В Свердловской области местному жителю попались на глаза документы, принадлежащие отделению полиции, некоторые из них имели непогашенный гриф «секретно». Все бы ничего, но документы эти находились на помойке, что говорит о халатности сотрудников, имевших к ним доступ.

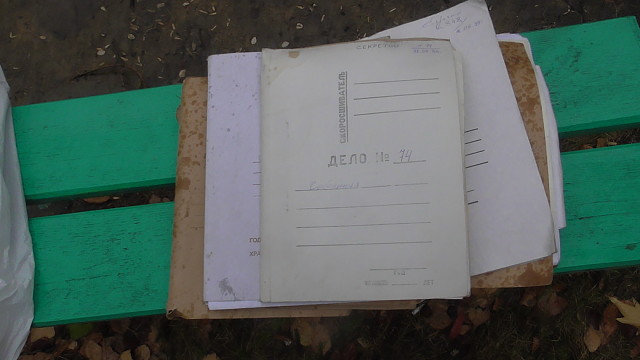

Митя Гилязов, житель города Асбеста, поделился своей находкой на странице социальной сети «Одноклассники». Мужчина снабдил свой пост соответствующей фотографией, на которой запечатлены выброшенные документы.

Изучив бумаги, Гилязов убедился, что они содержат информацию по уголовным делам, различные приказы и сведения о сотрудниках правоохранительных органов города Асбест. Мужчина попытался связаться с местным отделением полиции, но ему просто не ответили там.

Само собой, у многих граждан подобное отношение к секретным документам вызвало неоднозначные эмоции. Многие прокомментировавшие пост Гилязова просто не могли понять, как столь серьезные бумаги могли оказаться на помойке.