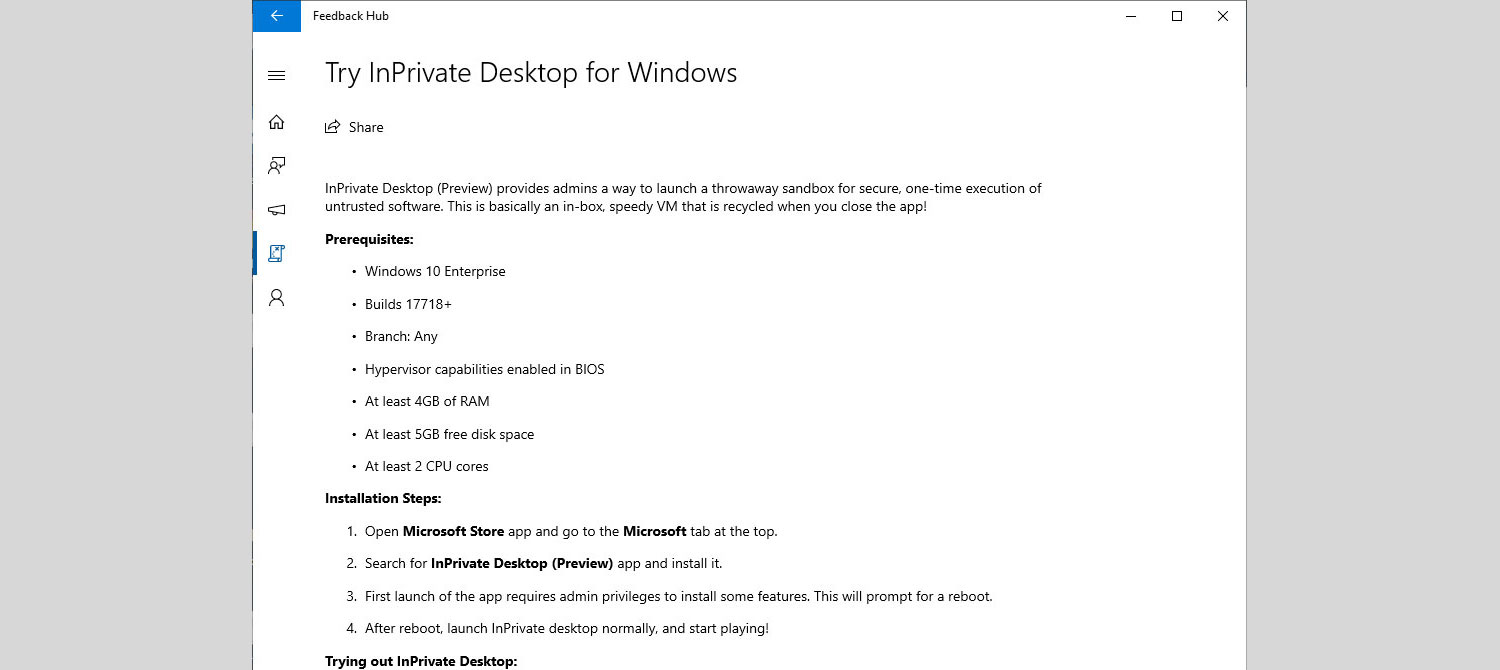

На днях стало известно, что Microsoft планирует реализовать в Windows 10 новую функцию для декстопа, которая будет по возможностям походить на песочницу (изолированную среду). Функция получит имя «InPrivate Desktop», он позволит администраторам запускать подозрительные исполняемые файлы в защищенной изолированной программной среде.

Таким образом, «InPrivate Desktop» поможет защитить саму систему и ее файлы от внесения каких-либо изменений нежелательными или вредоносными программами.

В сущности, это будет встроенная и быстродействующая виртуальная машина, которая будет запускаться каждый раз, когда вы открываете приложение.

Нововведение будет ориентировано на Windows 10 Enterprise. На данный момент известны следующие системные требования «InPrivate Desktop»:

- Не менее 4 Гб оперативной памяти;

- 5 Гб свободного места на диске;

- Двухъядерный процессор;

- Активированная в BIOS виртуализация процессора.

Сообщается, что установить «InPrivate Desktop» в будущем можно будет следующим образом:

- Открыть Microsoft Store и перейти на вкладку Microsoft вверху.

- Найти приложение InPrivate Desktop (Preview) и установить его.

- Для первого запуска приложения необходимы привилегии администратора (чтобы установить некоторые дополнительные функции). Потребуется перезагрузка.

- После перезагрузки можно запустить InPrivate Desktop и начать работу с ним.