В Сети появился инструмент для автоматического создания документов Microsoft Office со встроенными вредоносными макросами, которые выступают в качестве дроппера, загружая на компьютер жертвы банковские трояны. Инструмент получил имя Rubella Macro Builder.

О появлении «дешевого, быстрого, способного обойти антивирусную защиту» инструмента сообщили исследователи Flashpoint Виталий Кремец, Амина Башир и Пол Бербадж.

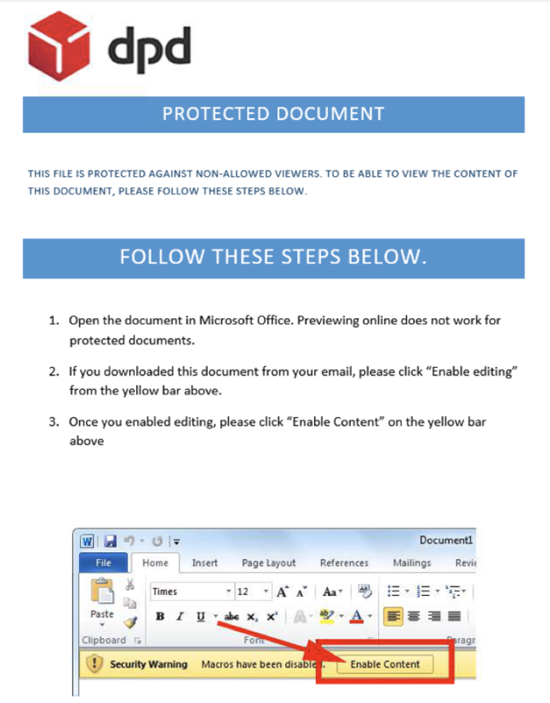

«Как правило, распространяемый через вложения Microsoft Word или Excel в электронных письмах, созданный с помощью Rubella вредонос вступает в качестве первого этапе заражения. Он выполняет функцию загрузки дополнительных вредоносных составляющих на компьютер пользователя», — сообщают специалисты.

Эксперты отметили, что инструмент продается на «самом популярном российском хакерском форуме», где впервые был замечен в конце февраля. Первоначально киберпреступники разных мастей могли приобрести его за ежемесячную плату в размере 500 долларов США, затем в апреле сумма была снижена до 120 долларов за трехмесячную подписку.

«Отвечающие за маркетинг Rubella Macro Builder лица, скорее всего, действуют из западного полушария, к такому выводу можно прийти исходя из их хорошего знания английского языка», — объясняет Пол Бербадж, старший исследователь вредоносных программ в Flashpoint.

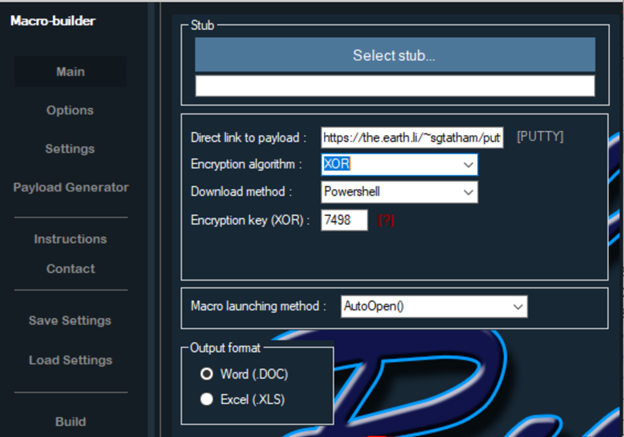

Согласно Flashpoint, Rubella Macro Builder предоставляет различные алгоритмы шифрования и методы для загрузки и выполнения дополнительного вредоносного кода. Помимо этого, он способен оснастить генерируемые документы различными «темами приманки и социальной инженерии».

«Вредоносные документы, созданные с помощью Rubella Macro Builder, обычно прикрепляются к электронным письмам и рассылаются в рамках массовых спам-кампаний», — продолжает Бербадж. — «На данный момент нет какой-либо конкретной страны или организации, на которую нацелены киберпреступники, использующие этот инструмент».