Американские кибервоенные опубликовали серию комиксов, основная тема которых вертится вокруг киберугроз для США. Интересно то, что в одном из этих комиксов описывается военное столкновение России и США.

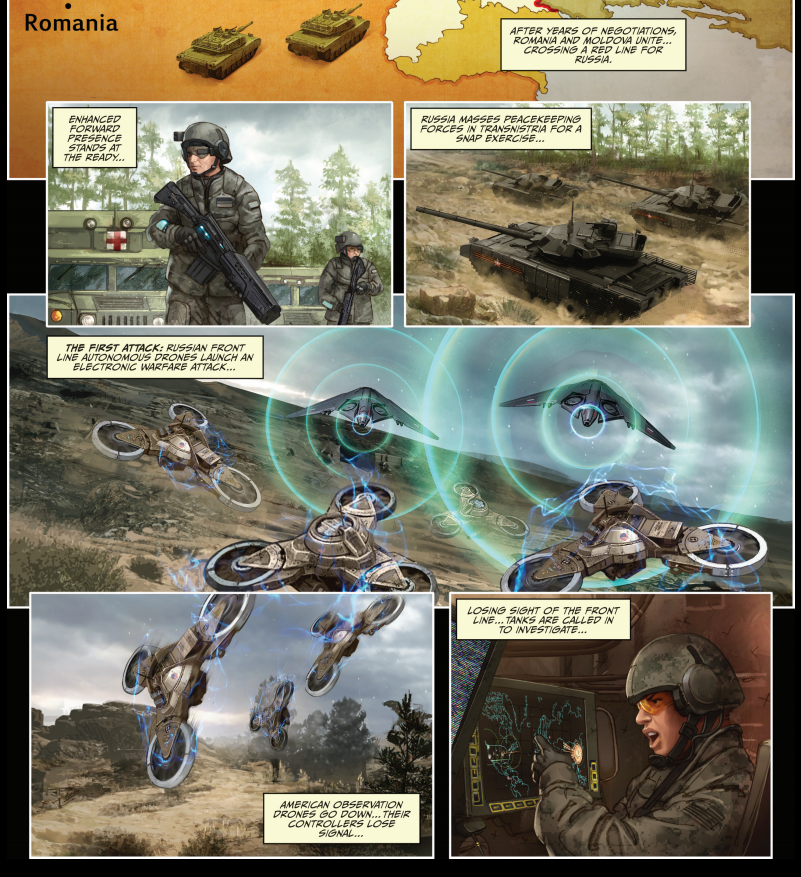

В комиксе под названием Silent Ruin («Тихий руин») рассказывается в противостоянии США и России, разворачивающемся на территории Молдавии. Основной фокус авторов комикса сосредоточен на демонстрации применения современных технологий в военных целях.

Например, там изображается атака российских дронов, которые благодаря современным технологиям уничтожают оборудование американцев, получая преимущество в ходе битвы. Это пример того, что сама форма военного столкновения будет кардинально отличаться от того, что мы наблюдали между странами ранее.

Заканчивается этот комикс тем, что российским военным силам удается добраться на танках до американского консульства.

Цитируя автора текста комикса Брайна Джонсона, СМИ сообщают, что целью киберармии была доходчивая форма донесения информации о возможных угрозах до всех пластов населения.

Всего эта серия насчитывает четыре комикса, другие из которых получили названия Dark Hammer, Engineering a Traitor и 11/25/27.