«Лаборатория Касперского» выпустила решение для умного дома и Интернета вещей – Kaspersky IoT Scanner. Это бесплатное приложение для Android сканирует домашнюю Wi-Fi сеть и сообщает пользователю о подключенных к ней устройствах и уровне их безопасности.

По мере того, как Интернет вещей набирает популярность, киберпреступники ищут возможности и способы использовать эту тенденцию ради своей выгоды. Все чаще умные устройства вместо того, чтобы облегчать жизнь своим владельцам, становятся слабым звеном в кибербезопасности.

По данным аналитического агентства Gartner, в мире сегодня работают более шести миллиардов устройств Интернета вещей, и многие из них уже становились жертвами злоумышленников. Так, например, в прошлом году мир потрясла эпидемия DDoS-атак ботнета Mirai, который использовал известные уязвимости IoT-девайсов для заражения. Учитывая все возможные новые риски, «Лаборатория Касперского» решила принять меры для повышения безопасности Интернета вещей.

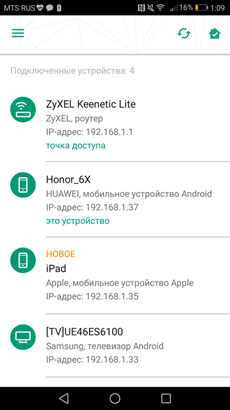

Приложение Kaspersky IoT Scanner автоматически распознает в домашней сети такие устройства, как Wi-Fi роутер, IP-камера, Smart TV, Wi-Fi принтер, сетевое хранилище (NAS), медиасервер, игровая консоль, а также компьютер, планшет или смартфон. Решение запоминает их и сообщает, если какой-либо новый или уже знакомый девайс подключился или отключился. Таким образом, пользователь всегда может контролировать, кто имеет доступ к его домашней сети в текущий момент.

Интерфейс приложения Kaspersky IoT Scanner

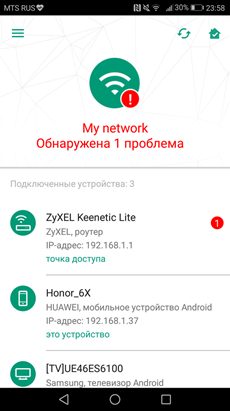

Помимо этого, решение «Лаборатории Касперского» сканирует все устройства на известные уязвимости. К примеру, если порты подключения гаджетов открыты (то есть кто угодно из Интернета может к ним подключиться), решение сообщит об этом и посоветует их оперативно закрыть. Также Kaspersky IoT Scanner проинформирует о проблемах с паролями для Wi-Fi роутера и сетевых протоколов Telnet и SSH – это необходимо для того, чтобы злоумышленник не смог получить доступ к подключенным IoT-устройствам из-за слабого пароля, установленного на них.

«Миссия «Лаборатории Касперского» – спасти мир от киберугроз. И это не просто слова. Мы каждый день работаем над тем, чтобы сделать Интернет безопаснее для пользователей. В нашей «копилке» множество бесплатных решений для самых разных задач и платформ, и Kaspersky IoT Scanner прекрасно дополняет эту коллекцию. Новое приложение позволит значительной части интернет-обитателей – а именно пользователям умных устройств – почувствовать себя защищенными. И поскольку решение пока доступно в бета-версии, мы будем рады получить от пользователей любые отзывы о его работе – это поможет усовершенствовать продукт и повысить уровень защиты людей и их домов», – отметил Андрей Мохоля, руководитель потребительского бизнеса «Лаборатории Касперского».