Исследователи из компании, специализирующейся на защите облачных технологий, RedLock считают, что важные данные сотен организаций могут быть скомпрометированы из-за неправильно настроенного веб-сервиса Google Groups.

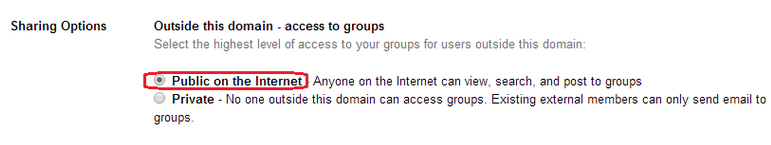

Google Groups представляет собой сервис, позволяющий пользователям создавать собственные группы обсуждений. Создатель группы устанавливает параметры совместного доступа к ней, выбирая между приватной и публичной опциями.

Команда RedLock , что многие пользователи Google Groups для предприятий разрешили доступ к своим группам из сети, а в некоторых случаях ошибка конфигурации привела к раскрытию конфиденциальной информации.

Экспертам удалось найти имена, адреса электронной почты, домашние адреса, данные о зарплате сотрудников, данные о продажах и пароли клиентов в открытых группах.

«Мы сходу нашли десятки таких случаев. Смеем предположить, что сотни компаний пострадали от этой неправильной конфигурации» - говорят исследователи RedLock.

Согласно RedLock, список затронутых фирм включает компанию IBM’s The Weather Company, которая управляет weather.com, intellicast.com, Fusion Media Group, владельцем Gizmodo, The Onion, Jezebel и Lifehacker.

Организациям, использующим Google Groups, рекомендуется немедленно проверить их настройки, убедиться, что доступ является закрытым, чтобы избежать утечки конфиденциальных данных.