Проект BGPMon, выполняющий мониторинг изменения BGP-маршрутов, зафиксировал аномальное перенаправление значительной части трафика крупнейших финансовых сервисов, включая Visa, MasterCard и некоторых банков.

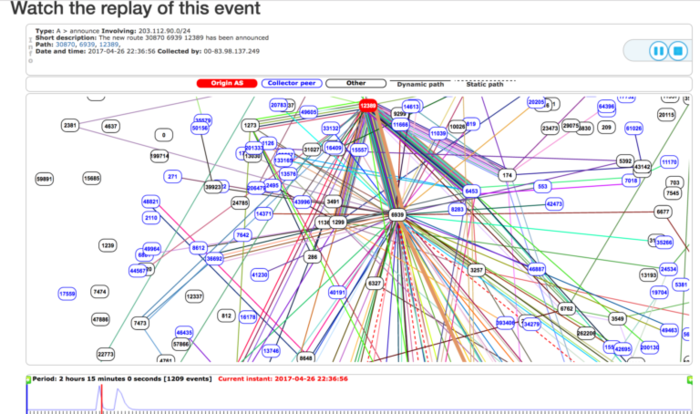

Из-за внесения изменений в анонсируемые через BGP маршруты, значитеальная часть трафика ряда финансовых сервисов начала направляться в сеть Ростелекома. Трафик перенаправлялся в течение 5-7 минут, после чего маршрутизация нормализовалась.

Аномалия была вызвана добавлением в таблицы маршрутизации Ростелекома 50 префиксов автономных систем (37 уникальных AS), среди которых были подсети ряда крупных финансовых сервисов и банков, что привело к тому, что данные автономные системы были анонсированы по BGP как находящиеся в сети Ростелекома. Подобные инциденты, вызванные ошибками персонала, возникают в глобальной Сети регулярно и будут продолжаться, пока не будут внедрены методы авторизации BGP-анонсов (сейчас любой оператор может анонсировать подсеть с фиктивными сведениями о длине маршрута и инициировать транзит через себя части трафика от ближних систем, не применяющих фильтрацию анонсов),

В случае Ростелекома вопросы вызывает присутствие известных финансовых сервисов в списке перенаправленных сетей (случайные утечки обычно менее избирательны) и то, что характер префиксов свидетельствует о ручном изменений таблиц маршрутизации, а не типичной утечке анонсов по цепочке "BGP - OSPF - BGP"). Тем не менее, скорее всего проблема вызвана ошибкой в конфигурации, так как проведение столько заметной и грубой атаки по перехвату трафика маловероятно.

Но даже если была совершена ошибка, настораживает сам факт интереса инженеров Ростелекома к сетям финансовых сервисов (возможно, ошибка была совершена в ходе настройки внутреннего мониторинга/зеркалирования проходящего через Ростелеком трафика для всплывших автономных систем, как в своё время заворачивание в Пакистане подсетей YouTube на null-интерфейс привело к появлению этих подсетей в BGP анонсах и стеканию трафика YouTube в Пакистан). В случае получения доступа к транзитному трафику Visa и MasterCard дешифровка почти исключена, но имеется возможность изучить характер трафика и источники запросов, что может быть использовано для проведения целевых атак на менее защищённые партнёрские компании.