«Лаборатория Касперского» рассказала об активности зловреда Hajime, который в настоящее время активно заражает устройства Интернета вещей и создает из них ботнет. На данный момент под контролем Hajime находятся почти 300 тысяч гаджетов по всему миру.

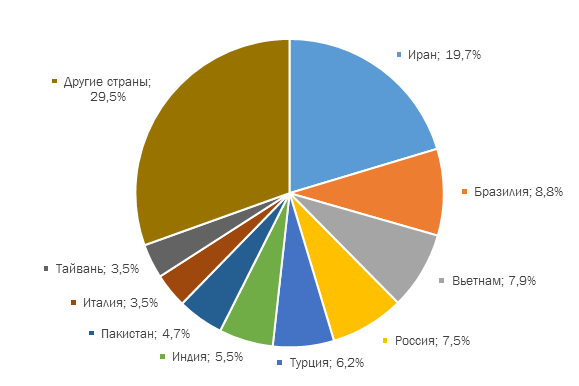

Потенциально все они готовы выполнять команды злоумышленников, однако реальная цель Hajime до сих остается неизвестной. В переводе с японского Hajime означает «начало». Первые признаки активности этого зловреда были замечены в октябре 2016 года. Наибольшее число зараженных устройств сейчас зафиксировано в Иране – около 20%. Следом идут Бразилия (9%) и Вьетнам (8%). Россия также оказалась одной из привлекательных стран для злоумышленников – 7,5% устройств ботнета расположены в России.

Распределение зараженных Hajime устройств по странам

Исследователи отмечают, что в Hajime нет функций, позволяющих осуществлять атаки; на данный момент зловред содержит только модуль, отвечающий за его распространение. Для заражения устройств Hajime использует разные техники, но чаще отдает предпочтение брутфорс-атакам, то есть методу подбора пароля через перебирание возможных комбинаций. После успешного заражения зловред предпринимает меры для сокрытия своего присутствия на устройстве.

Hajime не слишком избирателен – он готов заразить любой гаджет, подключенный к Интернету. Однако в числе его жертв все же преобладают видеозаписывающие устройства, веб-камеры и роутеры. Примечательно, что зловред избегает некоторых сетей, среди них, в частности, сети General Electric, Hewlett-Packard, почтовой службы США и Министерства обороны США.

«Самая большая интрига Hajime – это его цель. Ботнет быстро растет, а для чего до сих пор неизвестно. Мы не заметили присутствия Hajime в каких-либо атаках или другой вредоносной активности. Тем не менее не стоит недооценивать угрозу. Мы рекомендуем всем владельцам устройств Интернета вещей сменить пароли на гаджетах, при этом выбирать сложные комбинации, которые нелегко угадать, а также по возможности обновить ПО от производителя», – отметил Константин Зыков, старший аналитик «Лаборатории Касперского».