Исследователи многих компаний пристально и давно следят за деятельностью ботнета Necurs. Дело в том, что на сегодняшний день Necurs является одним из крупнейших ботнетов в мире, который в одиночку способен значительно повлиять на уровень спама в мировом почтовом трафике.

К тому же Necurs появился далеко не вчера, так, по данным специалистов компании Cisco, многие IP-адреса, от которых исходит Necurs-спам, заражены уже более двух лет.

Совсем недавно, в феврале 2017 года, аналитики компании AnubisNetworks Labs опубликовали отчет, согласно которому операторы Necurs ищут новые пути мотенизации имеющейся в их распоряжении мощности. Тогда исследователи обнаружили, что ботнет получил новый прокси-модуль и обзавелся функциональностью, необходимой для проведения DDoS-атак.

Свежее сообщение от специалистов Cisco Talos полностью подтверждает предположения их коллег: операторы ботнета определенно не стоят на месте и ищут новые способы монетизации. Эксперты Cisco Talos пишут, что 20 марта 2017 года количество спама, исходящего от Necurs, ощутимо возросло. Однако вместо уже привычной малвари (ранее ботнет выступал одним из основных векторов распространения для шифровальщика Locky и банкера Dridex), вредоносных ссылок или вложений спамерские письма содержат информацию иного рода. Похоже, владельцы ботнета решили вернуться к манипуляциям на рынке мелких акций, так называемых penny stock.

Послания спамеров строятся на классической в этой области схеме «накачки и сброса» (pump-and-dump). Данная незаконная практика используется для искусственного повышения цен на акции, путем введения пользователей в заблуждение, с целью продать дешевые акции по более высокой цене. Причем операторы Necurs применяют эту тактику не впервые, к примеру, исследователи сообщают, что аналогичная кампания проводилась в декабре 2016 года, незадолго до того, как Necurs ушел в оффлайн на несколько недель.

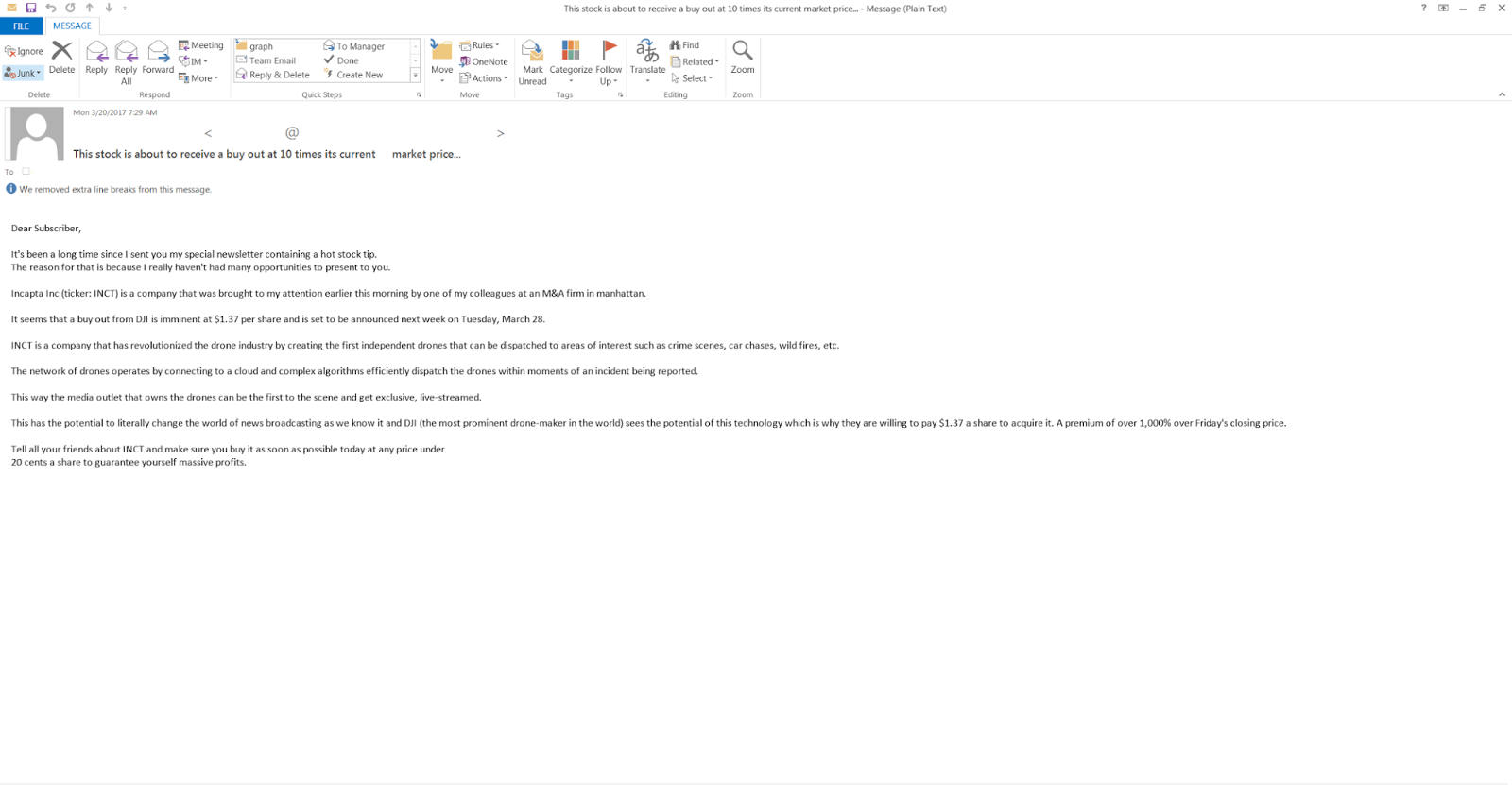

Мошенническое послание

Письма злоумышленников начинаются с усыпляющей бдительность фразы: «Прошло немало времени с тех пор, как я в последний раз присылал вам мою специальную рассылку о горячих курсах акций на бирже». Затем спамеры переходят к сути и сообщают, что по информации некой манхеттэнской фирмы, в самом скором времени компания InCapta Inc ($INCT), которая занимается разработкой мобильных приложений, будет приобретена по цене $1,37 за акцию компанией DJI, производящей дронов.

В письме поясняется, что DJI стремится приобрести InCapta Inc, переплатив почти 1000%, так как последняя располагает неким революционным решением, способным перевернуть всю индустрию дронов с ног на голову. Якобы это решение позволит создавать независимых дронов, подключенных к облаку, которых можно будет почти моментально отправлять на места преступлений, автокатастроф, лесных пожаров и так далее. По словам спамеров, эта сделка в будущем изменит работу всех служб новостей мира.

Спамеры пишут, что сделка будет совершена быстро, и официально о ней объявят 28 марта 2017 года. Злоумышленники рекомендуют скупать акции, пока не поздно, и обещают, что эти вложения принесут большую прибыль.

Аналитики Cisco Talos сообщают, что только утром 20 марта 2017 года Necurs разослал десятки тысяч таких писем, и мошенническая кампания активно продолжается до сих пор. Спам уже оказал влияние на акции InCapta Inc, так, объем торгов значительно возрос, что можно увидеть на приведенном ниже скриншоте.