Все чаще на страницы IT-изданий попадают новости о небезопасных интерактивных игрушках, причем «умные» игрушки совсем не зря интересуют экспертов и журналистов. Так, в середине февраля 2017 года власти Германии официально признали, что куклы My Friend Cayla могу представлять опасность и использоваться как шпионские устройства.

После этого на территории страны продажу кукол запретили. Неприятная находка, о которой в своем блоге рассказал известный ИБ-эксперт и основатель сайта Have I Been Pwned?, Трой Хант (Troy Hunt) лишний раз подтверждает, что производители детских гаджетов стараются успевать за прогрессом, но, к сожалению, при этом забывают подумать о безопасности.

Хант обнаружил серьезную проблему с безопасностью у интерактивных зверей CloudPets, произведенных компанией Spiral Toys. Эти плюшевые медведи, собаки и прочая игрушечная живность позволяют родителям записывать послания для своих детей через специальное приложение и отправлять их игрушке. Игрушка озвучит полученное сообщение ребенку, а также позволит ему ответить, тоже записав звуковое послание, пишет xakep.ru.

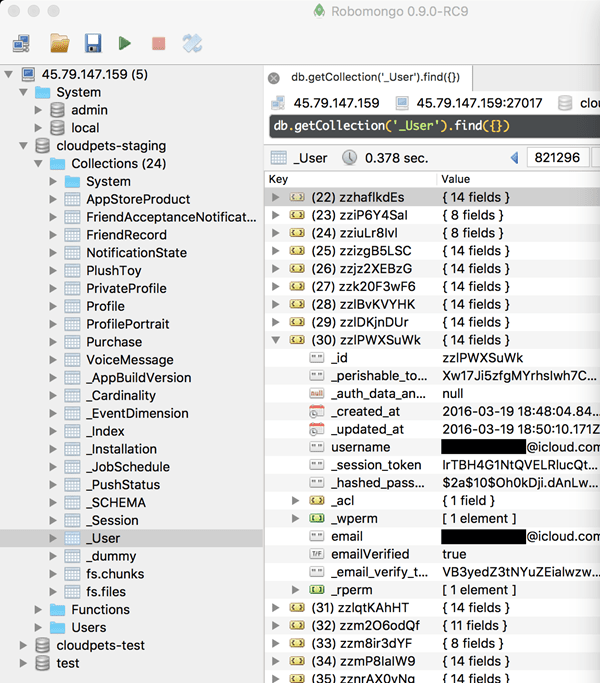

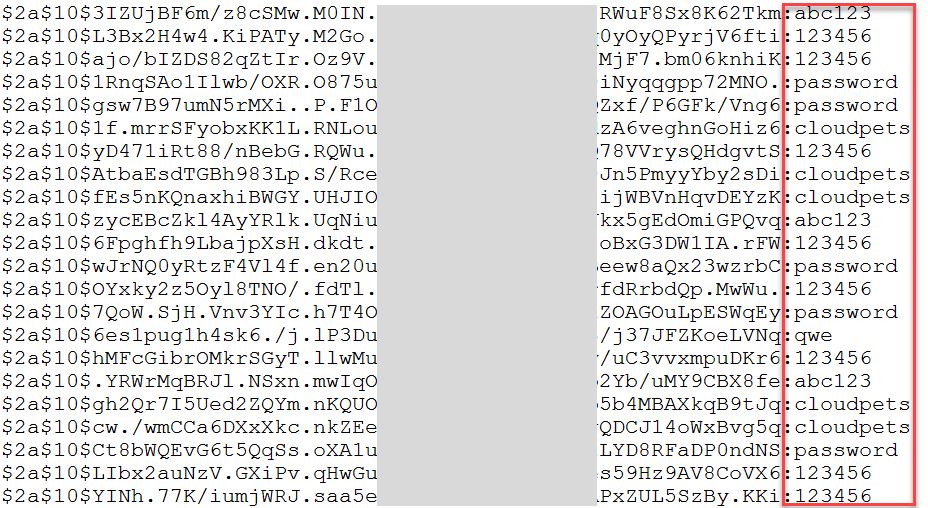

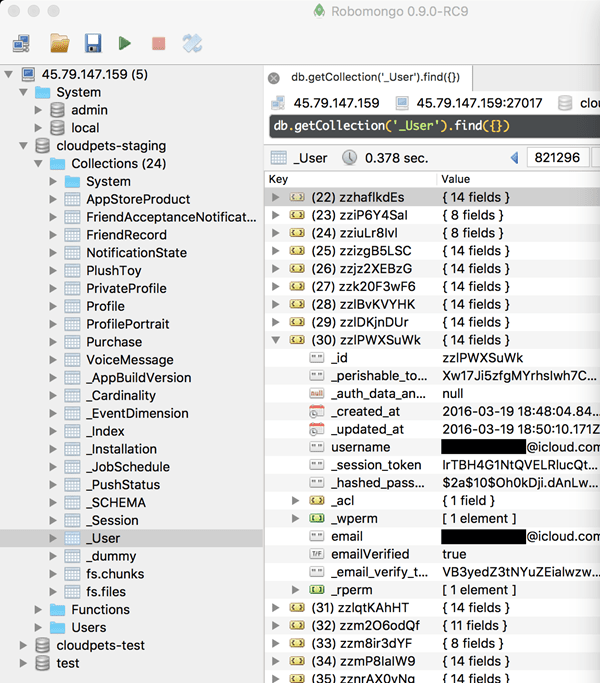

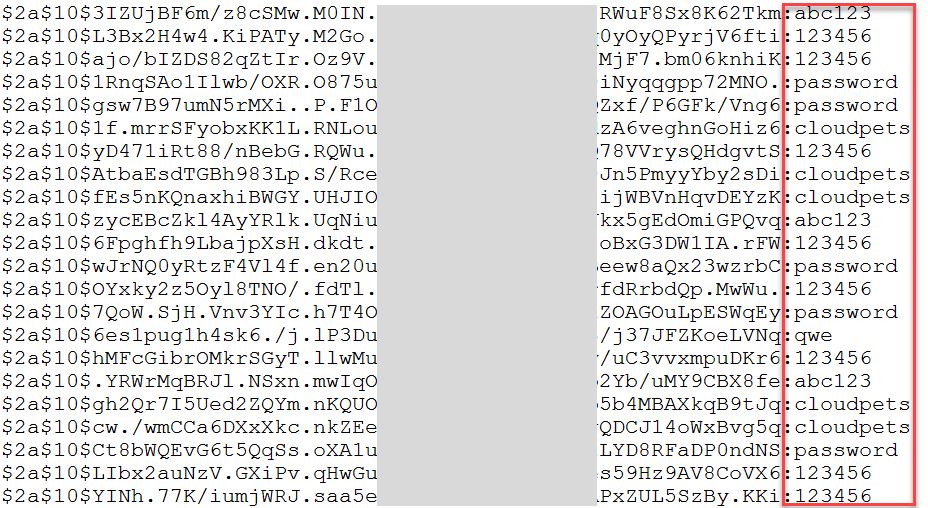

Исследователь обнаружил в свободном доступе базу данных MongoDB, содержащую данные 821 296 аккаунтов CloudPets (email-адреса, имена, пароли, защищенные bcrypt) и 2 182 337 аудиозаписей, которыми обменивались дети и их родители. Судя по всему, виновником утечки являлась румынская компания mReady, с которой как-то сотрудничает Spiral Toys. Хант отмечает, что, несмотря на использование bcrypt, большинство паролей настолько просты, что взломать их не составляет большого труда (например, 123456 или cloudpets).

Содержимое БД

Хуже того, судя по информации из поисковика Shoudan, за период с 25 декабря по 8 января доступ к БД успели получить доступ все, кто только мог, включая злоумышленников. Как раз в это время преступники начали массово брать базы данных «в заложники», удаляя из них информацию и требуя от администраторов выкуп. Судя по всему, база CloudPets тоже пострадала от таких атак: данные в ней перезаписывались как минимум дважды, а разные группировки оставили в БД три сообщения с требованием выкупа.

Исследователь уточняет, что сами голосовые сообщения хранились не в базе, но в bucket Amazon S3, однако доступ к облаку не требовал аутентификации. Так как в руках злоумышленников были ссылки на сообщения, прослушать их они могли свободно.

«Лишь одна маленькая ошибка со стороны хранителя данных, и вся информация, которую они имеют на вас и вашу семью, в считанные минуты окажется на публичном домене. Если вас устраивает, что аудиозаписи ваших детей осядут в непредсказуемых местах, дело ваше, но вам стоит хорошо обдумать это предположение, потому что велик шанс, что это действительно произойдет», — пишет Хант.

Трой Хант и еще один ИБ-исследователь, Виктор Геверс (Victor Gevers), который с самого начала отслеживает вымогательские атаки на незащищенные базы данных, пишут, что им не удалось связаться с представителями Spiral Toys. Эксперты пытались писать, звонить, перепробовали все социальные сети, где представлена компания, но так и не добились никакого эффекта.

Пароли пользователей

Привлечь внимание компании удалось лишь после публикации информации об утечке. После выхода статьи Троя Ханта представитель Spiral Toys дал комментарий изданию NetworkWorld, и Трой Хант пишет, что он до сих пор не очень хорошо понимает, как реагировать на заявления компании. Дело в том, что глава компании Марк Майерс (Mark Myers) отрицает абсолютно все, начиная от взломов БД и требований выкупа и заканчивая тем, что кто-то мог прослушать и похитить аудиозаписи пользователей. Кроме того, Майерс заявил, что Spiral Toys не получала от исследователей ни единого предупреждений. С подробными доказательствами обратного можно ознакомиться в блоге Троя Ханта.