ESET предупреждает о новой афере, нацеленной на пользователей WhatsApp. Мошенники обещают приложение для «бесплатного интернета без Wi-Fi». Потенциальная жертва получает сообщение в группе или от пользователя WhatsApp из списка контактов.

Ей предлагают перейти по ссылке, чтобы подключиться к бесплатному интернету без использования Wi-Fi. Технически невозможно, но неопытным пользователям идея может показаться привлекательной.

Если пользователь кликает по ссылке, фишинговая страница определяет язык, установленный для мобильного устройства, и показывает локализованный контент. Пока мошенники используют английский и испанский языки, но ничто не мешает им переключиться на другую аудиторию.

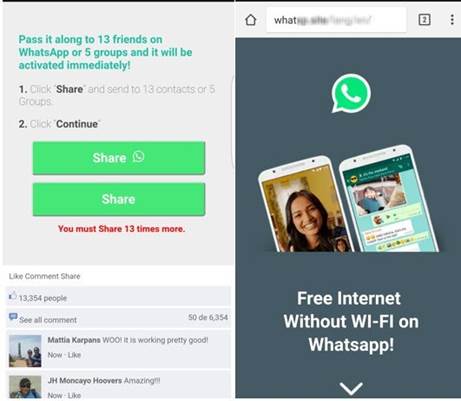

Жертву просят поделиться ссылкой на «приложение для бесплатного интернета», как минимум, с 13 пользователями или пятью группами WhatsApp. Так осуществляется дальнейшее распространение фишинговой ссылки.

Чтобы убедить жертву, мошенники приводят на фишинговой странице «комментарии Facebook-пользователей». Поддельные, конечно, – таких аккаунтов не существует.

Поделившись ссылкой, пользователь пытается подключиться к обещанному бесплатному интернету, скачав «революционное приложение». Как правило, это заканчивается кражей персональной информации, включая данные банковских карт, и подпиской на дорогостоящие SMS-сервисы.

ESET рекомендует игнорировать подобные предложения и предупреждать об опасности знакомых пользователей, попавшихся на удочку мошенников.