В преддверии Нового года «Лаборатория Касперского» выяснила, насколько часто и каким нежелательным интернет-контентом интересуются дети в разных странах мира. Больше всего попыток посещения небезопасных веб-сайтов эксперты зафиксировали в Израиле (775 попыток в год на одного пользователя), Великобритании (460), США (352), Швеции (345) и Канаде (302).

Россия в этом рейтинге оказалась седьмой: в среднем российский ребенок ежегодно совершает 229 попыток доступа к сайтам, относящимся к нежелательным для детей категориям.

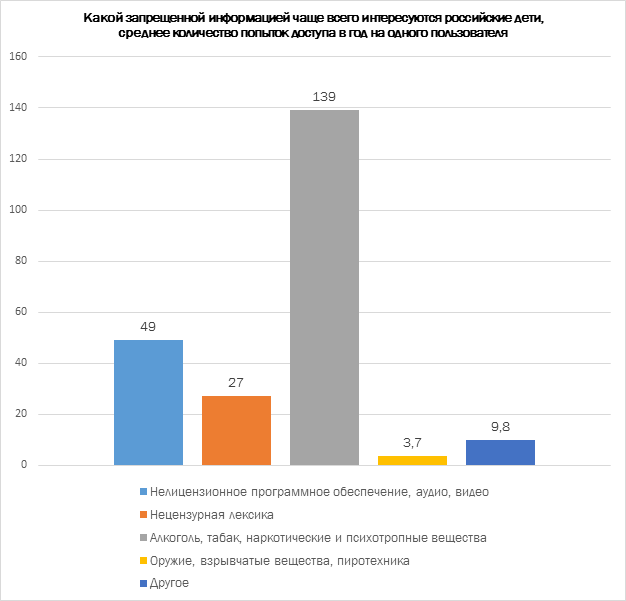

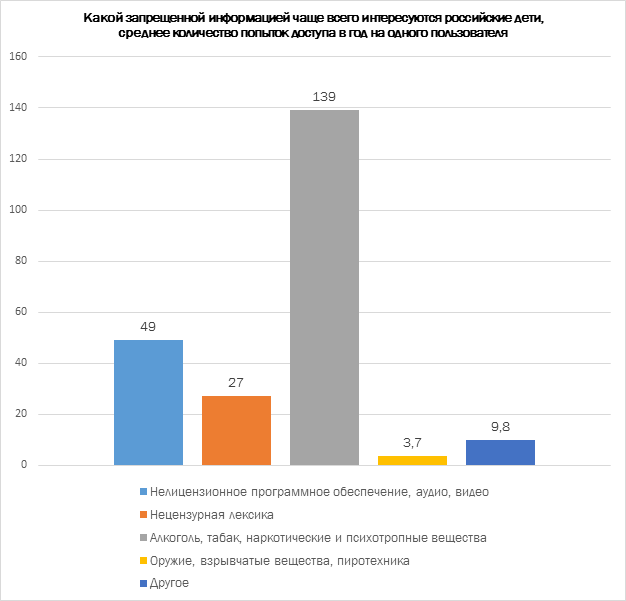

В зависимости от страны Интернет-контент, интересующий детей, может значительно отличаться. Так, японские дети чаще других посещают запрещенные сайты с контентом «для взрослых» (39 попыток в год) и пиратским ПО, аудио и видео (104). Маленькие итальянцы больше других интересуются азартными играми (3,6), а португальцы попадают на сайты с нецензурной лексикой (60). Среди израильских детей наибольшей популярностью пользуются ресурсы, посвященные алкоголю, табаку и/или наркотикам (687 попыток) и оружию (3,8 попыток). Сайты с жестокостью оказались наиболее посещаемы детьми из США (1,8 попытки). У российских детей самой популярной запрещенной темой оказалась «Алкоголь, табак и наркотики», однако стоит отметить, что в общем рейтинге этой категории они стали лишь девятыми.

Справедливости ради стоит отметить, что не всегда попытки перехода на сайт запрещенной категории совершаются намеренно: ребенок может зайти на запрещенный сайт, случайно кликнув на баннер или перейдя по ссылке, которую ему кто-нибудь прислал. Есть и обратная сторона: ранее проведенное «Лабораторией Касперского» исследование показало, что дети из России и США чаще других склонны скрывать свою нежелательную активность в Интернете и просматривать контент, не рассчитанный на детей.

Дед Мороз, к сожалению, оказался недоступен для комментариев и не рассказал «Лаборатории Касперского», планирует ли он оставить без новогодних подарков детей, которые часто посещали запрещенные сайты.

«Кто предупрежден, тот вооружен. Эта простая истина особенно справедлива для современных родителей, которые вынуждены защищать своих детей от информационных угроз не только в реальном мире, но и в Сети, — комментирует исследование Мария Наместникова, эксперт «Лаборатории Касперского» по детской интернет-безопасности. — Мама или папа не могут постоянно быть рядом с ребенком, чтобы предотвратить его случайное (а может, и неслучайное) столкновение с порнографией или пропагандой наркотиков. Поэтому важно иметь специальное защитное решение, которое не позволит детям посещать нежелательные сайты и при необходимости предупредит родителей об опасности».