Компания IBM и Ponemon Institute опубликовали результаты глобального исследования устойчивости организаций к кибератакам под названием «Cyber Resilient Organization». Согласно результатам исследования, только 32% специалистов в сфере ИТ и безопасности считают, что их компании имеют высокий уровень киберзащиты.

В 2015 году этот показатель составлял 35%. Помимо этого, 66% респондентов, участвовавших в исследовании в 2016 году, отмечают, что их организации не готовы к восстановлению после кибератак.

Проблемы, связанные с реагированием на инциденты (Incident Response), как показывает исследование второй год подряд, являются основным препятствием в обеспечении устойчивости организаций к угрозам кибербезопасности. 75% опрошенных заявили, что в их компаниях отсутствует план по реагированию на киберинциденты (Cyber Security Incident Response Plan). В тех организациях, где такой план есть, 52% респондентов не пересматривали или обновляли документ с момента его принятия, или, более того, такая процедура не предусмотрена в компании. Вместе с тем, 41% участников исследования отметили, что за последние 12 месяцев увеличилось время, которое требуется для разрешения киберинцидента. 31% респондентов ответили, что этот показатель уменьшился.

«Исследование устойчивости предприятий к угрозам кибербезопасности показывает, что в 2016 году организации во всем мире до сих пор не готовы к реагированию и нейтрализации инцидентов, – заявил Джон Брюс, глава и соучредитель Resilient, компании IBM. – Лидеры безопасности могут добиться значительных улучшений, сделав главным приоритетом реагирование на инциденты и сосредоточив внимание на планировании, подготовке и сборе информации».

По мнению респондентов, платформа реагирования на инциденты (Incident Response Platform) является одной из наиболее эффективных технологий безопасности, которая помогает организациям противостоять кибератакам, наряду с управлением идентификацией и аутентификацией, системами обнаружения и предотвращения взломов.

В ходе исследования также были выявлены типичные проблемы, препятствующие увеличению уровня кибербезопасности организаций. Большинство участников опроса (66%) считают, что недостаточное планирование и низкая готовность являются главными барьерами для повышения устойчивости предприятий к киберугрозам. Респонденты также указывают, что сложность ИТ и бизнес-процессов растет быстрее, чем способность предотвращать, обнаруживать и реагировать на кибератаки, что делает компании уязвимыми. В этом году 46% участников исследования указали повышенную сложность ИТ-процессов как главную помеху для выстраивания надежной информационной защиты бизнеса – показатель вырос с 36% по итогам исследования 2015 года. 52% респондентов заявили, что сложность бизнес-процессов является существенным барьером, по сравнению с 47% в 2015 году.

Исследование «2016 Cyber Resilient Organization», проведенное Ponemon Institute при поддержке Resilient, представляет собой обзор передового опыта по противостоянию киберугрозам, а именно, способности предприятий поддерживать бесперебойную работу и сохранять свою целостность перед лицом кибератак. В глобальном исследовании приводятся инсайты, полученные в ходе опроса более 2,4 тысяч специалистов в сфере ИТ и безопасности со всего мира, в том числе из США, Великобритании, Франции, Германии, ОАЭ, Бразилии и Австралии.

Недавнее исследование IBM Institute for Business Value показало, что уменьшение времени реагирования на инциденты является ключевой задачей, которая стоит перед специалистами в сфере безопасности. Настоящее исследование Ponemon Institute обнаружило, что большинство компаний сегодня все еще не принимают надлежащие меры для подготовки эффективного и всеобъемлющего плана по реагированию.

В то время как результаты исследования свидетельствуют о том, что многие организации еще не реализовали эффективное планирование и меры по обеспечению готовности для отработки кибератак, другие исследования показывают, что реагирование на инциденты безопасности станет важнейшим приоритетом в течение следующих нескольких лет.

«Компании понимают важность использования плана по реагированию на инциденты, однако вместе с тем все еще ощущается нехватка компетентных специалистов, а также соответствующих процессов и технологий на предприятии, – сказал доктор Ларри Понемон. – Мы рады отметить, что этот вопрос приобретает все большее значение в общей стратегии информационной безопасности компаний».

Ключевые выводы исследования:

Компании подвергаются частым и успешным кибератакам

- Больше половины респондентов (53%) пострадали по меньшей мере от одной утечки данных за последние два года

- 74% опрошенных заявили, что в течение последнего года они столкнулись с киберугрозами, причиной которых стал человеческий фактор

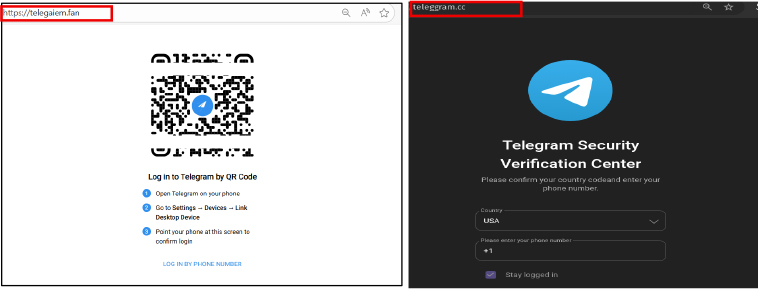

- Оценивая последние два года, 74% респондентов сказали, что подвергались многочисленным хакерским атакам, а 64% были неоднократно скомпрометированы с помощью фишинга

Организации не могут обеспечивать непрерывную работу и быстро восстанавливаться после атак

- 68% считают, что их организации не способны противостоять кибератакам

- 66% не уверены, что их компания может эффективно восстановиться после атаки

Самым большим барьером является недостаток планирования и подготовки

- Только 25% используют план по реагированию на инциденты. 23% вовсе не приняли такого плана

- Лишь 14% респондентов осуществляют ревизию планов реагирования на инциденты чаще одного раза в год

- 66% называют отсутствие планирования самым большим барьером, мешающим их организации стать устойчивой к кибератакам

Способность реагировать на кибератаки существенно не улучшилась

- 48% считают, что устойчивость к кибератакам их организации уменьшилась (4%) или не улучшалась (44%) в течение последних 12 месяцев

- 41% респондентов считают, что время устранения инцидента кибербезопасности увеличилось или значительно возросло, в то же время 31% заявили, что оно уменьшилось или существенно снизилось