Сотрудники полиции задержали жителя Бийска и жительницу Москвы, которых подозревают в серии онлайн-мошенничеств. По данным МВД, фигуранты причастны как минимум к 16 эпизодам, а их жертвами становились пользователи онлайн-игр — в основном дети и подростки. Всего, как сообщила официальный представитель МВД России Ирина Волк, в полицию обратились 16 потерпевших.

О задержании подозреваемых по уголовному делу, возбужденному по ч. 3 ст. 158 Уголовного кодекса РФ («Кража»), Следственным управлением УВД на Московском метрополитене ГУ МВД России по Москве Волк сообщила в своем телеграм-канале.

По версии следствия, организатор преступной схемы предлагал пользователям различных онлайн-игр приобрести внутриигровую валюту и виртуальные предметы через чаты. В процессе общения он убеждал жертв продиктовать коды подтверждения, поступавшие на их телефоны.

Как правило, жертвами оказывались несовершеннолетние, использовавшие сим-карты, оформленные на родителей. Получив коды, злоумышленник от имени взрослых оформлял рассрочку на маркетплейсах и приобретал различные товары. Его сообщница забирала покупки, после чего они перепродавались, а вырученные средства делились между участниками схемы.

Оба подозреваемых были задержаны. У них изъяты средства связи, компьютерная техника, банковские карты и электронные носители информации. У московской фигурантки также обнаружили часть товара, который она не успела реализовать.

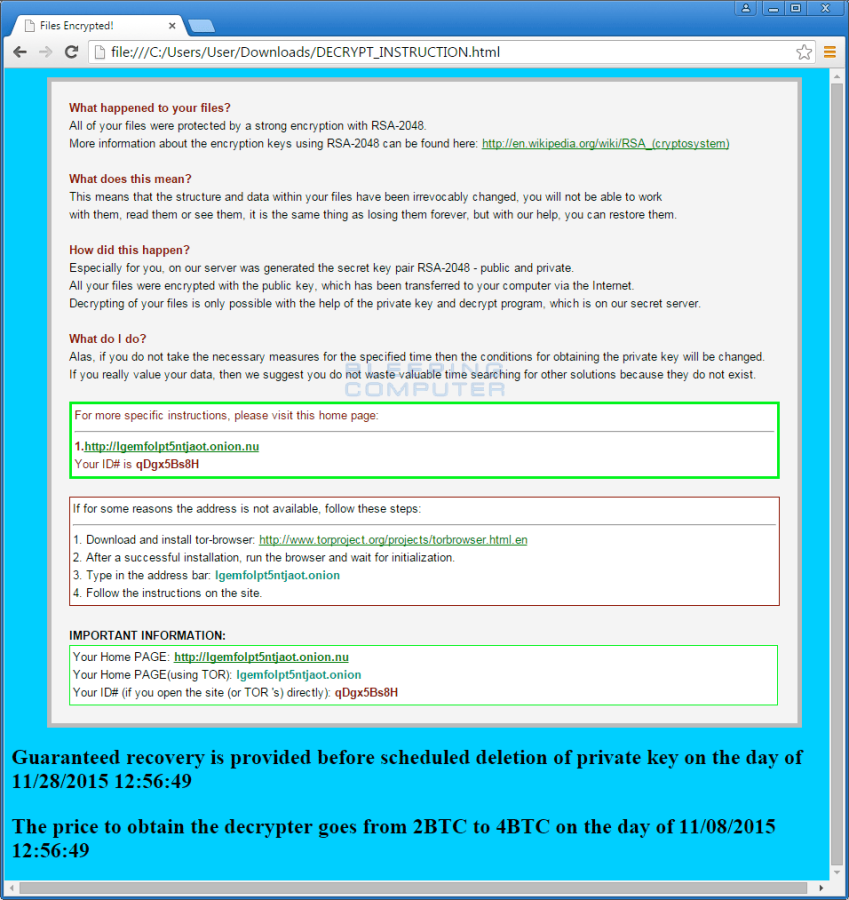

Согласно результатам опроса «Лаборатории Касперского», онлайн-игры остаются одной из наиболее привлекательных целей для злоумышленников. Помимо мошенничества с игровым имуществом, преступники нередко вынуждают игроков переходить по фишинговым ссылкам или устанавливать вредоносные приложения. Кроме того, в 2025 году появились случаи вовлечения пользователей игр в дропперство.