Компания SearchInform, провела презентацию новых компонентов своего флагманского решения – «Контура информационной безопасности SearchInform» в рамках первого семинара RoadShow, прошедшего 24 сентября в Москве. Особое внимание было уделено демонстрации возможностей новых продуктов: ViberSniffer, CloudSniffer, ADSniffer и URLSniffer.

Особый интерес гости мероприятия проявили к модулю ADSniffer. Этот модуль контролирует нетипичный для DLP-систем канал – действия системных администраторов в ActiveDirectory. Контролируются действия, как с учётными записями, так и с группами пользователей. Примечательно, что анализируются только подозрительные операции, как-то: создание/удаление учетной записи, изменения в учетной записи (сброс пароля, активация/деактивация), авторизация в нерабочее время, попытки подбора пароля, очистка журнала безопасности на контроллере домена и т.п. ADSniffer интегрирован в AlertCenter – модуль, отвечающий за автоматическую проверку перехваченной информации по заданным критериям – что позволяет существенно повысить скорость выявления инцидентов.

Не обошли вниманием и ViberSniffer – модуль, предназначенный для мониторинга трафика популярного приложения для обмена сообщениями Viber. Особенностью SearchInform ViberSniffer является перехват всей информации: чатов, звонков, файлов и контактов. С учетом полной синхронизации десктопной и мобильной версий Viber, отдел информационной безопасности получает огромное количество новых данных для анализа, в том числе и полные телефонные книги пользователей. За счёт интеграции ViberSniffer'a в AlertCenter, специалистам отдела информационной безопасности доступны все аналитические возможности «Контура информационной безопасности SearchInform», включая запатентованный алгоритм «Поиск похожих».

Анонсированный в августе этого года SearchInform CloudSniffer также был представлен участникам семинара. Ключевым отличием модуля, предназначенного для предотвращения утечек корпоративных конфиденциальных данных через облачные сервисы, является возможность перехвата информации, отправленной не только через веб-интерфейс, но и через отдельные приложения. Благодаря этому ни один файл, загружаемый сотрудниками в облако, не пройдет мимо отдела информационной безопасности.

Претерпели изменения и уже известные, хорошо зарекомендовавшие себя, продукты компании. Так, в решении SearchInform MonitorSniffer появился реализованный по многочисленным пожеланиям клиентов режим непрерывной записи действий сотрудников. За счёт применения захвата изображения по ключевым кадрам вкупе с передовыми алгоритмами сжатия, удалось достичь беспрецедентной экономии при сохранении информации. Так, 4 часа непрерывного «кино» занимают порядка 150 Мб. При этом файл с записью можно просмотреть на любом компьютере в стандартном медиа-проигрывателе, то есть без специального «клиента-просмотрщика».

Обновлённый SearchInform DeviceSniffer теперь поддерживает автоматическое шифрование всей информации, записываемой на внешние носители. На всех компьютерах корпоративной сети, где установлен SearchInform DeviceSniffer, зашифрованные данные откроются без каких-либо затруднений для пользователя, в то время как сторонний человек, получив подобную флэшку, увидит лишь зашифрованные данные. Для обеспечения легальной передачи данных удаленным контрагентам предусмотрен режим удаленной разблокировки. Такой простой механизм обеспечивает надежную защиту конфиденциальной информации компании, как от преднамеренных, так и от случайных утечек.

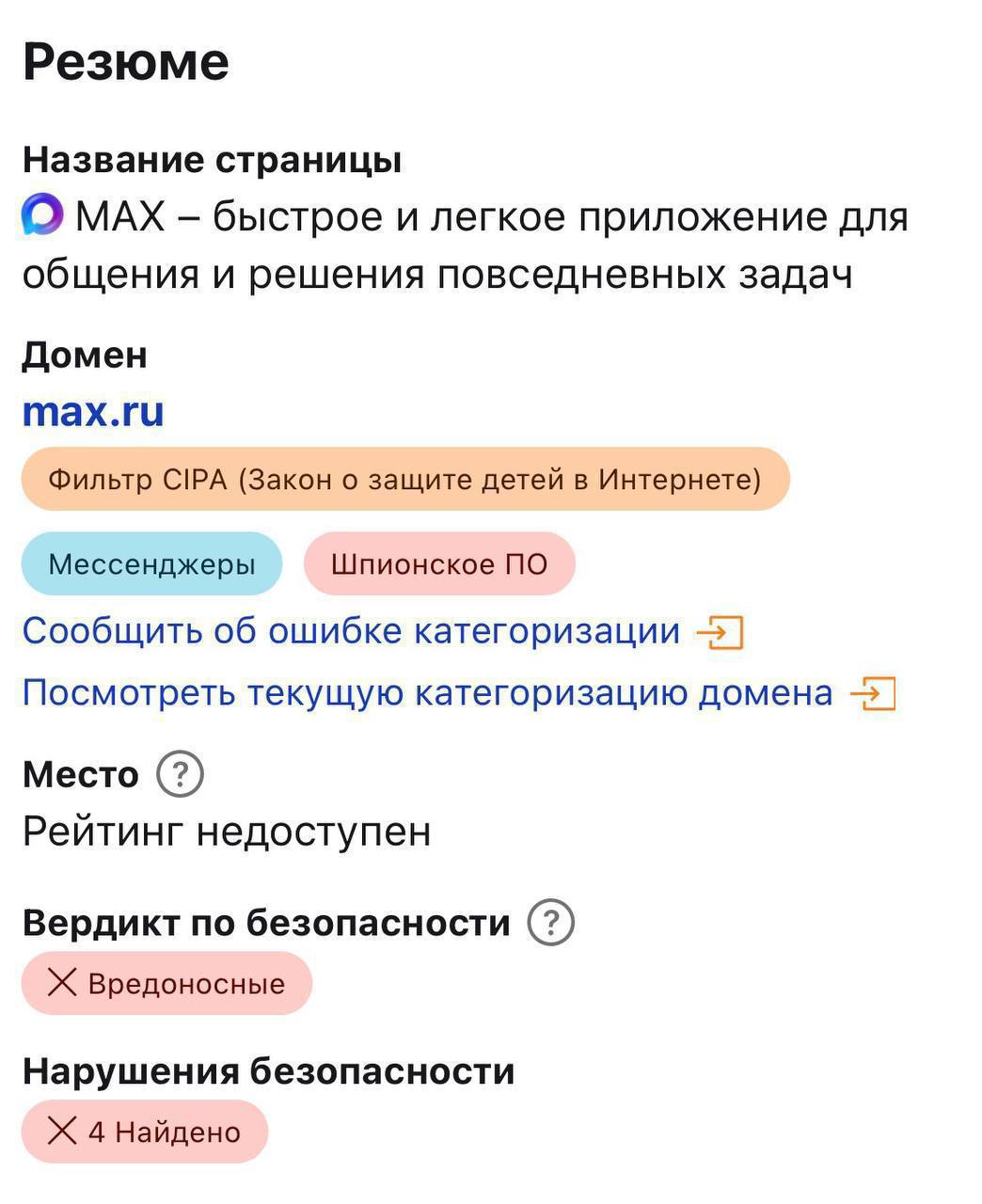

Улучшенная интеграция SearchInform URLSniffer с инструментом отчётности SearchInform ReportCenter теперь позволяет не только построить отчет обо всех посещённых сотрудником сайтах и проведённом на них времени, но и автоматизировать этот процесс. Так, с помощью удобного мастера отчётов можно создать автоматическое оповещение, к примеру, о том, что сотрудник провёл на страницах соцсетей слишком много (более 30 минут) времени в течение рабочего дня. Это позволяет выявлять сотрудников, расходующих оплаченное работодателем время нецелевым образом.

Как отметил генеральный директор компании SearchInform Лев Матвеев, «постоянное внесение усовершенствований в продукты является одним из главных постулатов идеологии SearchInform, обеспечивающим нашей компании лидерство на рынке уже более пяти лет. Новые функции «Контура информационной безопасности SearchInform» позволят компаниям выстроить еще более эффективную систему защиты от утечек конфиденциальной информации и обезопасить себя от возможных убытков».