Эксплойт под уязвимость CVE-2010-2568, обнаруженную еще в 2010 году вместе с печально известным червем Stuxnet, до сих пор широко распространен и представляет опасность для пользователей. Как выяснили эксперты «Лаборатории Касперского» в ходе специального исследования уязвимостей ОС Windows, за восемь месяцев с ноября 2013 года по июнь 2014 года с этой угрозой столкнулось 19 миллионов пользователей по всему миру, в том числе в России.

Уязвимость CVE-2010-2568 вызвана ошибкой в механизме обработки ярлыков в ОС Windows, что позволяет загружать произвольную библиотеку без ведома пользователей. Уязвимость затронула системы Windows XP, Vista, 7, а также Windows Server 2003 и 2008. Самой известной вредоносной программой, использовавшей эксплойт под эту уязвимость, стал червь Stuxnet, предположительно ответственный за физическое разрушение оборудования для обогащения урана на ядерных объектах в Иране. Несмотря на то что Microsoft выпустила обновление безопасности, закрывающее эту уязвимость, еще осенью 2010 года, системы детектирования «Лаборатории Касперского» до сих пор регистрируют миллионы срабатываний на эксплойты под CVE-2010-2568.

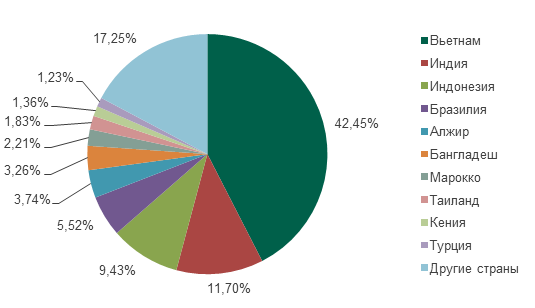

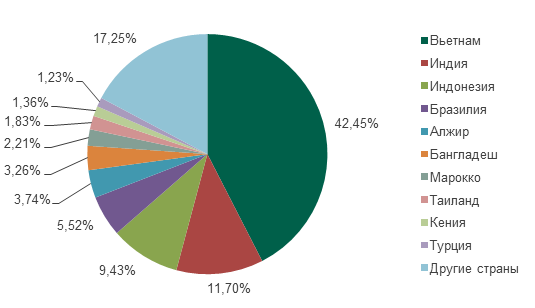

Большинство срабатываний были зарегистрированы на компьютерах пользователей из Вьетнама (43%), Индии (12%), Индонезии (9%), Бразилии (6%) и Алжира (4%). Россия в этом списке заняла 13-е место, немного не дотянув до полного 1%.

ТОП-10 стран, в которых пользователи чаще всего сталкивались с эксплойтом под уязвимость CVE-2010-2568

Наибольшее число срабатываний на уязвимость CVE-2010-2568 пришлось на ОС Windows XP – 64%. Самая популярная среди пользователей Windows 7 оказалась на втором месте с долей 28%. На серверные же версии Windows Server 2008 и 2003 пришлось по 4% и 2% срабатываний соответственно.

Эксперты «Лаборатории Касперского» хотели бы почеркнуть, что большое количество срабатываний в данном случае не свидетельствует о большом количестве атак. Из-за особенностей использования уязвимости CVE-2010-2568 невозможно точно определить, в каких случаях продукты «Лаборатории Касперского» защищали от реальных атак, а в каких просто детектировали автоматически созданные тем или иным червем уязвимые ярлыки. Однако большое число срабатываний на CVE-2010-2568 говорит о том, что в мире еще очень много систем, уязвимых для атак с помощью соответствующих эксплойтов.

«Очевидно, что подобная ситуация создает постоянный риск заражения вредоносным ПО в тех организациях, где до сих пор работают такие уязвимые серверы. Поэтому мы призываем IT-руководство компаний уделять больше внимания актуальности программного обеспечения в корпоративном парке и использовать адекватные средства защиты от киберугроз», – заявил Вячеслав Закоржевский, руководитель группы исследования уязвимостей «Лаборатории Касперского».