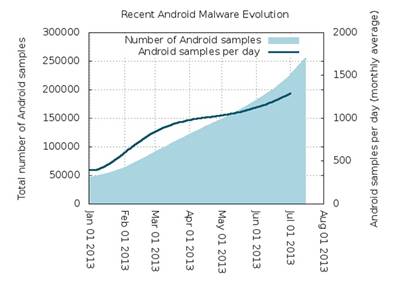

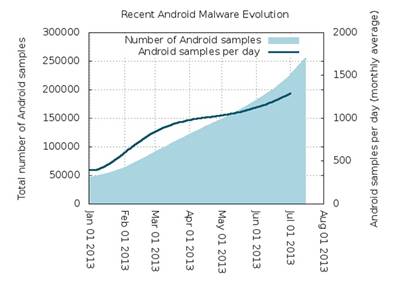

Лаборатория FortiGuard® Labs зафиксировала, что число угроз для мобильных устройств выросло за последние шесть месяцев на 30%. Эксперты FortiGuard ежедневно наблюдают за появлением более 1300 новых угроз. Было также зафиксировано более 300 уникальных типов угроз семейства Android и более 250 000 уникальных экземпляров вредоносных программ.

Рисунок 1. Показывает увеличение мобильных вредоносных программ с января по июль 2013.

BYOD или принеси с собой неприятность

Концепция «принеси своё устройство» (BYOD) имеет множество преимуществ для бизнеса, самые основные – увеличение эффективности в работе и производительности. В тоже время, одной из главных проблем, возникающих с использованием BYOD, является угроза мобильных вредоносных программ, которые могут заразить как устройство самого пользователя, так и всю сеть предприятия.

« Ещё три года назад угрозы для мобильных устройств не вызывали особого беспокойства ни у пользователей, ни у профессионалов. Большинство угроз против смартфонов и планшетов представляли собой не более чем условно-бесплатные программы типа Cabir или мошеннические ПО для рассылки злоумышленных SMS-сообщений», - заявила Аксель Апвриль (Axelle Apvrille), старший исследователь антивирусных программ для мобильных устройств лаборатории FortiGuard Labs в компании Fortinet. «Однако с тех пор распространение портативных устройств значительно выросло, и киберпреступники не прочь заработать за счёт увеличивающего числа пользователей. Наше исследование ещё раз подтверждает тот факт, что в ближайшее время спад угроз для мобильных устройств наблюдаться не будет».

Всё началось с Symbian

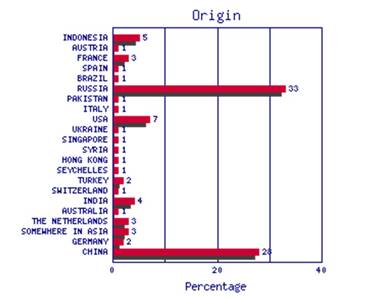

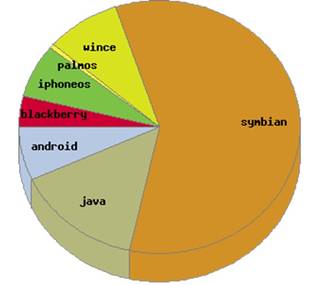

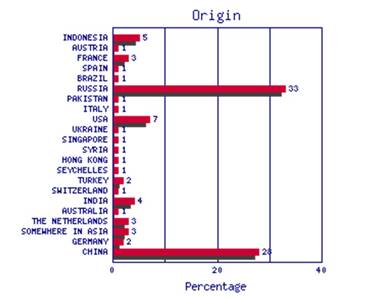

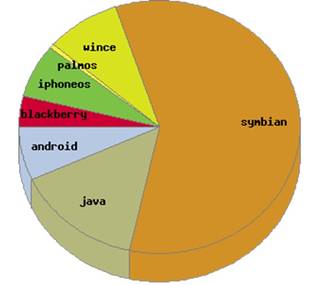

В 2009 большинство угроз было направлено против операционной системы Symbian OS, так как iOS и Android тогда только появились на рынке. К тому же, большое число угроз создавалось в Восточной Европе и Китае, где операционная система Symbian была самой распространённой.

Рисунок 2. Показывает, какие государства распространили самое большое количество угроз в 2009.

Рисунок 3. Показывает, какие программные обеспечения чаще всего становились мишенью для угроз в 2009

2013 – крутой поворот в сфере угроз против мобильных устройств

В 2013 году ситуация с угрозами для мобильных устройств резко поменялась. Всемирное одобрение производителями операционной системы Google Android OS привело к массовому использованию смартфонов. Сегодня устройства Android доступны на всех рынках, их цена и функционал варьирует от очень недорогих моделей с простым набором функций, до ультрасовременных компьютерных монстров с высокими техническими характеристиками. Широко распространённые в интернете аппликации для расширения функционала, стали своеобразной платформой для киберпреступников.

Программы, требующие выкупа

В 2012 году эксперты FortiGuard предсказывали появление программ, требующих выкупа, для мобильных телефонов.

«Программы-вымогатели всегда приносили хороший доход киберпреступникам, поэтому их появление в сфере мобильных устройств вовсе неудивительно», - пояснил Ричард Хендерсон (Richard Henderson), аналитик по безопасности FortiGuard. «Фальшивая антивирусная программа для Android действует так же, как и подобная программа на ПК: она кажется безобидной, но, на самом деле, только и ждёт момента, чтобы проявить себя в своём настоящем свете: заблокировать телефон пользователя и потребовать оплаты за разблокировку. Пользователю остаётся или платить, или полностью стереть все данные с устройства».