С конца февраля по середину мая 2026 года в российских школах и колледжах заблокировали 32,1 млрд попыток обращения к вредоносным ресурсам. Такие данные привели аналитики ГК «Солар», изучившие работу системы фильтрации интернет-трафика в Единой сети передачи данных (ЕСПД).

Больше всего подозрительной активности зафиксировали в Центральном и Приволжском федеральных округах. На каждый из них пришлось примерно по 8,9 млрд заблокированных обращений — в сумме это более половины всех попыток по стране.

Самый любопытный момент связан со временем всплеска активности. Пик пришёлся на период подготовки к пробным ЕГЭ, ОГЭ и ВПР. По словам специалистов, школьники активно искали ответы к экзаменам, шпаргалки и готовые решения, а мошенники этим воспользовались.

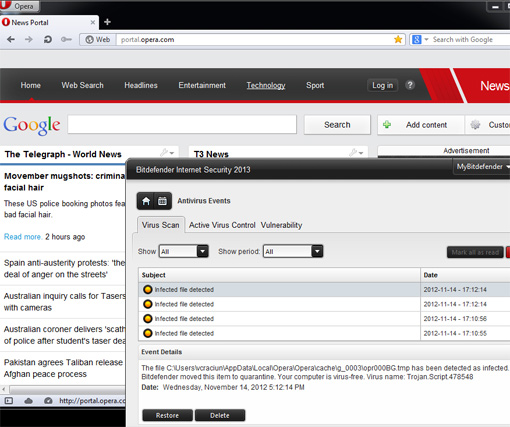

Вместо полезных материалов дети нередко попадали на заражённые сайты или скачивали файлы с вредоносным кодом. Такие ссылки злоумышленники распространяют через рекламу, социальные сети и другие популярные площадки.

Главным источником угроз оказалась так называемая вредоносная реклама. На неё приходится от 60% до 85% всех блокировок. Достаточно кликнуть по баннеру или объявлению, чтобы оказаться на фишинговом сайте или запустить загрузку опасного файла.

На втором месте — социальные сети. Мошенники взламывают аккаунты, рассылают ссылки от имени друзей и публикуют вредоносные материалы через рекламу и сообщества.

Не обошлось и без нейросетей. За два месяца система зафиксировала более 51 тысячи попыток обращения к сервисам вроде DeepSeek, ChatGPT и Perplexity. Особенно активно ИИ-инструментами интересовались учащиеся Приволжского, Сибирского и Центрального округов.

При этом сами нейросети не считаются вредоносными ресурсами. Их выделяют в отдельную категорию, а доступ регулируется внутренними правилами фильтрации.

По мнению специалистов, одной технической защиты уже недостаточно. Пока школьники продолжают доверять ссылкам с обещаниями ответов на экзамены, розыгрышей и лёгких решений, мошенники будут находить новые способы заманить их на опасные сайты.