«Лаборатория Касперского» раскрыла новые детали атак кибершпионской группы HeartlessSoul. По данным исследователей, злоумышленники атакуют российские организации и проявляют особый интерес к геоинформационным данным.

Группа активна как минимум с осени 2025 года. Основными целями стали: государственный сектор, промышленные предприятия, организации, связанные с авиационными системами, а также отдельные частные пользователи.

Для заражения HeartlessSoul использует троян. Чаще всего его распространяют через фишинговые письма с вредоносными вложениями. Также злоумышленники создают поддельные сайты под конкретные цели.

Например, для атак на авиационную сферу они делали фальшивые ресурсы, где предлагали скачать якобы рабочий софт, а на деле это была вредоносная программа.

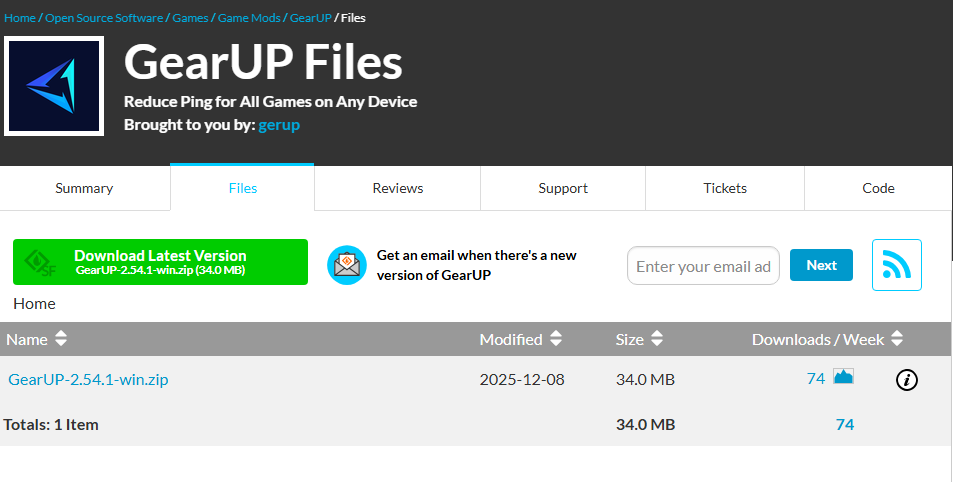

Ещё один способ распространения — легитимные платформы. Исследователи обнаружили, что зловред размещали на SourceForge под видом GearUP, сервиса для улучшения соединения в онлайн-играх.

Главная функция трояна — кража файлов. Он собирает документы, архивы, изображения, а также GIS-файлы — геоинформационные данные. Такая информация может быть особенно важной, поскольку помогает получить сведения о дорогах, инженерных сетях и других объектах инфраструктуры.

Кроме того, троян умеет вытаскивать данные из Telegram и популярных браузеров, включая Google Chrome, Microsoft Edge, Яндекс Браузер и Opera.

Технический анализ также показал связь HeartlessSoul с другой группой — GOFFEE. По данным «Лаборатории Касперского», они используют общую инфраструктуру и нацелены на российский госсектор. Это может говорить о совместных или скоординированных операциях.