Системы управления секретами в 2026 году представляют собой зрелый класс решений, интегрированных в инфраструктуру современных организаций. Потребность в централизованном и безопасном хранении учётных данных, ключей и токенов диктуется требованиями регуляторов и усложнением самих ИТ-ландшафтов.

- 1. Введение

- 2. Что в корпоративной практике называется управлением секретами?

- 3. Блиц: что происходит в компании, где нет культуры хранения секретов?

- 4. С чего начинать внедрение системы управления секретами?

- 5. Прогнозы: какие тренды в управлении секретами будут ключевыми в 2026 году?

- 6. Выводы

Введение

В современной архитектуре корпоративных информационных систем управление секретами (Secrets Management) занимает особое место как одна из базовых функций информационной безопасности. Под секретами понимается широкий класс конфиденциальных данных, необходимых для автоматизированного взаимодействия между компонентами систем: учётные данные, ключи шифрования, токены аутентификации и сертификаты.

К 2026 году сфера управления секретами претерпела значительную эволюцию, обусловленную несколькими факторами. Продолжается переход организаций к гибридным и мультиоблачным средам, что увеличивает количество точек интеграции и, соответственно, число используемых секретов. Развитие парадигмы Zero Trust требует отказа от неявного доверия к внутренним сетям и внедрения динамических методов проверки подлинности для каждого запроса на доступ.

В связи с этим возрастают требования к системам управления секретами. Современные решения должны обеспечивать не только надёжное хранение и аудит доступа, но и тесную интеграцию с другими системами. Эксперты обсудили ключевые тенденции рынка Secrets Management в 2026 году, типовые архитектурные подходы и особенности внедрения, влияющие на выбор стратегии защиты конфиденциальных данных в организациях.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Руслан Гайфутдинов, технический менеджер StarVault, Orion soft.

- Александр Гусев, технический директор, HASPBOX.

- Валерий Комягин, генеральный директор, BearPass.

- Оксана Бубело, владелец продукта ЦУП 2.0, АТ Консалтинг.

- Максим Киселёв, руководитель разработки Deckhouse Stronghold, «Флант».

Ведущий и модератор эфира — Михаил Марченко, руководитель центра DevOps, Билайн.

Что в корпоративной практике называется управлением секретами?

По мнению Валерия Комягина, секрет — это ключ доступа, которым необходимо управлять централизованно, чтобы избежать утечек. Эксперт подчёркивает, что работа с доступами должна быть встроена в общую политику безопасности компании. Он также добавил, что для разных типов данных должны применяться разные уровни защиты секретов.

Руслан Гайфутдинов считает, что управление секретами представляет собой комплексную дисциплину, которая может включать несколько систем управления на разных уровнях. В современных реалиях невозможно ограничиться однократным вводом пароля и ручной ротацией. Понимание секретов ушло далеко вперёд, и сегодня всё большее значение приобретает автоматизация этих процессов.

Оксана Бубело поясняет, что управление секретами — это широкое понятие, выходящее за рамки простого хранения данных. Сам секрет также следует понимать шире, нежели просто пароль. Эксперт подчёркивает: осознавая всю широту этих тезисов, можно увидеть принципиальную разницу между простыми менеджерами паролей и крупными автоматизированными системами, которые позволяют исключить доступ пользователей и администраторов к секретам и тем самым обезопасить инфраструктуру заказчиков.

Оксана Бубело, владелец продукта ЦУП 2.0, АТ Консалтинг

Александр Гусев обращает внимание на наличие регуляторов в области обеспечения безопасности информации, которые периодически выпускают соответствующие нормативные акты. Требования регуляторов в контексте управления секретами необходимо выполнять, тем более что сейчас они становятся всё более жёсткими. Компаниям следует находить правильные решения для соблюдения этих требований.

Максим Киселёв признался, что хотел бы, чтобы секретов не существовало вовсе. Анализируя природу необходимости их хранения, он поясняет: секреты предоставляют доступ, и исторически сложилось так, что большинство легаси-систем подразумевают наличие неких секретов для взаимодействия. Эксперт резюмирует, что сегодня мы находимся в переходном периоде, и системы управления секретами, безусловно, необходимы.

Какие данные в компании корректно считать секретами?

Валерий Комягин пояснил, что секрет — это то, что предоставляет доступ туда, куда он может быть обеспечен не для всех. Эксперт напоминает, что исторически всё начиналось с пары «логин и пароль», однако сейчас многообразие секретов стало гораздо шире и включает сертификаты, API-ключи, токены и многое другое.

Оксана Бубело добавила, что секреты можно разделить на пользовательские и инфраструктурные — это два основных пласта, и решения по их управлению также различаются. Пользовательские секреты (например, логин и пароль) используются для входа в системы, тогда как инфраструктурные представляют собой технологические учётные записи сервисного характера.

Эксперт подчёркивает, что такие секреты пользователь может и не знать, однако именно они обеспечивают корректную работу информационных систем и крупных комплексов в любой ИТ-инфраструктуре.

Каковы самые критичные секреты?

Руслан Гайфутдинов отмечает, что, когда речь заходит о секретах, обычно подразумеваются пароли и токены. Однако при подключении к чему-либо существует ещё и конфигурация подключения, которую также можно считать секретом и хранить соответствующим образом — это один из видов конфиденциальных данных.

Руслан Гайфутдинов, технический менеджер StarVault, Orion soft

Александр Гусев относит к числу критичных секретов токены API доступа к системам, а также ключи, предоставляемые для подключения к удалённым системам. В качестве примера эксперт приводит протокол SSH, который широко распространён для управления системами извне.

Валерий Комягин уверен, что все секреты значимы с точки зрения безопасности. Эксперт выделяет 3 уровня: конфигурация подключения представляет собой нулевой уровень атаки. Далее — человеческий фактор и хранение секретов, которыми оперируют люди, и наконец — инфраструктурный уровень. Поскольку выбор вектора атаки остаётся за злоумышленником, то расставлять приоритеты, определяя, что важнее, а что менее важно, — не самый разумный подход.

Оксана Бубело согласна, что сложно выбрать, какие секреты важнее, однако, если говорить об инфраструктуре, следует выделить учётные записи к базам данных — это может быть наиболее критично.

Максим Киселёв предлагает представить ситуацию, когда существуют данные, но не учётные, а, например, видеофайлы или документы, которые не должны попасть в общее пользование. Эксперт поясняет, что для защиты таких данных используются ключи шифрования, и это тоже один из важных видов секретов.

Михаил Марченко подытожил, что нет секретов, которые нужно защищать сильнее, чем остальные. Всё нужно защищать максимально.

Михаил Марченко, руководитель центра DevOps, Билайн

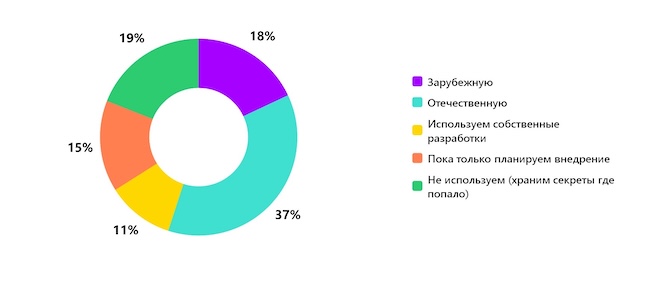

В первом опросе зрители ответили, какую систему управления секретами они используют:

- Отечественную — 37 %.

- Не используют (хранят секреты где попало) — 19 %.

- Зарубежную — 18 %.

- Пока только планируют внедрение — 15 %.

- Используют собственные разработки — 11 %.

Рисунок 2. Какую систему управления секретами вы используете?

Блиц: что происходит в компании, где нет культуры хранения секретов?

Руслан Гайфутдинов: «С 2009 года я работал в одной компании, а в 2011-м проводил там регламентные работы по обновлению сервера — тогда мне выдали пароль. В 2024 году я перебирал свой старый блокнот, нашёл этот пароль и решил проверить, можно ли до сих пор подключиться к тому серверу, где хранились доступы. И подключиться получилось — спустя 13 лет. Я написал администратору, чтобы доступ закрыли. В итоге удалось выйти на 4 администраторов, которые там уже не работают, потом цепочка оборвалась, и мы так и не поняли, как сообщить об этом действующему администратору компании».

Александр Гусев: «Интересный кейс из практики: у достаточно крупной организации внедряется новое решение. Но вот что делают местные администраторы: по регламенту они должны раз в месяц менять пароли технических учётных записей для доступа к базам данных. Инстансов очень много — сотни. И они вручную меняют их каждый месяц, и так по кругу. Внедрение менеджера паролей позволило снять эту рутину: один раз настроил автоматическую ротацию — и дальше только мониторишь события».

Валерий Комягин: «Самый частый кейс — это болезненное расставание с сотрудником, у которого были доступы, и несвоевременное их отключение. Реальный случай: в одном спортивном клубе владелец уволил сисадмина одним днём, а на следующий день на главной странице сайта клуба появилось нелицеприятное высказывание в адрес владельца. Доступ вовремя не закрыли».

Оксана Бубело: «Учётная запись много лет существовала в системе управления резервным копированием. После инцидента информационной безопасности и потери данных попытались восстановить их из бэкапа, но выяснилось, что бэкапа нет — доступ к системе управления был утерян, и ротация не проводилась».

Максим Киселёв: «Крупная компания с разветвлённой инфраструктурой. При найме нового сотрудника ему выдаётся множество разнообразных доступов. А когда сотрудник увольняется, все эти доступы нужно отозвать — но на практике этого часто не происходило. Внедрение системы управления паролями позволило снизить нагрузку на службу информационной безопасности, централизовать управление доступами и значительно сэкономить время».

Какие бизнес-риски даёт слабая защита секретов?

Оксана Бубело называет самым большим риском утечку секретов, отмечая, что последствия могут развиваться по-разному. Среди других рисков эксперт выделяет опасения, связанные с единым хранилищем: его недоступность также может привести к остановке бизнес-процессов. Она подчёркивает важность понимания того, что критичнее, и выработки подходов к митигации тех или иных рисков.

Александр Гусев уточняет, что ущерб от остановки бизнес-процессов вследствие утечки сам по себе высок, однако дальнейшие последствия могут оказаться ещё серьёзнее. Эксперт обращает внимание на интересную особенность: бизнес всегда идёт по пути наименьшего сопротивления, особенно в контексте внедрения любых систем.

Чем проще и быстрее бизнес сможет решать свои задачи, тем активнее он будет использовать систему. Однако внедрение механизмов защиты неизбежно привносит определённые задержки и простои, и здесь нужно отдавать себе отчёт: либо принимать риски в случае потери данных, либо работать над их минимизацией, затрачивая временные ресурсы.

Александр Гусев, технический директор, HASPBOX

Руслан Гайфутдинов считает, что человеческий фактор играет самую большую роль в безопасности секретов. Он приводит в пример частые случаи, когда у сотрудника есть Password Manager, но он всё равно выписывает пароль на стикер и клеит его на монитор.

Во втором опросе зрители выбрали самые критичные риски для бизнеса, связанные с неправильным хранением секретов (мультивыбор):

- Утрата секретов после ухода сотрудников — 76 %.

- Реализация кибератаки — 64 %.

- Потеря доступа к целевым системам — 53 %.

- Отсутствие своевременной ротации и контроля — 48 %.

- Совместное использование учётных записей — 22 %.

Рисунок 3. Каковы главные риски для бизнеса, связанные с неправильным хранением секретов?

С чего начинать внедрение системы управления секретами?

Максим Киселёв описывает базовый минимум для боевого внедрения: необходимо для начала установить систему хранения паролей и учётных записей. Главное, чтобы люди ей пользовались, иначе смысла в этом нет. Желательно, чтобы система поддерживала резервное копирование, репликацию и шифрование данных.

Он также обращает внимание, что не все PAM-системы, которые предоставляют доступ к инфраструктуре, безопасно хранят свои собственные пароли, поскольку решают другую задачу — управление доступом. В отличие от них, менеджер паролей ориентирован именно на безопасное хранение, шифрование и управление доступом, исключая возможность единоличных несанкционированных изменений.

Максим Киселёв, руководитель разработки Deckhouse Stronghold, Флант

Александр Гусев добавил, что в контексте инфраструктурных хранилищ обязательными требованиями к любой внедряемой системе являются наличие ротации секретов и аудита.

Руслан Гайфутдинов напомнил, что часто забывают о самом главном процессе — проектировании. По его словам, именно правильный архитектурный подход при выборе и пилотировании системы позволяет определить удобство решений. Эксперт подчёркивает, что любая система начинается с архитектурного планирования, и такой подход поможет решить многие проблемы на будущих этапах.

Валерий Комягин предлагает иной взгляд на последовательность внедрения: процесс использования секретов и паролей уже существует, и первое, что нужно сделать, — это признать данный факт. Эксперт убеждён, что пытаться проектировать и писать регламенты до того, как люди начнут пользоваться системой, нельзя.

Сначала необходимо внедрить хотя бы какое-то решение, затем добиться, чтобы продукт понравился пользователям и стал достаточно популярным. И только третий шаг — это внедрение регламентов и политик, которые должны быть автоматизированы в системах.

Какие интеграции критичны, чтобы решение стало частью инфраструктуры?

Валерий Комягин называет интеграцию с каталогами пользователей первоочередной задачей. Если человека уволили и заблокировали ему доступ в корпоративной системе, он должен автоматически потерять доступ и к секретам. Это базовый минимум, который необходим.

Далее хорошо бы интегрироваться с соседним контуром по безопасности — в данном случае с PAM, IDM и авторизационными системами. Кроме того, существуют требования по удобству для пользователя: интеграция с браузерами и мобильными приложениями, чтобы авторизация занимала минимальное количество кликов и происходила в привычной для пользователя среде.

Валерий Комягин уточняет, что это не обязательно должен быть именно каталог — всё зависит от того, как в организации устроено управление пользователями и их доступами.

Валерий Комягин, генеральный директор, BearPass

Руслан Гайфутдинов добавил, что ещё одна важная система для интеграции — это SIEM. По его мнению, недостаточно просто уметь работать с Active Directory, важно, чтобы система была наблюдаемой.

Эксперт поясняет, что любая из систем — Password Manager или Secret Manager — предоставляет огромные возможности для отслеживания того, кто, когда и для какой системы брал секрет или менял политики доступа.

На вопрос о необходимости интеграции с MFA (Multi-Factor Authentication, многофакторная аутентификация) Валерий Комягин ответил, что это обязательно. Второй фактор аутентификации эксперт называет минимальным базовым уровнем устойчивости безопасности, который даёт хоть какую-то гарантию того, что мы имеем дело именно с тем человеком, которому предоставлен привилегированный доступ.

В третьем опросе выяснилось, что для зрителей самое важное при выборе системы управления секретами (мультивыбор):

- Сокращение количества администраторов, владеющих технологическими учётками — 64 %.

- Возможность полной автоматизации — 62 %.

- Широта интеграций — 53 %.

- Исключение хранения секретов в коде при разработке — 49 %.

- Удобство для конечных пользователей — 47 %.

- Не используют секреты — 6 %.

Рисунок 4. Что для вас самое важное при выборе системы управления секретами? (мультивыбор)

Прогнозы: какие тренды в управлении секретами будут ключевыми в 2026 году?

Валерий Комягин: «Активно набирает популярность Zero Trust. Мы продолжим двигаться к беспарольности — вопрос не этого и не следующего года, но тенденция будет неуклонно нарастать».

Оксана Бубело: «Сейчас у всех так или иначе используется шифрование, но зачастую оно не соответствует требованиям ГОСТ. Внедрение государственных стандартов шифрования становится важным направлением развития».

Александр Гусев: «Искусственный интеллект будет активнее внедряться в контексте ускорения расследования инцидентов и анализа наличия утечек секретов, что позволит быстрее реагировать на угрозы».

Руслан Гайфутдинов: «Технологии искусственного интеллекта будут внедряться, но работать они останутся под управлением человека. В ближайшие 2 года мы будем много времени посвящать приведению систем в соответствие с российской регуляторикой».

Максим Киселёв: «Индустрия довольно давно движется к беспарольности — причём не только для пользователей, но и для сервисов. Это направление развития сохранится и в будущем».

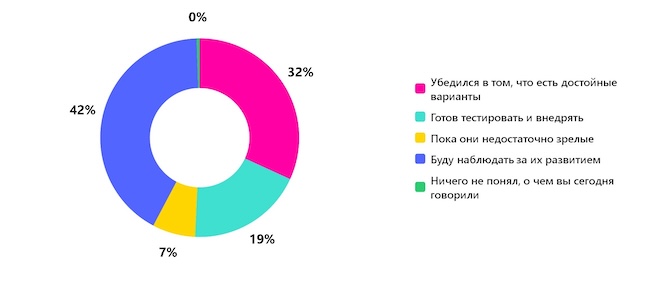

Финальный опрос показал, каково мнение зрителей о системах управления секретами после эфира:

- Будут наблюдать за их развитием — 42 %.

- Убедились в том, что есть достойные варианты — 32 %.

- Готовы тестировать и внедрять — 19 %.

- Считают их недостаточно зрелыми — 7 %.

Рисунок 5. Каково ваше мнение о системах управления секретами после эфира?

Выводы

Управление секретами окончательно сформировалось как самостоятельная и критически важная дисциплина в области информационной безопасности, выйдя далеко за рамки простого хранения паролей. Современное понимание секретов включает широкий спектр данных — от конфигураций подключения и сертификатов до ключей шифрования и токенов доступа к API, причём все эти элементы требуют одинаково внимательного подхода к защите.

Анализ реальных кейсов, приведённых участниками, наглядно демонстрирует, что отсутствие централизованного управления секретами создаёт вполне осязаемые бизнес-риски: от компрометации инфраструктуры через забытые учётные записи уволенных сотрудников до полной потери возможности восстановления данных из резервных копий. При этом наиболее уязвимым звеном остаётся человеческий фактор, и никакие технологические решения не смогут быть эффективными без формирования культуры безопасного обращения с секретами среди пользователей.

Успешное внедрение систем управления секретами требует сбалансированного подхода, сочетающего архитектурное проектирование, автоматизацию рутинных операций и постепенное вовлечение пользователей.

Ключевыми факторами становятся не только соответствие требованиям регуляторов и наличие ротации с аудитом, но и удобство использования, бесшовная интеграция с существующей инфраструктурой — каталогами пользователей, SIEM-системами, средствами многофакторной аутентификации. Только такой комплексный подход позволяет превратить систему управления секретами из дополнительной нагрузки в естественный и необременительный элемент повседневной работы.

Перспективы развития рынка Secrets Management в ближайшие годы будут определяться несколькими направлениями: дальнейшим движением к беспарольной аутентификации как для пользователей, так и для сервисов, внедрением принципов Zero Trust, адаптацией к требованиям российской регуляторики и использованием технологий искусственного интеллекта для ускорения расследования инцидентов.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!