Всё больше аналитиков говорит о переходе от реактивной защиты к проактивной разведке на основе открытых источников. Появились системы раннего предупреждения, которые анализируют соцсети и даркнет для выявления угроз до начала атаки. Какие есть реальные кейсы и как пользоваться этими технологиями?

- 1. Введение

- 2. Переход от защиты к разведке

- 3. Где отслеживать возможные атаки

- 4. Эволюция OSINT: от ручных тестов к институциализации

- 5. Какие есть реальные кейсы защиты с помощью OSINT

- 6. Какие шаги предпринять и как работать с OSINT

- 7. Выводы

Введение

Киберугрозы сегодня формируются в открытом цифровом пространстве задолго до реальных атак. В Telegram, на форумах и маркетплейсах в даркнете обсуждают уязвимости, публикуют эксплойты, координируют атаки и продают доступы и данные. Всё это оставляет публичные следы.

Кибербезопасность всё чаще смещается от периметровой модели к разведывательной. OSINT (Open-source Intelligence, разведка на основе открытых данных) становится новым элементом системной архитектуры защиты. Как меняется логика киберзащиты, где сегодня формируются атаки и как компании работать с открытыми источниками, чтобы защитить себя от атак?

Переход от защиты к разведке

Современная кибербезопасность проходит через качественный сдвиг. Она переходит от архитектуры, ориентированной на периметр, к разведке и управлению внешними угрозами. Долгие годы корпоративная защита строилась вокруг укрепления границ: сетевые экраны, IPS (Intrusion Prevention System, система предотвращения вторжений), EDR (Endpoint Detection and Response, обнаружение и нейтрализация атак на конечные точки), централизованные SOC (Security Operations Center, операционный центр кибербезопасности). Эта модель всё ещё остаётся важнейшим звеном защиты, но её фундаментальная особенность — в реактивности. Она фиксирует уже состоявшиеся инциденты.

Однако атака начинается вне зоны видимости этих систем, и без проактивной защиты справиться с ней будет сложно. Только за один месяц прошлого года в публичный доступ попало более 5 млрд записей в рамках сотен раскрытых инцидентов: корпоративные почты, домены, ключи и токены доступа, сведения о технологическом стеке. Получив такие сведения, злоумышленники планируют атаки.

Современная цепочка кибератак начинается не с эксплуатации уязвимостей, а с анализа открытых источников. Хакеры изучают GitHub-репозитории на предмет случайно опубликованных секретов, собирают информацию через социальные сети. Классический SOC реагирует лишь на поздней стадии, когда атака фактически состоялась. Однако такая система не может увидеть, что информация о компании и её контуре ИБ уже засветилась в открытых источниках. Особенно это характерно для современного бизнеса, который всё чаще опирается на облачные сервисы и ПО. Лишь немногие организации проводят регулярную инвентаризацию сведений о себе.

Поэтому одним из важнейших методов защиты сегодня становится OSINT, то есть изучение сети на предмет утечек или обсуждений и планирования действий. Показателен пример массовых эксплуатаций уязвимостей в серверных продуктах. Перед новой волной эксперты фиксируют резкий рост обсуждений соответствующих уязвимостей в закрытых Telegram-каналах или в даркнете, публикацию автоматизированных скриптов. Организация, которая мониторит информационное поле, может успеть закрыть эксплойты до начала атаки.

OSINT-подход предполагает работу с открытыми источниками, автоматизированную индексацию упоминаний, сканирование комментариев в соцсетях и на форумах, мониторинг утечек учётных данных и постоянную инвентаризацию внешней поверхности атаки. Такой подход никогда не заменит традиционные системы защиты, но может значительно увеличить их эффективность.

Где отслеживать возможные атаки

Сегодня почти каждая атака так или иначе оставляет цифровой след. Большинство хакеров обсуждают свои успехи и возможные трудности на специализированных площадках. Одной из ключевых платформ стал Telegram. Для значительной части ransomware-групп, DDoS-коллективов и хакерских объединений это полноценная операционная среда. Здесь публикуют заявления о взломах, списки жертв, анонсы утечек, предложения о продаже доступа.

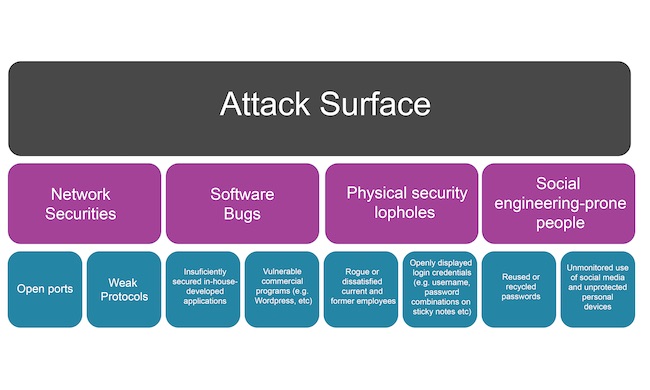

Рисунок 1. Схема цифровых следов для разных видов атак. Источник: AppCheck

Так, в 2025 году был закрыт канал группировки BlackMirror, а всего, по сведениям «Лаборатории Касперского», только с 2021 года были закрыты более 800 хакерских Telegram-каналов. В отличие от закрытых форумов, эти каналы зачастую публичны или полуоткрыты, что делает их источником наблюдаемых сигналов и позволяет выстраивать системный мониторинг.

Второй слой — даркнет и специализированные форумы. Здесь часто продают сведения об эксплойтах и вредоносный софт, работают целые платформы malware-as-a-service (вредоносная программа как услуга). В начале этого года ФБР закрыла крупнейший хакерский форум RAMP, который был одной из самых известных площадок кибермошенников, а в 2025 правоохранители изъяли сервера мошеннического форума BreachForums.

По данным отраслевых исследований, значительная доля корпоративных инцидентов связана с повторным использованием скомпрометированных учётных данных, ранее опубликованных в открытых или полузакрытых источниках. Мониторинг таких площадок позволяет выявить утечку ещё до того, как она будет использована.

Третий слой — открытый интернет. Индексирование позволяет обнаружить экспонированные сервисы, устаревшие версии ПО, открытые порты и неправильно настроенные облачные хранилища. Пример с массовой эксплуатацией Jenkins показал, что тысячи уязвимых серверов были видимы в публичных поисковых системах до начала активной фазы атак. Аналогично, регулярные сканы GitHub выявляют миллионы случайно опубликованных конфиденциальных данных.

Отдельного внимания заслуживает цепочка поставок. Уязвимость подрядчика или SaaS-провайдера всё чаще становится точкой входа в крупную компанию. OSINT-инвентаризация внешней поверхности поставщика позволяет выявить риски, которые иначе проявятся только в виде инцидента.

Эволюция OSINT: от ручных тестов к институциализации

На раннем этапе OSINT ассоциировался с точечными задачами и ручным поиском эксплойтов. Эти методы по-прежнему актуальны, но их главный недостаток — фрагментарность. Организация получает список открытых портов или утёкших логинов, но не понимает, как меняется риск во времени и какие сигналы взаимосвязаны.

По мере роста объёма публичных данных стало ясно, что ручной сбор не масштабируется. Telegram-каналы создаются и закрываются, даркнет-форумы мигрируют, утечки публикуются тысячами. Возникла потребность в постоянной индексации и автоматической корреляции сигналов. Современные OSINT-подходы включают непрерывный сбор данных и их сопоставление. На этом уровне OSINT уже интегрируется с системами SIEM (Security Information and Event Management, управление информационной безопасностью и событиями безопасности), что превращает его в источник триггерных алертов.

Следующий шаг — OSINT 3.0, который тестируют специалисты по кибербезопасности. Он предполагает семантический и графовый анализ для выявления закономерностей. Вместо простого поиска ключевых слов применяются языковые модели, способные выявлять тематические сдвиги и ранние признаки эскалации. Графовые алгоритмы позволяют отслеживать координацию акторов, повторное использование инфраструктуры и миграцию группировок между площадками. Анализ десятков тысяч сообщений и баз данных позволяет заметить потенциальную атаку до её начала.

Какие есть реальные кейсы защиты с помощью OSINT

Один из наиболее показательных кейсов — утечки в публичных репозиториях. Автоматизированные сканы платформы GitHub выявили десятки миллионов записей с чувствительными данными. Организации, которые мониторили свою информацию в сети, смогли оперативно отзывать ключи и блокировать токены до того, как их использовали в атаках.

В 2024 году аналитики выявили уязвимость в популярной платформе для непрерывной интеграции ПО Jenkins. После утечки выяснилось, что ещё до начала активной фазы эксплуатации тысячи уязвимых серверов были видимы через публичные поисковые индексы.

Современные специалисты по ИБ предлагают возможности анализа Telegram-каналов. Исследователи Университета Джорджа Вашингтона разработали фреймворк Sentinel. Система собрала уже более 350 тысяч постов из специализированных сообществ. На основе методов машинного обучения анализирует текст, агрегирует его по времени и строит граф взаимосвязей обсуждений. Она учитывает как содержательный контекст сообщений, так и динамику изменений дискуссий во времени. По словам авторов, тесты на основе исторических данных об атаках показывают крайне высокую точность.

Специализированное ПО даёт возможность точно отслеживать действия злоумышленников. Например, один аналитик использовал инструмент вендора в сфере OSINT для выявления разработчиков опасного трояна, действовавшего в Бразилии. С помощью агрегированных открытых источников информации удалось собрать цифровой след онлайнового злоумышленника и проследить связь между активностями, фальшивыми аккаунтами и вредоносными программами, что затем позволило защититься от новых атак.

ПО компании помогло вскрыть масштабную фишинговую операцию, охватившую более 900 тысяч жертв. Аналитики выявили связанную инфраструктуру атаки и реконструировали всю экосистему, что дало возможность подготовить индикаторы компрометации для дальнейшего предотвращения подобных рассылок.

Методами OSINT пользуются даже государственные органы. Правоохранительные органы Швейцарии использовали специальное ПО, чтобы сопоставлять номера телефонов, email-адреса и никнеймы с аккаунтами в сервисах. Это помогло выявить связи между подозреваемыми и сформировать доказательную базу, на основе которой была проведена полицейская операция.

Какие шаги предпринять и как работать с OSINT

Переход к разведывательной модели кибербезопасности невозможен без институционализации OSINT. Система становится эффективной только тогда, когда работа с открытыми источниками становится частью регулярных процессов.

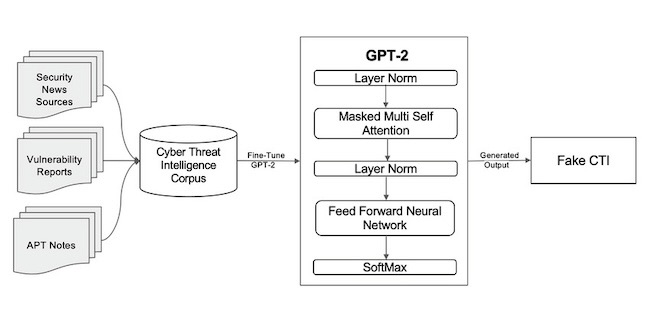

Рисунок 2. Схема использования OSINT для генерации поддельных данных для кибератак. Источник: Ranade, P. et al. 2021

Первый шаг — определить чёткие сценарии использования. Необходимо выбрать приоритеты, будь то мониторинг утечек данных сотрудников или контроль публикаций в Telegram и даркнете. Для каждой категории должны быть определены триггеры эскалации.

Второй шаг — автоматизация и масштабирование. Объём публичных данных слишком велик для ручного анализа. Необходима непрерывная индексация источников, автоматическая корреляция упоминаний с активами компании и формирование уведомлений. Интеграция потоков открытых данных в SIEM позволяет связывать внешние сигналы с внутренними событиями.

Третий шаг — обеспечение правовой устойчивости. Работа с Telegram-каналами и даркнет-форумами связана с операционными рисками. Необходимо учитывать регуляторные требования, особенно при обработке персональных данных и информации о третьих лицах.

Четвёртый шаг — связка OSINT с управлением уязвимостями. Следует автоматически повысить приоритет патчинга, регулярно менять пароли, токены доступа, следить за поставщиками. Без этого OSINT останется пустой аналитикой ради аналитики.

Пятый шаг — регулярная переоценка охвата. Среда очень динамична, поэтому перечень отслеживаемых источников должен постоянно пересматриваться.

Выводы

Кибербезопасность перестала быть исключительно инженерной задачей. Атаки не возникают внезапно, им предшествует цифровой след. Эти сигналы публичны, но без системного анализа остаются незамеченными. OSINT даёт возможность получить ценное время для защиты от атак, снижает вероятность инцидента. Однако его ценность раскрывается только при институционализации. Отказ от системной работы с публичными данными ведёт к потере стратегического преимущества перед злоумышленниками.