Развитие ИИ и понимание механизмов безопасности изнутри имеют прямое отношение к тому, как сохранить своё присутствие в интернете на безопасном уровне. Попытки ограничиться только механическим исполнением «гигиенических» правил безопасности больше не могут быть гарантией защищённости.

- 1. Введение

- 2. Миф об отсутствии внимания к безопасности на раннем этапе развития интернета

- 3. Главная опасность — недооценка рисков

- 4. Для безопасного сёрфинга в интернете нужно уметь оценивать угрозы

- 5. Есть ли риски угроз для России со стороны Европы?

- 6. Для безопасности интернета не требуется его сегментация

- 7. «Технологическая республика»

- 8. Важно понимать, а не только знать

- 9. Выводы

Введение

Праздник безопасного интернета, который ежегодно отмечается 10 февраля, снова вывел в заголовки напоминание о необходимости соблюдения «гигиенических» правил для защиты своего присутствия в виртуальной среде. Важно напомнить об этом и корпоративным пользователям. Они находятся на первой линии обороны, и атака их злоумышленниками ради получения доступа к информационным ресурсам компании — очевидная цель.

Но это означает, что и рядовым пользователям также нужно соблюдать правила. Их защита интернет-провайдерами и антивирусными программами — полезно, но явно недостаточно для того, чтобы чувствовать себя в полной безопасности.

Является ли соблюдение «гигиенических» правил достаточным для всех пользователей именно сейчас? Какие положения из этого списка следует выделить? Что необходимо знать дополнительно?

Мы попросили 2 российские компании дать свои рекомендации по поводу изменений, которые происходят сейчас в интернете. Что должны знать пользователи сейчас о рисках? Что необходимо понимать? Как сохранить коммуникации на безопасном уровне?

Миф об отсутствии внимания к безопасности на раннем этапе развития интернета

Нередко можно слышать, что на заре развития всемирной сети не задумывались всерьёз о кибербезопасности. Мол, проект поручили академическим работникам. Опираясь на свои знания, им было нужно предложить проект для выстраивания коммуникаций, способный сохранить свою работоспособность в условиях атомной бомбардировки отдельных узлов. Априори считали, что угрозы могут возникать только извне, а внутри сети гарантировалось полное доверие.

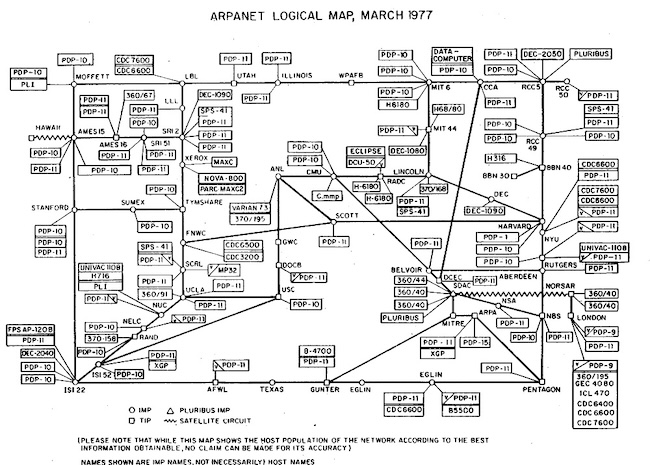

Рисунок 1. Структура всей сети ARPANET в марте 1977 года (The Computer History Museum)

Формально эта модель выглядит здраво. Разработчиком концепции компьютерной сети ARPANET (Advanced Research Projects Agency Network), ставшей прототипом для интернета, было Управление перспективных исследовательских проектов (DARPA), подразделение Министерства обороны США. Главным элементом разработки была отработка технологии маршрутизации пакетов протокола IP. Это обеспечивало живучесть сети даже в условиях отказа (поражения) отдельных узлов.

Но уже в 1975 году к разработке подключилось Агентство военной связи (DCA, Defense Communications Agency). На него легли задачи по внедрению средств шифрования. Другими словами, риски компрометации данных или их перехвата уже стали предметом исследований.

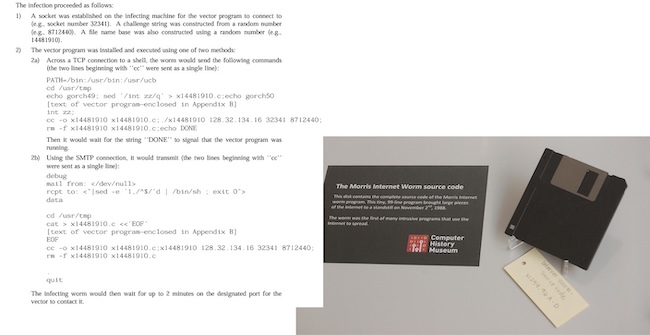

Развитие безопасности интернета как самостоятельного направления надо связать с ноябрём 1988 года. Разработчики готовились к масштабированию сети ради целей её коммерческого развития. Официально оно началось в 1989 году. Но в ноябре 1988-го произошло событие, не признанное официально как преднамеренное. Впервые интернет получил заражение сетевым червём. «Червь Морриса» (The Morris Internet Worm) поразил около 6000 Unix-серверов.

Если совершено преступление, то требуется наказание. Это правило было исполнено, и мы ещё вернёмся к рассказу об этом позднее в этой статье. Здесь же отметим, что инцидент не был оставлен без внимания. Было проведено расследование, выпущен отчёт, который подтвердил, что даже в первом исполнении это была программа явно не любительского уровня. Это должно было убедить всех, что безопасность — не вотчина любителей, хактивистов и случайных людей. Они составляют «яркую часть» сообщества, но корни лежат значительно глубже.

Рисунок 2. Код заражения червя Морриса, первого червя для интернета

С позиций сегодняшнего дня защищённость всемирной сети на старте была, конечно, слабой. Но безопасность явно находилась в поле зрения разработчиков проекта.

Главная опасность — недооценка рисков

Представители ИБ любят сетовать на то, что нередко бизнес старается экономить и не принимать специальных мер защиты, кроме очевидных или требуемых регулятором. Многие руководители продолжают видеть в безопасности только дополнительную, служебную функцию. Тем более они не хотят отвлекать работников ради дополнительного обучения. Технология защиты скрыта за интерфейсом — пусть безопасники сами решают проблемы. Сотрудники должны заниматься основным делом, считают руководители. Вникать в безопасность дальше необходимого минимума не надо.

«Сегодня большинство инцидентов в корпоративной среде связано не с “хакерами из кино”, а с управленческой недооценкой рисков, — раскрывает Игорь Вербицкий, директор по информационной безопасности «Яндекс 360». — Компании инвестируют в отдельные инструменты защиты, но не всегда выстраивают целостную модель безопасности. В результате возникает иллюзия защищённости при наличии фрагментарного контроля».

Конечно, о безопасности ARPANET, а потом и интернета, думали заранее. Но карта рисков постоянно расширяется. «Главная проблема — разрыв между ИТ-инфраструктурой и реальными бизнес-процессами. Доступы накапливаются годами, подрядчики получают избыточные права, учётные записи не деактивируются вовремя, а цифровой контур постепенно разрастается. Поверхность атаки увеличивается незаметно для руководства, и точкой входа зачастую становится самый простой вектор — социальная инженерия или компрометация одной учётной записи», — добавил Игорь Вербицкий.

«Мы наблюдаем тренд на смещение атак в сторону эксплуатации легитимных инструментов. Злоумышленники всё чаще действуют “в рамках правил”: используют корректные логины и пароли, работают через стандартные протоколы, не оставляя типичных сигнатур вредоносных программ. Это усложняет определение и требует от компаний перехода к модели постоянного контроля аномалий.

В этих условиях вопрос уже не в том, есть ли у компании антивирус или фильтрация спама. Вопрос в зрелости процессов: как быстро выявляется отклонение от нормального поведения, как устроен аудит доступа, как часто пересматриваются права, есть ли сценарии реагирования и восстановления. Без этого даже самый технологичный стек не даёт реальной устойчивости.

Информационная безопасность сегодня — это управленческая дисциплина. И выигрывают те компании, которые рассматривают её не как функцию поддержки, а как элемент бизнес-устойчивости и защиты репутационного капитала», — подытожил Игорь Вербицкий.

Для безопасного сёрфинга в интернете нужно уметь оценивать угрозы

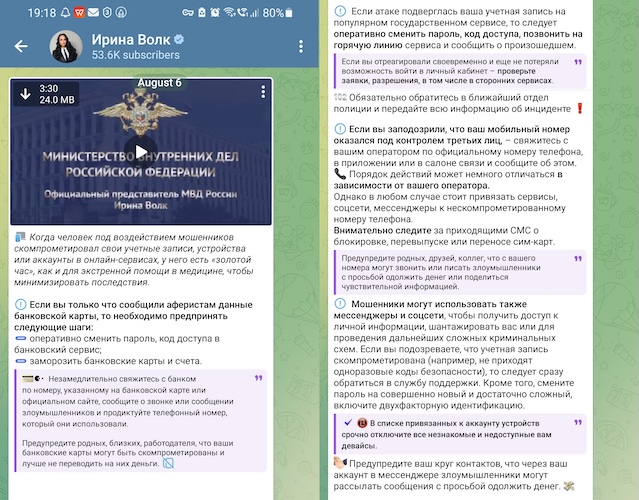

Как минимум, руководители компаний уже осознали, что карта рисков на современном уровне требует внимания. Нужно соблюдать правила гигиены, чтобы гарантировать безопасный сёрфинг в интернете. Об этом говорят депутаты Госдумы, на это обращает внимание МВД, проводя в соцсетях кампании по обучению.

Рисунок 3. Пример правил гигиены для кибербезопасности на сайте МВД РФ

Без всякого сомнения соблюдение «гигиенических» правил безопасности не только полезно, но и необходимо. Например, список таких правил, как их видят в «Яндекс 360», мы опубликовали ранее.

Согласно исследованию ландшафта угроз Threat Zone 2026, подготовленному исследовательским подразделением BI.ZONE Threat Intelligence на основе анализа активности более сотни кластеров вредоносной активности, основным способом первоначального проникновения в корпоративную инфраструктуру стал фишинг. На него пришлось 64 % зафиксированных атак.

Лишь в 7 % случаев злоумышленники проникали за периметр компании за счёт эксплуатации выявленных в её инфраструктуре уязвимостей. 9 % атак пришлись на компрометацию подрядчиков, около 18 % составили атаки, когда злоумышленникам удалось применить средства удалённого доступа. Олег Скулкин, руководитель BI.ZONE Threat Intelligence, объяснил столь низкую долю «технических» видов кибератак по сравнению с «поведенческими» тем, что организации всё активнее устраняют известные проблемы безопасности.

В то же время многие вендоры сообщают об усилении давления со стороны киберпреступного мира. На фоне достаточно «простого» набора средств защиты, который рекомендуют пользователям, можно сделать и другой вывод: «поведенческий» тип атак стал заметно эффективней. Этим активно пользуются злоумышленники, не увлекаясь повышением усилий на преодоление технических преград на своём пути.

Казалось, можно ожидать быстрый рост предложений AI-агентов или встроенных в антивирусные и другие ИБ-средства AI-инструменты для выявления признаков фишинга в действиях пользователей. Но этого не наблюдается, как минимум, пока. В результате на фоне усиления технических средств защиты наблюдается снижение безопасности присутствия в интернете. Он становится менее безопасным, чем раньше. Соревнование в эффективности пока выигрывают злоумышленники, а не ИБ.

«В 2026 году знать правила кибергигиены уже недостаточно, — считает Никита Новиков, эксперт по кибербезопасности Angara MTDR. — Большинство сотрудников слышали про фишинг, сложные пароли и необходимость обновлений. Проблема в другом: современная атака редко выглядит как очевидная угроза. Она маскируется под нормальную рабочую активность, давит на привычки и эмоции: срочность, авторитет, страх ошибиться, желание помочь. Поэтому реальная защита начинается там, где человек не просто следует инструкции, а понимает риски: что именно может пойти не так, где точка входа в инфраструктуру компании и чем заканчивается один клик.

Сегодня кибербезопасность — поведенческая дисциплина. Злоумышленники работают с контекстом: подменяют реквизиты в переписке, используют компрометацию деловой почты, собирают данные из соцсетей и открытых источников, чтобы сделать запрос максимально правдоподобным. В таких условиях выигрывают компании, которые развивают у сотрудников не страх нарушить правило, а навыки распознавания подозрительных паттернов и культуру своевременного обращения за проверкой».

Какие навыки требуются от сотрудников, чтобы не попадаться на удочку злоумышленников? Никита Новиков выделяет следующие «психологические» рекомендации для сотрудников компаний:

- Снижайте скорость там, где высока цена ошибки. Любая срочная просьба про оплату, доступ, документы или смену реквизитов — повод остановиться и перепроверить.

- Проверяйте контекст, а не только форму. Корректный логотип и правильный стиль письма ничего не гарантируют — важнее, насколько запрос логичен в текущей ситуации.

- Разделяйте личное и рабочее. Не используйте корпоративные учётные записи в сторонних сервисах и не пересылайте рабочие файлы в личные мессенджеры/почту для удобства.

- Сомневаетесь — эскалируйте. Сообщение в ИБ-команду при подозрении — нормальная практика. Лучше лишняя проверка, чем разбор инцидента.

- Безопасное присутствие в интернете сегодня — это не про запоминание правил. Это про осознанность: видеть риск до того, как он станет инцидентом.

Но будет ли достаточно соблюдения этих «психологических» правил гигиены или надо знать что-то больше?

Есть ли риски угроз для России со стороны Европы?

Если посмотреть более внимательно на то, что происходит сейчас вокруг, то нетрудно заметить, что в мире наблюдается существенный пересмотр подходов к кибербезопасности. Происходит изменение модели киберугроз по всему миру. С этими реалиями и их последствиями придётся столкнуться и российским компаниям.

Рисунок 4. Выступление канцлера ФРГ Фридриха Мерца на Мюнхенской конференции по безопасности 2026

Например, 13 февраля канцлер ФРГ Фридрих Мерц, выступая на открытии Мюнхенской конференции по безопасности (Munich Security Conference 2026), уделил особое внимание конфликту Евросоюза с Россией.

«ВВП России составляет сейчас примерно 2 трлн евро. ВВП Евросоюза — почти в 10 раз больше. Но Европа не в 10 раз сильнее России. Наш военный, политический, экономический и технологический потенциал огромны, но мы пока полностью не реализовали его», — отметил Фридрих Мерц, призывая европейцев к «изменениям и даже жертвам прямо сейчас», чтобы переломить ситуацию. Фридрих Мерц называет также и цель (в его понимании) — активное противостояние с Россией и нанесение противнику разрушительных ударов. Очевидно, что эта цель проецируется и на киберпространство.

Но не будем акцентировать внимание на этом мнении, в котором официальное лицо выражает своё личное мнение, а не законодательно принятые решения. Важней посмотреть, что лежит за фасадом заявлений канцлера ФРГ.

Месяцем раньше, 20 января 2026 года Еврокомиссия представила новый пакет мер ЕС по кибербезопасности. В них содержится предложение о пересмотре Закона о кибербезопасности, который будет применяться непосредственно на всей территории ЕС. Внесены поправки к Директиве о сетях и информационных системах. Новый пакет направлен на укрепление киберустойчивости ЕС, снижение фрагментации регулирования и решение проблемы растущих рисков в цепочках поставок данных.

Оба предложения переданы на рассмотрение в Европарламент и Совет Европы. После их дальнейшей доработки Еврокомиссия рассчитывает достичь политического соглашения к началу 2027 года. После этого государства-члены ЕС будут иметь в своём распоряжении один год на имплементацию поправок в национальное законодательство.

Добавим ещё следующее. Годом раньше, 2 декабря 2024 года, Совет Европы принял Закон о киберсолидарности. Он нацелен на развитие киберустойчивости всех стран ЕС и повышение оперативности в принятии ответных мер на киберугрозы, а также на укрепление механизмов сотрудничества стран ЕС в новых условиях киберугроз.

В частности, новый Закон предусматривало создание:

- единой «системы оповещения о киберугрозах» — общеевропейской инфраструктуры, состоящей из национальных и трансграничных SOC-центров, отвечающих за обнаружение киберугроз и инцидентов;

- механизма реагирования на чрезвычайные ситуации в области кибербезопасности для повышения готовности и защищённости критически важных объектов и основных услуг, таких как больницы и коммунальные предприятия;

- условий для укрепления солидарности стран ЕС, достижения согласованности в управлении кризисными ситуациями и реагировании на киберинциденты;

- безопасной цифровой среды для граждан и предприятий.

Звучит, в общем-то, красиво, но повторим слова из комментария Никиты Новикова: «Реальная защита начинается там, где человек не просто следует инструкции, а понимает риски». Страны ЕС находятся сейчас под сильным давлением со стороны США, которые намерены активно наращивать свои продажи технологий военного и «двойного назначения» в Европе.

Тренд на повышение безопасности выходит на первый план. Это касается развития и внедрения технологий кибербезопасности в первую очередь. Поэтому странам ЕС навязывается модель присутствия «внешнего врага», противостояние с которым будет важной частью дальнейшего экономического развития. Акцент именно на этом делал Фридрих Мерц на Мюнхенской конференции по безопасности 2026. Если развитие пойдёт и дальше по этому пути, то российским компаниям придётся противостоять не только «неизвестным» киберпреступным группировкам, но и вполне официальным государственным структурам.

Очевидно, что есть и альтернативный вариант развития — наращивание суверенитета. Он понимается как параллельное развитие компетенций в новых технологиях, в т. ч. в кибербезопасности. В этом случае целью является не «уничтожение внешнего врага», а строительство собственных надёжных систем, опираясь на международный опыт и национальные интересы. По этому пути сейчас пытается идти Россия. Велика вероятность того, что и в Европе будет также много сторонников такого пути. В случае их победы страны смогут сотрудничать, а не противостоять друг другу.

Для безопасности интернета не требуется его сегментация

Как это видится в свете мер, предпринимаемых Европой по усилению своей кибербезопасности? Напрямую. Ведь несмотря на разрозненность, все страны объединены общей сетью — интернетом. Разрушение этой сети, что бы ни думали в отдельных странах о преимуществах изоляции национальных сегментов, неминуемо вырвет их из мирового процесса развития.

Безопасный интернет сейчас – это единый коммуникационный и информационный механизм. Благодаря свободной циркуляции «знаний» по нему, ускоряется их развитие. Выйти из этой сети — равнозначно потерять темп и скорость национального развития. Выбрать этот путь может только сумасшедший. Даже лидеры в развитии технологий удерживают своё преимущество благодаря сохранению связей.

В реальности есть важные элементы. Об одном из них заявил в январе 2026 года изданию Financial Times Мигель де Брюйкер (Miguel De Bruycker), директор Центра кибербезопасности Бельгии (Centre for Cybersecurity Belgium, CCB): «Европа настолько отстаёт от США в области цифровой инфраструктуры, что “потеряла интернет”. В настоящее время невозможно полностью хранить данные в Европе, поскольку американские компании доминируют в цифровой инфраструктуре. Мы потеряли все облачные технологии. Мы потеряли интернет, давайте будем честны».

Ведущий бельгийский специалист в области кибербезопасности предупредил, что киберзащита Европы уже не может строиться изолированно. Она зависит от сотрудничества частных компаний, большинство из которых — американские.

«Раньше эта зависимость не представляла собой огромную проблему безопасности для ЕС. Но Европа упускала важнейшие новые технологии, которые активно разрабатываются в США и других странах. К ним относятся облачные вычисления и искусственный интеллект: обе жизненно важны для защиты европейских стран от кибератак. Европе необходимо наращивать собственные возможности для укрепления инноваций и безопасности, тогда как Закон ЕС об искусственном интеллекте, регулирующий развитие этой быстро развивающейся технологии, блокирует инновации», — отметил Мигель де Брюйкер.

Посмотрим и мы, на что предлагают сейчас опираться в США в развитии технологий. Ведь косвенно это будет отражаться и на развитии «безопасного интернета».

«Технологическая республика»

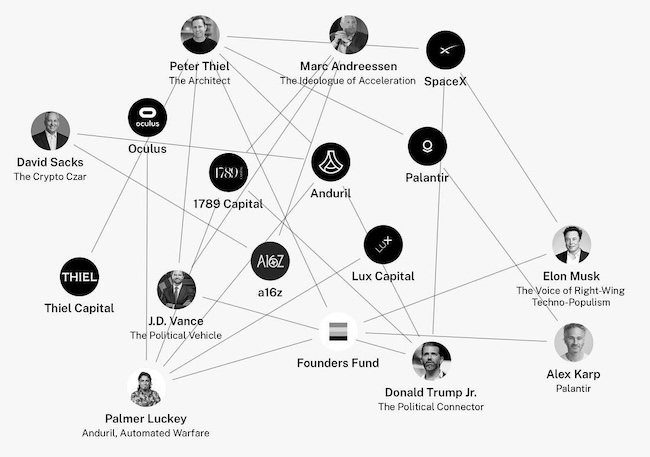

Год назад, 18 февраля 2025 года, в США была выпущена книга под названием «The Technological Republic: Hard Power, Soft Belief, and the Future of the West» («Технологическая республика: жёсткая сила, мягкие убеждения и будущее Запада»). Её авторами стали 2 человека, хорошо известных в кругах кибербезопасности. Это Александр Карп (Alexander C. Karp) и Николас Замиска (Nicholas W. Zamiska). Эта книга интересна тем, что многие (не только в США) рассматривают её как «манифест» будущего развития государств, нацеленных на достижение лидерства и реализацию новых технологий.

Расскажем немного об Александре Карпе. Он известен не только тем, что обладает состоянием в размере 1,9 млрд долларов, но ещё и тем, что является основателем Palantir — американской компании, разработчика ПО для анализа данных. Её основные заказчики — военные структуры, спецслужбы, инвестиционные банки и хедж-фонды. Например, разработанное в Palantir ПО использовалось сотрудниками миграционной службы ICE для выявления граждан, находящихся нелегально в США, о чём стало известно в связи с недавними печальными событиями в Миннеаполисе. Это только дополнительный штрих, чтобы оценить влияние Palantir в США.

Компания Palantir была основана в 2003 году группой инвесторов – выходцев из PayPal во главе с Питером Тилем (Peter Thiel), венчурным капиталистом и политическим активистом, соучредителем PayPal, Palantir Technologies и Founders Fund. Добавим, что именно Питер Тиль стал первым сторонним инвестором компании Facebook (Meta) (запрещённой в России организации). Главным инструментом на этом пути был инвестиционный фонд Founders Fund. Следующий рисунок поможет узнать дополнительные подробности.

Рисунок 5. Некоторые связи инвестиционного фонда Founders Fund

Но вернёмся к книге «The Technological Republic», которая стала бестселлером 2025 года. Авторы утверждают в ней, что Запад после десятилетий доминирования стал «самодовольным».

«Ключевыми индикаторами этого самодовольства стало сокращение инвестиций в оборону и серьёзный перевес в сторону технологий для потребительского рынка. Результатом стал упадок американского производства. Производство было перенесено за границу из-за более низких затрат на рабочую силу, что привело к потере квалифицированных рабочих мест и ослаблению промышленной базы. Это породило зависимость от других стран в отношении критически важных товаров, таких как полупроводники. Они необходимы для различных применений, от смартфонов до военной техники», — пишут авторы книги, обращая внимание на опасную тенденцию.

Авторы настаивают на необходимости «вернуться к стремлениям, знаниям, любознательности и постоянному обучению». Они обращают внимание на то, что сложившийся приоритет в выборе карьеры в пользу финансов и консалтинга сделал выбор в пользу науки, инженерии и технологий — «областей, которые являются движущей силой для реальных инноваций и создают долгосрочную ценность» — менее привлекательным. Это стало препятствием для прогресса общества, отмечают авторы «Технологической республики».

«Атомный век, характеризующийся угрозой ядерной войны и взаимного гарантированного уничтожения, подходит к концу, — отмечают они. — Развитие новых технологий, особенно искусственного интеллекта, создаёт новый ландшафт для угроз и возможностей. ИИ потенциально способен изменить войну, сделав её быстрее, точнее и, возможно, менее предсказуемой. Этот сдвиг требует фундаментального переосмысления оборонных стратегий, выходящих за рамки традиционной военной мощи».

Авторы «Технологической республики» призывают руководство страны наращивать инвестиции в системы обороны, работающие на основе ИИ. Но одновременно они настаивают, что «это не только военная, но и общественная проблема. Этические последствия применения ИИ в войне требуют серьёзного обсуждения и разработки руководящих принципов».

Рисунок 6. Александр Карп, соавтор «The Technological Republic»

Важно понимать, а не только знать

В начале статьи мы напомнили о мифе невнимательного отношения к безопасности на старте развития интернета. Теперь расскажем немного подробней, но обратим внимание, что общество отчасти впитало отношение «чрезмерного спокойствия». Многие решили, что для безопасности в Сети достаточно пользоваться «гигиеническими» правилами, установить антивирус. Понимать сверх этого, возможно, интересно, но не критично.

История появления червя Морриса, заразившего в 1988 году 10 % современного ему интернета, позволяет приоткрыть некоторые детали, как развивалась безопасность в Сети.

Червь использовал новую для того времени экзотическую технику эксплуатации, получившую название «переполнение буфера». Официальным автором первого червя стал Роберт Моррис, на момент его разработки ему было 22 года.

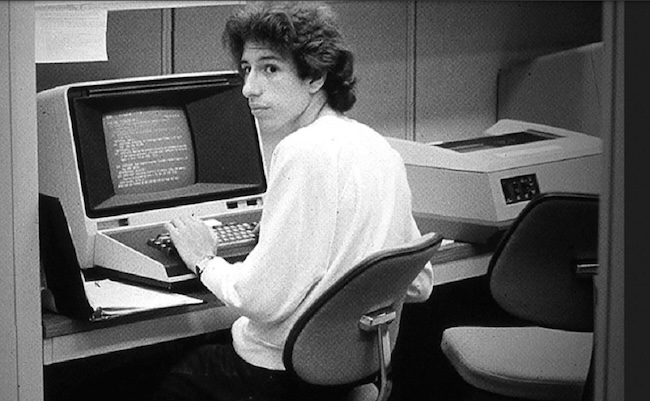

Рисунок 7. Роберт Моррис — автор первого червя для интернета

Закончив среднюю школу, Роберт Моррис поступил в Гарвардский университет, после завершения бакалавриата перевёлся в Корнельский университет. Как раз на выпускном курсе он разработал этого червя. По некоторым данным, в то время (конец 1988 года) он работал уже в Массачусетском технологическом институте (MIT).

В 1989 году Моррису было предъявлено обвинение в нарушении статьи 18 Кодекса США и Закона о компьютерном мошенничестве и злоупотреблениях (CFAA). В декабре 1990 года он был приговорён к трём годам условного заключения, 400 часам общественных работ и штрафу в размере 10 050 долларов (около 20 000 долларов в сегодняшних ценах) плюс расходы за надзор. Во время ведения судебного процесса Моррис объяснил свои вредоносные действия как «желание продемонстрировать несовершенство существующих мер безопасности в компьютерных сетях, используя обнаруженные им уязвимости в системе безопасности».

Наказание Моррису было исполнено в 1994 году. После этого он стал соучредителем стартапа Viaweb. В настоящее время Роберт Моррис — профессор Лаборатории компьютерных наук и искусственного интеллекта в MIT, занимается разработкой параллельных и распределённых систем.

Возможно, некоторые подумали о «талантливом вундеркинде, который написал код в гараже, за что и пострадал». Мы не отрицаем талант, но реальность подсказывает некоторые дополнительные детали.

Отец Роберта Морриса работал до 1986 года разработчиком криптоалгоритмов в компании Nokia Bell Labs — американском исследовательском подразделении финской компании Nokia. В 1986 году он перешёл на должность главного научного сотрудника в Национальном центре компьютерной безопасности Агентства национальной безопасности (АНБ). Там отец Роберта проработал до 1994 года, занимаясь разработкой стандартов безопасности в серии Rainbow Series.

Первый вирусный червь для интернета, скорей всего, стал результатом непреднамеренной утечки исследовательских разработок (хотя, возможно, эта утечка была и преднамеренной). «Звёзды сошлись» и не противоречили амбициям молодого юноши, наверняка стремившегося к славе. Прямых доказательств злонамеренности не было. Но эффект и признаки развития несомненно имели важное значение для «исследовательских целей».

Вернёмся в нынешнее время. Европа и США фактически сделали неявную заявку на завоевание лидерства и превосходства в криптопространстве. Эта задача становится национальной, для её реализации государства непременно будут привлекать профессиональные кадры. До сих пор ограниченная разведывательными целями активность в киберпространстве начинает претерпевать серьёзные коррективы. Мы стоим на пороге развития кибернаступательных технологий.

Выводы

Поддержка безопасного интернета перешла на новый уровень. Просто знать правила компьютерной «гигиены» становится недостаточно. Теперь нужно знать о безопасности больше, понимать мотивы и возможности атакующей стороны, уметь принимать адекватные ответные защитные меры.

Функция безопасности, особенно при работе в интернете, становится неотъемлемой частью любой компьютерной системы. Массовые угрозы теперь будут исходить не только от любителей «острых компьютерных ощущений» и хактивистов, но и от специалистов, профессионально подготовленных в области кибербезопасности.