Сертификат AM Test Lab

Номер сертификата: 373

Дата выдачи: 09.02.2022

Срок действия: 09.02.2027

- Введение

- Функциональные возможности UserGate X10

- Архитектура UserGate X10

- Политика лицензирования UserGate X10

- Системные и климатические требования UserGate X10

- Сценарии использования UserGate X10

- 6.1. Первоначальная настройка UserGate X10

- 6.2. Настройка сети и сегментирование

- 6.3. Настройка правил межсетевого экранирования

- 6.4. Настройка правил АСУ ТП

- 6.5. Управление пользователями и устройствами

- 6.6. Настройка правил VPN в UserGate

- 6.7. Управление правилами IDS / IPS

- 6.8. Мониторинг событий и сбор статистики

- Выводы

Введение

АСУ ТП — специфическая область со множеством разнотипных нюансов, таких как использование особых промышленных протоколов, повышенная температура и влажность, высокие требования к обеспечению непрерывности процесса или повышенные риски в случае любого инцидента. Для защиты таких сетевых сегментов используют специализированные средства, которые должны обеспечить информационную безопасность промышленной сети.

При этом АСУ ТП часто представляют собой объекты критической информационной инфраструктуры (КИИ), защита которых регулируется федеральным законом № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации» и рядом подзаконных актов, в том числе приказами ФСТЭК России: № 31, № 235, № 239.

Защита промышленных сетей — это важная задача службы ИБ на предприятии, поскольку необходимо обеспечить и сетевую изоляцию соответствующего сегмента, и фильтрацию промышленных протоколов. Для таких целей используются специализированные межсетевые экраны, понимающие промышленные протоколы и выдерживающие повышенные нагрузки вкупе с тяжёлыми условиями окружающей среды.

UserGate X10 представляет собой ПАК в специальном защищённом исполнении от российского вендора UserGate. Рассмотрим его ключевые особенности, достоинства и недостатки.

Ранее мы уже касались темы защиты АСУ ТП, например, в некоторых интервью с экспертами и в эфире AM Live «Выбор наложенных средств защиты АСУ ТП».

Функциональные возможности UserGate X10

Программно-аппаратный комплекс UserGate X10 обладает следующими особенностями и функциональными возможностями:

- Эксплуатация в экстремальных условиях, при температурах от −40 до +70 °C и относительной влажности от 5 до 95 %.

- Комплексная безопасность за счёт использования возможностей Next Generation Firewall.

- Скорость обработки трафика до 300 Мбит/с в режиме межсетевого экрана и до 10–15 Мбит/с со включёнными функциями безопасности.

- Использование собственной операционной системы UGOS.

- Обеспечение информационной безопасности и устойчивого функционирования инфраструктуры промышленного интернета вещей.

- Обеспечение безопасного подключения по VPN.

- Соответствие приказу № 31 ФСТЭК России: контроль передачи блока ASDU, описанного в документе ГОСТ Р МЭК 60870-5-104.

- Наличие сертификата ФСТЭК России по требованиям к межсетевым экранам (4-й класс, профили А, Б и Д) и к системам обнаружения вторжений (4-й класс), а также по 4-му уровню доверия.

Архитектура UserGate X10

UserGate X10 представляет собой программно-аппаратный комплекс (ПАК), который содержит функции Next Generation Firewall. Это означает, что помимо классического файрвола X10 может предложить средства IDS / IPS, контентный фильтр, балансировщик нагрузки, потоковый антивирус, контроль приложений, VPN, идентификацию пользователей, прокси-сервер и т. д.

UserGate X10 может устанавливаться как на периметре, так и внутри корпоративной сети. Также возможна установка двух UserGate X10 в кластере по схеме «актив — актив» или «актив — пассив». Оба этих режима поддерживают синхронизацию пользовательских сессий, что обеспечивает незаметное для пользователей переключение трафика с одного узла на другой.

Основным предназначением UserGate X10 является защита сетей АСУ ТП. Устройство можно использовать для сегментации и разделения промышленных и офисных сетей, а также для межсетевого экранирования промышленных протоколов.

NGFW UserGate эффективно справляется с базовой задачей защиты АСУ ТП — сегментацией сети. Кластер из двух аппаратных комплексов отделяет корпоративную подсеть от «демилитаризованной зоны», а последнюю — от промышленной сети. Анализ на уровне L7 позволяет фильтровать трафик по протоколам: только разрешённый поток данных может передаваться между корпоративным и промышленным сегментами.

Таким образом, помимо защиты внешнего периметра сети АСУ ТП с помощью Х10 можно обеспечить:

- защиту АСУ ТП на границе с каналом технической поддержки;

- сегментацию сети АСУ ТП;

- сегментацию сети между SCADA и ПЛК.

Политика лицензирования UserGate X10

UserGate лицензируется по количеству одновременно подключённых (т. е. маршрутизируемых через межсетевые экраны) устройств, включая пользователей терминальных серверов. Также доступна безлимитная лицензия, которая не ограничивает количество пользователей в системе.

Дополнительно лицензируются следующие модули: Security Updates, Advanced Threat Protection, Mail Security.

Отдельно хотелось бы отметить подписку на модуль Security Updates (SU). Она обеспечивает обновление UGOS, баз IDS / IPS (сигнатуры атак) и L7 (сигнатуры приложений), а также включает в себя техническую поддержку. Подписка на модуль Security Updates сроком на один год включена в базовую лицензию на UserGate. По истечении первого года обязательно её продление.

Добавим, что центр мониторинга и реагирования UserGate регулярно публикует информацию о наиболее опасных уязвимостях с рекомендациями для пользователей. Что касается технической поддержки, то доступны как стандартная, так и расширенная её версии.

Системные и климатические требования UserGate X10

Для корректной работы UserGate X10 должен иметь доступ ко следующим серверам в интернете:

- Сервер регистрации — reg2.entensys.com, порты TCP 80, 443.

- Сервер обновления списков и ПО UserGate — static.entensys.com, порты TCP 80, 443.

При создании кластера конфигурации необходимо обеспечить прохождение данных между узлами:

- Для репликации настроек — порты TCP 4369, 9000–9100.

- Для сервиса веб-консоли — порт TCP 8001.

Напомним, что UserGate X10 обеспечивает корректную работу при температурах от −40 до +70 °C и относительной влажности от 5 до 95 %.

Сценарии использования UserGate X10

Первоначальная настройка UserGate X10

Перед началом использования межсетевого экрана необходимо задать ряд параметров в веб-консоли администратора. Для того чтобы зайти в консоль, нужно открыть из веб-браузера статический или назначенный устройству по DHCP адрес.

Рисунок 1. Консоль администрирования UserGate

Для установки лицензии следует в главной консоли нажать на строку «Незарегистрированная версия» и ввести PIN-код. Далее в разделе «Настройки» можно установить системные параметры: часовой пояс, сервер времени, параметры Log Analyzer, параметры веб-портала и т. д.

UserGate поддерживает два типа кластеров: кластер конфигурации и кластер отказоустойчивости. При первом варианте узлы поддерживают единые настройки в рамках кластера. При втором варианте можно объединять до 4-х узлов в режиме «актив — актив» или «актив — пассив». Также есть возможность собрать несколько кластеров отказоустойчивости.

В случае если используются два и более устройств, можно установить их в кластер. Для этого следует перейти на вкладку «Управление устройством» и в поле «Кластеры отказоустойчивости» добавить новый кластер. Далее можно выбрать узлы, которые следует объединить, и выбрать режим («актив — актив» или «актив — пассив»). Мы создадим новый кластер из двух устройств в режиме «актив — актив».

Рисунок 2. Создание нового кластера в UserGate

Если есть необходимость добавить новых администраторов UserGate, то это можно сделать на вкладке «Администраторы», создав локальную учётную запись или импортировав аккаунт из LDAP.

Управление сертификатами осуществляется через вкладку «Сертификаты». По умолчанию в системе уже содержатся сертификаты для инспекции SSL-трафика, доступа к веб-консоли администратора и использования SAML. Добавление новых сертификатов возможно через кнопки «Создать» и «Импорт».

Рисунок 3. Список доступных сертификатов в UserGate

Настройка сети и сегментирование

Управление различными сетевыми параметрами и настройками осуществляется в разделе «Сеть». В консоли управления UserGate все сетевые интерфейсы разделяются на зоны. По умолчанию в устройстве уже созданы следующие зоны:

- «Management» (для управления UserGate),

- «Trusted» (для внутренних LAN-сетей),

- «Untrusted» (для интерфейсов, которые подключены к интернету),

- «DMZ» (для офисного сегмента),

- «Cluster» (для интерфейсов кластера),

- «VPN for Site-to-Site» (для VPN-подключений типа «офис — офис»),

- «VPN for remote access» (для удалённого VPN-доступа к UserGate).

Зоны безопасности — это способ логической группировки физических и виртуальных интерфейсов в UserGate, позволяющий контролировать и регистрировать трафик, который проходит через определённые интерфейсы в локальной сети. Интерфейс межсетевого экрана должен быть назначен зоне безопасности, прежде чем сможет обрабатывать трафик. Зоне может быть назначено несколько интерфейсов, но тот или иной интерфейс может принадлежать только одной зоне.

Правила политики UserGate используют зоны безопасности для определения того, откуда поступает трафик и куда он направляется. Трафик может свободно перемещаться внутри зоны, но не может перемещаться между различными зонами, пока не будут определены правила политики безопасности, которые это разрешают.

Попробуем создать новую зону интерфейсов для подключения к промышленной сети АСУ ТП. Для этого нужно нажать на кнопку «Добавить» и ввести все необходимые данные: название зоны, разрешённые сервисы (VPN, веб-портал и SCADA), типы пакетов для защиты от DoS-атак.

Рисунок 4. Создание новой зоны интерфейсов в UserGate

Управление интерфейсами осуществляется через вкладку «Интерфейсы». Доступно создание следующих типов интерфейсов: «VLAN», «Бонд», «Мост», «PPPoE», «VPN», «Tunnel».

Следующая вкладка — «DHCP» — позволяет добавлять и настраивать подсети для выдачи динамических адресов. Мы создали подсеть АСУ ТП в определённом диапазоне IP-адресов.

Рисунок 5. Создание новой подсети DHCP в UserGate

Помимо этого в UserGate есть возможности настройки сервисов DNS и DNS-прокси, виртуальных маршрутизаторов и Web Cache Communication Protocol.

Настройка правил межсетевого экранирования

Управление правилами межсетевого экранирования осуществляется из подраздела «Межсетевой экран» раздела «Политики сети». Можно создавать правила для исходящей зоны и зоны назначения, а также дополнительно указывать сервисы, которые должны быть задействованы, конкретные адреса назначения и источника, перечень приложений, которые должны применяться, а также время, когда правило должно отрабатываться.

Рисунок 6. Список правил для межсетевого экранирования в UserGate X10

Мы создали специальное правило для сети АСУ ТП, чтобы была возможность передавать показания изо SCADA-систем во внутреннюю корпоративную сеть (при этом в обратном направлении передача данных должна быть запрещена).

Рисунок 7. Создание правила межсетевого экранирования в UserGate X10

Ещё одним правилом для сети АСУ ТП будет построение VPN-туннеля из интернета в сегмент SCADA. Это нужно для того, чтобы обеспечить доступ специалистам производителей промышленного оборудования для оказания технической и гарантийной поддержки.

Рисунок 8. Создание правила для подключения к SCADA по VPN в UserGate

Помимо этого можно задавать правила NAT и маршрутизации. Для создания правила необходимо выбрать зону назначения и зону источника, а также тип преобразования адреса или перенаправления трафика. Кроме NAT доступны:

- DNAT — для перенаправления трафика на указанный IP-адрес,

- Policy-based routing — для маршрутизации IP-пакетов на основе расширенной информации,

- Port forwarding — для публикации внутренних ресурсов в интернете с изменением номера порта публикуемого сервиса,

- Network mapping — для замены IP-адресов источника или назначения одной сети на другую.

Рисунок 9. Создание нового правила NAT в UserGate

Дополнительно можно настроить балансировку нагрузки через одноимённую вкладку. Реализована возможность управлять нагрузкой как для виртуальных серверов, так и для реальных. Доступны следующие типы балансировки: «Round robin» (каждое новое подключение передаётся на следующий сервер в списке), «Weighted round robin» (распределение нагрузки с учётом производительности каждого сервера), «Least connections» (новое подключение передаётся на сервер с наименьшим числом соединений), «Weighted least connections» (загрузка с учётом весовых коэффициентов).

Вкладка «Полоса пропускания» позволяет устанавливать ограничения канала для определённых пользователей, хостов, сервисов и приложений.

Настройка правил АСУ ТП

Для управления такими настройками предназначена вкладка «Правила АСУ ТП», которая находится в разделе «Политики безопасности».

С помощью настроек правил АСУ ТП можно контролировать прохождение трафика через UserGate. Межсетевой экран обеспечивает контроль следующих промышленных протоколов:

- IEC 104 (ГОСТ Р МЭК 60870-5-104).

- Modbus.

- DNP3.

- MMS.

- OPC UA.

Этот контроль подразумевает проверку выполнения команд устройствами или программами в промышленной сети по определённым промышленным протоколам и адресам регистра.

Также реализована возможность управлять правилами АСУ ТП через профили, которые находятся в разделе «Библиотеки». UserGate позволяет специалисту по безопасности создавать свои профили АСУ ТП с необходимым набором протоколов и команд и использовать их в правилах.

Попробуем создать новое правило АСУ ТП. Но для начала нам нужно перейти в раздел «Библиотеки» и на вкладке «Профили АСУ ТП» добавить несколько новых профилей. Предположим, что есть производственный процесс, связанный с работой паровой турбины, турбогенератора и вспомогательного оборудования в виде системы водяного охлаждения.

Для создания нового профиля нужно нажать кнопку «Добавить» и указать название правила, его описание (при желании), используемые протоколы, команды технологического процесса, адрес регистра. Создадим профиль SCADA-диспетчера.

Рисунок 10. Создание нового профиля АСУ ТП в UserGate

После этого сформируем ещё три профиля, которые назовём «RTU/PLC турбогенератора», «RTU/PLC паровой турбины» и «RTU/PLC водяного охлаждения».

Рисунок 11. Список профилей АСУ ТП в UserGate

Далее следует перейти на вкладку «Правила АСУ ТП» и создать правила для бесперебойной работы оборудования. Для этого необходимо нажать на кнопку «Добавить» и указать нужные данные: название («Эксплуатация паровой турбины»), действие для UserGate (пропускать). Также укажем, что все действия будут записываться в журнал. На других вкладках окна в качестве сервиса выберем SCADA и укажем все четыре профиля АСУ ТП, которые создали ранее.

Рисунок 12. Создание нового правила АСУ ТП в UserGate

После нажатия на кнопку «Сохранить» новое правило АСУ ТП появится в списке.

Рисунок 13. Создание нового правила АСУ ТП в UserGate

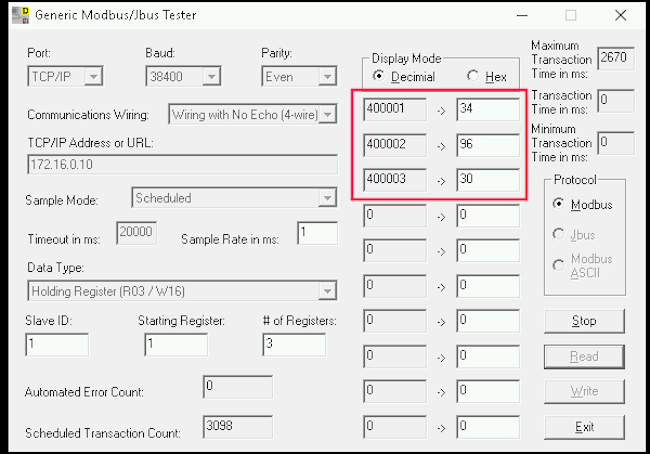

Можно провести эксперимент и проверить, как UserGate контролирует промышленные протоколы, например Modbus. Создадим имитацию работы сети АСУ ТП с помощью утилиты Generic Modbus, которая передаёт данные по этому протоколу. Пока в правилах АСУ ТП на UserGate указано «пропускать» подобный трафик, сеть АСУ ТП успешно работает.

Рисунок 14. Имитация работы сети АСУ ТП

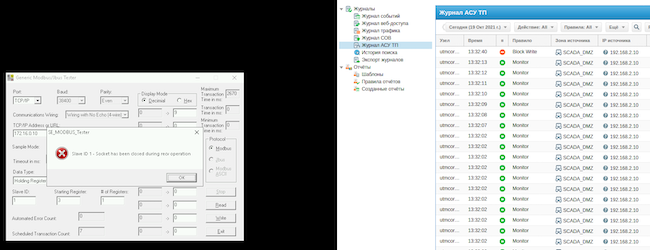

Но если мы перейдём на вкладку «Правила АСУ ТП» и укажем действие «запрещать» для трафика по протоколу Modbus, наша программа, которая использует заблокированную команду протокола, перестанет функционировать.

Рисунок 15. Блокирование трафика АСУ ТП с помощью UserGate

Управление пользователями и устройствами

В разделе «Пользователи и устройства» можно настраивать применение политик безопасности, правил идентификации, правил межсетевого экрана, правил веб-безопасности и других политик к пользователям и их группам.

UserGate использует различные механизмы для идентификации пользователей:

- По явно указанному IP-адресу.

- По имени и паролю.

- С помощью специального агента терминального сервиса.

- С помощью клиента авторизации (для Windows-систем).

- С помощью протоколов NTLM, Kerberos.

- По имени и паролю через перехватывающий (captive) портал.

Для добавления новых пользователей в UserGate необходимо в разделе «Пользователи и устройства» перейти на вкладку «Пользователи» и нажать на кнопку «Добавить». В открывшемся окне понадобится указать имя пользователя, логин, пароль, срок действия пароля, принадлежность ко группе пользователей, IP-адрес (MAC-адрес, VLAN), почтовый адрес и телефон. Мы создадим учётную запись для представителя технической поддержки вендора Emerson Ивана Иванова, позволяющую удалённо подключаться к оборудованию.

Рисунок 16. Создание нового пользователя в UserGate

Управление группами пользователей осуществляется через вкладку «Группы». При создании новой группы необходимо нажать на кнопку «Добавить» и указать название, а также добавить пользователей. Мы создали группу «VPN users» и добавили в неё пользователя «Иван Иванов».

Рисунок 17. Создание новой группы пользователей в UserGate

Для удостоверения личностей удалённых пользователей можно задействовать многофакторную аутентификацию, которая настраивается на вкладке «Профили MFA». При создании нового профиля можно выбрать любой из трёх типов дополнительной аутентификации: TOTP (Time-based One-Time Password), SMS или электронную почту. Мы создали новый профиль и выбрали в качестве аутентификации TOTP.

Рисунок 18. Создание нового профиля MFA в UserGate

Профили авторизации администрируются на одноимённой вкладке. Для того чтобы создать новый профиль для VPN-подключений, необходимо нажать на кнопку «Добавить» и указать все необходимые параметры: название, профиль MFA, методы аутентификации. Выберем здесь профиль VPN TOTP, созданный ранее.

Рисунок 19. Создание нового профиля авторизации VPN в UserGate

Также в UserGate реализованы возможности перехватывающего портала. Перед тем как создать новый портал, необходимо добавить соответствующий профиль. Это можно сделать в подразделе «Captive-профили». Для создания нового профиля следует нажать на кнопку «Добавить» и указать требуемую информацию: название, профиль авторизации, шаблон стартовой страницы и ряд других параметров, таких как использование HTTPS до авторизации или применение CAPTCHA.

Рисунок 20. Создание нового captive-профиля в UserGate

Теперь можно создать и настроить портал. Перейдём на вкладку «Captive-портал» и нажмём на кнопку «Добавить». Откроется окно для ввода данных. Понадобится указать название портала и captive-профиль, включить опцию записи в журнал, а также задать зоны источника и назначения. В нашем случае это будут зоны «Untrusted» и «SCADA» соответственно.

Рисунок 21. Создание перехватывающего портала в UserGate

Помимо рассмотренных возможностей на вкладке «Пользователи и устройства» можно отметить наличие функций терминального сервера и сервера авторизации (LDAP, RADIUS, TACACS+, NTLM, SAML IDP), а также управление BYOD-устройствами.

Настройка правил VPN в UserGate

Создание VPN-туннелей может понадобиться в том числе для подключения представителей вендоров к компонентам АСУ ТП в рамках выполнения гарантийных и иных технических работ. Кроме того, обеспечение безопасного удалённого доступа является требованием нормативных документов в области критической инфраструктуры, например приказов ФСТЭК России № 31 и № 239.

Создадим VPN-сервер для удалённого доступа клиентов (Remote access VPN). В качестве клиентов VPN будут использоваться устройства подключающихся пользователей, а в качестве сервера — сам UserGate.

UserGate поддерживает работу со стандартными клиентами большинства популярных операционных систем: Windows, Linux, macOS, iOS, Android и других.

Для создания туннелей используется протокол Layer 2 Tunnelling Protocol (L2TP), а для защиты передаваемых данных — протокол IPsec. Поддерживается многофакторная аутентификация пользователей при подключении к серверу VPN.

Настройка подключений реализована в разделе «VPN». Для создания VPN-подключения необходимо выполнить нижеследующие действия.

Для начала нужно создать сетевую зону, в которую будут помещены подключаемые по VPN клиенты, в разделе «Сеть» → «Зоны». Мы воспользуемся зоной «VPN for remote access», которая имеется в продукте по умолчанию, добавив только сервис SCADA для контроля доступа.

Рисунок 22. Использование зоны «VPN for remote access» в UserGate

Чтобы трафик мог выходить из зоны «VPN for remote access», необходимо соответствующее правило NAT. Нам будет достаточно встроенного правила «NAT from VPN for remote access to Trusted and Untrusted», которое, как следует из его названия, разрешает применение NAT из зоны «VPN for remote access» в зоны «Trusted» и «Untrusted». Добавлять — при необходимости — свои собственные правила такого рода можно в подразделе «NAT и маршрутизация» раздела «Политики сети».

Также нужно правило межсетевого экрана, разрешающее трафик из созданной зоны в другие. Мы опять же воспользуемся готовым правилом «VPN for remote access to Trusted and Untrusted».

Далее понадобится создать VPN, определив сетевые настройки, которые будут использованы при подключении клиента к серверу. Это в первую очередь назначение IP-адресов клиентам внутри туннеля, настройки DNS и — опционально — маршруты, которые будут переданы клиентам, если те поддерживают применение назначенных им маршрутов.

Для создания новой VPN перейдём на вкладку «Сеть VPN» и нажмём кнопку «Добавить». Укажем название сети — «Remote access VPN network», — определим диапазон IP-адресов и маску, а также включим опцию «Использовать системные DNS-серверы».

Рисунок 23. Создание новой VPN в UserGate

На следующем этапе понадобится создать профиль безопасности VPN, определяющий такие настройки, как общий ключ шифрования (preshared key) и алгоритмы для шифрования и аутентификации.

Мы воспользуемся готовым профилем «Remote access VPN profile». Внесём единственное изменение на вкладке «Безопасность»: добавим метод авторизации MD5 и метод шифрования AES-256.

Рисунок 24. Изменение профиля безопасности VPN в UserGate

После создания VPN необходимо настроить серверные правила для возможности подключения удалённых пользователей. Для этой операции необходимо перейти на вкладку «Серверные правила» и нажать на кнопку «Добавить». В появившемся окне укажем название правила («Remote access VPN rule») и выберем ранее созданные или используемые по умолчанию профиль безопасности VPN, сеть VPN, профиль авторизации и интерфейс. В качестве источника укажем зону «Untrusted», предназначенную для подключения из интернета, а в качестве пользователей — группу «VPN users». После выполнения этих действий нажмём на кнопку «Сохранить».

Рисунок 25. Создание нового серверного правила VPN в UserGate

Управление правилами IDS / IPS

Система обнаружения и предотвращения вторжений (IDS / IPS) позволяет распознавать вредоносную активность внутри сети или со стороны интернета. Основными задачами системы являются обнаружение, протоколирование и предотвращение угроз, а также регистрация событий. При этом используются сигнатуры известных атак. База данных по правилам и сигнатурам предоставляется и обновляется разработчиками UserGate. Возможными мерами превентивной защиты являются обрыв соединения, оповещение администратора сети и запись в журнал.

Для настройки правил IDS / IPS необходим профиль СОВ. Мы воспользуемся профилем по умолчанию, где уже есть все сигнатуры атак. Если администратору понадобится добавить свой профиль, то сделать это можно будет на вкладке «Профили СОВ» в разделе «Библиотеки».

Рисунок 26. Настройка профиля СОВ в UserGate

Теперь, когда мы убедились в наличии соответствующего профиля, можно перейти на вкладку «СОВ» раздела «Политики безопасности» и создать новое правило IDS / IPS. Для этого следует нажать на кнопку «Добавить» и указать все требуемые параметры, такие как название правила, возможное действие (запретить), зоны источника («Untrusted» и «Trusted») и назначения («SCADA»). Также мы выберем профиль СОВ.

Рисунок 27. Создание правила IDS / IPS в UserGate

В настоящее время в UserGate ведутся разработки по созданию аппаратного ускорителя (UserGate Security Gateway), который увеличит пропускную способность межсетевого экрана в режиме системы обнаружения вторжений с использованием инструментов искусственного интеллекта и машинного обучения (Artificial Intelligence Intrusion Detection and Prevention System - AI IDPS) до 20 Гбит/с. Это позволит повысить вероятность предотвращения автоматизированных кибератак и обнаружения угроз, для которых еще не существует сигнатур. А кроме этого, ускоритель позволит существенно сократить стоимость защищаемого Мб трафика. Разработка аппаратного ускорителя UserGate Security Gateway ведется при грантовой поддержке Фонда «Сколково».

Мониторинг событий и сбор статистики

Просматривать информацию по событиям, мониторить текущую ситуацию и системные события в UserGate можно при помощи трёх вкладок в верхней части панели: «Дашборд», «Диагностика и мониторинг», «Журналы и отчёты».

После перехода на вкладку «Дашборд» можно просматривать актуальную информацию по серверу: текущее состояние сети, графики производительности, статус обновления правил и сигнатур, загрузку интерфейсов, графики количества запросов, используемое пространство на дисках и т. д. Также здесь выводится информация по событиям из области безопасности — например, по обнаруженным СОВ атакам, по контролю приложений, по статистике действий пользователей и т. д. Все виджеты на дашборде можно настраивать и при необходимости удалять. Также реализована возможность добавлять новые.

Рисунок 28. Просмотр данных на панели мониторинга в UserGate

Вкладка «Диагностика и мониторинг» в режиме реального времени показывает пользовательские сессии, данные о трафике, сеансы VPN, сведения о маршрутах, подключения к веб-порталу.

Блок «Сеть» на той же вкладке позволяет использовать некоторые утилиты для выполнения определённых действий — например, записывать трафик, который удовлетворяет заданным условиям, выполнять трассировку правил, проверять запросы по белому списку, оценивать доступность сетевых ресурсов, указывать путь следования сетевых пакетов к определённому хосту, контролировать работу DNS-серверов.

Рисунок 29. Просмотр системных событий и сетевых показателей в UserGate

Ещё одной возможностью, которая доступна на вкладке «Диагностика и мониторинг», является управление оповещениями. Правила определяют отправку оповещений о различных типах событий, например высокой загрузке ЦП или отправке пароля пользователю по SMS. Уведомления могут приходить в виде SMS-сообщений либо писем на электронную почту.

На вкладке «Журналы и отчёты» можно просматривать сводки по реакциям IDS / IPS, событиям, трафику, веб-доступу, АСУ ТП и другие. Также реализована возможность экспорта журналов в формате CSV. Доступна интеграция с SIEM-системами. Для создания отчётов можно использовать имеющиеся в системе шаблоны.

Рисунок 30. Просмотр журналов и отчётов в UserGate

Выводы

По итогам обзора системы для защиты сети АСУ ТП UserGate X10 хочется отметить, что этот межсетевой экран предлагает с одной стороны вполне удобный и интуитивно понятный интерфейс, а с другой стороны — весьма обширный перечень функциональных возможностей, таких как контроль промышленных протоколов, возможность сегментации сети АСУ ТП и отделения её от корпоративной сети, построение VPN-туннелей из интернета в сеть АСУ ТП, предотвращение вторжений и другие.

Нужно сказать, что защиту сетей SCADA могут обеспечивать и другие межсетевые экраны UserGate, включая виртуальные, а не только X10. Однако UserGate X10 поставляется в специальном защищённом исполнении, которое позволяет размещать и эксплуатировать его в экстремальных условиях окружающей среды. Нельзя не упомянуть, что UserGate X10 использует собственную операционную систему UGOS, что гарантирует стабильную работу платформы и высокую скорость обработки трафика.

Отдельно хочется отметить, что помимо инструментов для защиты АСУ ТП UserGate X10 предлагает разнообразные возможности NGFW, включая контроль приложений, управление трафиком и мобильными устройствами, публикацию веб-приложений и т. д. Это позволяет обеспечить безопасность всей сети компании, начиная с офисного сегмента и заканчивая АСУ ТП. Данная задача решается с помощью межсетевых экранов UserGate, управляемых из единой консоли UserGate Management Center. Такие возможности смогут оценить по достоинству как ИБ-специалисты, так и сотрудники отдела ИТ.

Достоинства:

- Наличие сертификатов ФСТЭК России по требованиям к межсетевым экранам (4-й класс, профили А, Б и Д) и к системам обнаружения вторжений (4-й класс), а также по 4-му уровню доверия.

- Использование экосистемы UserGate SUMMA.

- Большой перечень функциональных возможностей NGFW.

- Возможность контроля промышленных протоколов.

- Возможность эксплуатации в экстремальных условиях.

Недостатки:

- Отсутствие сертификатов ФСБ России на используемые средства криптографии для создания VPN.