Сертификат AM Test Lab

Номер сертификата: 568

Дата выдачи: 15.04.2026

Срок действия: 15.04.2031

- 1. Введение

- 2. Функциональные возможности защиты от DDoS-атаки

- 3. Модульное управление защитой от DDoS

- 4. Требования для подключения защиты от DDoS

- 5. Лицензирование и техподдержка защиты от DDoS-атаки

- 6. Применение защиты от DDoS-атак

- 7. Выводы

Введение

В 2025 году прирост числа DDoS-атак составил всего 1,6 %, однако характер таких инцидентов существенно изменился: они стали сложнее, длительнее и ориентированными на наиболее уязвимые элементы инфраструктуры. По данным DDoS-Guard, злоумышленники сменили тактику и теперь бьют более точечно и эффективно.

Рисунок 1. Распределение атак по месяцам в 2025 году по сравнению с 2024 годом

2025 год стал годом суперботнетов, несколько раз подряд побивших мировой рекорд по мощности DDoS-атак. Если в 2024 году наибольшее число уникальных IP в одной атаке едва превышало 950 000, то в 2025-м наблюдался постепенный рост до 1,4 млн, затем до 1,7 млн. В итоге была зафиксирована рекордная атака с участием 2 050 039 IP-адресов. В первом квартале 2026 года этот показатель превысил 3 млн.

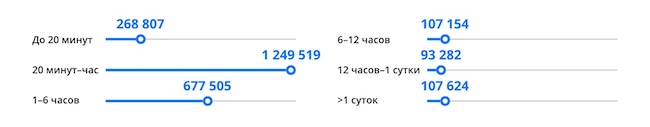

В 2025 году увеличилось время атак. Если в 2024 году большинство инцидентов длилось менее 20 минут, то в 2025 лидируют атаки от 20 минут до часа.

Рисунок 2. Повышение средней длительности атак по данным DDoS-Guard

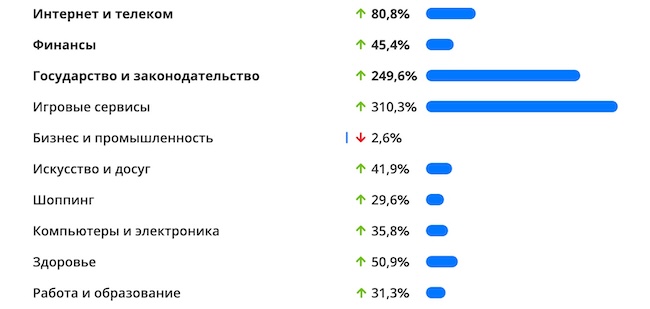

Изменились и цели атакующих.

Рисунок 3. Изменения целей атакующих по отраслям

Последствия успешной распределённой атаки очевидны: недоступность сайта приводит к потере клиентов, падению прибыли и снижению репутации компании, ставшей целью.

Защита сайта от DDoS-атак — решение DDoS-Guard, российского провайдера облачных сервисов защиты от DDoS-атак и доставки контента, которое устраняет обозначенные проблемы и снижает риски, связанные с нарушением доступности ресурсов. В его основе лежит DDoS-Guard Protection — ПО собственной разработки с использованием технологии обратного проксирования и защищённой геораспределённой инфраструктуры. Оно включено в реестр отечественного ПО (№ 3665 от 28.06.2017). Сертификацию PCI DSS не проходило.

Подключение возможно как в штатном режиме, так и в процессе уже начавшейся атаки. Провайдер готов предоставить экспертную помощь в отражении атак, обеспечивая доступность ресурсов не ниже 99,95 %.

Защита от DDoS-атак предоставляется в нескольких тарифных планах. В обзоре мы рассмотрим наиболее широкий вариант: тариф Enterprise, включающий максимальный набор опций и возможностей.

Функциональные возможности защиты от DDoS-атаки

Защита от DDoS-атак осуществляется с момента поступления трафика, при этом легитимные запросы не ограничиваются по IP, а фильтрация проводится на всех уровнях модели OSI: L3, L4 и L7. Сервис работает только с трафиком по протоколу IP версии 4, что следует учитывать для ресурсов, рассчитанных на работу в сетях 6-й версии.

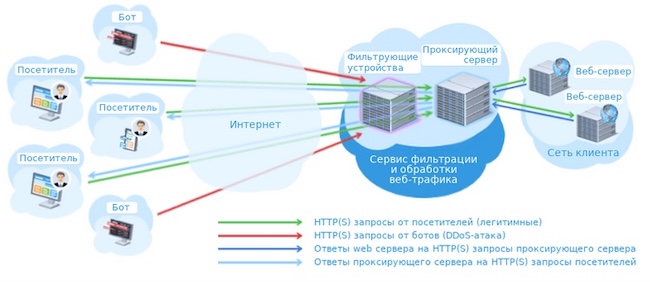

После подключения решения DDoS-Guard трафик проходит через распределённую сеть фильтрации по принципу обратного проксирования с применением проверок и дополнительных фильтров. Защита работает постоянно, при этом расширенные проверки выполняются только для подозрительных запросов. Легитимный трафик направляется на целевой сервер, вредоносный — блокируется. На производительность сервисов клиента влияние не оказывается. Ограничения на легитимный трафик не применяются.

Рисунок 4. Механизм работы системы защиты от DDoS-атак

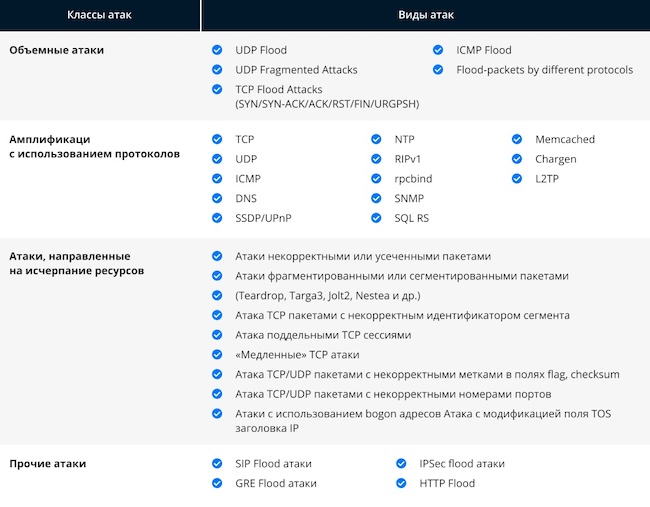

Обеспечивается защита от атак разных классов.

Рисунок 5. Классы атак, нейтрализуемых решением DDoS-Guard

Сервис способен обрабатывать атаки объёмом до 4 Тбит/с. По интенсивности пакетов DDoS-Guard фиксирует атаки с пиком до 350 млн пакетов в секунду, что 10 лет назад считалось рекордным для интернет-инфраструктуры. В настоящее время такие нагрузки являются стандартными для защиты DDoS-Guard, и она полностью справляется с ними. Даже при одновременном воздействии вредоносного трафика на нескольких клиентов их сервисы продолжают функционировать без заметного влияния на производительность.

Предоставление DNS‑хостинга с полным доступом к управлению

DNS-хостинг позволяет управлять DNS-записями домена через личный кабинет. NS-серверы защищены от DDoS-атак и от использования для амплификации атак на сторонние ресурсы.

DNS-зона создаётся автоматически при подключении услуг «Защита сайта» (в режиме полного переноса с изменением NS-записей), добавлении доменов в услугу «Защита сайта», а также при настройке правил перехвата на виртуальном или физическом выделенном сервере. Функция доступна только для доменов 2-го уровня и национальных доменов 2-го уровня.

Рисунок 6. Настройки DNS при добавлении поддомена

Технология обратного проксирования

Для доставки пользовательских запросов к серверам применяется технология reverse proxy. Для защищаемого домена выделяется IP-адрес из сетей вендора, после чего HTTP-запросы направляются к целевому веб-серверу через узлы обработки веб-трафика DDoS-Guard — проксирующий сервер. Маршрутизация трафика осуществляется с использованием A-записей домена и поддоменов защищаемого ресурса.

Перенаправление A-записей позволяет скрыть веб-сервер клиента от злоумышленников.

Рисунок 7. Общая схема доставки и обработки веб-трафика при обратном проксировании

Для корректной работы механизмов глубокого анализа и фильтрации применяется терминирование TLS-соединения на стороне прокси-сервера. Фильтрация трафика без расшифровки TLS не поддерживается. Этот аспект необходимо учитывать в случаях, когда внутренние политики безопасности или архитектурные ограничения требуют сквозного шифрования без промежуточной обработки.

Использование TLS-терминирования обеспечивает возможность детектирования аномальных запросов и предотвращения атак, при этом поддерживая защищённое соединение с клиентским веб-сервером. Таким образом, системы фильтрации могут проводить более глубокий анализ содержимого. Это делает их более эффективными в обнаружении различных видов атак, в том числе вредоносных программ, атак на прикладном уровне и утечек конфиденциальных данных.

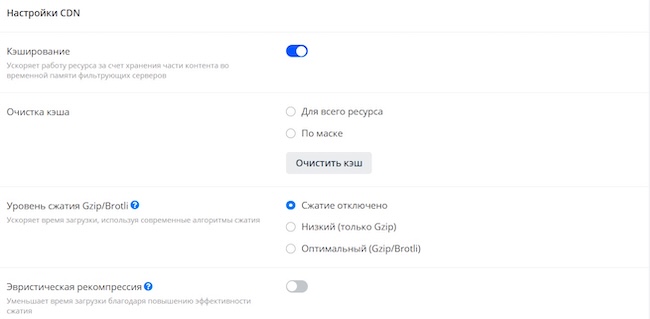

Предоставление сети доставки контента (CDN)

CDN включена по умолчанию для всех клиентов DDoS-Guard.

При обращении пользователя к кэшируемым данным они выдаются с ближайшего узла CDN, а не с целевого сервера. Это позволяет снизить нагрузку на инфраструктуру клиента и уменьшить задержки при доставке контента.

Рисунок 8. Настройка CDN

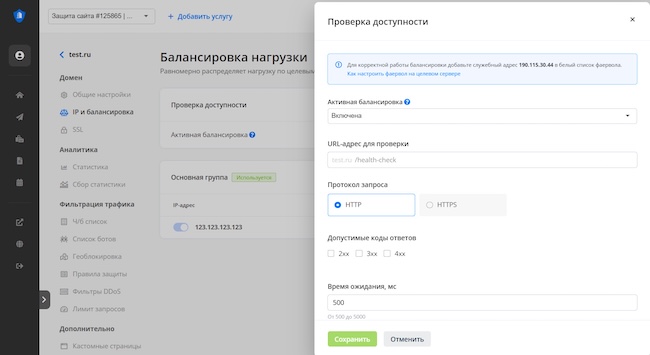

Балансировка нагрузки и перераспределение трафика

Балансировка нагрузки в системе реализуется с использованием различных алгоритмов, включая round-robin, хеширование и другие методы. До включения модуля проверки доступности (health checker) трафик распределяется равномерно между целевыми адресами без учёта их фактической доступности.

При активации балансировки модуль периодически отправляет HTTP- или HTTPS-запросы к каждому серверу. Если сервер не отвечает на несколько последовательных проверок или возвращает некорректный код ответа, он помечается как недоступный, и трафик автоматически перенаправляется на другие доступные адреса.

Параметры запросов проверки, а также критерии недоступности и доступности целевых серверов гибко настраиваются.

Рисунок 9. Настройка балансировки нагрузки

Такой подход обеспечивает непрерывную доступность сервисов и корректное распределение нагрузки между работоспособными бэкенд-серверами.

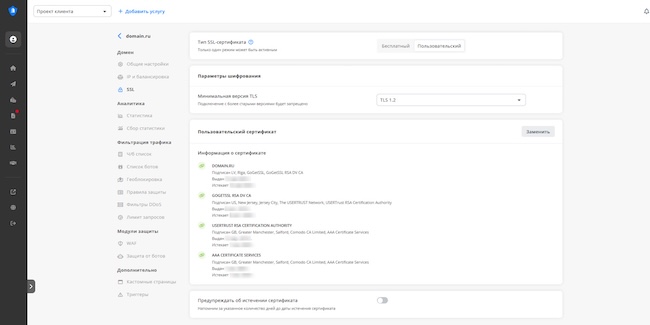

Шифрование трафика

Доступна работа с шифрованным трафиком с поддержкой протоколов TLS до TLS 1.3 включительно. Для всех сайтов под защитой DDoS-Guard предоставляется бесплатный SSL-сертификат от Let’s Encrypt. Он выдаётся автоматически как для основного домена, так и для любых поддоменов, принимающих запросы от посетителей.

Сертификат активируется не сразу, а после того как система зафиксирует достаточное количество успешных запросов к поддомену с кодом ответа 2xx. Это предотвращает выпуск сертификатов для несуществующих поддоменов и снижает риск злоупотреблений.

Поменять настройки SSL, увидеть выданные сертификаты и выполнить другие действия можно в одноимённой вкладке.

Рисунок 10. Настройки SSL

Модульное управление защитой от DDoS

В сервисе реализован модульный подход к построению защиты. Пользователь может самостоятельно определять, какие функции защиты использовать и в каком объёме, в зависимости от требований конкретного ресурса. Речь идёт не только о защите от DDoS, но и о предоставлении средств управления параметрами защиты. Доступ к указанным функциям осуществляется через личный кабинет — https://my.ddos-guard.net.

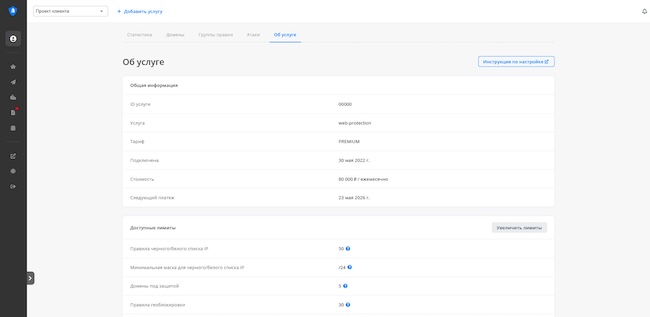

Рисунок 11. Информация о подключённой услуге

Такой подход позволяет адаптировать поведение системы под различные сценарии эксплуатации и требования к доступности сервисов, не ограничиваясь фиксированным набором преднастроек. Управление осуществляется на стороне клиента, что обеспечивает гибкость при изменении профиля угроз и предоставляет возможность оперативно корректировать защитные политики без участия оператора сервиса.

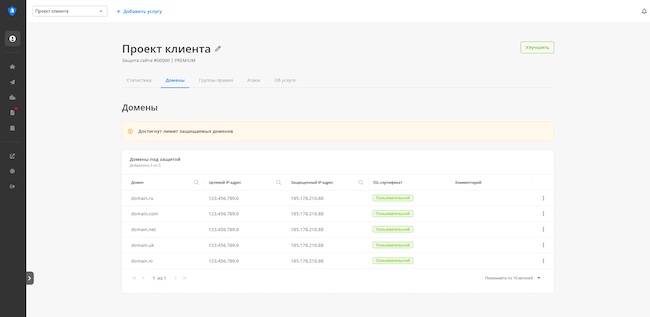

Домены

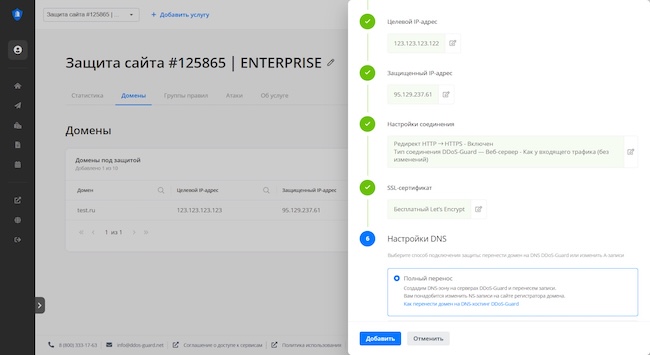

На одноимённой странице отражены домены, находящиеся под защитой DDoS-Guard.

Рисунок 12. Список доменов в личном кабинете DDoS-Guard

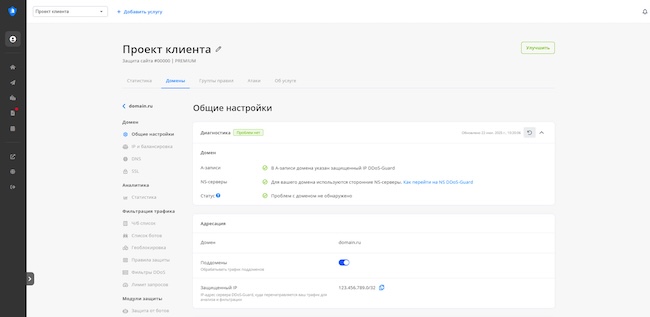

Для управления параметрами защиты необходимо выбрать соответствующий домен. Доступны разделы: общие настройки, настройки балансировки нагрузки и конфигурация SSL-сертификата.

Рисунок 13. Общие настройки домена

Фильтрация трафика

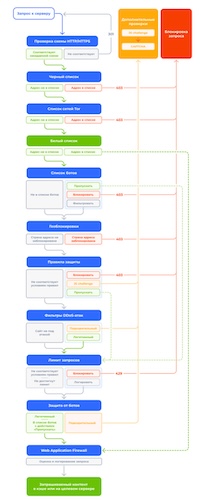

На прикладном уровне запрос проходит несколько последовательных фильтров и проверок перед тем, как достичь сервера клиента. Набор фильтров может различаться в зависимости от выбранного тарифа. На схеме ниже показана фильтрация трафика по тарифу Enterprise с подключёнными модулями «Защита от ботов» и WAF.

Рисунок 14. Схема фильтрации трафика по тарифу Enterprise DDoS-Guard

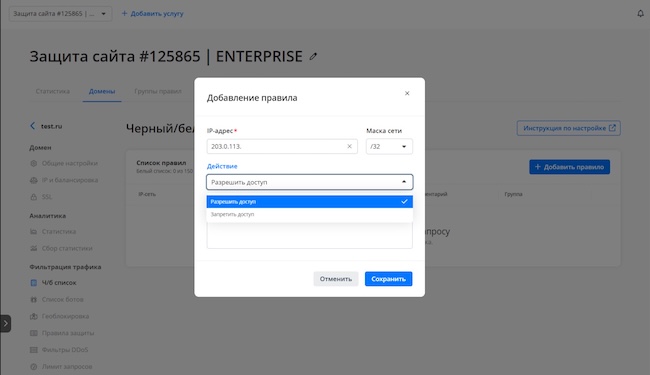

Чёрный / белый список IP

При настройке правил фильтрации трафика для домена можно добавить отдельные IP-адреса или целые подсети в белый или чёрный список. Правила чёрного списка срабатывают раньше, чем правила белого списка. Трафик из сетей, включённых в белый список, направляется на ресурс клиента через сеть фильтрации DDoS-Guard и при этом не подвергается проверкам и блокировкам. Трафик из сетей, включённых в чёрный список, полностью блокируется.

Рисунок 15. Добавление IP-адреса в белый список

По умолчанию правила можно создавать для подсетей размером не более /24. Для добавления в чёрный или белый список более крупных сетей используется дополнительная услуга «Маска чёрного / белого списка».

При достижении лимита количества правил можно приобрести дополнительные слоты для правил в магазине допуслуг.

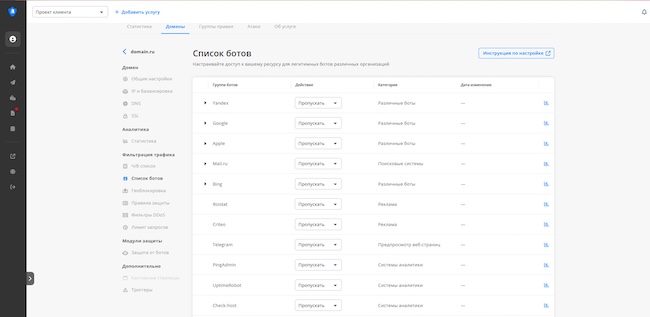

Список ботов

Модуль позволяет настраивать доступ как для известных DDoS-Guard групп легитимных ботов (организаций), так и для отдельных ботов внутри группы.

Рисунок 16. Список ботов

Для каждого можно выбрать действие:

- Пропускать. Запросы от бота будут пропускаться к целевому серверу. Работает аналогично добавлению IP-адреса в белый список.

- Фильтровать. Запросы от бота будут проходить через каскад фильтров L7 и, если система сочтёт их подозрительными, могут быть подвергнуты проверке с помощью JS challenge, CAPTCHA и блокировке.

- Блокировать. Запросы от бота будут блокироваться.

По умолчанию для всех категорий ботов установлено действие «пропускать», что позволяет защите от DDoS-атак не препятствовать работе поисковых и других легитимных ботов.

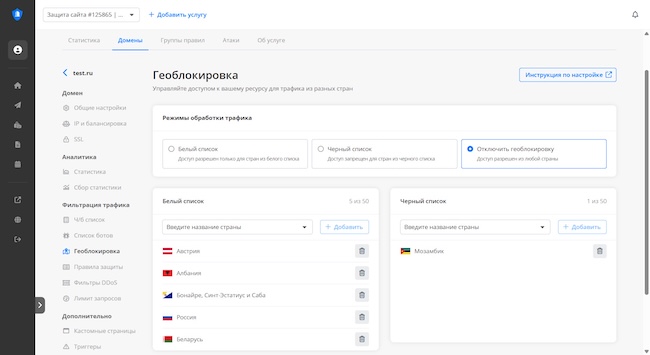

Геоблокировка

Модуль позволяет настроить ограничение доступа пользователей к сайту исходя из их местоположения. Определение локации базируется на IP-адресе посетителя. Если пользователь подключается через прокси, правила геоблокировки применяются в соответствии с географическим расположением IP-адреса прокси-сервера.

Рисунок 17. Настройка геоблокировки

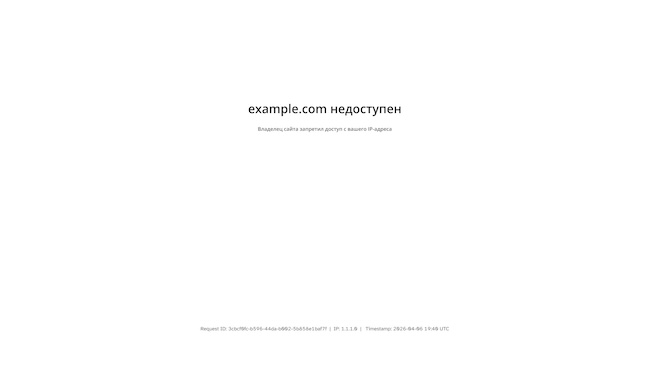

При включённой геоблокировке пользователь не получает доступ к сайту и не направляется на прохождение CAPTCHA. Вместо этого он видит страницу блокировки.

Рисунок 18. Страница геоблокировки

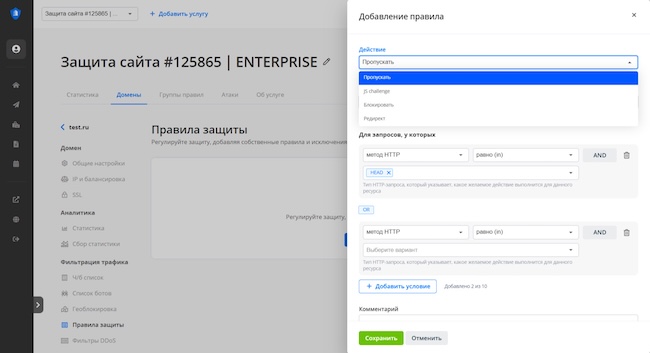

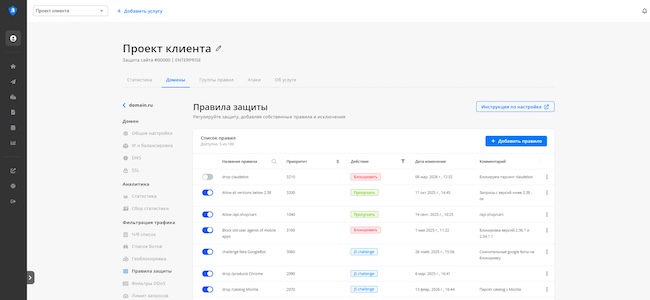

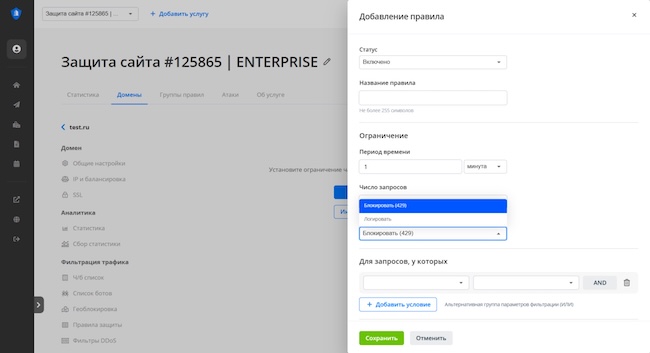

Правила защиты

Правила предназначены для управления входящим трафиком и фильтрации запросов к ресурсу. Они действуют постоянно.

Рисунок 19. Добавление правила защиты

Этот инструмент обеспечивает тонкую настройку защиты: с его помощью можно ограничивать конкретные типы вредоносного трафика или, наоборот, создавать исключения, которые не будут обрабатываться модулем фильтрации.

Правила имеют допустимую погрешность: отдельные запросы могут не подпадать под их действие. Такая особенность необходима, чтобы не допустить больших задержек при обработке запроса и обеспечить эффективность модуля на проектах с высоким объёмом трафика. Разнообразие доступных параметров запроса для настройки условий в сочетании с возможностью задать приоритет и необходимое действие позволяет выстроить каскад правил защиты под самые разнообразные задачи: от страховки API-запросов от ложных срабатываний защиты до закрытия уязвимостей безопасности сайта.

Рисунок 20. Примеры правил защиты

Группы правил — наборы правил для разных модулей, которые можно применить сразу к нескольким доменам. Они особенно удобны для типовых сценариев, например, если нужно разрешить доступ с доверенных IP-адресов ко всем защищённым сайтам. Если адреса поменяются, достаточно будет изменить правила в группе, а не в каждом домене вручную.

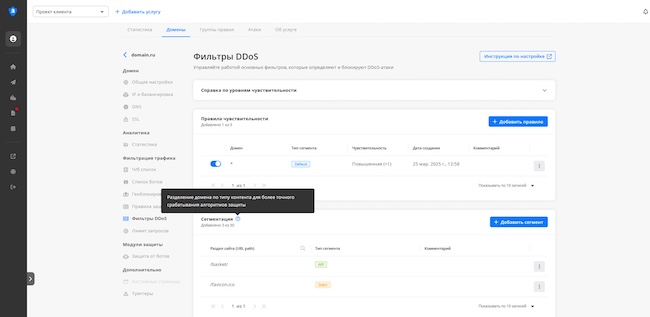

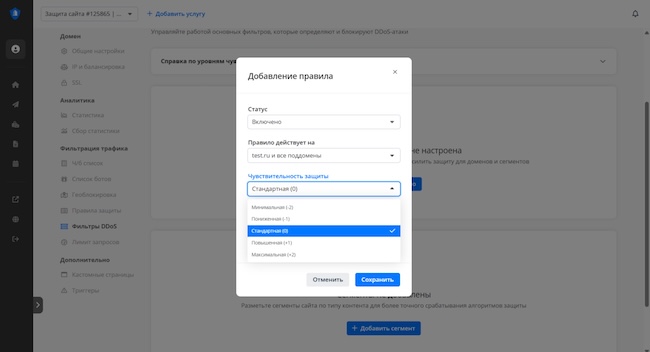

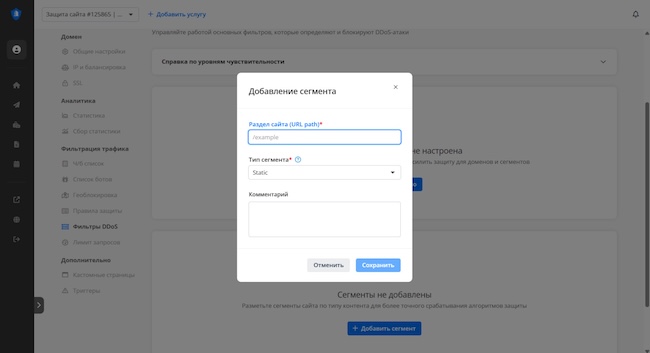

Фильтры DDoS

Вкладка включает в себя настройки, влияющие на работу основных фильтров DDoS.

Рисунок 21. Фильтры DDoS

Правила чувствительности защиты определяют, насколько подозрительным должен оказаться запрос, чтобы отправиться на проверку JS challenge и CAPTCHA. В зависимости от тарифа на выбор доступны от 3 до 5 уровней чувствительности: минимальная, пониженная, стандартная, повышенная и максимальная.

Правило может задавать уровень чувствительности для основного домена, для основного домена вместе со всеми поддоменами или для конкретного поддомена. Чем выше уровень чувствительности, тем больше запросов подвергается дополнительной валидации.

Рисунок 22. Настройка чувствительности

Если для домена включена сегментация и создан хотя бы 1 сегмент, в каждом правиле появляется возможность выбрать конкретный сегмент домена, к которому оно будет применяться.

Рисунок 23. Добавление сегмента

Лимит запросов

Модуль позволяет установить ограничение частоты запросов к защищаемым ресурсам. Каждый раз, когда система фиксирует запрос, соответствующий условиям, срабатывает счётчик. Если он превышает заданный лимит, выполняется защитное действие.

Рисунок 24. Настройка лимита запросов в решении DDoS-Guard

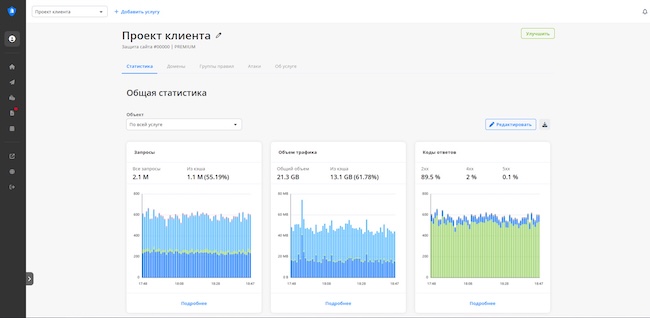

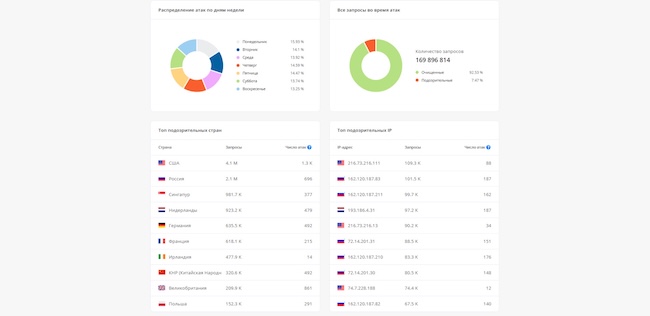

Расширенная аналитика

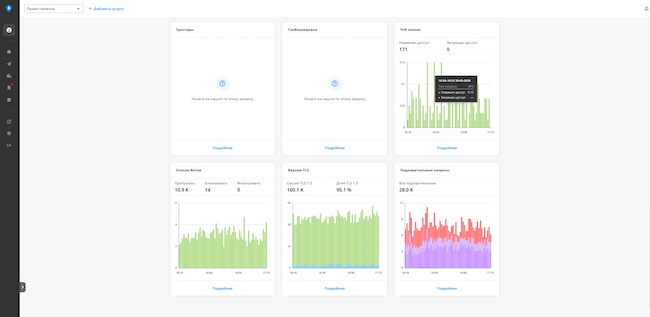

На странице «Статистика» представлена сводная информация о защите всех доменов. В каждом информационном блоке предусмотрена кнопка «Подробнее», позволяющая перейти к более детальной аналитике по соответствующему показателю. Для каждого блока можно выбрать конкретный защищаемый домен и задать период отображения данных: 1 час, 3 часа, сутки или неделю.

Под графиками расположены фильтры, упрощающие работу со статистикой. Рядом с ними присутствуют подсказки в виде значков вопросительного знака, которые содержат краткие пояснения по их назначению.

Рисунок 25. Общая статистика (1 часть)

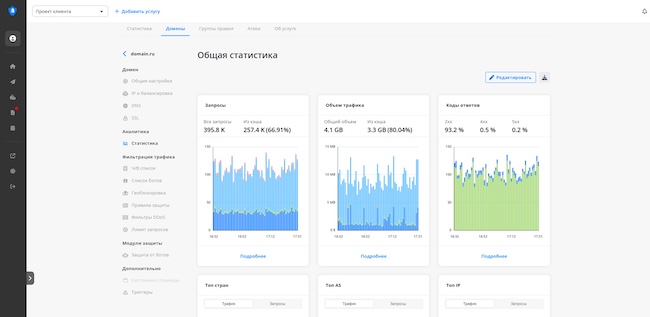

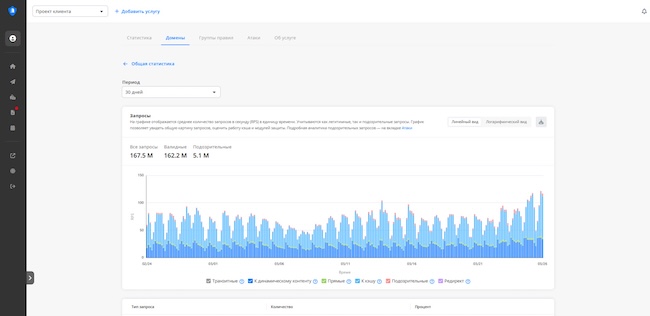

Запросы. График отображает среднее число запросов в секунду (RPS) за выбранный интервал времени. В расчёт включены как легитимные, так и заблокированные подозрительные запросы. Он позволяет оценить общую нагрузку на систему, эффективность работы кэша и функционирование модулей защиты.

Объём трафика. График показывает средний объём переданных данных в битах в секунду (bps) за единицу времени. Даёт возможность оценить объём трафика и эффективность кэширования.

Коды ответов. График отображает число и процентное соотношение ответов сервера с разными HTTP-кодами. Он позволяет оценить характер запросов и стабильность сервера.

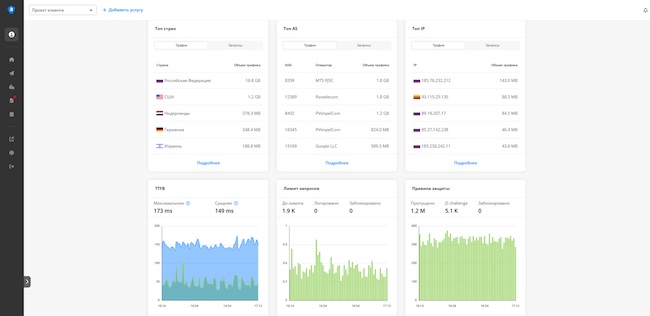

Рисунок 26. Общая статистика (2 часть)

Топ стран демонстрирует распределение запросов и атак по географическому признаку, что позволяет выявлять регионы с наибольшей активностью.

Топ AS (автономных систем) отражает активность по автономным системам интернет-провайдеров, позволяя идентифицировать крупные сети, из которых поступает значительный трафик.

Топ IP показывает отдельные IP-адреса с максимальной активностью, что помогает выявлять конкретные источники атак или интенсивного трафика.

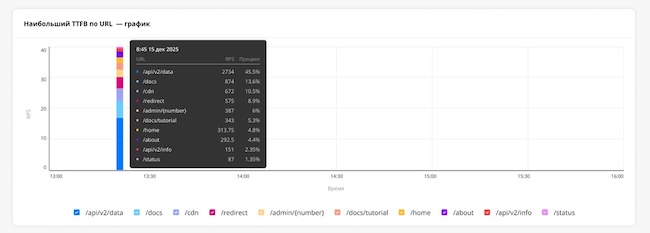

TTFB (Time To First Byte) отображает скорость отклика сервера на запрос, позволяя оценивать задержки и производительность инфраструктуры под нагрузкой.

Лимит запросов визуализирует применение ограничений на количество запросов в секунду от 1 источника или группы источников. Помогает оценить эффективность работы правил, увидеть количество запросов до лимита и сверх лимита.

Правила защиты показывают срабатывания активных механизмов фильтрации и политик защиты, позволяя отслеживать эффективность текущей конфигурации и корректировать её при необходимости.

Рисунок 27. Общая статистика (3 часть)

Триггеры отображают количество сработавших триггеров и начавшихся инцидентов за выбранный интервал времени для оценки частоты и динамики срабатывания системы защиты.

Геоблокировка показывает количество запросов в секунду (RPS), заблокированных по правилам геоблокировки. Данные помогают анализировать происхождение заблокированного трафика и статистику по отдельным странам.

Чёрно-белый список демонстрирует количество запросов с IP-адресов, внесённых в одноимённые списки, что позволяет отслеживать активность адресов с разрешённым и запрещённым доступом.

Список ботов отражает количество запросов от легитимных ботов различных организаций, помогая контролировать влияние автоматизированного трафика на систему.

Версии TLS (Transport Layer Security) показывают количество установленных сессий с разными версиями протокола. Это позволяет настраивать поддержку версий TLS с учётом особенностей трафика.

Подозрительные запросы визуализируют среднее количество запросов в секунду (RPS), включая как легитимные, так и потенциально опасные запросы. График даёт представление об общей нагрузке на систему, эффективности кэша и работе модулей защиты. Детальная аналитика подозрительных запросов доступна на вкладке «Атаки».

Статистика отдельного домена

Статистика по конкретным доменам отображена на странице «Домены» во вкладке «Аналитика».

Рисунок 28. Общая статистика домена в решении DDoS-Guard

Рисунок 29. Детальная статистика домена

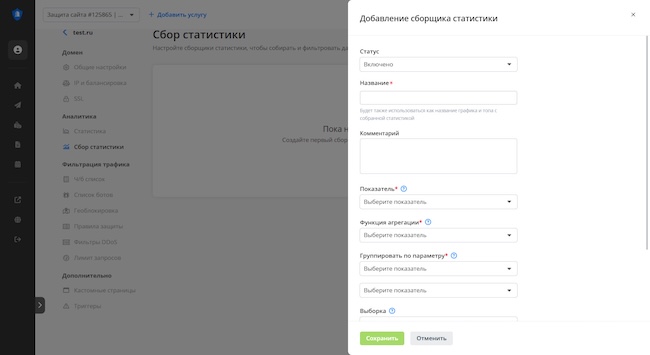

Для начала сбора данных необходимо настроить сборщик статистики, который определяет правила фильтрации и агрегации информации. Он собирает показатели одной из ключевых метрик по заданным условиям, выполняет фильтрацию и агрегирование данных. Это даёт возможность отслеживать показатели, отсутствующие в общей статистике по трафику.

Рисунок 30. Добавление сборщика статистики

Рисунок 31. График, собранный по заданным параметрам

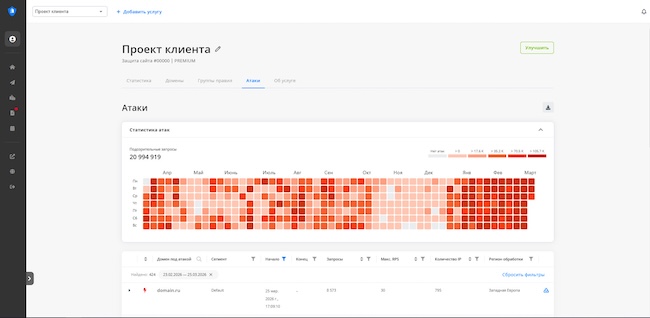

Статистика атак

В разделе «Атаки» отображается статистика за последний год. Интенсивность атак визуализирована на тепловой карте: более тёмный цвет соответствует большему количеству атакующих запросов в конкретный день. Наведение курсора на отдельный день позволяет увидеть точное число запросов.

Рисунок 32. Раздел «Атаки» в решении DDoS-Guard

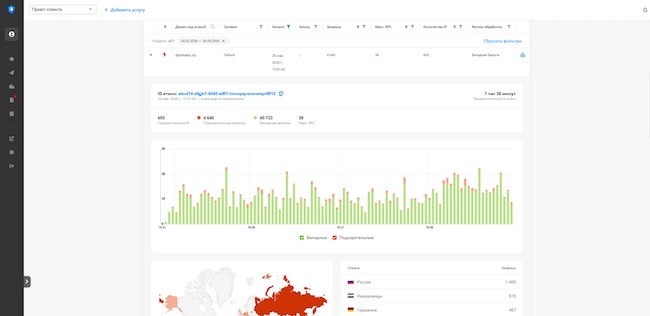

Под тепловой картой представлена подробная информация по каждой атаке: график запросов во время инцидента, список наиболее атакованных разделов сайта, а также данные по атакующим IP-адресам, странам и автономным системам.

Рисунок 33. Информация об атаке

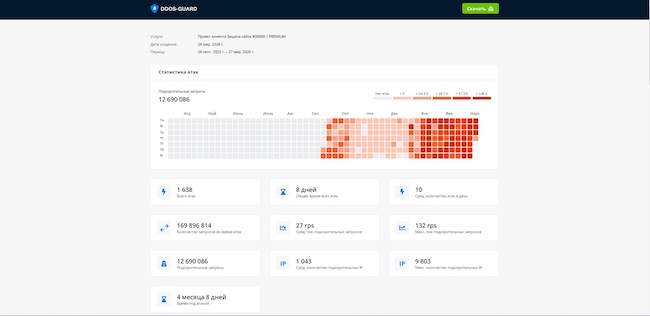

Для формирования отчёта обо всех атаках за выбранный период необходимо нажать на «Сформировать отчёт» над тепловой картой, затем выбрать 1 или несколько объектов защиты (доменов) и указать интервал времени для анализа. Чем выше тариф, тем больше доступный период для отчёта.

Рисунок 34. Отчёт об атаках (1 часть)

Рисунок 35. Отчёт об атаках (2 часть)

Отчёты доступны к скачиванию в формате PDF.

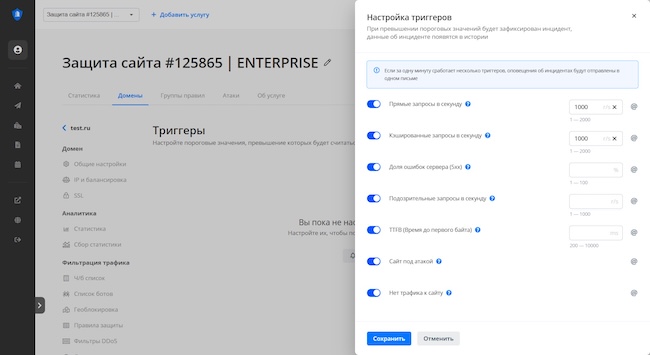

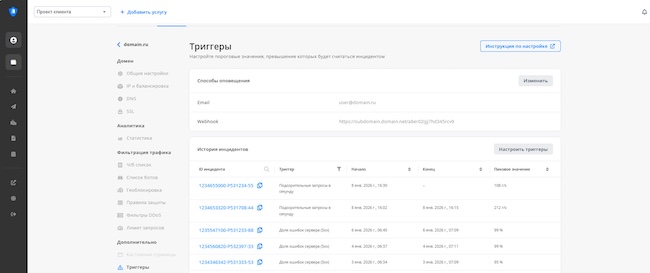

Уведомления об инцидентах

Триггеры — пороговые значения трафика, при достижении которых автоматически формируется и отправляется уведомление об инциденте. Задать значения можно в одноимённой вкладке.

Рисунок 36. Настройка триггеров

Рисунок 37. Триггеры

Перечень всех инцидентов доступен в таблице «История инцидентов».

Сервис позволяет получать оповещения по электронной почте или через webhook.

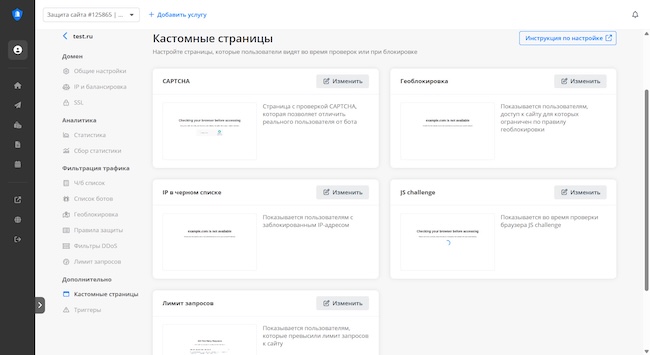

Кастомные страницы

Реализована возможность редактирования служебных страниц, которые отображаются пользователям во время проверок или блокировок. Функция позволяет оформить стандартные страницы таким образом, чтобы они выглядели как часть защищаемого сайта.

Рисунок 38. Настройка кастомных страниц в решении DDoS-Guard

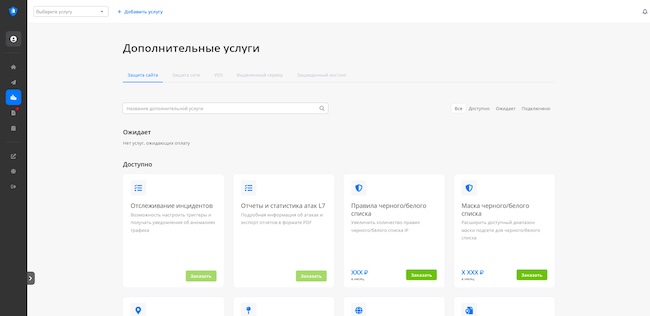

Дополнительные услуги

Во вкладке представлены опции, которые подключаются отдельно от выбранного тарифа. Можно, например, расширить лимиты или добавить функциональность, не повышая тариф до более высокого уровня. При необходимости любые ограничения можно увеличить через подключение соответствующей дополнительной услуги.

Рисунок 39. Магазин дополнительных услуг

Архитектура сети фильтрации DDoS-Guard

Архитектура защиты построена на распределённой инфраструктуре серверов, размещённых в различных регионах мира. Всего у вендора 14 центров обработки и очистки трафика, расположенных в дата-центрах России, Западной Европы, США, Южной Америки, Центральной и Юго-Восточной Азии. Все они имеют прямые физические соединения с операторами уровня Tier 1. Пропускная способность сети фильтрации составляет 4 Тбит/с.

Рисунок 40. Геораспределённая сеть DDoS-Guard

Обработка веб-трафика осуществляется с использованием технологии anycast для защищённых IP-адресов. Пользовательские запросы направляются к ближайшему узлу фильтрации, где выполняется их анализ и обработка. Такая архитектура сокращает задержки при доступе к ресурсам и обеспечивает безопасную маршрутизацию трафика.

Требования для подключения защиты от DDoS

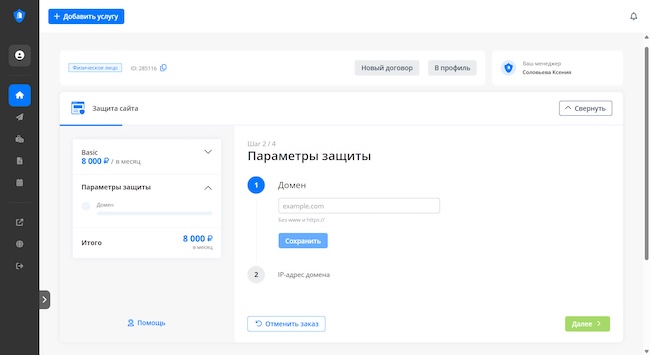

Решение ориентировано как на юридических, так и на физических лиц. Подключение не требует участия профильных специалистов: пользователь через личный кабинет вводит необходимые параметры, включая доменное имя и IP-адрес, выбирает настройки защиты.

Рисунок 41. Подключение решения DDoS-Guard

Ограничений на количество защищаемых поддоменов нет. При подключении с переносом доменной зоны wildcard A-запись для всех поддоменов будет создана автоматически. При подключении защиты без переноса доменной зоны для каждого поддомена следует добавить A-запись со значением в виде защищённого IP-адреса.

Защита активируется сразу после оплаты. Обновление DNS-записей занимает от 5 минут до 24 часов в зависимости от параметров TTL домена.

Решение подходит организациям, не имеющим собственной инфраструктуры защиты от DDoS-атак, а также проектам с повышенными требованиями к доступности веб-сервисов. Ограничением является использование нестандартных протоколов, отличных от HTTP и HTTPS, поскольку в таких сценариях применение сервиса может быть затруднено.

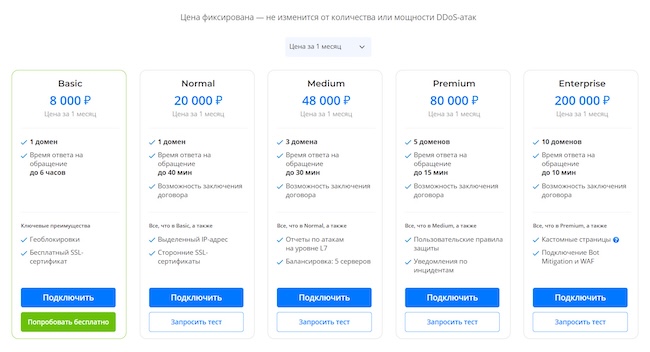

Лицензирование и техподдержка защиты от DDoS-атаки

Как формируется стоимость. На стоимость услуги влияет количество доменов, приоритет обработки трафика и уровень технической поддержки. Дополнительно учитывается число выделенных IP-адресов, правил для настройки геоблокировки, чёрного и белого списков, а также других опций. Персонализированные решения рассчитываются с учётом объёма трафика и особенностей архитектуры защищаемого веб-сервиса.

Защита поддоменов входит в стоимость услуги. Ограничений на их количество нет.

Рисунок 42. Предлагаемые тарифы защиты на момент публикации обзора

Перед принятием решения о внедрении защиты рекомендуется провести тестирование, включая оценку качества фильтрации и скорости реакции службы поддержки. Для этого предусмотрена возможность подключения тестового тарифного плана Basic сроком на 3 дня. Для организаций предусмотрен расширенный тестовый сценарий: можно протестировать любой тариф, запросив пробный период на нужный срок.

Защита от DDoS не предусматривает скрытых платежей: тарификация не применяется к легитимному трафику и отражённым атакам. Такой подход отличается от некоторых решений на рынке, где после инцидента заказчик может получить неожиданный счёт за атакующий трафик. Все тарифы указаны открыто и остаются неизменными, без внезапных списаний. Сервис гарантирует доступность инфраструктуры на уровне 99,95 %, обеспечивая стабильную работу систем независимо от внешних угроз.

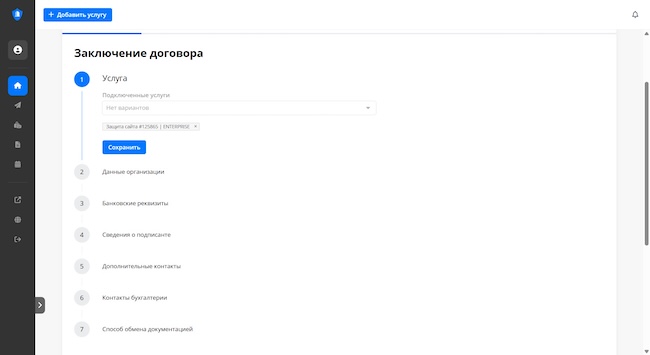

Договор можно заключить прямо в личном кабинете.

Рисунок 43. Заключение договора на защиту сайта от DDoS

На тарифе Basic договор с юридическими лицами не заключается.

Персонализированные решения рассчитываются с учётом объёма трафика и специфики архитектуры веб-сервиса, подлежащего защите от атак.

Техническая поддержка. Во всех каналах взаимодействия обработка обращений осуществляется сотрудниками, без применения автоматизированных ответов или ИИ-ассистентов. Взаимодействие с клиентами ведётся через онлайн-чат на сайте, тикет-систему, личный кабинет, электронную почту, телефонные каналы, а также в рамках приоритетных каналов, включая Telegram-чаты.

Поддержка построена по многоуровневой модели. На первом уровне (L1) выполняется приём и первичная обработка обращений. В случае необходимости более глубокой проработки запрос передаётся на 2 уровень (L2), где задействуются специалисты сетевой инфраструктуры, центр сетевых операций (NOC) и технические эксперты. На этом уровне проводится детальный анализ ситуации, формируются рекомендации, а также при необходимости вносятся изменения в параметры защиты.

Для решения узкоспециализированных задач предусмотрено подключение 3 уровня (L3). В него входят инженеры, участвующие в разработке продукта. Они привлекаются в случаях, требующих углублённого анализа, проведения исследований или корректировки алгоритмов защиты.

Рисунок 44. Схема работы техподдержки DDoS-Guard

Техническая поддержка функционирует в круглосуточном режиме, включая выходные и праздничные дни. Дежурные смены обеспечивают непрерывную обработку обращений и сопровождение сервиса.

Применение защиты от DDoS-атак

Портфель провайдера включает более 3 млн защищённых сайтов за всё время, в рамках которых обеспечена защита ресурсов таких организаций, как ЦБ РФ, «РУДН», «Тильда», «Честный ЗНАК», «ВкусВилл», «СберСтрахование», «Белавиа» и др. Область применения охватывает интернет-магазины, медиаплощадки, хостинг- и телеком-провайдеров, государственные информационные ресурсы, финансовые сервисы, а также игровые и образовательные платформы. Рассмотрим использование защиты от DDoS-атак на некоторых примерах.

Миграция с Cloudflare

Российский онлайн-сервис по заказу и покупке лекарственных препаратов длительное время использовал Cloudflare для обеспечения доступности и защиты веб-ресурсов. Со временем участились технические проблемы:

- высокая задержка TTFB, обусловленная особенностями топологии сети зарубежного провайдера;

- медленная реакция на изменения маршрутизации приводила к увеличенному времени восстановления работоспособности сервисов после сбоев;

- отсутствие гибкости в настройке защиты от DDoS-атак и парсинга делало ресурсы компании уязвимыми для злоумышленников.

Указанные проблемы требовали оперативного устранения, поскольку напрямую влияли на производительность, уровень безопасности и, как следствие, на доверие со стороны пользователей. В результате для подключения и настройки защиты компания приняла решение обратиться к другому поставщику — DDoS-Guard.

Были сформулированы следующие требования:

- отказ от западных провайдеров защиты из-за технических ограничений;

- защита от DDoS-атак на уровнях L3–L4 с возможностью оперативного подключения L7-защиты;

- защита от парсинга и скрейпинга с помощью гибких правил rate limiting (с условиями по Source, Host, Path, IP/ASN, HTTP Methods);

- REST API для интеграции с Terraform;

- минимальные задержки: TTFB не более 50 мс, быстрый DNS resolve;

- DNS resolve на территории РФ;

- блокировка по IP, ASN, User-Agent и их комбинациям;

- фильтрация запросов по токенам (JWT) или другим заголовкам;

- «параноидальный режим» с автоматической валидацией CAPTCHA для всех пользователей;

- визуализация атак и блокировок через графики и дашборды;

- аналог custom pages для уведомления пользователей о блокировках или превышении лимитов.

DDoS-Guard обеспечил миграцию сервиса клиента на защиту DDoS-Guard с минимальным даунтаймом. Стабильное соединение с сетью фильтрации и быстрый DNS resolve сразу снизили показатель TTFB, обеспечив быструю загрузку для посетителей сайта.

Вендор предоставил клиенту набор инструментов управления трафиком, которые позволили создать кастомный каскад правил для защиты от нелегитимных запросов (правила защиты, сегментация сайта, лимит запросов). Все возможности доступны через REST API, для которого имеется русифицированная документация в формате OpenAPI. Наличие собственных защищённых DNS-серверов позволило локализовать трафик, ускорив загрузку сайта.

DDoS-Guard определяет «мусорных» ботов при помощи проверок JS challenge и CAPTCHA, что позволяет эффективно фильтровать нежелательный трафик.

Рисунок 45. Страница проверки JS challenge

Настроено правило защиты, предусматривающее принудительную проверку всех запросов к защищаемому ресурсу с применением CAPTCHA. При выявлении подозрительной активности данное правило может быть оперативно активировано через личный кабинет или посредством API.

Настроены специальные страницы, которые показываются пользователям при блокировке или превышении лимита запросов. В личном кабинете DDoS-Guard доступны дашборды с общей статистикой: графиками по количеству запросов (RPS), трафику (bps), кодам ответов, TTFB и другим метрикам защищаемых ресурсов. Также предоставляются подробные отчёты по атакам и трафику, которые клиент может сформировать в личном кабинете за нужный период и сохранить в формате PDF.

Прямая интеграция с Terraform пока не реализована, но вендор обсудил возможность её внедрения в будущем.

В результате переход на защиту DDoS-Guard увеличил скорость сайта на 40 %. Гибкость и эффективность механизмов защиты от DDoS-атак и парсинга повысились за счёт расширенной настройки правил. Автоматизация управления через API по архитектуре REST упростила администрирование. Пользовательский опыт улучшился благодаря кастомным страницам и локализации трафика. Мониторинг и визуализация обеспечили оперативное реагирование на инциденты.

Подключение защиты во время DDoS-атаки

Нейросетевой ассистент для поиска работы, автоматизирующий подбор вакансий, подготовку сопроводительных писем и другие рутинные задачи соискателя, в конце лета 2025 года подвергся DDoS-атаке. Ситуация требовала оперативного и надёжного решения с минимальной нагрузкой на команду разработки и эксплуатации.

Атака началась с перегрузки домена запросами к несуществующему эндпоинту, затем сместилась на прямые обращения к API и попытки подключения к серверу по SSH в обход защитных механизмов. Трафик был геораспределённым: источники фиксировались более чем из 20 стран, атака носила волновой характер с интервалом около 30 минут.

Параллельно злоумышленники направляли через форму обратной связи требования о выкупе за прекращение атаки. Попытки противодействия с использованием rate limiting и выборочной блокировки IP-адресов не дали результата. Стартап принял решение о подключении специализированного продукта.

Главным фактором при выборе защиты от DDoS-атак, по словам заказчика, была оперативность подключения даже в ночное время и возможность выполнить его самостоятельно, а не ждать ответа на заявку. После подключения защиты DDoS-Guard атаки некоторое время продолжались, так как злоумышленники знали целевой IP-адрес сервера. После полного переноса проектов на новый IP-адрес и ограничения доступа к нему только через защищённую сеть вендора атаки перестали достигать целей и были прекращены.

Клиент продолжает использовать защиту DDoS-Guard, периодически фиксируя новые DDoS-атаки на свой сервис. Однако эти инциденты не влияют на работу ресурсов ни для команды, ни для пользователей.

Выводы

Защита сайта от DDoS-атак фильтрует входящий трафик 24/7, блокируя вредоносные потоки и пропуская легитимные запросы. Она работает независимо от типа сайта, платформы или CMS, обеспечивая доступность ресурса при масштабных атаках.

Решение реализовано на базе собственных разработок DDoS-Guard, что позволяет сохранять полный контроль над инфраструктурой и технологиями фильтрации. Независимость от сторонних поставщиков и внешних факторов обеспечивает возможность адаптации модулей защиты и фильтрации под особенности клиентского трафика, а также оперативное реагирование на новые угрозы и внедрение обновлений. Запросы и замечания клиентов фиксируются в бэклоге и учитываются при планировании обновлений.

Достоинства:

- возможность подключения защиты во время атаки;

- заключение договора в личном кабинете;

- защита с 1 запроса без блокировки по IP-адресам;

- постоянный мониторинг трафика;

- управление и создание правил фильтрации трафика по логике веб-аппликационного файрвола (WAF);

- детальная аналитика трафика и событий защиты в личном кабинете;

- технология обратного проксирования;

- балансировка нагрузки и перенаправление трафика;

- бесплатный DNS-хостинг с полным доступом к управлению;

- предоставление CDN;

- обработка трафика на территории РФ;

- бесплатный выпуск сертификатов Let’s Encrypt и поддержка сторонних TLS-сертификатов;

- модульность решения: можно собрать кастомный тариф под потребности своей компании;

- встроенная в личном кабинете инструкция по настройке решения;

- настройка уведомлений об инцидентах;

- бесплатное тестирование тарифа Basic. Для организаций предусмотрена возможность запросить пробный период любого тарифа на нужный срок;

- отсутствие скрытых платежей: тарификация не применяется к легитимному трафику и отражённым атакам;

- схема работы техподдержки.

Недостатки:

- отсутствие сертификации PCI DSS;

- фильтрация трафика без расшифровки TLS не поддерживается;

- невозможность заключения договора для юридических лиц на минимальном тарифе Basic.