Сертификат AM Test Lab

Номер сертификата: 257

Дата выдачи: 10.06.2019

Срок действия: 10.06.2024

- Введение

- Архитектура решения Check Point SandBlast Mobile

- Функциональные возможности Check Point SandBlast Mobile

- Системные требования и поддерживаемые технологии

- Работа с Check Point SandBlast Mobile

- 5.1. Установка приложения SandBlast Mobile на мобильное устройство

- 5.2. Настройка политик безопасности и мониторинг в Check Point SandBlast Mobile

- 5.3. Работа с Check Point SandBlast Mobile на мобильном устройстве

- Выводы

Введение

Основными векторами атак на мобильные устройства являются операционная система, приложения и сетевой трафик. Как правило, основными угрозами являются вредоносные программы, фишинг, уязвимости в приложениях, атаки типа MitM (Man-in-the-Middle), эксплойты для операционных систем, профили настроек мобильного устройства. При этом последствиями атак могут стать корпоративный шпионаж, слежка за VIP, целевой фишинг, кража контактов, прослушивание звонков и SMS, кража учетных данных, перехват сообщений.

Компаниям необходимо использовать комплексную защиту мобильных устройств, которая позволит предотвращать продвинутые кибератаки, а также обеспечит доступ в корпоративную сеть только с проверенных безопасных устройств.

В данном обзоре мы расскажем о Check Point SandBlast Mobile 3.0 — решении класса Mobile Threat Defense (MTD), которое предназначено для защиты корпоративных мобильных устройств от известных и неизвестных вредоносных программ и иных угроз, направленных на мобильные устройства.

Данные для проведения технического обзора предоставлены Группой компаний MONT — одним из ключевых дистрибьюторов Check Point в России.

Архитектура решения Check Point SandBlast Mobile

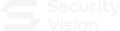

Check Point SandBlast Mobile представляет собой мобильное приложение. На корпоративный смартфон или планшет под управлением iOS и Android из AppStore или из Google Play соответственно устанавливается приложение SandBlast Mobile Protect. Управление и системные сервисы SandBlast Mobile находятся в облаке Check Point SandBlast Mobile Cloud.

Рисунок 1. Архитектура Check Point SandBlast Mobile

При этом, если компания не хочет хранить сведения о пользователях в облаке Check Point, а хочет, чтобы эти данные хранились локально в корпоративной сети, возможна установка дополнительного сервера Check Point User and Device Management (UDM) в сети компании, который обеспечивает управление сертификатами удаленного доступа (Remote Access), интеграцию с Active Directory, Check Point Capsule Cloud и SmartLog и, самое главное, осуществляет обезличивание данных пользователей, которые хранятся и отображаются только локально в консоли управления UDM.

Функциональные возможности Check Point SandBlast Mobile

К основным возможностям Check Point SandBlast Mobile относятся:

- Обнаружение на устройстве установленных вредоносных приложений (включая новые, то есть нулевого дня).

- Обнаружение уязвимостей или опасных настроек мобильной операционной системы.

- Предотвращение фишинговых атак (включая новые фишинговые сайты, не имеющие репутации).

- Блокировка доступа пользователей к вредоносным сайтам и URL-фильтрация.

- Блокировка доступа зараженных устройств к серверам управления злоумышленников (антибот) и к корпоративной сети (условный доступ в зависимости от состояния устройства).

- Устранение угроз с участием пользователя или автоматически за счет интеграции с мобильными платформами управления (MDM/EMM/UEM).

На мобильном устройстве приложением SandBlast Mobile Protect создается Loopback VPN. Таким образом, SandBlast Mobile Protect «заворачивает» трафик от приложений через себя. Это позволяет в том числе расшифровать SSL-трафик на начальном этапе для просмотра URL, проверить, к каким адресам обращаются приложения, проверить репутацию сайтов в TheatCloud и применить настроенные политики безопасности SandBlast Mobile.

Инспекция сетевого трафика непосредственно на мобильном устройстве (On-Device Network Protection) является уникальным преимуществом, поскольку не требуется постоянно поддерживать VPN до внешнего шлюза безопасности и удается существенно экономить заряд аккумулятора устройства.

Проверяется версия и настройки мобильной операционной системы (включая профили управления, прокси, VPN и доверенные сертификаты).

Проверяется список установленных приложений по репутации в ThreatCloud, которая формируется благодаря анализу приложений из Apple Store и Google Play. Если на мобильном устройстве Android обнаружено новое приложение, то оно будет скачано из магазина приложений в облако и проэмулировано. Сам анализ осуществляется автоматически в песочнице, а также вручную специалистами по мобильным вредоносам вплоть до разбора до исходного кода (reverse engineering).

Системные требования и поддерживаемые технологии

На момент выхода обзора Check Point SandBlast Mobile поддерживает следующие версии мобильных операционных систем:

- iOS 10, 11 и 12;

- Android 6, 7 и 8.

Производитель гарантирует поддержку трех последних актуальных мажорных версий мобильных операционных систем. Приложение SandBlast Mobile Protect обновляется автоматически.

Политика лицензирования:

Check Point предлагает 2 варианта лицензий — по количеству устройств в корпоративной сети или по количеству пользователей. Вариант лицензирования по количеству пользователей выгоден, когда у пользователей несколько устройств — в рамках лицензии пользователь может подключить до трех устройств.

Возможности интеграции:

В Check Point SandBlast Mobile существует возможность интеграции со следующими системами:

- Check Point Capsule;

- Check Point Log Server (в части отправки событий);

- MDM/EMM/UEM-системами (MobileIron, MaaS360, Citrix XenMobile, Airwatch, Microsoft Intune и BlackBerry Dynamics, BlackBerry Unified Endpoint Management);

- SIEM-системами по Syslog (Splunk, QRadar и MaxPatrol SIEM).

Работа с Check Point SandBlast Mobile

Установка приложения SandBlast Mobile на мобильное устройство

Установка приложения SandBlast Mobile Protect на корпоративные устройства осуществляется из AppStore для устройств под управлением iOS или из Google Play для Android-устройств. Также можно установить SandBlast Mobile Protect на управляемые мобильные устройства при помощи MDM/EMM/UEM-системы.

Рисунок 2. Приложение SandBlast Mobile Protect в Google Play

Настройка политик безопасности и мониторинг в Check Point SandBlast Mobile

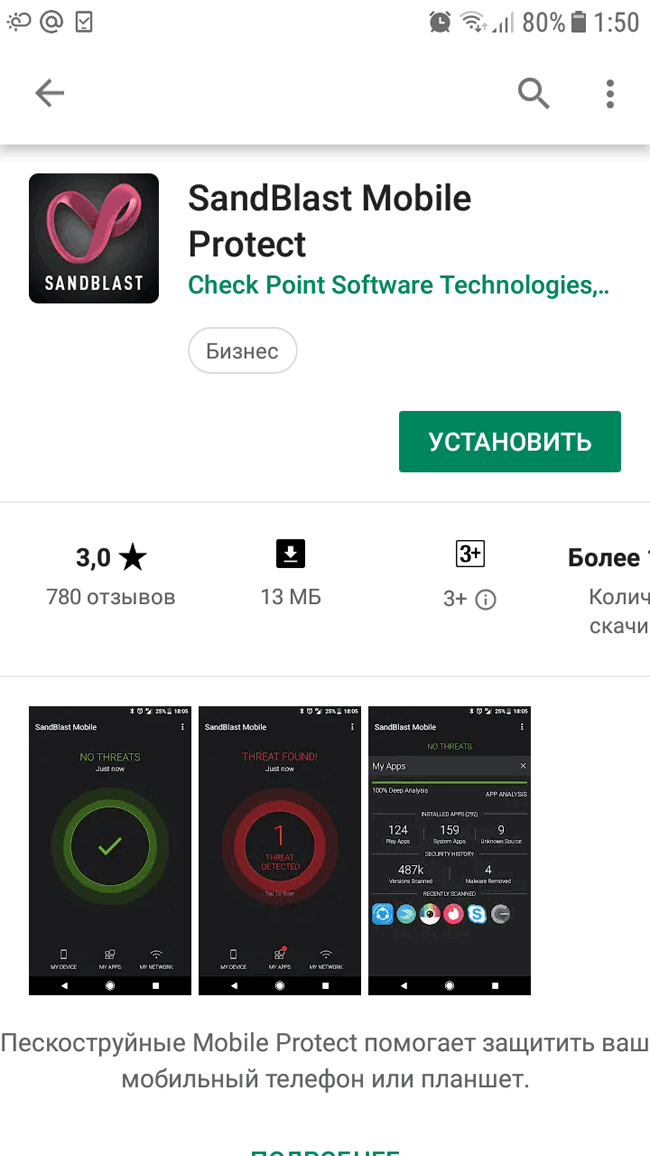

Мониторинг безопасности мобильных устройств и настройка политик безопасности в Check Point SandBlast Mobile осуществляется через SandBlast Mobile Management Dashboard, представляющую собой веб-консоль.

Чтобы войти в SandBlast Mobile Management Dashboard, пользователю компании, осуществляющему управление безопасностью корпоративных мобильных устройств, необходимо в веб-браузере ввести адрес облака Check Point и авторизоваться для доступа к консоли.

После авторизации пользователь попадает в раздел Dashboard, в котором в виде диаграмм и графиков отображается текущее состояние информационной безопасности корпоративных мобильных устройств.

Рисунок 3. Раздел Dashboard в консоли управления Check Point SandBlast Mobile

Корпоративные устройства в Check Point SandBlast Mobile можно завести в разделе Device, можно их импортировать списком в формате CSV или же получить от MDM/EMM/UEM (при наличии соответствующей интеграции).

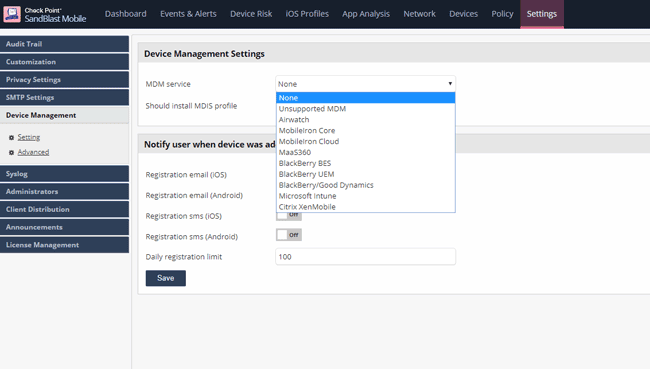

Рисунок 4. Настройка интеграции Check Point SandBlast Mobile с MDM в разделе Settings

Для просмотра списка установленных приложений на iOS-устройствах из-за ограничений операционной системы требуется включить опцию Should install MDIS profile (данная опция представляет собой «микро-MDM») или интегрироваться с существующей MDM/EMM/UEM компании. Для систем на базе Android этого не требуется.

Гибкая политика безопасности позволяет настроить разные профили (Policy Profile) проверок и блокировок для разных групп или отдельных устройств пользователей. По умолчанию применяется профиль Global, который может быть изменен или переопределен.

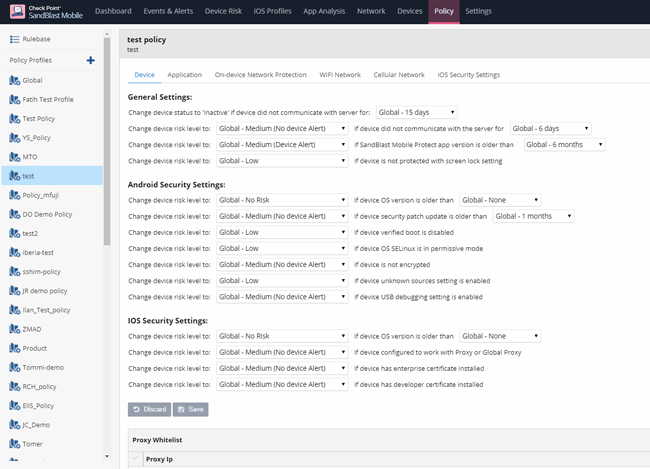

Рисунок 5. Создание политики профиля в разделе Device Check Point SandBlast Mobile

В рамках создания Device-политики задаются общие параметры в General Settings, а также специальные параметры для Android-устройств в Android Security Settings и iOS-устройств в iOS Security Settings. Например, можно указать пороговое значение (в днях) при отсутствии подключения устройства к серверу и назначить уровень риска для соответствующего события, или же можно указать пороговое значение (в днях) отсутствия установки патчей и назначить уровень риска для соответствующего события, и т. д. Таким образом, сформированная политика помогает контролировать уровень ИБ на устройстве, тем самым снижая вероятность реализации угроз, например, заражения вредоносом или использования уязвимости.

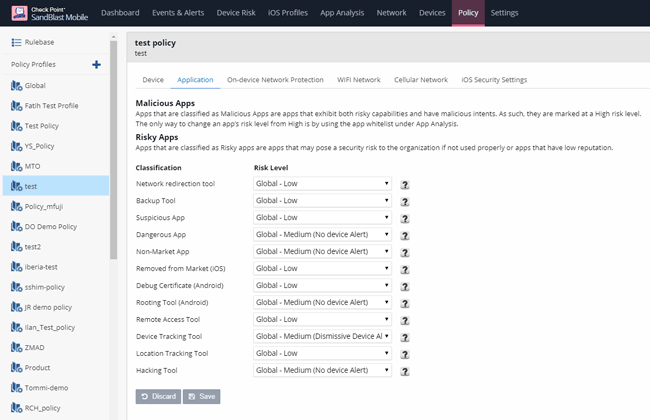

Создание политики для приложений осуществляется на основе категории приложения (например, «хакерские» утилиты, утилиты резервного копирования) и сопоставления им соответствующего уровня риска.

Рисунок 6. Создание политики профиля для приложений в разделе Policy Check Point SandBlast Mobile

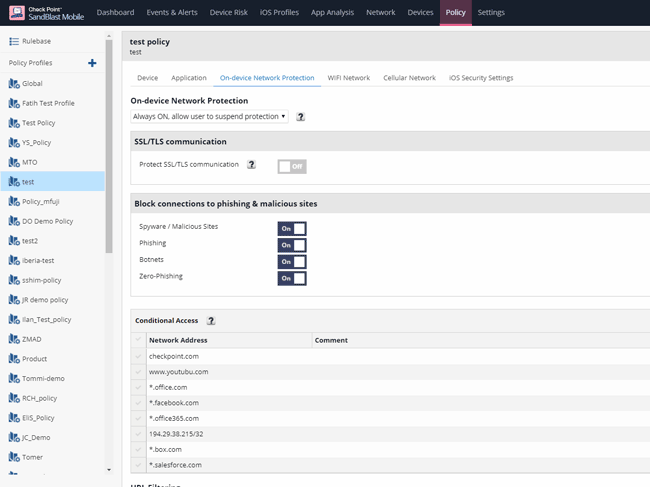

В разделе On-device Network Protection настраиваются сетевые политики безопасности устройства. В частности, включение на устройствах инспекции сетевого трафика, инспекция SSL/TLS-трафика, условный доступ (Conditional Access), URL-фильтрация, черный и белый списки доменов и IP-адресов, блокировка доступа к зараженным и фишинговым сайтам.

Рисунок 7. Создание политики профиля в разделе On-device Network Protection в Check Point SandBlast Mobile

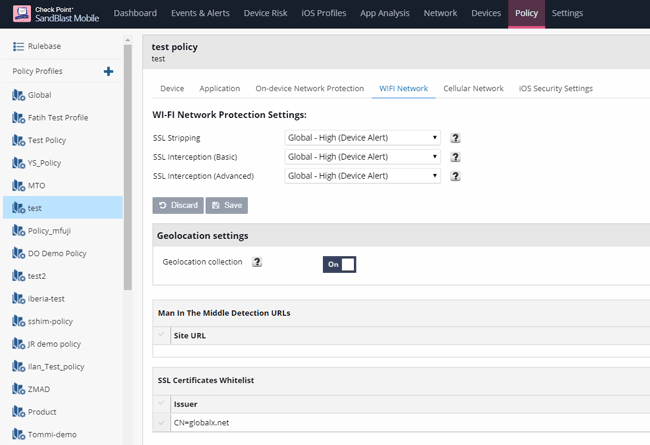

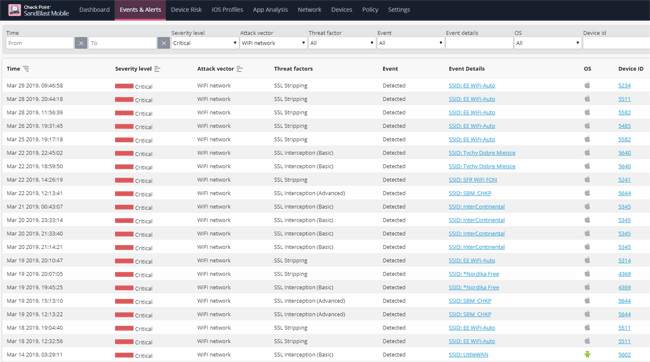

В разделе Wi-Fi Network настраиваются политики контроля доступа к Wi-Fi-сетям в части обнаружения и блокировки атак Man in the Middle («человек посередине»). Можно настроить обнаружение SSL-Stripping, SSL-interception (Basic), SSL-interception (Advanced), указать, какие URL сайтов должны контролироваться, а также создать белый список SSL-сертификатов. Если, например, на контролируемом сайте сертификат становится недоверенным или соединение идет без шифрования (по HTTP), то это свидетельствует о том, что злоумышленник прослушивает трафик пользователя.

Рисунок 8. Создание политики профиля в разделе Wi-Fi Network в Check Point SandBlast Mobile

В разделе Cellular Net настраивается SMS-Phishing detection — проверка ссылок в SMS-сообщениях по репутации ThreatCloud для предотвращения фишинга.

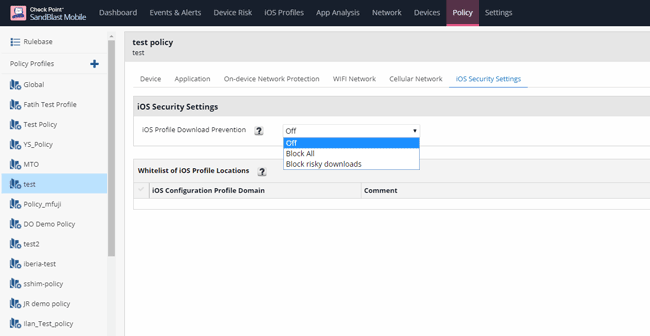

В разделе iOS Security Setting настраиваются дополнительные политики в части iOS-устройств. Например, контроль установки сторонних профилей на iOS-устройство и настройки белого списка разрешенных профилей.

Рисунок 9. Создание политики профиля в разделе iOS Security Setting в Check Point SandBlast Mobile

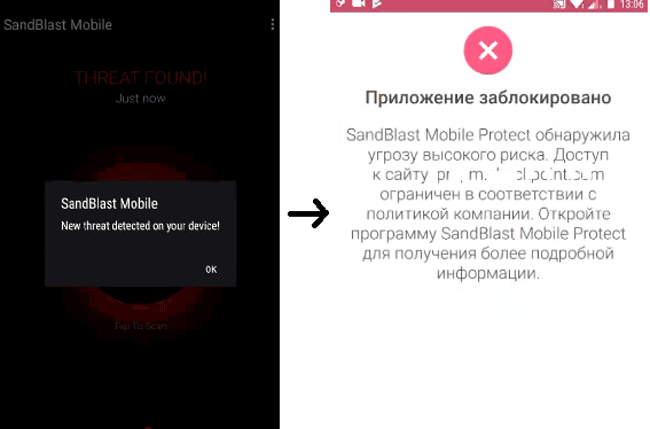

В случае нарушения требований любого из профилей (политики) устройство признается несоответствующим корпоративным стандартам безопасности. Об этом оповещается администратор через консоль управления, а также пользователь непосредственно в интерфейсе мобильного устройства.

При использовании Check Point SandBlast Mobile совместно с MDM/EMM/UEM информация о несоответствии устройства корпоративным стандартам/политикам направляется в MDM/EMM/UEM для принятия дальнейшего решения. MDM/EMM/UEM, в свою очередь, определяет степень риска по политикам MDM/EMM/UEM и может заблокировать часть функций устройства или может запретить доступ к корпоративным данным на устройстве.

Также при использовании Check Point SandBlast Mobile совместно с решением Check Point Capsule Workspace повышается уровень защищенности мобильного устройства в части работы с корпоративными документами и данными. В случае обнаружения атак, например вредоносных программ, Check Point SandBlast Mobile отправляет команду Check Point Capsule Workspace закрыть контейнер с корпоративными данными на мобильном устройстве.

Рисунок 10. Блокировка доступа к ресурсу при обнаружении вредоносной программы в Check Point SandBlast >Mobile

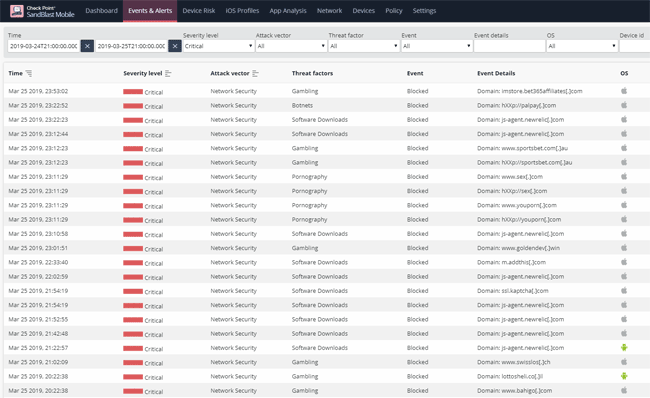

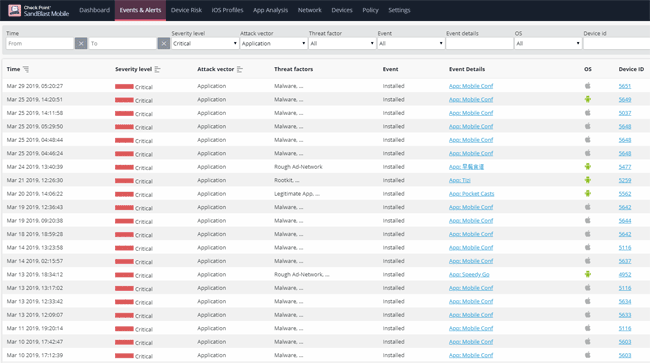

Результаты выполнения политик в SandBlast Mobile можно посмотреть в разделе Dashboard в виде графиков и диаграмм, а также в разделе Events&Alerts. В Events&Alerts с помощью фильтров в верхней части интерфейса администратор может сделать выборку событий по категориям, по критичности и за определенный период.

Рисунок 11. Пример отображения событий в части заблокированных URL в разделе Events&Alerts в Check Point SandBlast Mobile

Рисунок 12. Пример отображения событий в части вредоносных приложений в разделе Events&Alerts в Check Point SandBlast Mobile

Рисунок 13. Пример отображения событий в части атак Man in the Middle в разделе Events&Alerts в Check Point SandBlast Mobile

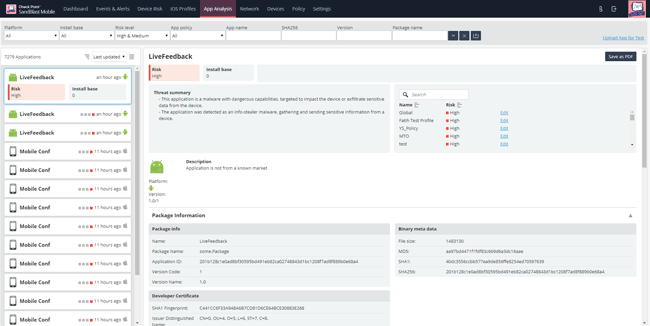

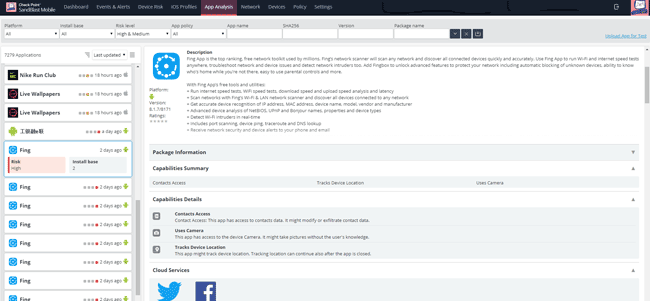

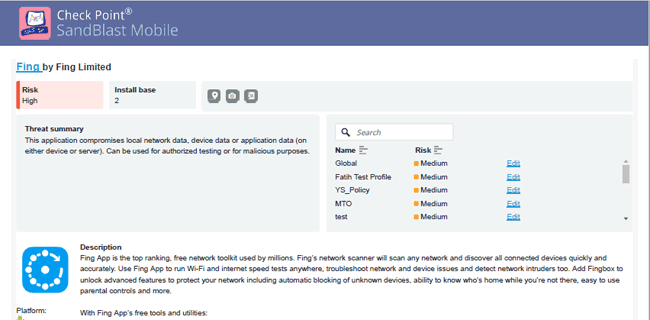

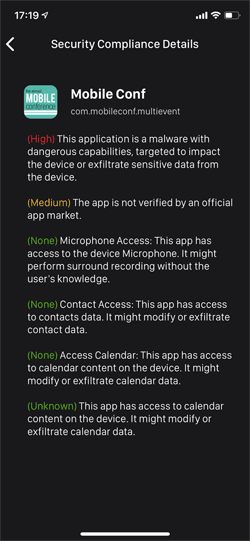

В разделе App Analysis содержится детальная информация о приложениях корпоративных устройств, их уровней риска.

Рисунок 14. Пример отображения информации о приложениях в разделе App Analysis в Check Point SandBlast Mobile

Рисунок 15. Пример отображения информации о приложениях в разделе App Analysis в Check Point SandBlast Mobile

Описание приложения можно выгрузить в PDF-отчет.

Рисунок 16. Пример PDF-отчета о приложении в Check Point SandBlast Mobile

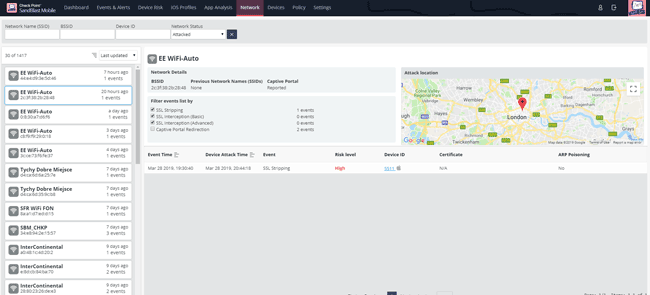

В разделе Network можно посмотреть, где атаковали пользователи, при условии, если включен GPS-трекинг.

Рисунок 17. Пример отображения информации о местоположении пользователя при атаке в Check Point SandBlast Mobile

Если GPS-трекинг отключен, то события будут отображаться без геопозиции (режим Bring Your Own Device с повышенным уровнем конфиденциальности).

Работа с Check Point SandBlast Mobile на мобильном устройстве

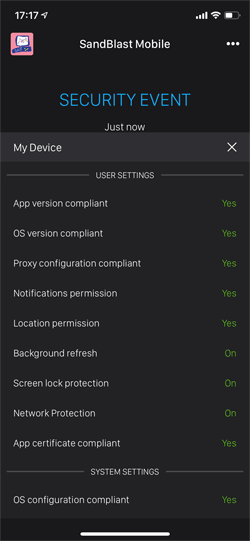

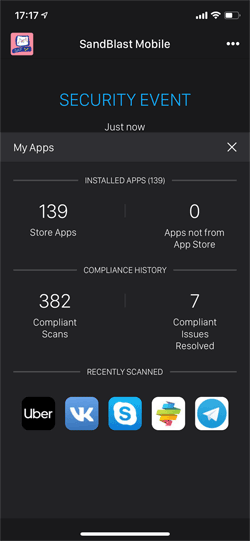

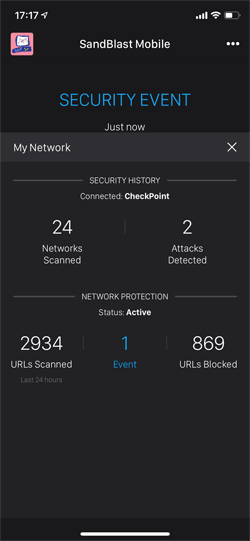

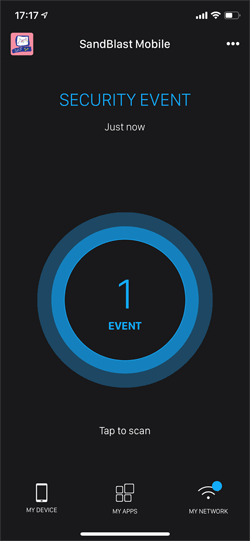

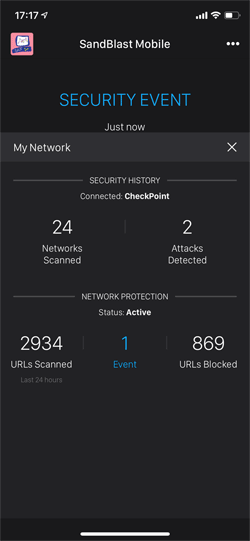

Далее покажем, как выглядит интерфейс пользователя приложения Check Point SandBlast Mobile Protect на смартфоне или планшете.

В приложении можно посмотреть:

- сведения о соответствии устройства политикам безопасности, настроенным в Check Point SandBlast Mobile,

- какие механизмы защиты включены.

Рисунок 18. Сведения об устройстве в Check Point SandBlast Mobile на мобильном устройстве

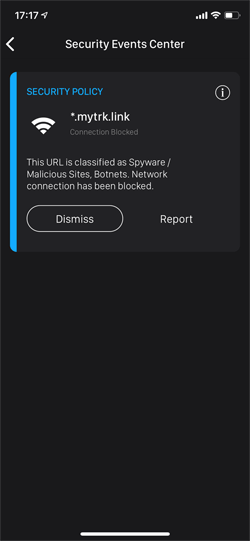

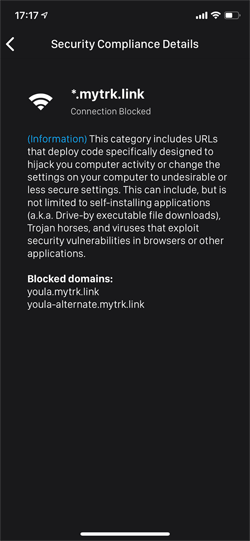

Для наглядности откроем ссылку вредоносного сайта. После попытки открытия ссылки в основном окне приложения отображается информация о наличии события безопасности на устройстве. В свойствах можно узнать, какое правило (политика безопасности) сработало, а также узнать более детальную информацию о событии.

В данном случае URL был классифицирован как зараженный сайт, доступ к нему заблокирован, но само устройство остается безопасным.

Рисунок 19. Пример отображения информации о событии безопасности в Check Point SandBlast Mobile на мобильном устройстве

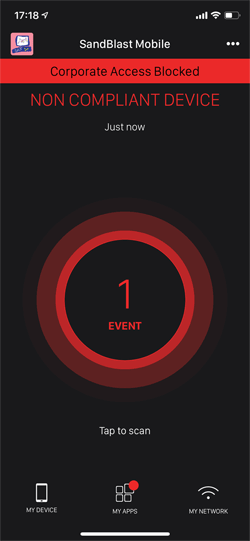

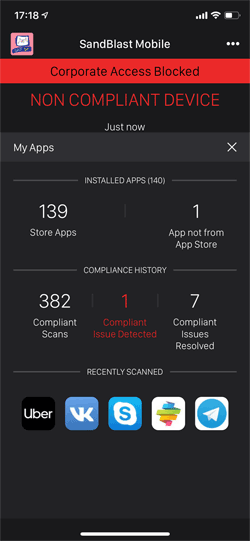

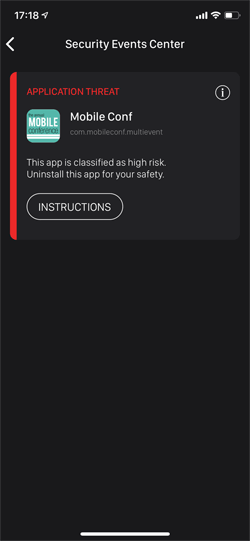

Если скачать вредоносное приложение и в политиках безопасности Check Point SandBlast Mobile будет настроена блокировка доступа к корпоративной среде, то интерфейсе приложения будет выведена следующая информация:

Рисунок 20. Сведения о событии безопасности в Check Point SandBlast Mobile на мобильном устройстве

Выводы

SandBlast Mobile предотвращает фишинговые атаки, блокирует доступ к вредоносным сайтам, осуществляет блокировку зараженных устройств от корпоративной сети, тем самым обеспечивая защиту корпоративной сети от зараженных и скомпрометированных мобильных устройств.

Облачная архитектура решения позволяет заказчикам не затрачиваться на закупку серверов, внедрение и настройку серверной части. Все необходимые компоненты находятся в облаке Check Point. Однако наличие опционального локального сервера User and Device Management (UDM) позволяет гарантировать обезличивание, хранение и обработку сведений о пользователях на территории организации.

Прозрачная политика лицензирования позволяет приобрести необходимое количество лицензий как по количеству устройств в инфраструктуре, так и по количеству пользователей.

Преимущества:

- Не требует установки серверных компонентов в инфраструктуре компании.

- Прозрачная политика лицензирования.

- Управление через веб-интерфейс.

- Защита от угроз нулевого дня.

- Углубленный анализ приложений с целью обнаружения известных и неизвестных угроз.

- Инспекция и контроль сетевого трафика непосредственно на мобильном устройстве и экономия заряда аккумулятора (по сравнению с внешней инспекцией на шлюзах безопасности).

- Выявление уязвимостей и опасных настроек в операционных системах мобильных устройств.

- Обнаружение и блокировка фишинговых атак, направленных на хищение учетных записей пользователей и корпоративной информации.

- Возможность интеграции с лидирующими MDM/EMM/UEM, SIEM и собственным криптоконтейнером Check Point Capsule Workspace.

- Гибкое масштабирование (от 30 до 300 тыс. мобильных устройств).

- Сохранение приватности личных данных сотрудников.

Недостатки:

- Незначительно увеличивается расход заряда аккумулятора мобильного устройства.

- Отсутствует возможность развернуть всю серверную часть решения в корпоративной сети (только в облаке и локальный UDM-сервер).

- Отсутствует поддержка русского языка в интерфейсе программы (в дорожной карте развития продукта в 2019 г.)

- Централизованная установка возможна только при помощи MDM/EMM/UEM-системы или иной системы управления корпоративными мобильными устройствами.