Сертификат AM Test Lab

Номер сертификата: 282

Дата выдачи: 11.02.2020

Срок действия: 11.02.2025

- Введение

- Функциональные возможности AD Enterprise

- Архитектура AD Enterprise

- Установка AD Enterprise

- Работа с AD Enterprise

- Выводы

Введение

На сегодняшний день, наверное, уже ни для кого не секрет, что нет абсолютно защищённых информационных систем. Компании всегда ранжируют данные по степени значимости, оценивают свои риски и затраты ресурсов, необходимых для построения адекватной инфраструктуры информационной безопасности; однако и в грамотно построенной, продуманной системе защиты всегда есть критически важные точки и слабые места. Даже если аналитики компании считают, что вероятность их эксплуатации мала, она все-таки отличается от нуля, и с этим приходится считаться. Фактические и потенциальные изъяны могут быть следствием ошибочно принятых решений на различных этапах построения инфраструктуры ИБ организации, начиная от некорректной аналитической оценки рисков и заканчивая ошибочной настройкой средств защиты информации.

С ростом штата компании, увеличением её репутационного веса и повышением значимости хранимой и обрабатываемой информации количество инцидентов ИБ неизбежно будет увеличиваться. После обнаружения такого инцидента главной задачей становится правильное и своевременное реагирование — тщательный анализ каждого происшествия с целью выявить его источник и причины возникновения, а также локализация последствий.

Для оперативного реагирования на инциденты (включая сбор доказательной базы и следов преступления) администраторам информационной безопасности необходимо решение, возможности которого будут полностью покрывать поставленные задачи.

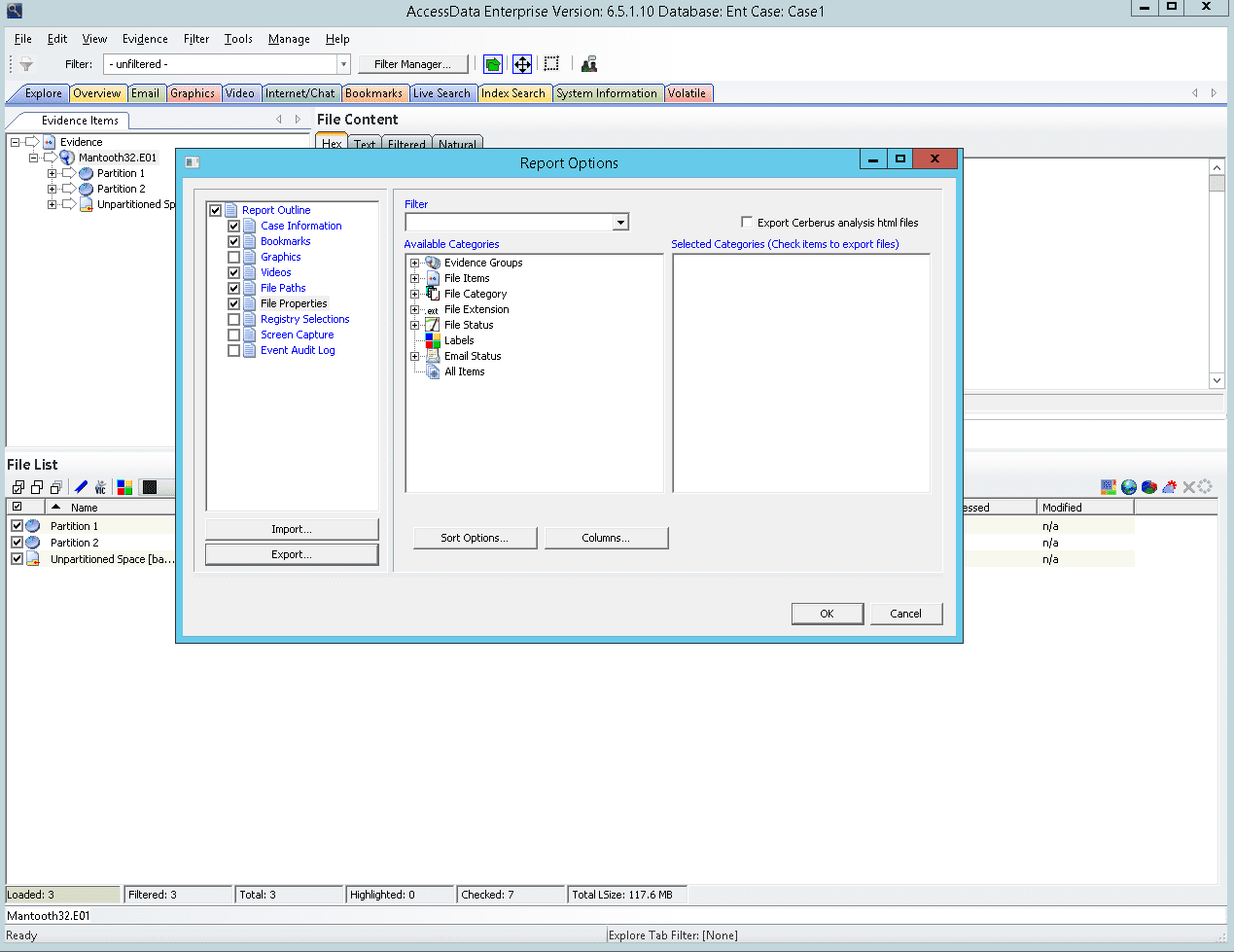

Компания AccessData Group создала одноимённую корпоративную платформу, в которую входит множество решений (FTK, AD Lab, Quin-C, AD eDiscovery, AD Enterprise и др.), имеющих общую цель — выявление, сбор и анализ компрометирующей информации по заданным параметрам не только с локальных, но и с удалённых конечных точек, а также из систем корпоративной инфраструктуры организации.

Рисунок 1. Линейка продуктов платформы AccessData

Все решения, которые входят в состав платформы, активно дополняют друг друга; можно сказать, что они добавляют новые грани в общую функциональность. Поэтому применение платформы очень разнообразно: от расследования локальных инцидентов информационной безопасности организации до использования силовыми структурами в поиске цифровых доказательств совершения уголовных преступлений.

Каждый из компонентов платформы взаимодействует с единой базой данных, что ограничивает доступ третьих лиц к собранным цифровым доказательствам и позволяет избавить заказчика от необходимости переключаться с одной платформы на другую. В итоге расследования проводятся «бесшовным» способом, что значительно сокращает затраты времени.

Мы рассмотрим решение AccessData Enterprise (далее для краткости — «AD Enterprise»), чьё основное назначение — сбор цифровых доказательств. Оно позволяет проводить обработку и анализ информации по заданным критериям, а также создавать отчёты с обобщением собранных результатов. Кроме того, продукт предоставляет специалистам, проводящим расследование, возможность управлять собранными цифровыми доказательствами (копирование, удаление, архивирование, восстановление и т.п.).

Функциональные возможности AD Enterprise

Хотя AD Enterprise является узкоспециализированным решением, оно обладает весьма глубокими и проработанными функциональными возможностями. Можно выделить следующие базовые функции:

- Главной особенностью продуктов AD является возможность создания и работы с юридически значимыми, неизменяемыми копиями данных в специализированных цифровых форматах (AD1, E01 и т.д.). Предоставление данных в таких форматах является обязательным юридическим условием для предоставления их в качестве доказательств при судебных разбирательствах.

- Сбор данных для расследования инцидентов информационной безопасности с возможностью централизованного управления через агенты. Найденная информация доступна для предварительного просмотра и повторной фильтрации по любому из атрибутов. Объектом сбора и анализа служит статическая и динамическая информация, такая как файлы с физических дисков рабочих мест пользователей, оперативная память (процессы, динамические библиотеки, драйверы и т.п.), история и кеш браузеров, журналы событий и файлы реестра, дешифрованные данные Lotus Notes, S/MIME, BitLocker, EFS, RMS; также возможно дополнительно включить в поиск почтовые серверы и файловые хранилища. Решение способно искать информацию в операционных системах семейства Windows, Linux, macOS и UNIX, а также в мобильных платформах Android, iOS и BlackBerry через специальные коннекторы. Одновременно с поиском происходит сканирование информации на наличие вредоносных программ при использовании дополнительного модуля Cerberus.

- Фильтрация информации. Помимо стандартных фильтров решение использует библиотеку известных файлов KFF (Known File Filter). Эта утилита вычисляет хеши информационных объектов и сравнивает их с уже известными. Опознанным файлам присваивается статус «Ignore», и они исключаются из поиска; неизвестные же получают статус «Alert», что указывает на необходимость их анализа. KFF позволяет игнорировать большинство файлов, которые не несут в себе смысловой нагрузки (системные файлы, компоненты приложений).

- Анализ найденной информации. Исследование состоит из нескольких этапов; первый из них — анализ угроз. Происходит общее сканирование файлов и метаданных (проверка исполняемого бинарного файла по общим атрибутам), позволяющее идентифицировать вредоносный код. На втором этапе выполняется статический анализ информации — дизассемблирование и изучение бинарного кода исполняемых файлов без их непосредственного запуска. Следующий пункт анализа можно назвать дополнением найденной информации; на этом шаге возможно создание образа оперативной памяти ОС семейства Windows, Linux, macOS с проведением более тщательного и глубокого исследования. Также доступно отображение выполняющихся процессов и их зависимостей (связанные библиотеки, сетевые порты, исполняемые файлы), выявление в образе памяти участков открытого текста, пользовательских паролей, HTML-страниц и офисных документов, а также отображение и описание установленных сетевых соединений и открытых портов. Наконец, AD Enterprise позволяет проводить восстановление удалённых объектов в файловых системах FAT12, FAT16, FAT32, NTFS, Ext2, Ext3 и HFS, выявлять и анализировать теневые копии с носителей информации, создаваемых с использованием Microsoft Windows Volume Shadow Copy.

- Управление найденной информацией и реагирование на выявленные проблемы. С помощью AD Enterprise можно удалённо управлять данными (копировать и удалять файлы, завершать нежелательные процессы в системе и т.п.), оперативно изолировать и ликвидировать выявленные вредоносные программы.

- Преобразование результатов работы в юридически значимые и неизменяемые форматы данных. AD Enterprise позволяет представлять всю найденную и обработанную информацию в виде специальных неизменяемых кейсов формата AD1, E01 и т.д. Такой формат является обязательным юридическим условием для приобщения информации в качестве доказательств в ходе судебных заседаний.

- Раскрытие и восстановление паролей. Решение позволяет открывать зашифрованные файлы методом перебора паролей — как прямого, так и с использованием словарей и масок.

- Оптическое распознавание символов (OCR) и объектов. Технология предоставляет возможность распознавать объекты по преобладанию цветовых тонов и границ предметов, представленных на изображении, а также извлекать оттуда текст.

- Экспорт цифровых доказательств. За счёт этой функции AD Enterprise способен оформить конечный или промежуточный итог расследования для его сохранения в базе данных.

- Отчётность. Доступно создание различных отчётов по результатам проделанной работы.

- Возможность дополнительной интеграции с решениями цифровой криминалистики Belkasoft и Cellebrite для оптимальной работы AD Enterprise с мобильными операционными системами.

Архитектура AD Enterprise

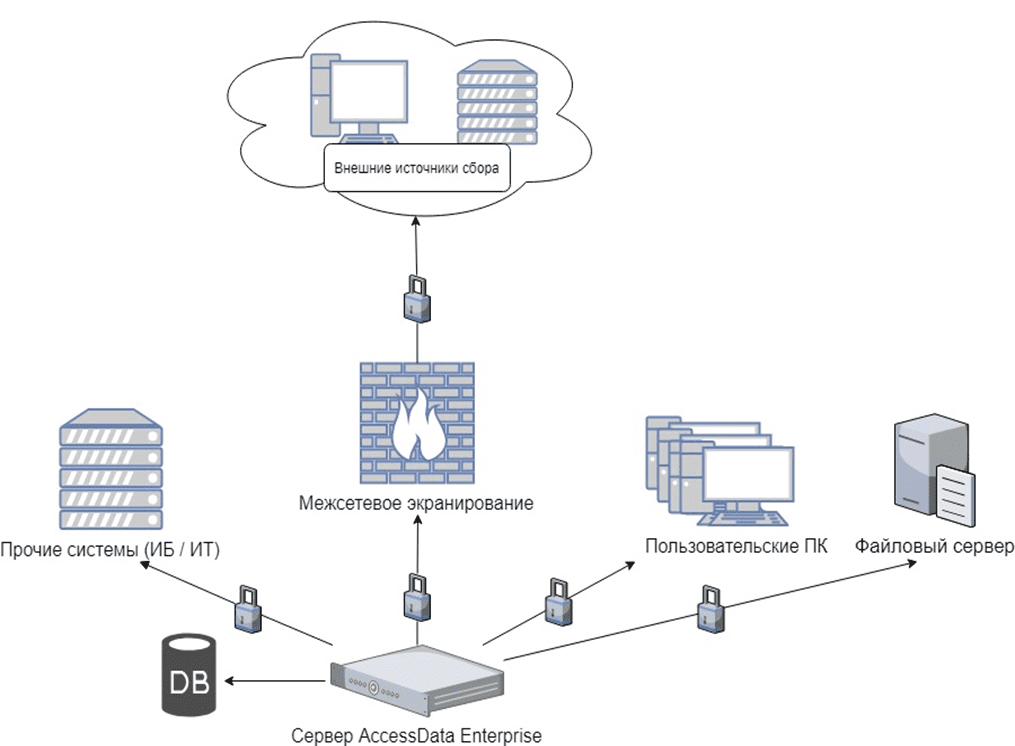

AD Enterprise имеет клиент-серверную структуру. Серверная часть отвечает за поиск информации и её последующую обработку, а клиентская — за передачу необходимых данных на сервер. Схематически архитектура изображена на рисунке 2.

Рисунок 2. Архитектура AD Enterprise

Как видно, серверная часть AD Enterprise собирает (через разные каналы связи) и анализирует необходимую информацию от конечных точек — в том числе внешних, находящихся за пределами корпоративного межсетевого экрана. Таким образом дистанционная передача информации и удалённая работа сотрудников компании не становятся препятствием для проведения полноценного расследования инцидента.

Данные поступают в центр от клиентских частей AD Enterprise — агентов. Клиентскую сторону платформы можно интегрировать в рабочие станции сотрудников и другие узлы корпоративной инфраструктуры.

AD Enterprise имеет свою внутреннюю базу данных для хранения важной информации в юридически значимых неизменяемых форматах, что позволяет впоследствии использовать её в качестве доказательной основы. Доступ к базе данных возможен только через серверную часть продукта.

Установка AD Enterprise

AD Enterprise поддерживает следующие типы операционных систем семейства Windows:

- Microsoft Windows Server 2016;

- Microsoft Windows Server 2012 R2;

- Windows 10;

- Windows 7.

Для того чтобы достичь максимальной производительности решения, вендор рекомендует устанавливать внутреннюю базу данных на отдельный жёсткий диск с достаточным запасом ёмкости, из расчёта в 1 ГБ на каждые 200 000 обнаруженных или обработанных элементов, а также обеспечивать не менее 2 ГБ оперативной памяти на каждое ядро центрального процессора. Минимальный объём ОЗУ составляет 1 ГБ на ядро.

Отметим, что AD Enterprise чувствителен к переполнению диска. Если при обработке информации свободное дисковое пространство заканчивается, то существует вероятность повреждения ранее сохранённых данных.

Перед инсталляцией решения необходимо выполнить следующие действия:

- Установить все текущие обновления операционной системы.

- Отключить встроенный брандмауэр.

- Отключить усиленную безопасность браузера Internet Explorer.

- Отключить контроль учётных записей в операционной системе.

- Отключить контроль антивирусного программного обеспечения.

На текущий момент актуальная версия AD Enterprise — 6.5.1.10. Она поддерживает системы управления базами данных (СУБД) Microsoft SQL Server 2012, Microsoft SQL Server 2014 и PostgreSQL 9.6.

Благодаря встроенному мастеру установки инсталляция AD Enterprise проста и не требует от пользователя дополнительных специфических знаний. В её ходе можно установить четыре компонента программного комплекса; два из них обязательны (Database Server и Examiner), ещё два — Distributed Processing Manager и Distributed Processing Engine(s) — опциональны.

Работа с AD Enterprise

При первом запуске AD Enterprise необходимо инициализировать базу данных, в которой впоследствии будет храниться вся собранная информация. Затем при появлении запроса нужно создать первого пользователя (администратора) и настроить сертификаты агента. На этом первоначальная настройка решения завершается.

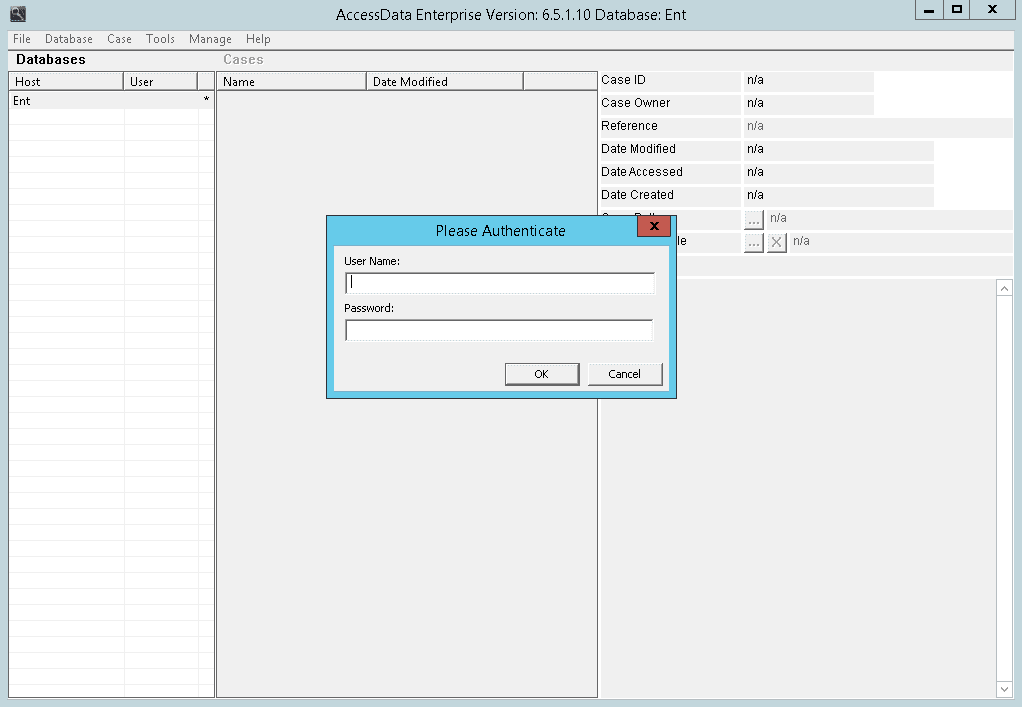

При повторном входе в программу AD Enterprise встретит нас стандартным окном аутентификации (рис. 3).

Рисунок 3. Форма аутентификации в AD Enterprise

После успешной аутентификации мы попадаем в основное окно программы. В нём можно увидеть сведения о базах данных, которые в настоящий момент используются AD Enterprise, и материалы текущих ситуаций (кейсов), содержащие найденную при расследовании информацию.

Также в этом окне имеется меню «Database», где можно провести дополнительную настройку прав доступа к текущей базе данных, удалить её или добавить новую. Вкладка меню «Case» позволяет управлять текущими кейсами расследований и создавать новые. На вкладке «Tools» настраивается обработчик заданий и восстанавливаются прерванные процедуры. Вкладка «Manage» даёт возможность настраивать различные общие объекты решения.

Поиск информации

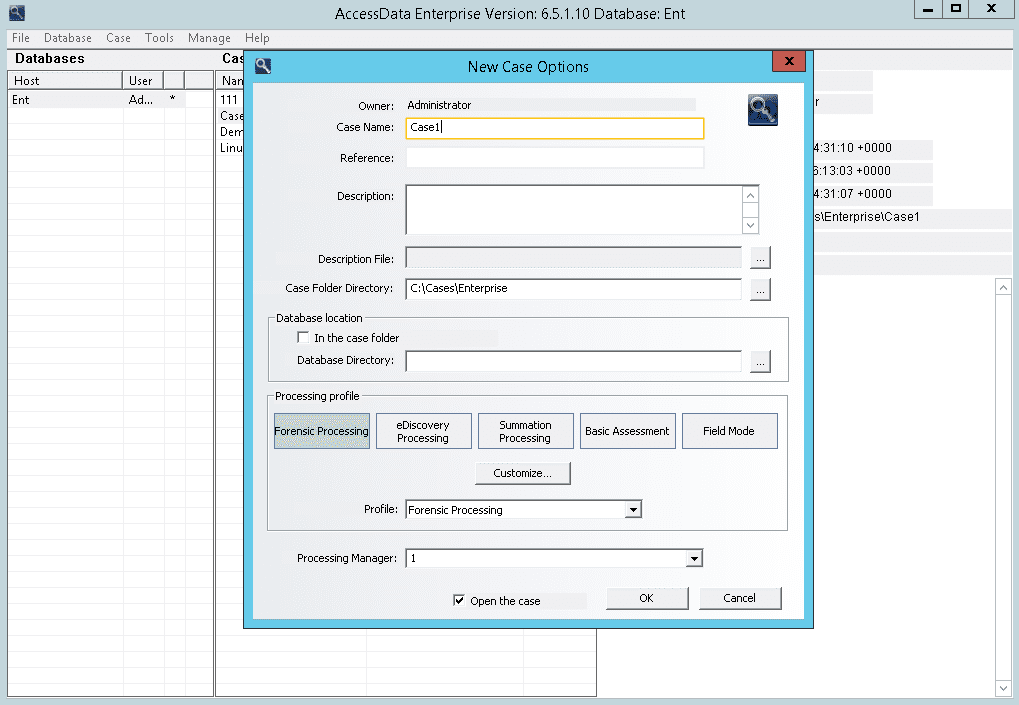

Для поиска информации создаём новый кейс, в котором будут обобщены все обнаруженные сведения (рис. 4).

Рисунок 4. Создание нового кейса в AD Enterprise

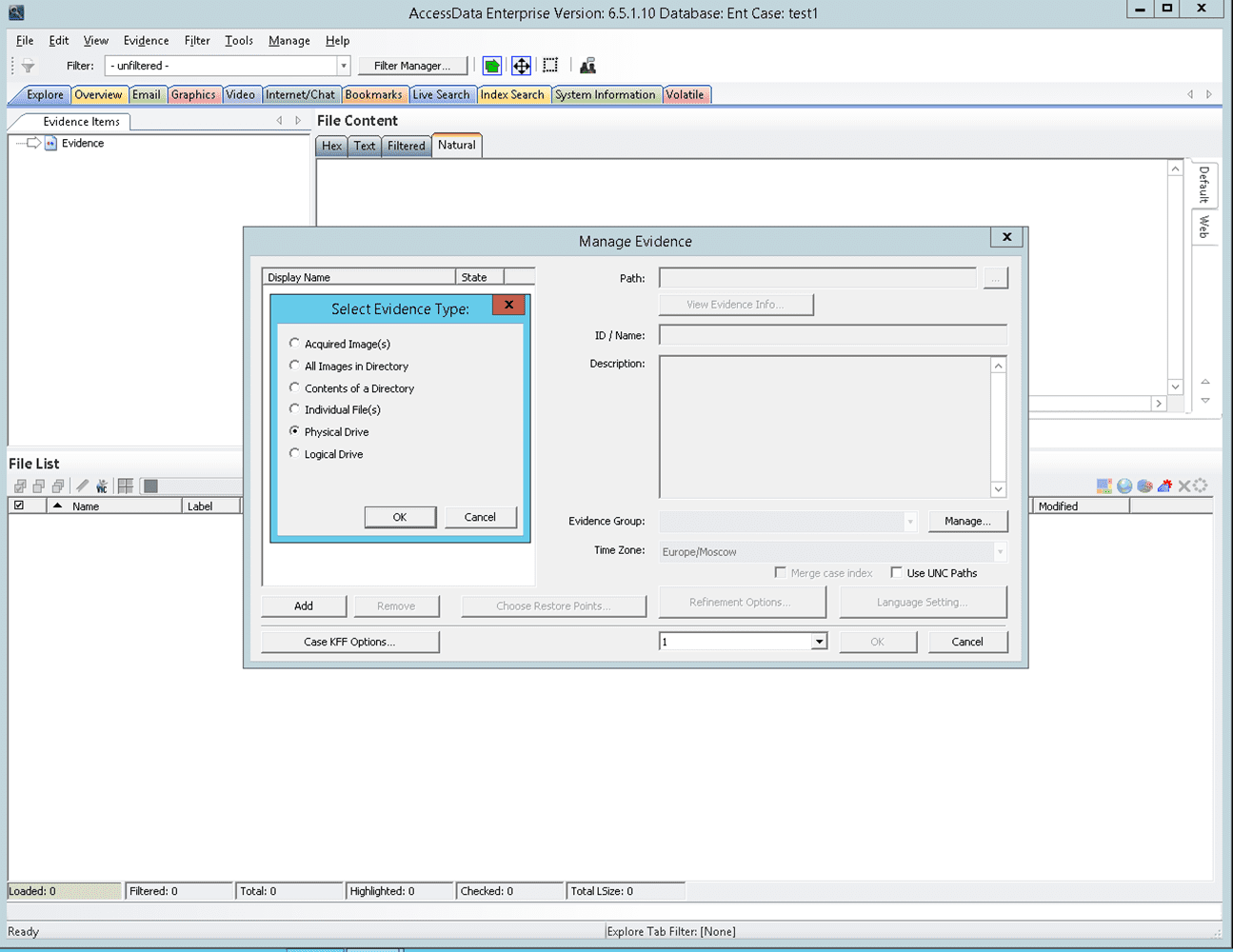

После создания кейса открываем его, заходим в меню управления доказательствами («Evidence» -> «Add/Remove») и выбираем необходимый нам тип улик (рис. 5). Помимо основных полей доступны также дополнительные настройки KFF-фильтра и выбор языка, на котором следует искать доказательства.

Рисунок 5. Окно управления доказательствами в AD Enterprise

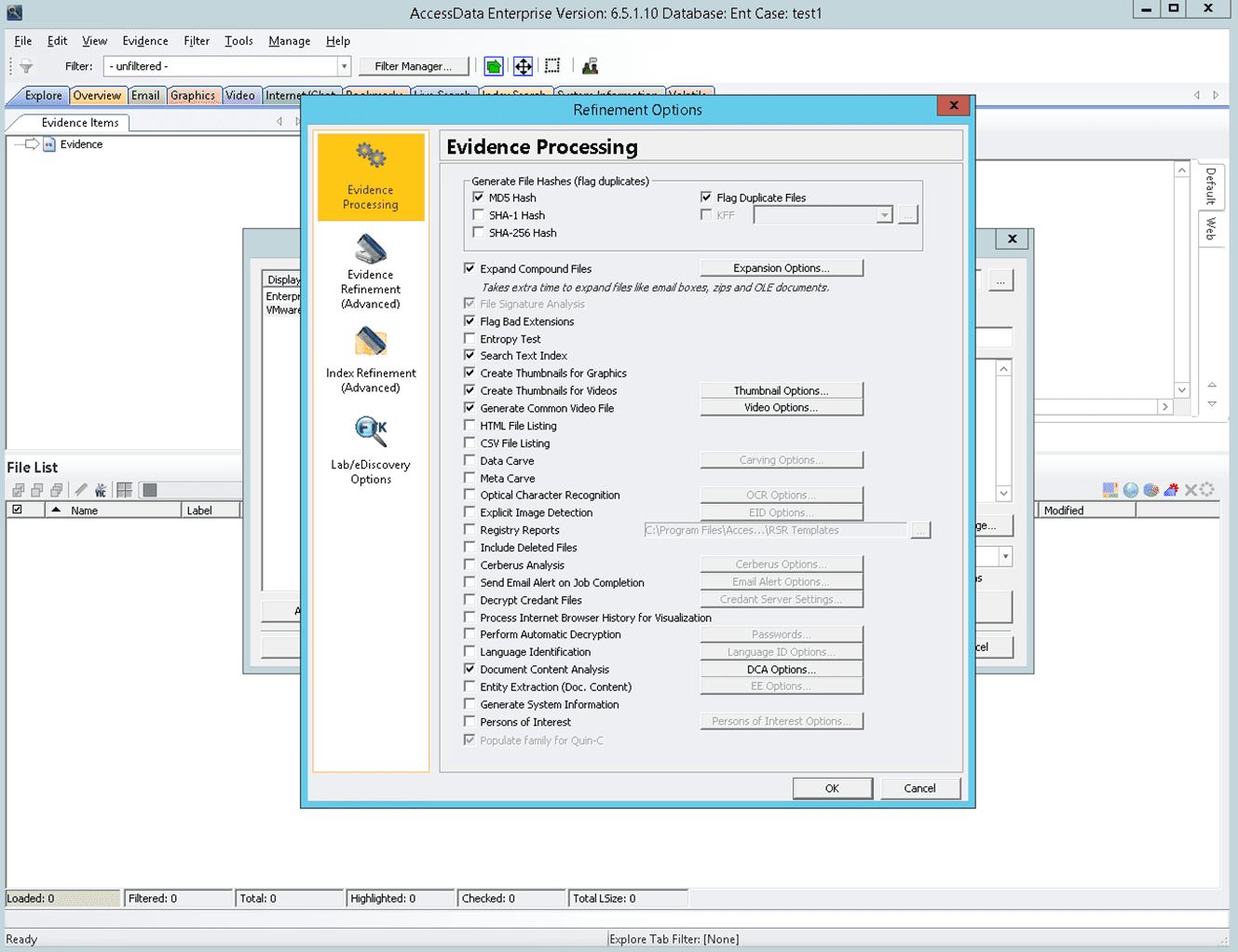

Также в меню управления доказательствами есть возможность указать подробные настройки поиска информации (рис. 6).

Рисунок 6. Окно с детальными настройками поиска доказательств в AD Enterprise

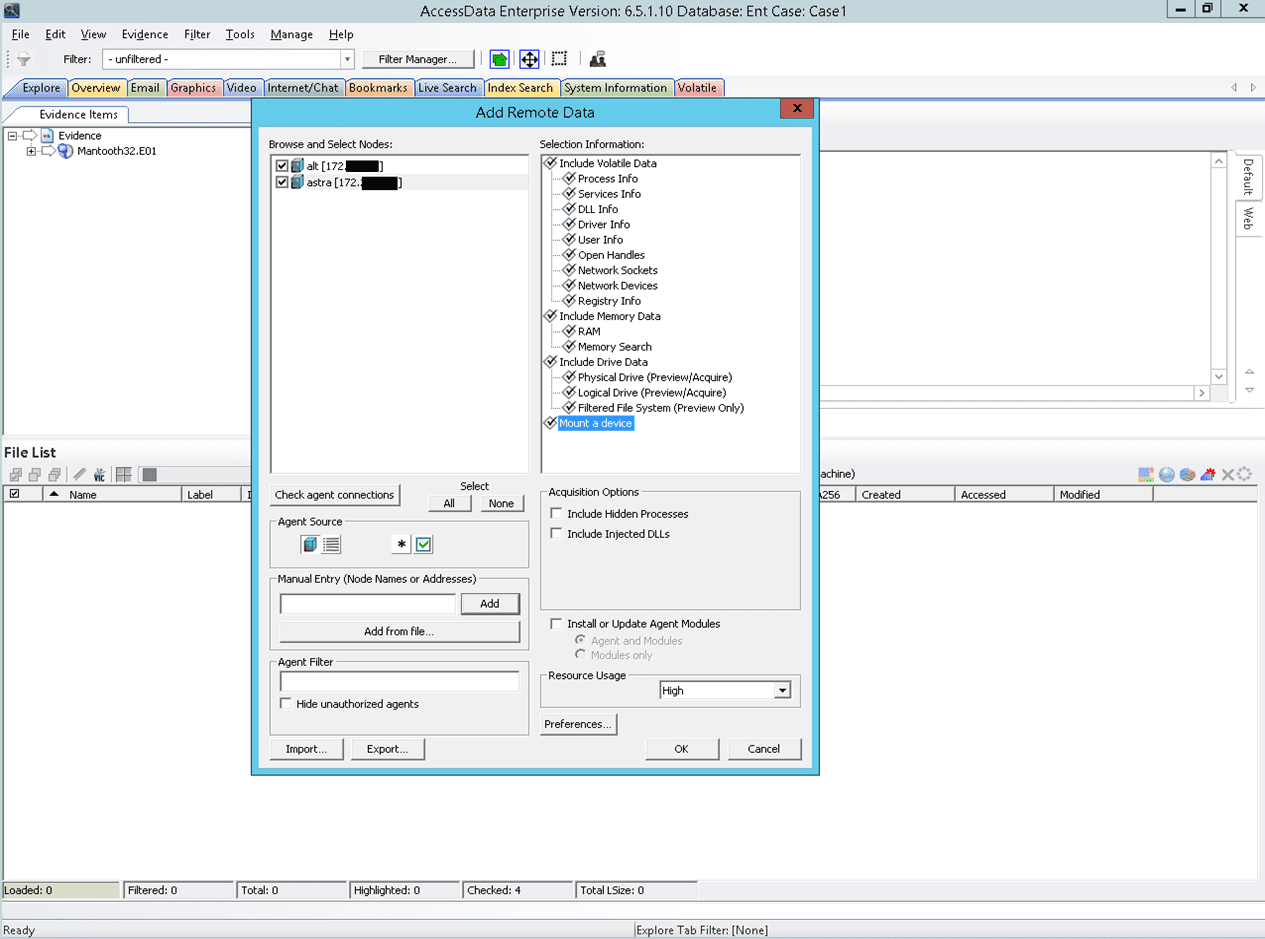

После этого добавляем конечные точки («Evidence» -> «Add Remote Data»), с которых нам необходимо собрать информацию, и задаём тип информации, который нас интересует. Пример показан на рисунке 7.

Рисунок 7. Окно с добавлением конечных точек сбора информации в AD Enterprise

Подтверждаем указанные данные, и AD Enterprise начинает сбор информации.

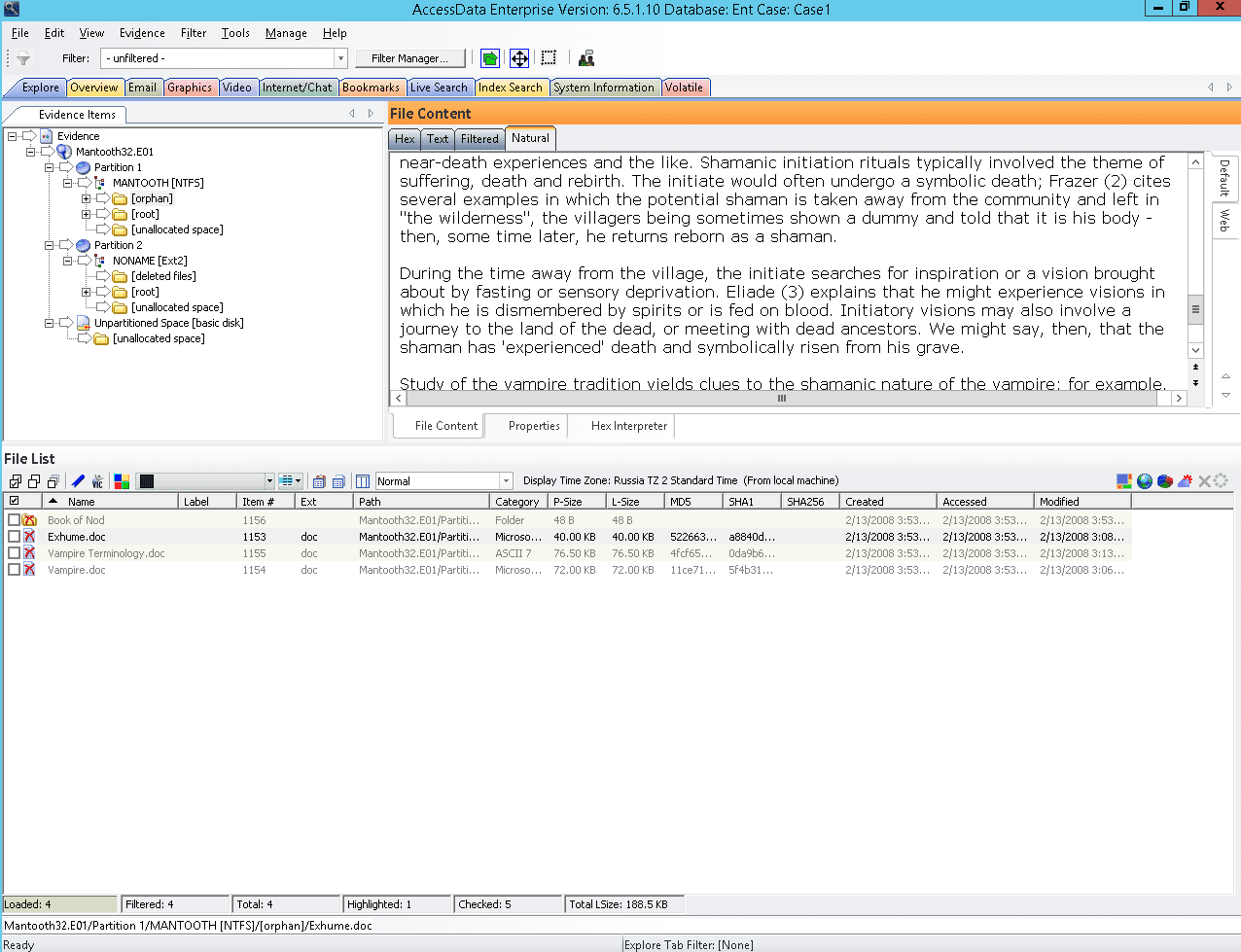

Все собранные сведения разбиваются на группы по типу представления, что значительно облегчает их восприятие. На рисунке 8 показано общее окно с результатами поиска.

Рисунок 8. Результаты поиска информации в AD Enterprise

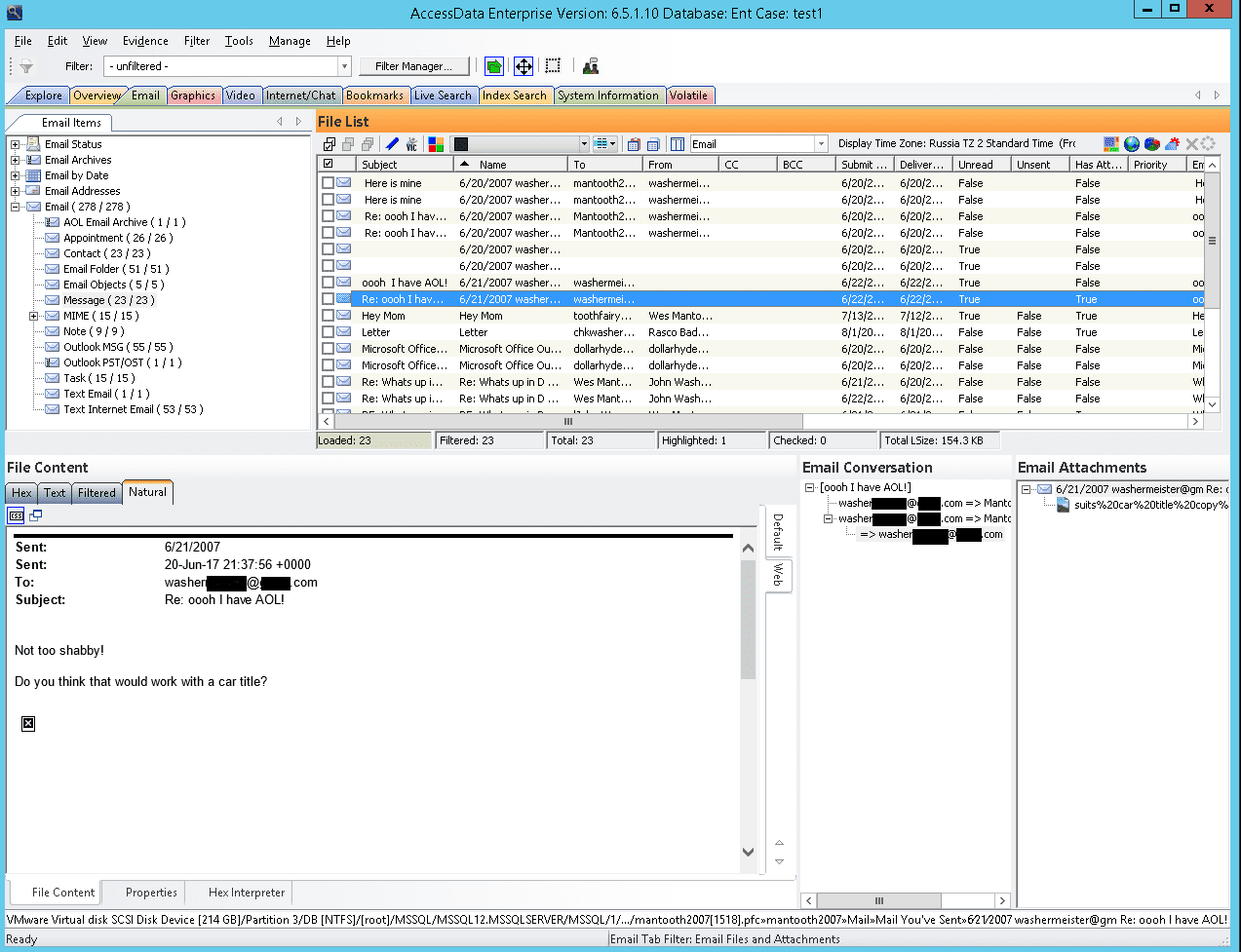

На рисунке 9 показано окно поиска информации с открытой вкладкой «Email», где отображаются найденные электронные сообщения пользователей.

Рисунок 9. Окно поиска информации с открытой вкладкой «Email» в AD Enterprise

Обработка и анализ информации

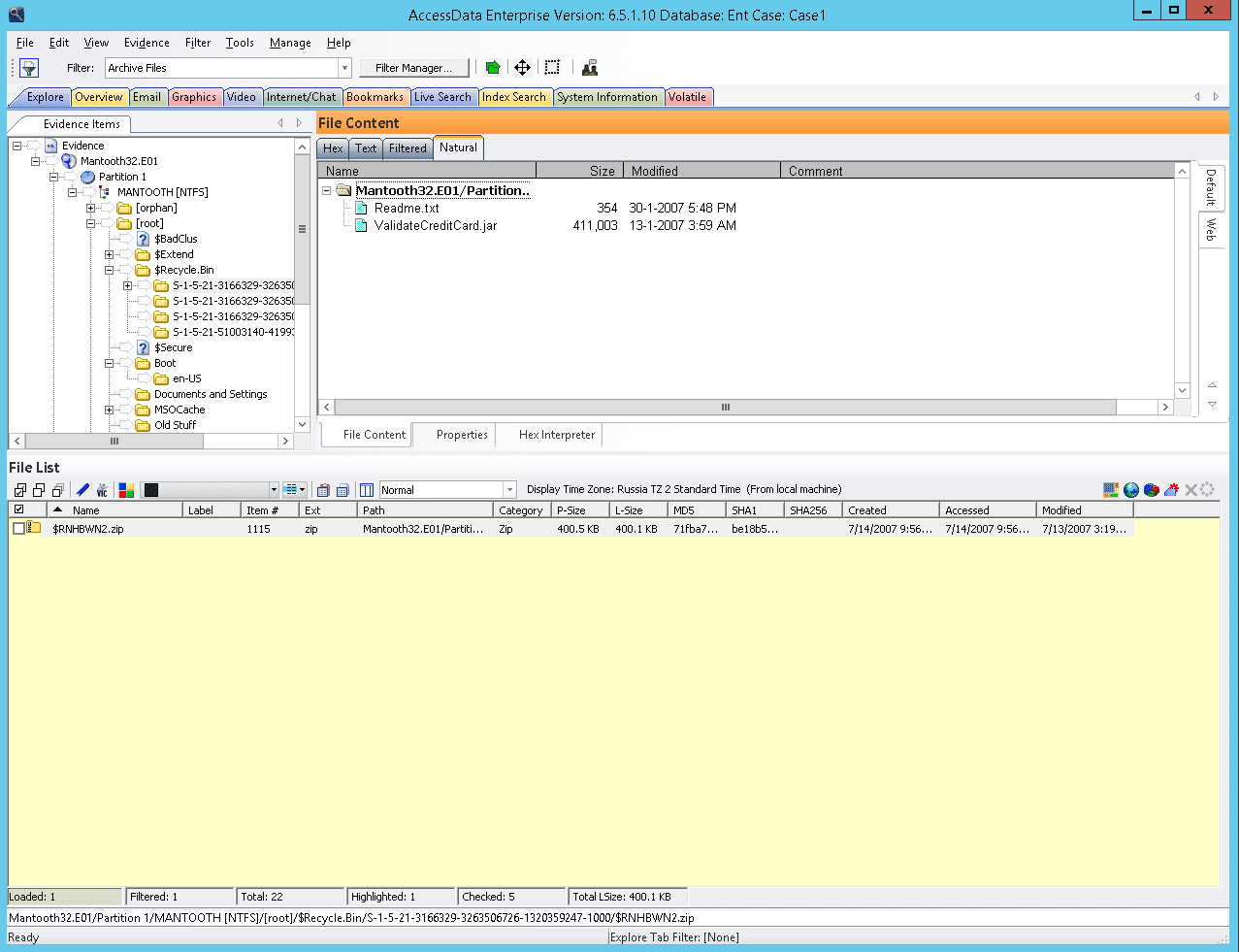

AD Enterprise позволяет проводить детальную обработку собранной информации, фильтруя её по заданным параметрам. Например, можно провести фильтрацию по архивным файлам (рис. 10).

Рисунок 10. Фильтрация информации по одному параметру в AD Enterprise

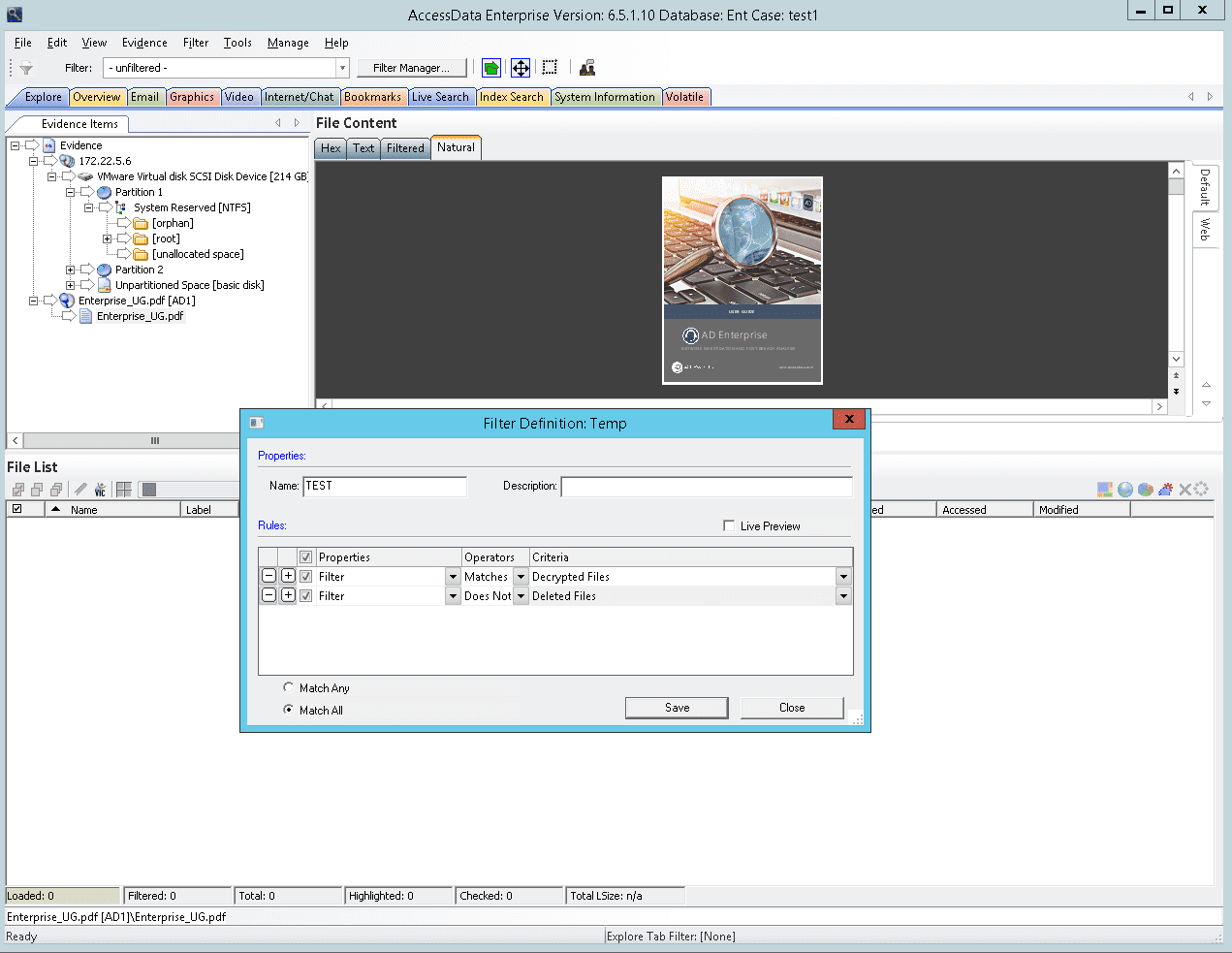

Возможна и фильтрация сразу по нескольким параметрам. Для этого создаём новый фильтр («Filter» — «New») и указываем все необходимые условия (рис. 11).

Рисунок 11. Создание нового фильтра с заданными параметрами в AD Enterprise

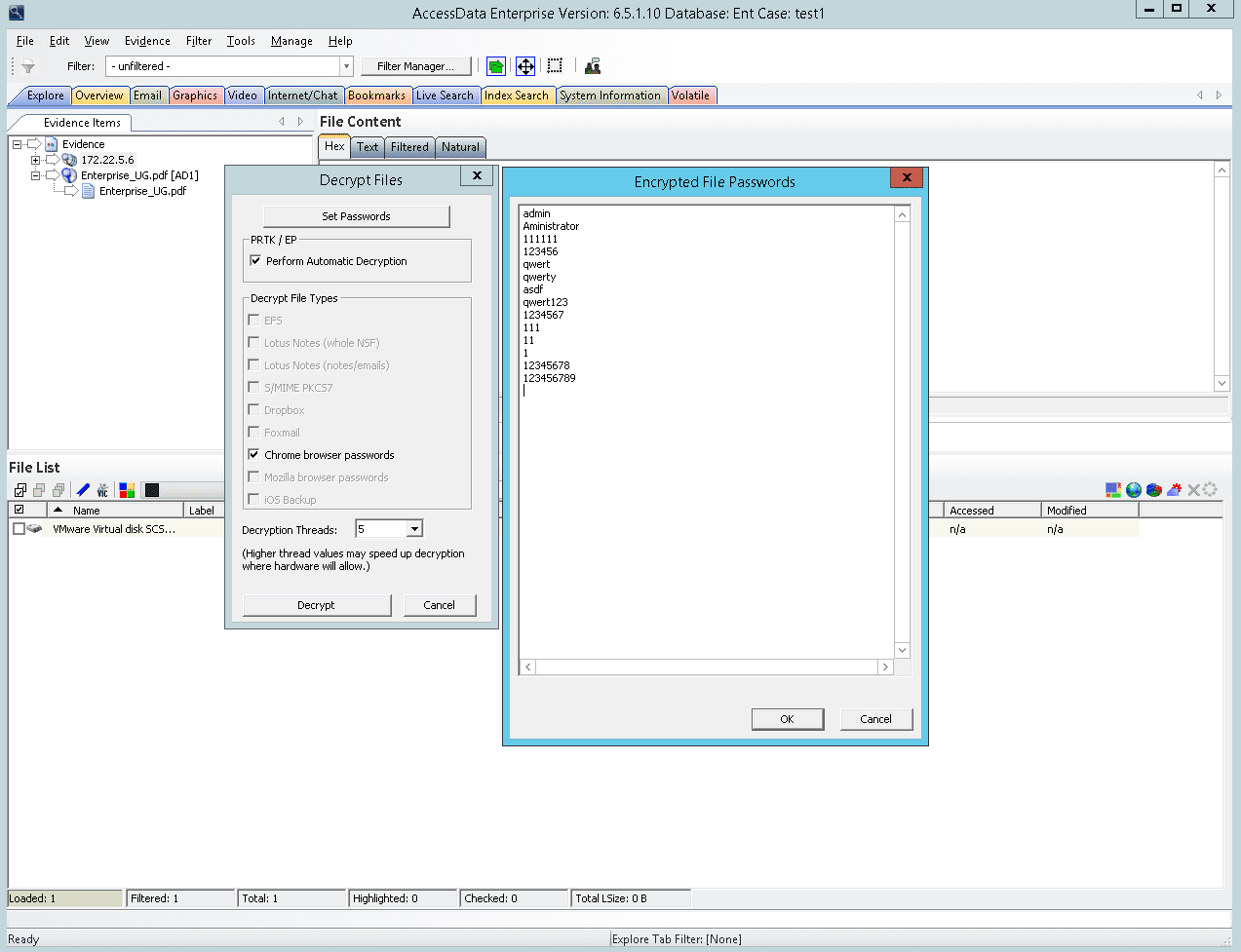

Среди массива собранной информации могут присутствовать зашифрованные файлы, которые для объективного расследования необходимо открыть и изучить. Для того чтобы провести расшифрование информации, следует в меню «Tools» выбрать команду «Decrypt Files». В параметрах операции можно дополнительно составить словарь комбинаций и масок, которые будут использоваться при подборе пароля. На рисунке 12 показано окно с настройками дешифровки файлов.

Рисунок 12. Расшифрование файлов в AD Enterprise

Экспорт собранных данных и отчётность

После обработки и анализа найденной информации необходимо сохранить полученные результаты. Например, эта функция может пригодиться, если нужно передать сведения другим специалистам в рамках расследования инцидентов.

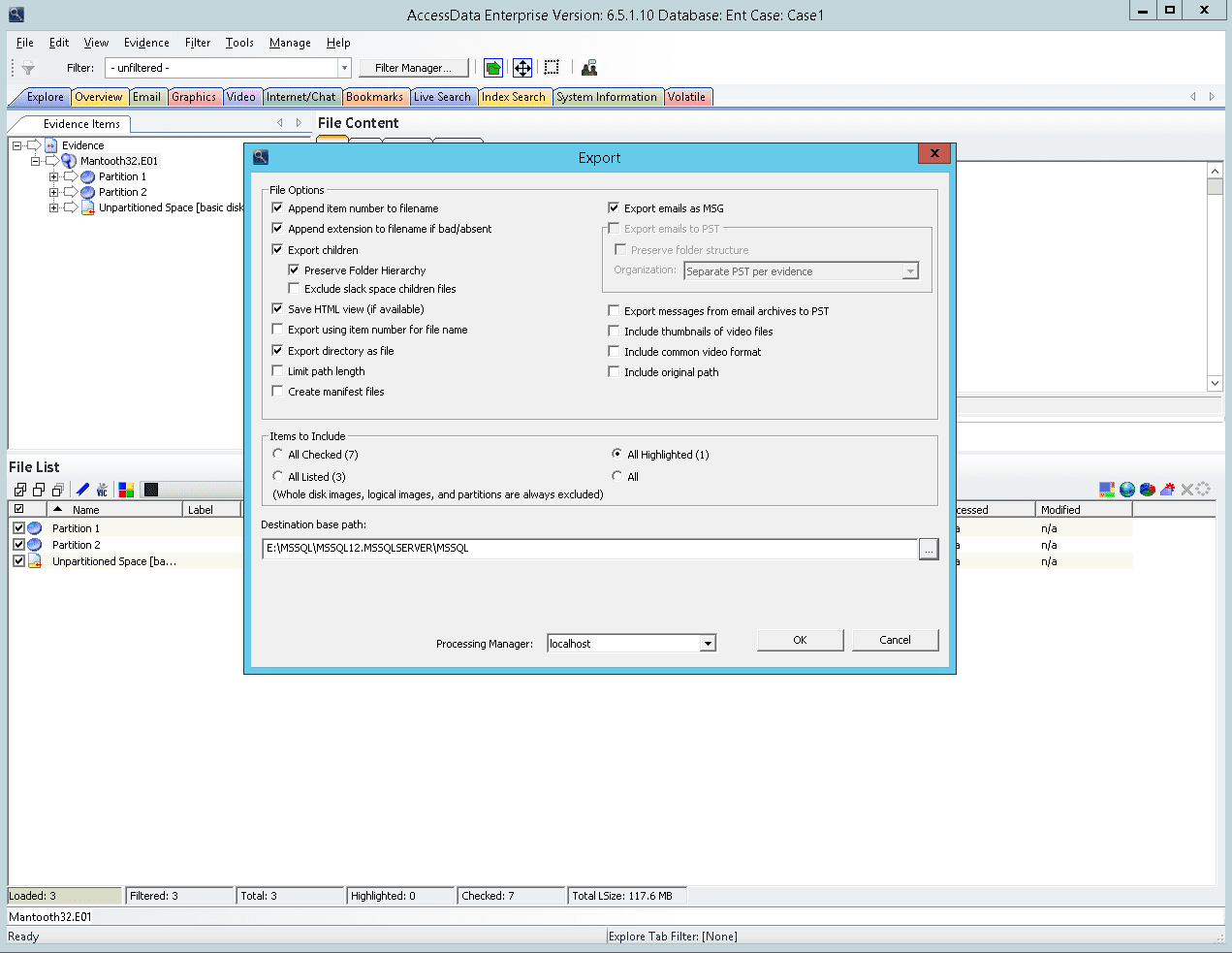

Для экспорта полученных результатов выберем в меню «File» значение «Export». В появившемся окне (рис. 13) укажем данные, которые необходимо экспортировать, и назначим путь для их сохранения.

Рисунок 13. Экспорт данных в AD Enterprise

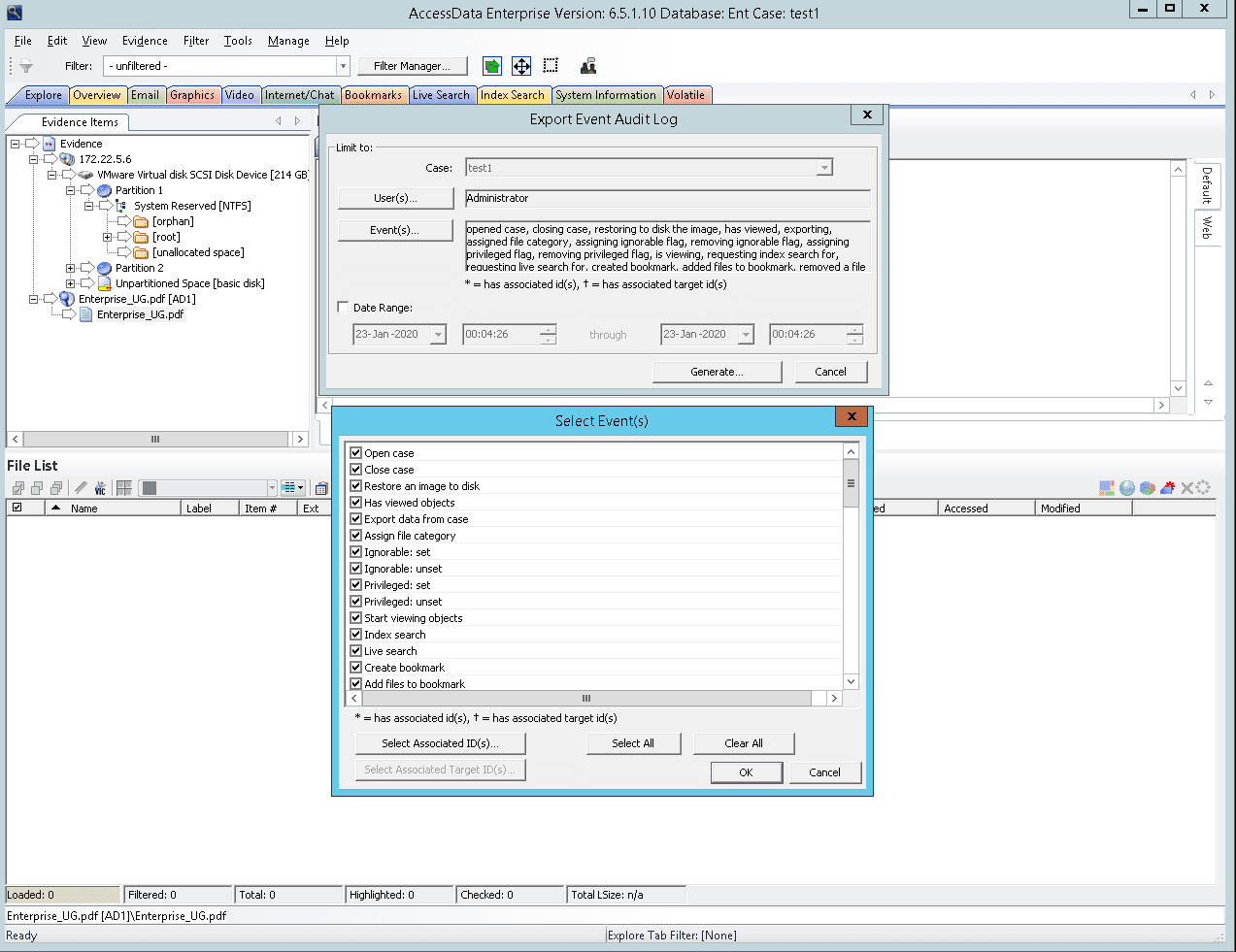

Имеется возможность создать отчёты по результатам проделанной работы. Для этого в меню «File» выбираем подменю «Report» (рис. 14), после чего указываем информацию, которую необходимо включить в отчёт, а также путь назначения и формат.

Рисунок 14. Создание отчёта в AD Enterprise

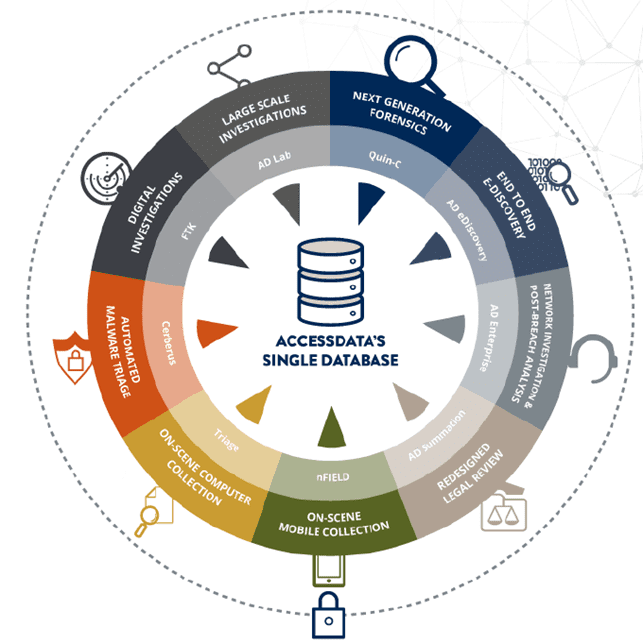

Также в AD Enterprise доступны функции создания отчёта, в который будут включены все манипуляции с найденной информацией, и экспорта журнала событий (рис. 15).

Рисунок 15. Экспорт журнала событий в AD Enterprise

Выводы

AD Enterprise является самостоятельным решением для расследования инцидентов информационной безопасности — например, несанкционированного доступа к информации и ресурсам, уничтожения и искажения информации, отказов в обслуживании. Продукт оперативно выделяет нужные сведения благодаря индексированию файлов и встроенным фильтрам, в число которых входит утилита KFF. Анализ информации (в том числе — пользовательской электронной почты и различной браузерной переписки) позволяет выявить источник инцидента, определить группу лиц, участвующих в нём, и роль каждого субъекта в группе.

Спектр функций решения весьма обширен, что даёт возможность проводить самостоятельные и объективные расследования в полном объёме, а также оказывать дополнительную помощь силовым структурам. Расследования через AD Enterprise проводятся в рамках одной платформы с применением единой базы данных, что ускоряет работу и значительно снижает вероятность несанкционированного доступа третьих лиц к собранным доказательствам.

Информация в базе данных после завершения расследования и закрытия кейса хранится в специальном неизменяемом формате, что позволяет автоматически выполнить основное юридическое требование, необходимое для её предоставления в зале суда в качестве доказательной основы.

Встроенное антивирусное программное обеспечение повышает безопасность хранимых данных, а применение технологии Decrypt Files позволяет собирать зашифрованные сведения из Lotus Notes, S/MIME PKCS7, Dropbox, Foxmail, браузеров Chrome и Firefox, BitLocker, EFS, iOS Backup с целью их дальнейшего расшифрования и анализа. Тем самым решение AD Enterprise делает процесс расследования инцидентов более глубоким.

Достоинства:

- Расследование инцидентов в рамках одной платформы с применением единой базы данных, информация в которой хранится в юридически значимом формате.

- Широкий спектр функций и возможностей для оценки и анализа информации.

- Гибкая архитектура, обеспечивающая неограниченное масштабирование решения в зависимости от потребностей компании.

- Высокая скорость поиска информации, а также её обработки и анализа.

- Проведение совместного параллельного расследования инцидентов в случае привлечения сторонних специалистов.

- Наличие антивирусного контроля в случае применения дополнительного модуля Cerberus.

- Наличие функции «Decrypt Files», которая позволяет расшифровывать найденную информацию.

Недостатки:

- Серверная часть продукта поддерживает только операционные системы семейства Windows.

- Существует вероятность повреждения данных при переполнении жёсткого диска.

- Нет поддержки русского языка, что в некоторых случаях значительно затрудняет настройку.

- На момент подготовки обзора отсутствует сертификат ФСТЭК России.

Благодарим за консультационную поддержку Андрея Шамовку, специалиста по информационной безопасности в Cross Technologies.