Чтобы грамотно защитить информацию в вашей организации, вам необходимо иметь хорошую программу управления уязвимостями. Без такого пункта не обходятся ни одни рекомендации по обеспечению кибербезопасности на предприятии. Организация Center for Internet Security (CIS), например, ставит программу управления уязвимостями на третье место в своих рекомендациях CIS Controls. Предлагаем вам рассмотреть пять этапов обеспечения грамотного управления уязвимостями.

- Введение

- Уровень 1: Начальный

- Уровень 2: Повторяемый

- Уровень 3: Установленный

- Уровень 4: Управляемый

- Уровень 5: Оптимизированный

- Выводы

Введение

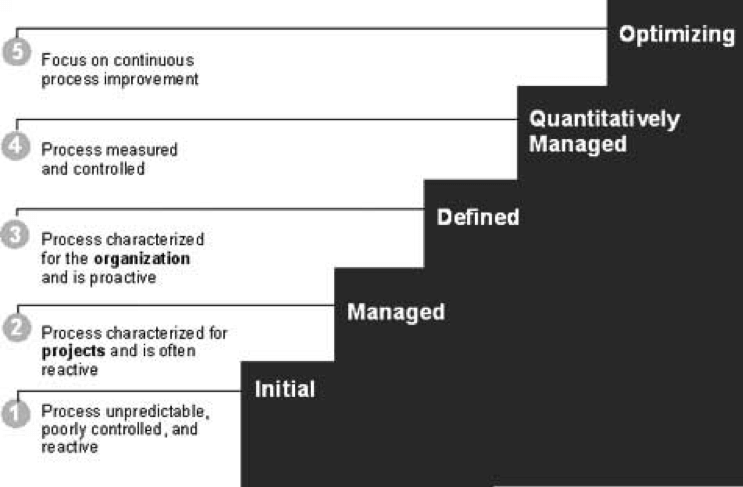

При рассмотрении этих пяти этапов будем основываться на модели зрелости возможностей (CMM, Capability Maturity Model, модель полноты потенциала), что в итоге должно дать вам представление о том, как вывести вашу организацию на новый уровень обеспечения информационной безопасности.

CMM представляет собой эволюционную модель развития способности компании разрабатывать программное обеспечение. Для наглядности пять уровней CMM можно посмотреть на картинке ниже:

Рисунок 1. Пять уровней модели Capability Maturity Model (CMM)

Уровень 1: Начальный

На начальном этапе программы управления уязвимостями процессы и процедуры либо отсутствуют полностью, либо присутствуют в минимальном наличии. Сканирование на уязвимости выполняется сторонним вендором как часть пентеста или внешнего сканирования. Такие тестирования обычно выполняются от одного до четырех раз в год по требованию аудитора, либо согласно нормативным требованиям.

Вендор, проводящий сканирование, представляет отчет об обнаруженных уязвимостях в организацию. Затем организация обычно исправляет уязвимости критического и высокого уровня риска, это делается лишь затем, чтобы соответствовать минимальным требованиям.

Однако, как показали последние несколько лет, информационная безопасность не может рассматриваться просто как флажок соответствия. Если ваша организация все еще находится на начальном этапе, вы представляете собой главную мишень для атакующего. Было бы разумно усовершенствовать свою программу.

Уровень 2: Повторяемый

На этом этапе программы управления уязвимостями сканирование дыр в безопасности осуществляется внутри компании. Организация определяет набор процедур для сканирования брешей — обычно приобретается решение для управления уязвимостями, после чего сканирование проводится раз в неделю или в месяц, но на регулярной основе.

Большинство организаций, находящихся на этом этапе, не располагают поддержкой своего руководства, что приводит к тому, что бюджет на сканирование уязвимостей бывает крайне ограничен. Соответственно, приобретается относительно дешевое решение, либо используется бесплатный сканер уязвимостей с открытым исходным кодом.

Несмотря на то, что такие решения осуществляют базовое сканирование, на них нельзя положиться относительно сбора данных и автоматизации.

Стало быть, такой подход может привести к проблемам с точностью и приоритетностью вашей отчетности об уязвимостях. Если начать отправлять системным администраторам отчеты с кучей ложных срабатываний, можно быстро потерять доверие. Ибо администраторы хотят максимально эффективно использовать свое время. Надежный и точный отчет имеет решающее значение для обеспечения своевременного устранения серьезной уязвимости.

Вторая проблема заключается в приоритизации уязвимостей — какую из обнаруженных брешей (если они действительно являются брешами) нужно устранить первой. Большинство решений разделяют уязвимости на High (Высокого риска), Medium (Среднего риска), Low (Низкого риска); либо нумеруют их от 1 до 10 по шкале опасности.

Имея ограниченные возможности, они могут фиксировать только несколько уязвимостей за раз — как они узнают, какая брешь наиболее опасна, следовательно, приоритетна. Без соответствующей приоритизации это будет сложная задача.

К счастью, стандарт CVSS может быть использован в любой такой системе.

Уровень 3: Установленный

Этот уровень подразумевает, что программа управления уязвимостями качественно продумана и вся организация понимает ее. Команда безопасников имеет поддержку со стороны руководства, а также располагает доверием системных администраторов. На этом этапе команда безопасников уже выбрала надежное и безопасное решение для сканирования сети организации.

Согласно рекомендациям Center for Internet Security (CIS), на этом этапе сканирования проводятся минимум раз в неделю, а отчеты составляются индивидуально и доставляются на разные уровни организации. Таким образом, системные администраторы получают конкретные отчеты об уязвимостях, а менеджмент о тенденциях в этой области.

Данные о дырах в безопасности затем расшариваются с остальными отделами, завязанными на информационной безопасности, что позволяет обеспечить наличие оперативной информации. Например, если на внешнем брандмауэре обнаружен эксплойт, SIEM позволит быстро определить, какие системы уязвимы для этого эксплойта.

Большинство организаций находятся где-то между повторяемым и установленным уровнями. Здесь самой основной задачей для организации будет добиться доверия системных администраторов Если выбранное решение не соответствует требованиям организации, восстановить такое доверие будет уже крайне сложно.

Уровень 4: Управляемый

Здесь оцениваются конкретные атрибуты программы, а показатели предоставляются команде менеджмента. Можно выделить следующие показатели уязвимости, которые должна оценивать каждая организация:

- Какой процент систем организации еще не подвергался сканированию системой управления уязвимостями?

- Каков средний показатель уязвимости каждой из систем организации?

- Каков общий показатель уязвимости каждой из систем организации?

- Сколько времени в среднем занимает полное обновление прикладных программ для системы?

Эти показатели можно применять как к организации в целом, так и к отдельным подразделениям, что поможет понять, какие подразделения снижают риски, а какие отстают в этом вопросе.

Уровень 5: Оптимизированный

На оптимизированном уровне метрики, определенные на предыдущем этапе, модернизируются. Оптимизация каждого из показателей способна обеспечить уменьшение поверхности для атаки. Команда безопасников должна работать совместно с менеджментом, чтобы установить определенные цели для программы управления уязвимостями.

Если последовательно добиваться намеченных целей, процесс будет непрерывно совершенствоваться.

Выводы

Обеспечение постоянного совершенствования вашей программы управления уязвимостями является ключом к уменьшению поверхности для атаки вашей организации. Если вам удастся уменьшить поверхность, вы поставите киберпреступников а затруднительное положение, им придется искать новые подходы и лазейки.