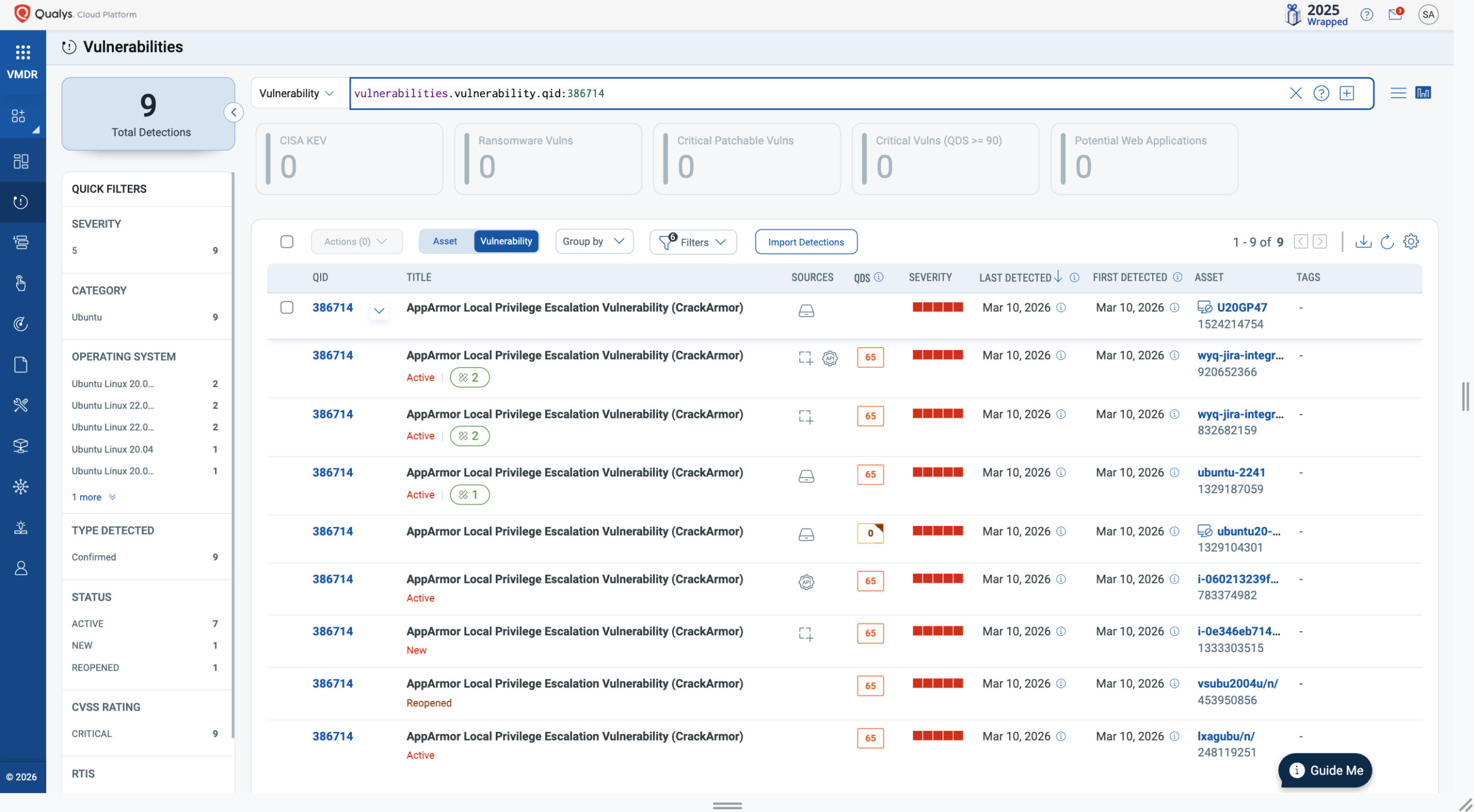

Исследователи из Qualys раскрыли сразу девять уязвимостей в AppArmor — одном из базовых защитных механизмов Linux. Эту группу дыр назвали CrackArmor. Опасность в том, что баги позволяют локальному непривилегированному пользователю обойти защитные механизмы, повысить привилегии до root и в отдельных сценариях выбраться за пределы контейнера.

По данным исследователей, уязвимости существуют ещё с 2017 года. История выглядит особенно неприятно потому, что AppArmor — вовсе не экзотика для специалистов.

В Ubuntu он загружается по умолчанию и отвечает за мандатное управление доступом, то есть ограничивает возможности приложений с помощью профилей. Именно поэтому новость касается не только отдельных серверов, но и облачных сред, контейнерной инфраструктуры и корпоративных Linux-систем в целом.

В основе CrackArmor лежит так называемая проблема «обманутый посредник» (confused deputy). Проще говоря, атакующий сам не может напрямую переписать системные политики, зато способен заставить сделать это доверенные и более привилегированные процессы. В результате ломается сама граница безопасности, на которую администратор рассчитывал.

Если эксплуатация проходит успешно, последствия могут быть очень неприятными. Речь идёт не только о локальном повышении привилегий до root, но и о нарушении контейнерной изоляции, а также о DoS-сценариях, когда система может уйти в сбой из-за переполнения стека ядра при работе с глубоко вложенными профилями. Кроме того, атакующий может фактически ослабить защиту важных сервисов, убрав или подменив критические ограничения.

Отдельный тревожный момент: на момент публикации у этих уязвимостей ещё нет официально присвоенных CVE-идентификаторов. Но это как раз тот случай, когда ждать появления номеров в реестрах не стоит. Механизмы эксплуатации уже описаны публично, а значит, у защитников времени на раскачку немного.

Поэтому главный совет прост: как можно быстрее ставить обновления ядра от своего вендора и проверять, какие системы остаются без патчей.