Mozilla решила принять позицию ряда пользователей и наконец дать им реальный выбор в вопросе ИИ. В Firefox 148, релиз которого запланирован на 24 февраля, в десктопной версии браузера появится отдельный раздел настроек, посвящённый управлению ИИ-функциями.

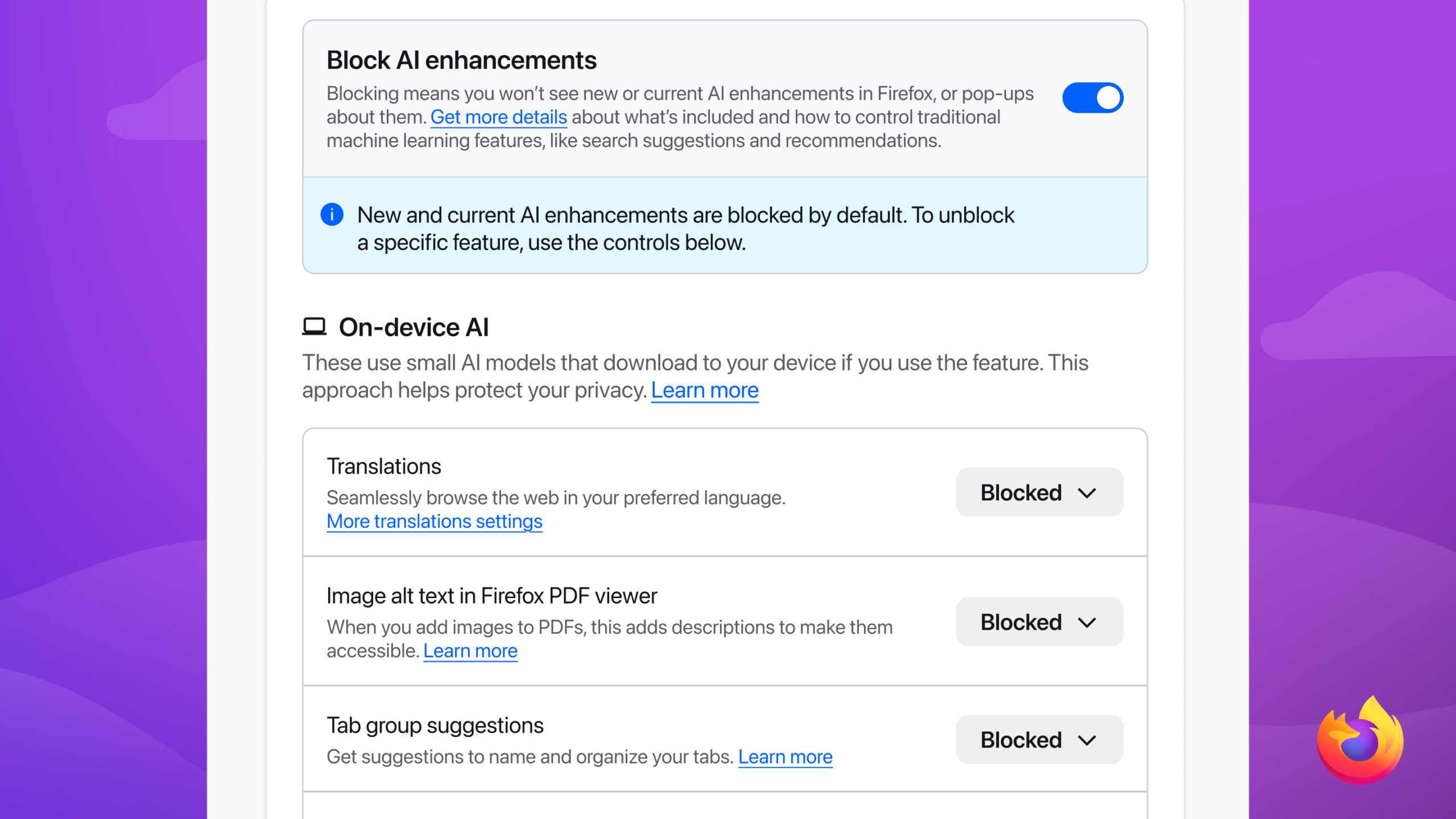

В этом разделе можно будет либо полностью отключить все ИИ-инструменты в браузере, либо настроить каждый из них по отдельности.

В Mozilla прямо признают, что отношение к ИИ у пользователей разное: кому-то такие функции нужны и полезны, а кто-то не хочет иметь с ними ничего общего. Новый набор настроек как раз и призван учесть оба подхода.

На старте пользователям Firefox 148 будут доступны индивидуальные переключатели для нескольких ИИ-функций. Среди них — переводы веб-страниц, генерация альтернативного текста для изображений в PDF-документах, ИИ-группировка вкладок с подсказками названий, предпросмотр ссылок с кратким пересказом содержимого, а также чат-боты в боковой панели.

Последние позволяют работать с популярными ИИ-сервисами вроде ChatGPT, Claude от Anthropic, Microsoft Copilot, Google Gemini и Le Chat Mistral.

Если возиться с отдельными переключателями не хочется, можно просто включить опцию Block AI enhancements. В этом случае Firefox полностью уберёт ИИ-подсказки, всплывающие элементы и любые новые ИИ-инструменты. Выбранные настройки сохраняются при обновлениях браузера и в любой момент могут быть изменены.

Тем, кто хочет попробовать новые возможности раньше релиза, Mozilla уже открыла доступ к ИИ-настройкам в Firefox Nightly и приглашает делиться отзывами через Mozilla Connect.

На фоне того, как Microsoft и Google всё активнее встраивают ИИ буквально повсюду, шаг Mozilla выглядит почти контркультурным — браузер не навязывает ИИ, а предлагает пользователю самому решить, нужен он ему или нет.