Компания «Базис», входящая в ИТ-кластер «Ростелекома», представила Basis SDN — систему для управления программно-определяемыми сетями. Это первое полностью российское решение в этой области.

Оно позволяет выносить управление сетью с уровня «железа» на уровень программного обеспечения и централизованно настраивать сети из одного интерфейса.

Как работает

Basis SDN можно использовать в разных отраслях — от телекоммуникаций и банков до промышленных и государственных структур. Решение совместимо не только с собственной экосистемой «Базиса», но и с виртуальными средами на базе гипервизора KVM.

Система ориентирована на работу с современным отечественным сетевым оборудованием. Многие российские коммутаторы — это по сути стандартные x86-компьютеры, и Basis SDN как раз рассчитан на такой тип устройств. Это позволяет расширить их функциональность и отказаться от импортного ПО.

Кто разработал

Продукт разрабатывался с начала 2024 года совместно с Angie Software — компанией, основанной бывшими инженерами nginx. В проекте участвовали около 100 специалистов: архитекторы, инженеры, разработчики.

В качестве ориентира команда использовала зарубежную платформу VMware NSX. По заявлению разработчиков, в первой версии реализовано около 80% ключевого функционала: мультитенантность, микросегментация и распределённая маршрутизация.

Управление виртуальными сетями

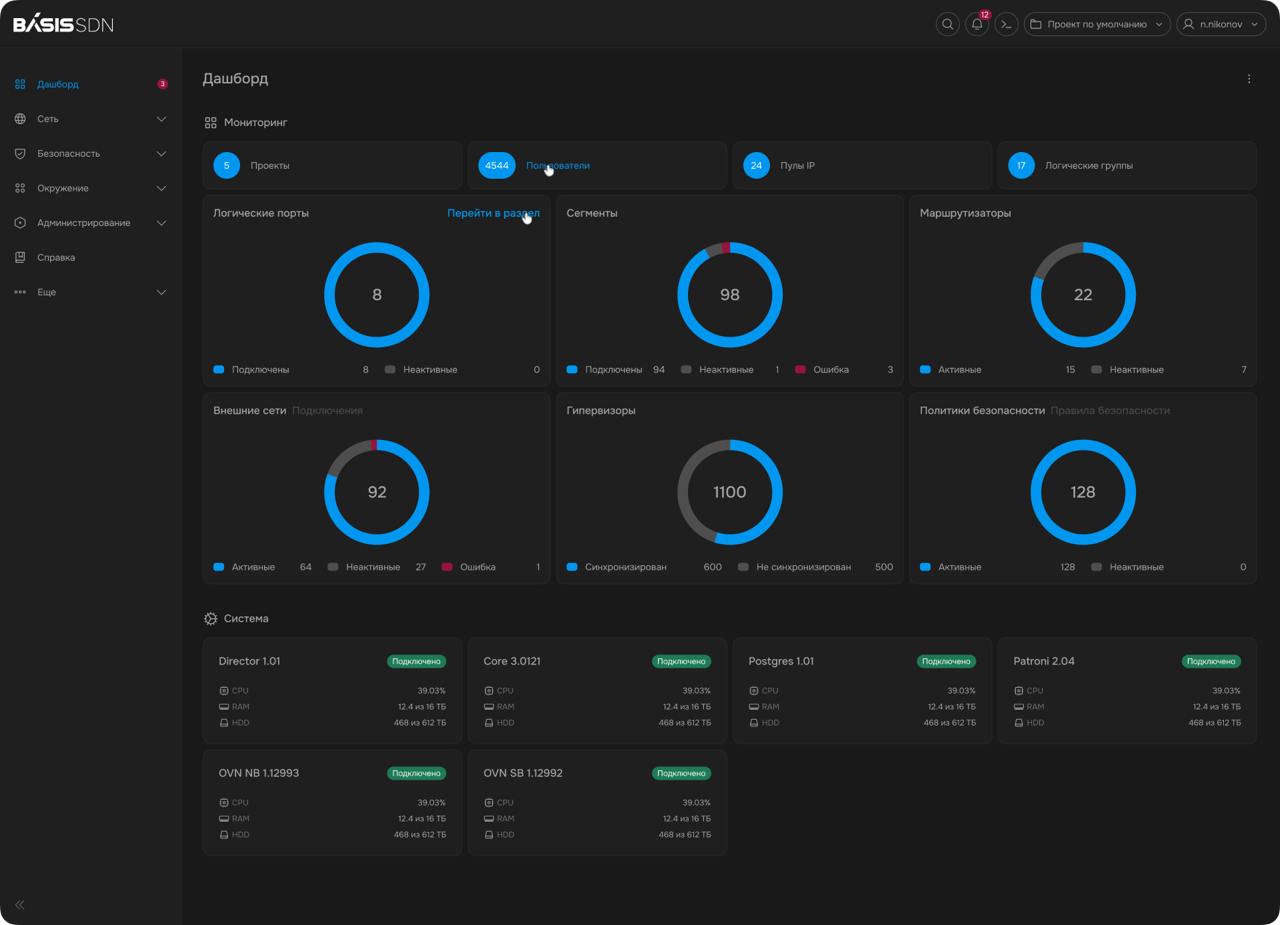

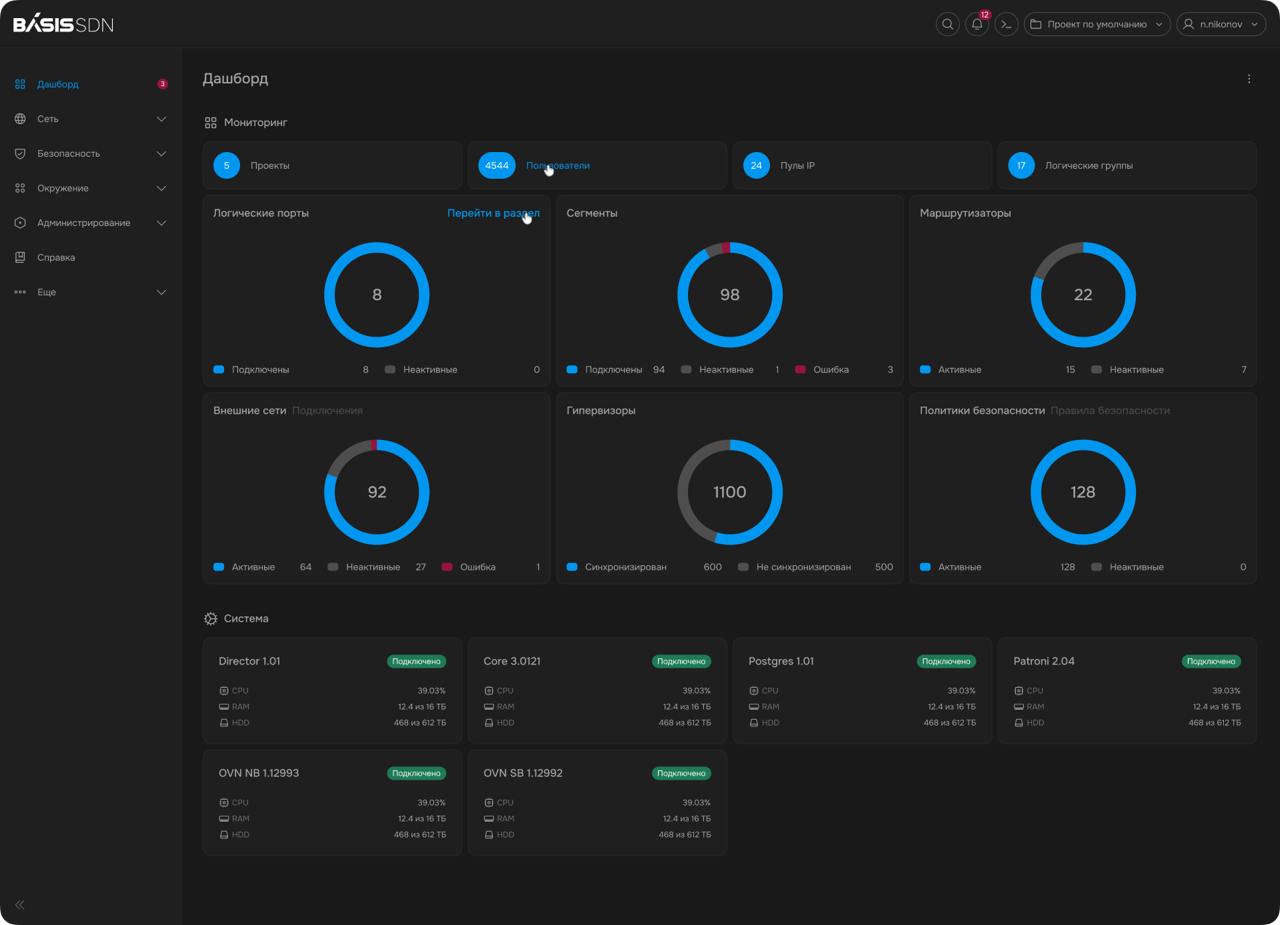

Система позволяет централизованно управлять настройкой и мониторингом виртуальных сетей. Это упрощает администрирование и даёт возможность быстро реагировать на изменения.

Basis SDN поддерживает работу с IPv4 и IPv6, позволяет создавать сложные сетевые схемы и управлять трафиком под конкретные задачи.

Безопасность

В решении реализована поддержка изолированных подключений и безопасных маршрутов. Это помогает избежать конфликтов между компонентами и ограничить зону риска.

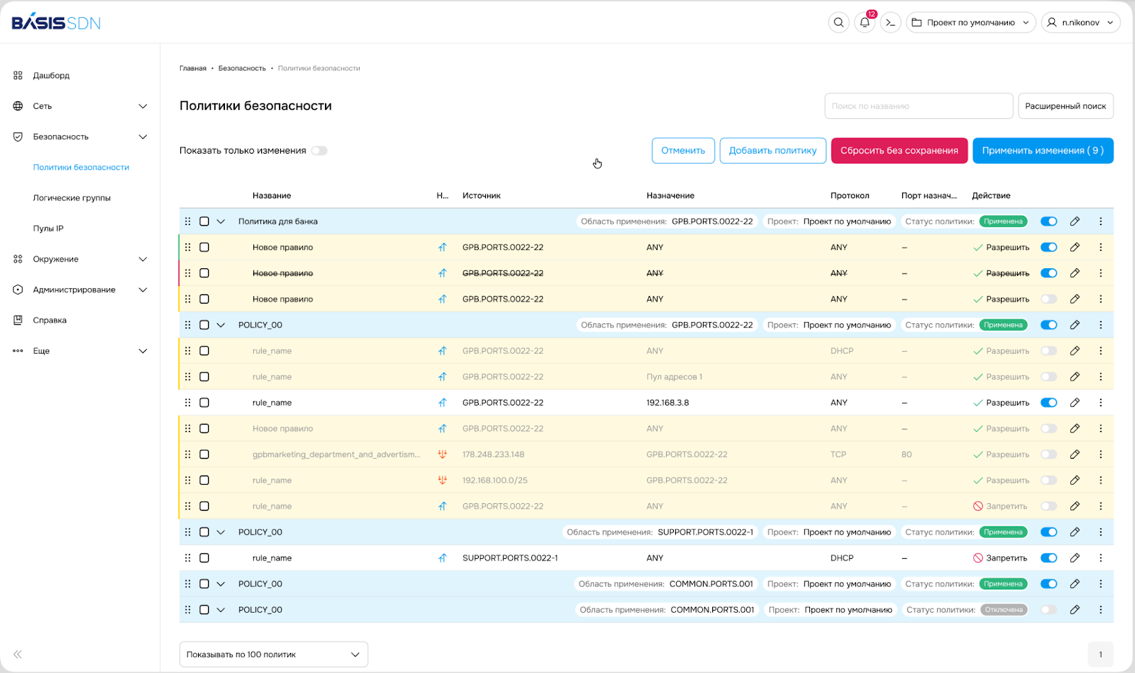

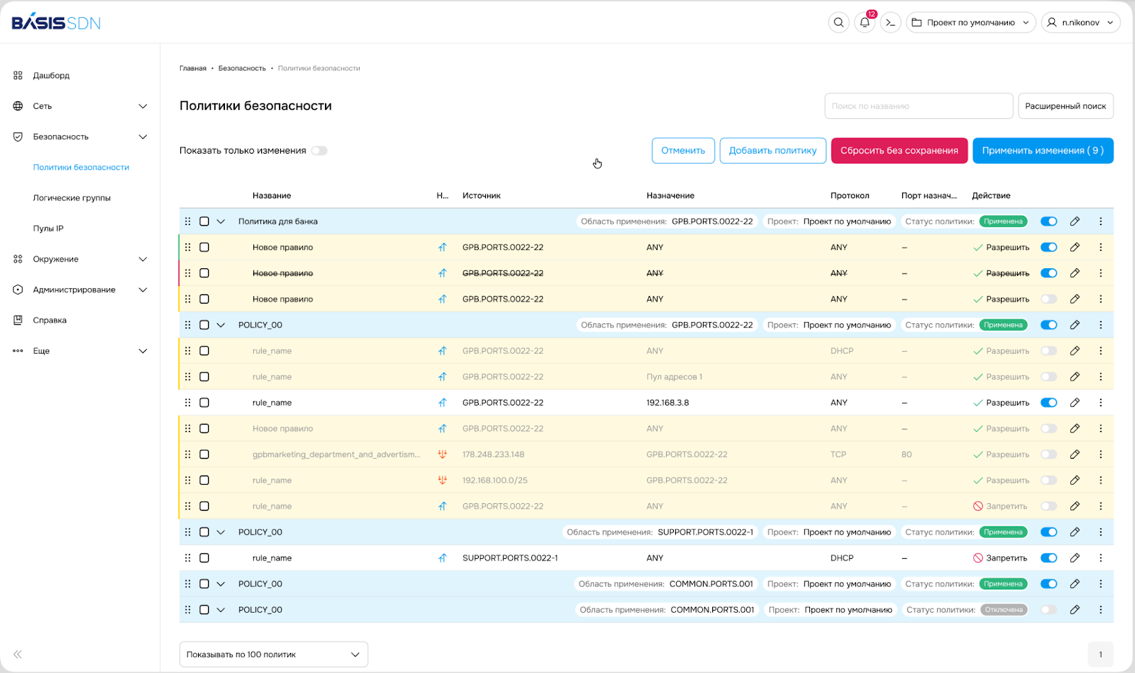

Можно задавать политики безопасности — как общие, так и для отдельных объектов: групп машин, интерфейсов или IP-пулов. Система поддерживает ролевую модель и позволяет назначать правила на определённый срок — с расписанием начала и окончания действия.

Производительность и совместимость

Решение рассчитано на высокую нагрузку и масштабируемость. При сбоях срабатывают встроенные механизмы восстановления.

Basis SDN работает с российскими ОС вроде Astra Linux и «Альт», а также с оборудованием от YADRO, Aquarius, OpenYard, «Бифорком» и БСТ.

Контекст

До сих пор собственного SDN-решения в России не было. Разработка таких систем требует серьёзной экспертизы и значительных ресурсов. Поэтому «Базис» привлёк внешнюю команду, и спустя год продукт был готов.

Согласно прогнозам, к 2031 году рынок SDN в России может вырасти до 32 млрд рублей, а среднегодовой рост составит около 13%. На этом фоне запуск Basis SDN — заметное событие для российского инфраструктурного ИТ.