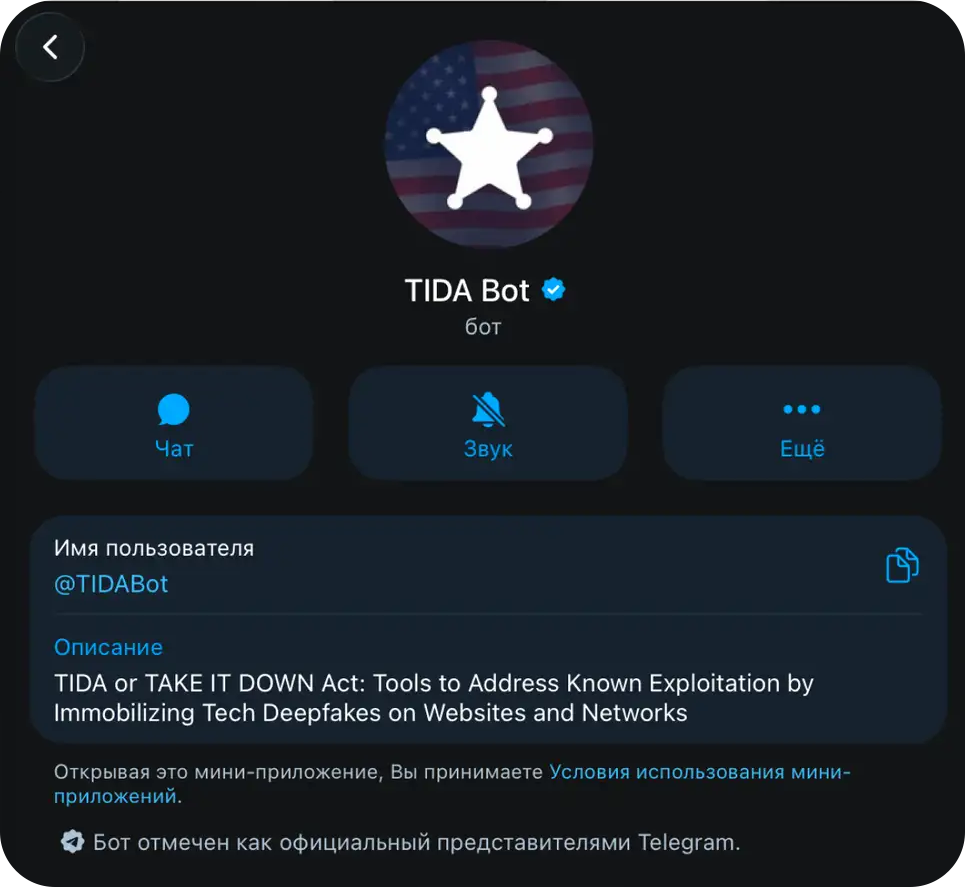

Telegram добавил возможность жаловаться на интимные изображения и видео, опубликованные без согласия человека. Пока функция доступна только пользователям из США. Для этого мессенджер запустил специального бота @TIDABot.

Бот появился не потому, что платформы внезапно решили стать сознательнее, а в рамках исполнения американского закона TAKE IT DOWN Act.

Документ направлен против публикации интимных материалов без согласия, включая дипфейки. Закон подписали в США 19 мая 2025 года, а к маю 2026-го для платформ заработали требования по удалению такого контента.

Если пользователь обнаружит в Telegram интимное изображение или видео с собой, опубликованное без разрешения, он сможет отправить жалобу через бота. Мессенджер должен рассмотреть обращение и удалить соответствующий контент в течение 48 часов.

Источник: Код Дурова

История важная, потому что речь не только о сливах, но и о дипфейках — контенте, который может выглядеть убедительно, даже если человек никогда в нём не участвовал. И это уже не просто токсичный интернет, а инструмент травли, шантажа и репутационных атак.

Главный нюанс: пока механизм работает только для пользователей из США. Будет ли Telegram запускать такие же удобные инструменты для жалоб в других странах, неизвестно. Так что для американцев появился отдельный официальный путь, а всем остальным пока остаётся надеяться, что мессенджер не остановится на географии закона.