Инфостилер FireScam, заточенный под атаки на Android-смартфоны, теперь прикидывается премиальной версией мессенджера Telegram. Задача операторов вредоноса — вытащить данные пользователя и получить удалённый доступ к мобильному устройству.

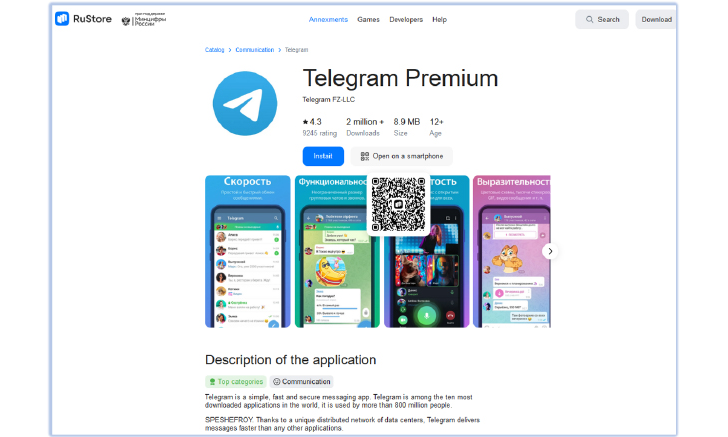

Интересно, что для распространения FireScam киберпреступники используют фишинговый сайт на платформе GitHub.io, который очень похож на магазин приложений RuStore.

«Троян маскируется под приложение “Telegram Premium“ и представляет по своей сути сложную киберугрозу. Вектор распространения — веб-ресурс, замаскированный под российский магазин приложений», — описывают компанию исследователи из Cyfirma.

Упомянутый фишинговый сайт — rustore-apk.github[.]io — пытается сбросить на смартфон жертвы APK-файл «GetAppsRu.apk». После установки дроппер выступает в качестве основного доставщика главного пейлоада.

Последний при этом отвечает за перехват конфиденциальных данных, среди которых есть, например, содержимое уведомлений, текстовых сообщений и другая информация из приложений. Все собранные сведения отправляются на ендпоинт Firebase Realtime Database.

Вредоносный загрузчик запрашивает ряд достаточно подозрительных разрешений на устройстве: возможность записи на стороннее хранилище, а также установка, удаление и обновление стороннего софта.

FireScam атакует Android 8 и более современные версии мобильной операционной системы.

«ENFORCE_UPDATE_OWNERSHIP, как известно, ограничивает возможность обновления приложения. С этим флагом лишь владелец софта может провести апдейт. Таким образом, вредонос, объявив себя владельцем, получает возможность контролировать процесс обновления программы», — отмечают специалисты.

FireScam применяет обфускацию и другие техники, затрудняющие анализ вредоносной программы. Попав в систему, инфостилер мониторит входящие сообщения, уведомления, транзакции, содержимое буфера обмена и активность пользователя.

Для перехвата учётных данных от Telegram-аккаунта троян через WebView отображает веб-страницу. Кроме того, FireScam может принимать команды от удалённого сервера.

На фишинговом домене эксперты также нашли другой вредоносный образец — CDEK, явно намекающий на маскировку под популярный сервис доставки.