Хактивисты в России всё чаще работают не поодиночке, а «в команде». К такому выводу пришли аналитики RED Security SOC, проанализировав проекты по расследованию целенаправленных атак (APT). По их данным, политически мотивированные группировки переходят от конкуренции к кооперации — и вместе проводят масштабные атаки на крупные российские организации.

Если раньше каждая группа действовала сама по себе, то теперь всё чаще речь идёт о скоординированных кампаниях.

Доля таких коллаборативных атак в 2025 году достигла 12% — это заметно больше, чем годом ранее. По сути, формируется устойчивая модель взаимодействия злоумышленников.

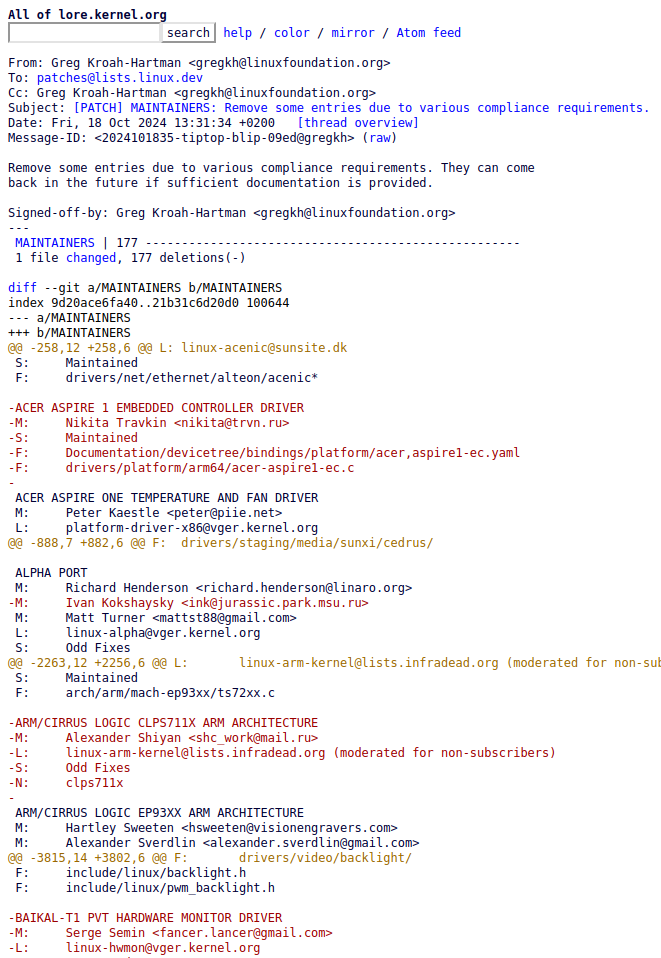

В числе замеченных в совместных кампаниях — GOFFEE, Cyberpartisans-BY и другие группы. О совместных действиях ранее также заявляли Silent Crow, Lifting Zmyi и excobalt. Судя по расследованиям, чаще всего под удар попадают госструктуры и объекты КИИ — промышленность, финансы, энергетика.

Сценарий выглядит всё более «профессионально» выстроенным. Одна группировка отвечает за первичный взлом и закрепление в инфраструктуре. Затем доступ или похищенные данные передаются другим участникам цепочки — уже для деструктивных действий, шифрования, вымогательства или масштабной утечки информации. Каждый участник сосредоточен на своей роли, что повышает эффективность атаки и усложняет её атрибуцию.

Как отмечает ведущий аналитик RED Security SOC Никита Полосухин, происходящее напоминает эволюцию киберпреступности в сторону модели RaaS, когда одни разрабатывают инструменты, а другие их применяют. Теперь формируется целая экосистема: «разведчики», которые тихо собирают данные, могут в любой момент уступить место «штурмовикам», нацеленным на вымогательство или разрушение инфраструктуры.

Для бизнеса это означает новую реальность: защищаться нужно не от одного инцидента, а от цепочки атак, растянутых во времени. Ошибка на любом этапе может обернуться серьёзными финансовыми потерями, репутационным кризисом и простоем критически важных процессов.

Эксперты рекомендуют компаниям, особенно в ретейле, логистике, промышленности и финансовом секторе, провести аудит инфраструктуры на предмет скрытого присутствия злоумышленников. В числе приоритетов — внедрение EDR / XDR-решений, полноценное журналирование событий, регулярные проверки безопасности и круглосуточный мониторинг с реагированием на инциденты — либо своими силами, либо с привлечением внешнего SOC.