Вышла новая версия программного комплекса RuDesktop под номером 2.6. Продукт открывает новые возможности для управления рабочими столами удалённых устройств и конфигурациями, призванный удовлетворить самые высокие требования современного делового мира.

Сервер под RedOS

Решение RuDesktop теперь совместимо с отечественной операционной системой RedOS 7.x и 8.x. Это значит, что заказчики получили возможность использовать RedOS в качестве платформы для установки сервера, обеспечивая совместимость и надежность в работе.

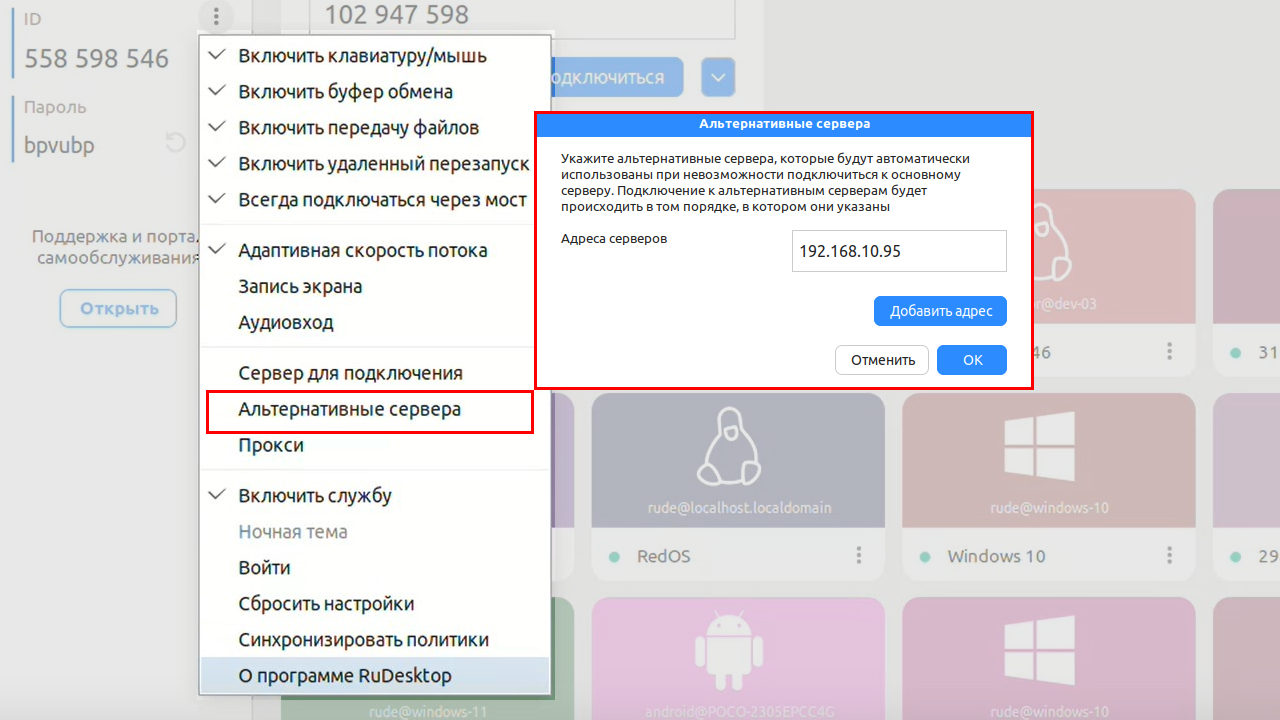

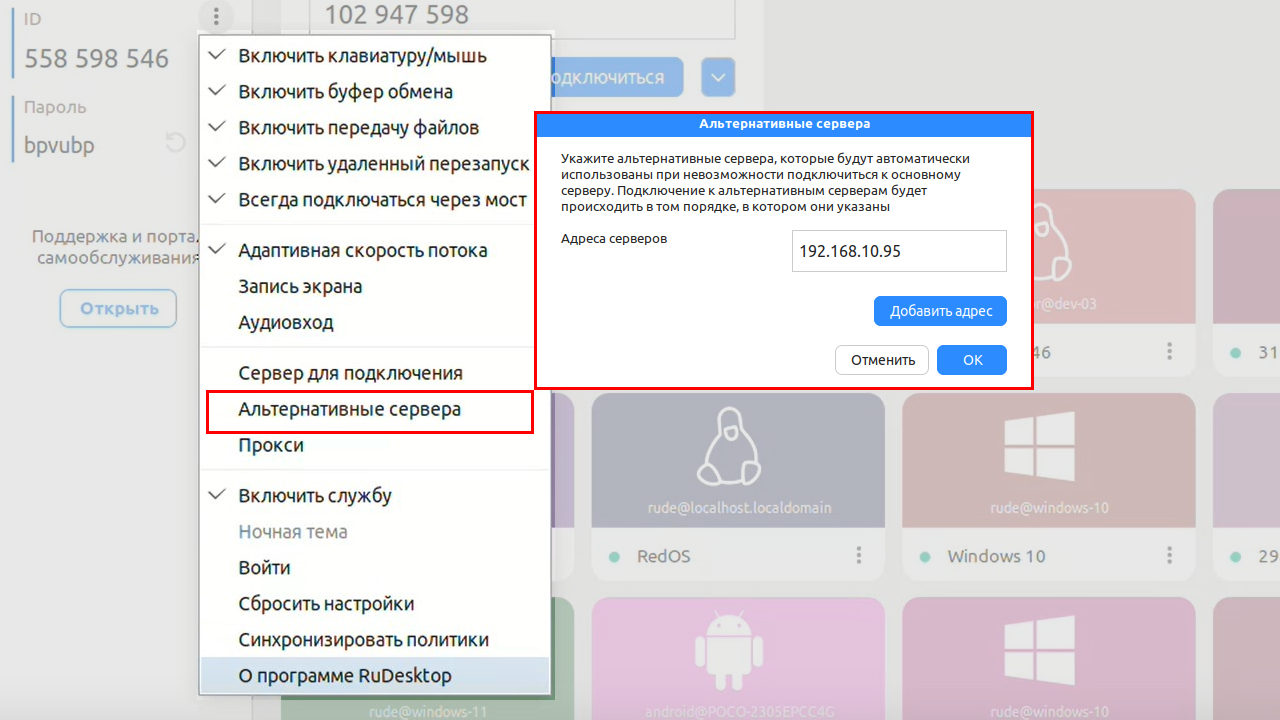

Возможность альтернативных адресов для подключения

Это обновление предоставляет администраторам большую гибкость в управлении сетью и обеспечивает пользователей более надежным и удобным подключением к серверам. Благодаря возможности альтернативных адресов для подключения RuDesktop становится еще более эффективным инструментом для работы в различных сетевых средах.

Опция "Только просмотр" с запросом на управление

Данная опция с запросом на управление позволяет пользователям установить режим, который не допускает подключения к клиенту даже для просмотра удаленного экрана без явного разрешения со стороны пользователя.

Эта дополнительная опция предоставляет пользователям больший контроль над своими данными и удаленными устройствами, не жертвуя удобством использования и не нарушая трудовое законодательство и банковскую тайну. Пользователи могут быть уверены, что их данные останутся в безопасности, даже если кто-то попытается получить доступ без разрешения.

Новое обновление Android-приложения

Теперь пользователи могут обновлять своё Android-приложение RuDesktop непосредственно из приложения, используя удобный интерфейс. Это значительно упрощает процесс обновления и сокращает время, необходимое для установки новых версий приложения.

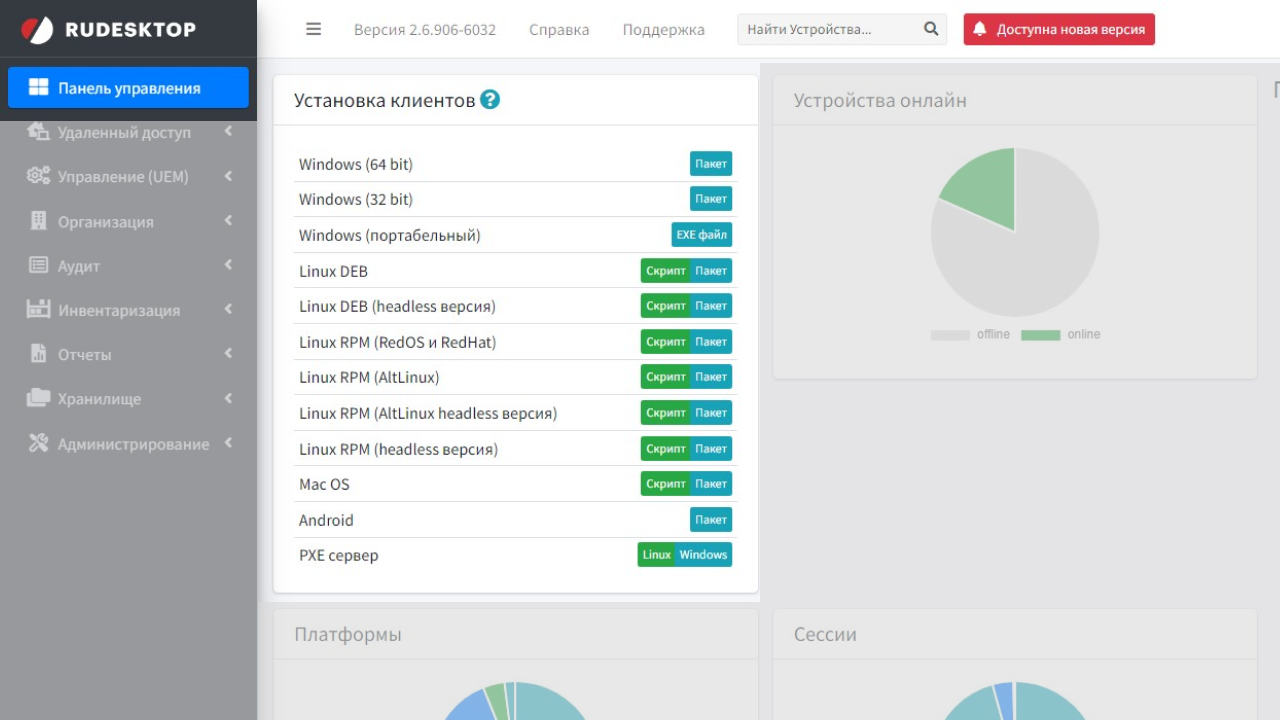

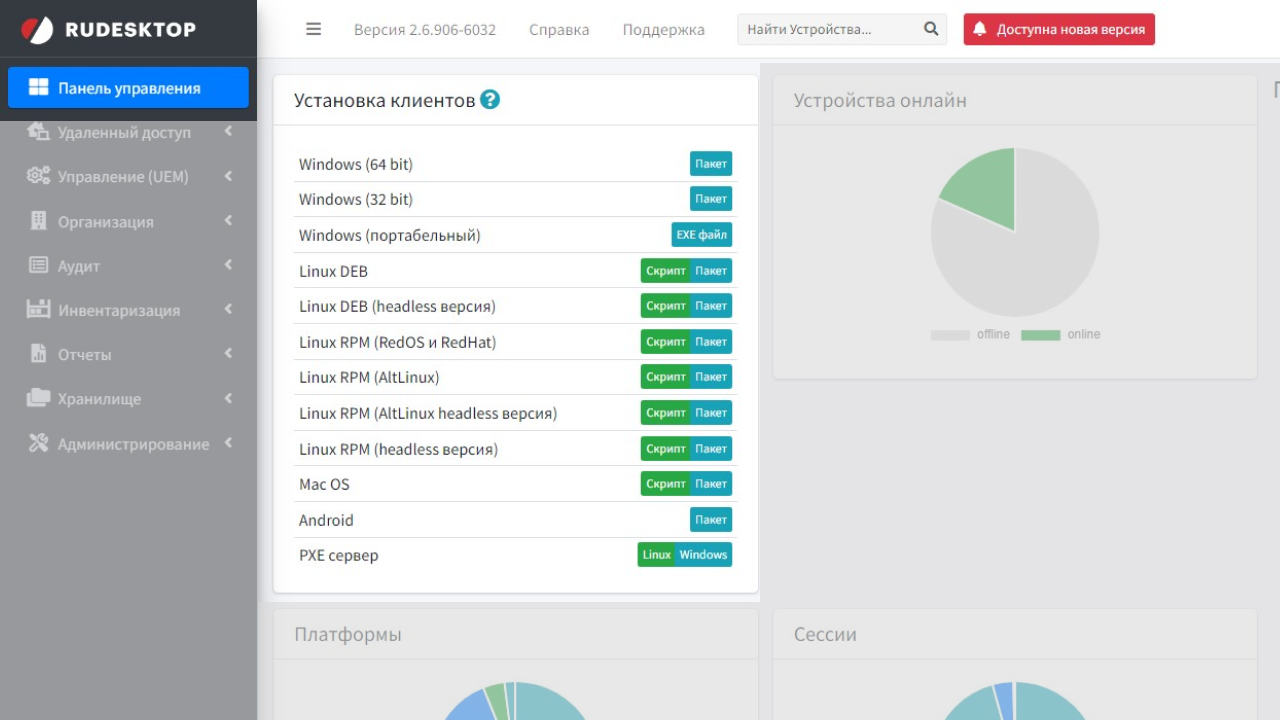

Агент для Linux с поддержкой серверов без графической оболочки (headless)

Новый агент для Linux headless позволяет пользователям управлять своими рабочими станциями и серверами без необходимости наличия графического интерфейса. Это особенно полезно для серверов и станций, работающих в удаленных или автономных средах, где доступ к графическому интерфейсу ограничен или невозможен.

Агент для Linux headless представляет собой аналог SSH, но в рамках экосистемы RuDesktop. Это означает, что пользователи могут воспользоваться всеми преимуществами RuDesktop, такими как безопасное удаленное управление, обмен файлами и исполнение политик, непосредственно из командной строки Linux.

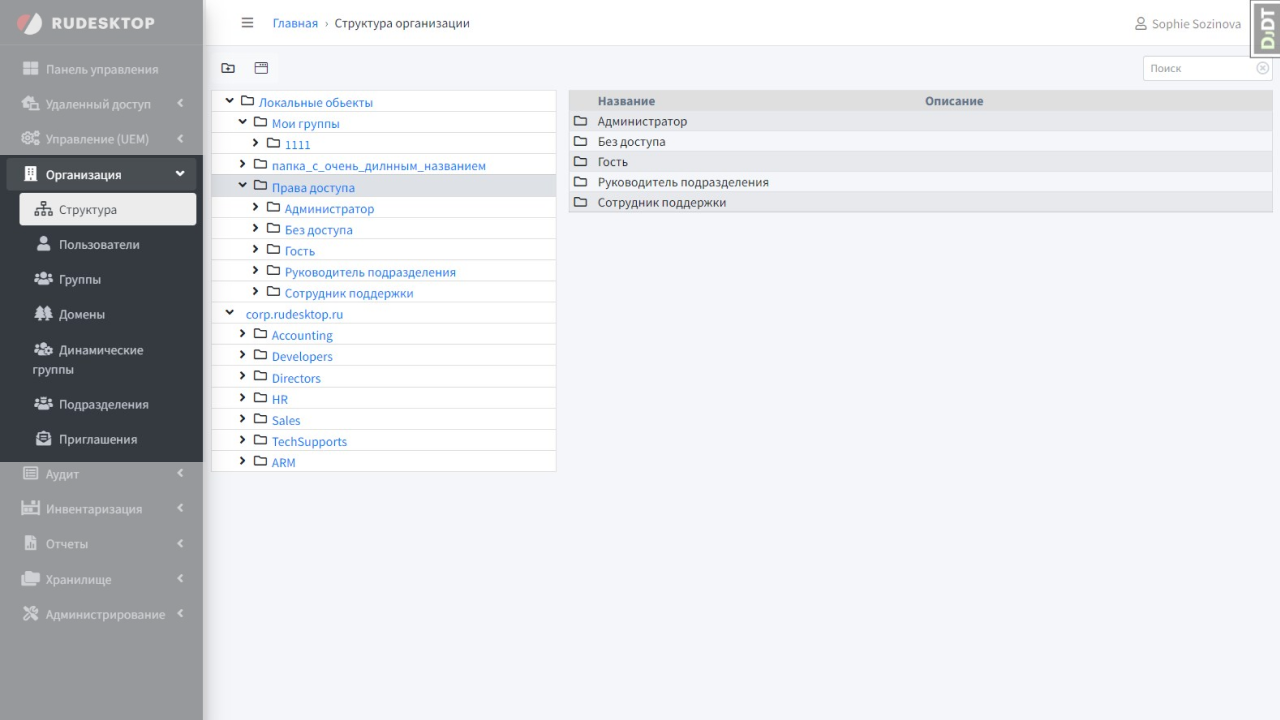

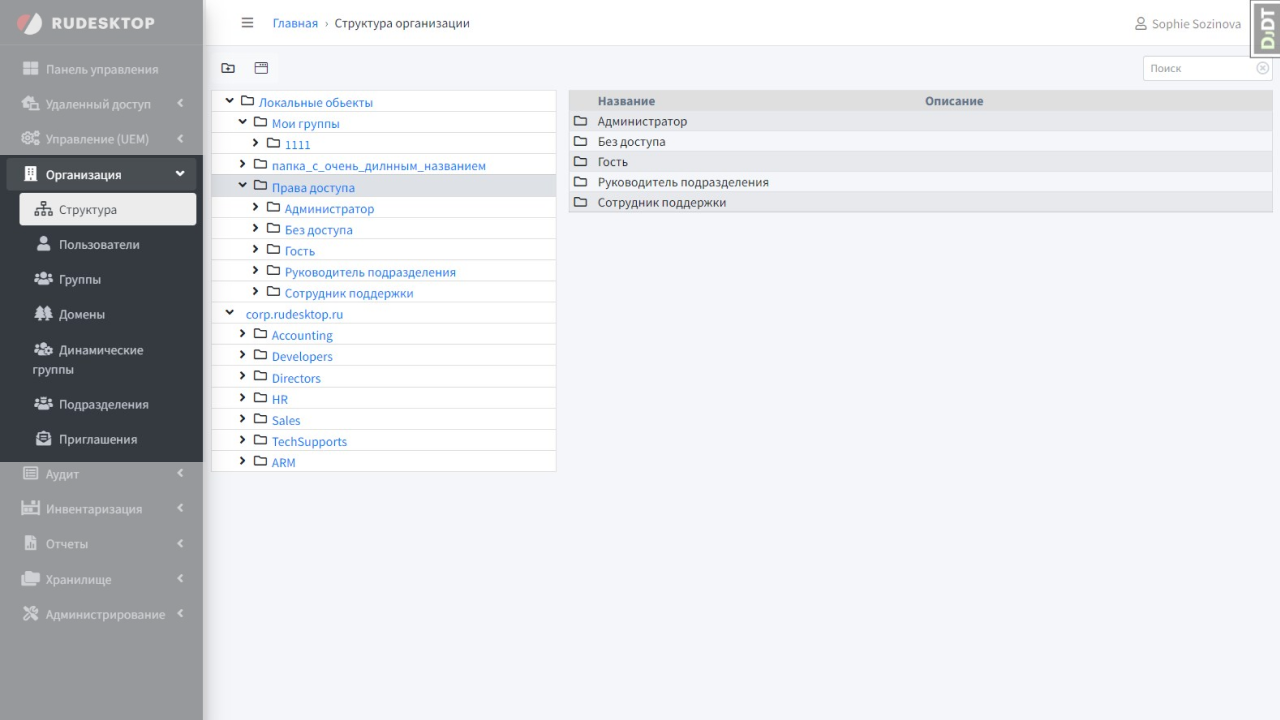

Добавление возможностей - сформировать структуру организации самостоятельно

Теперь после создания папки в структуре вы можете легко редактировать её название и удалить папку при необходимости. После создания папки она автоматически появляется на странице "Группы", обеспечивая удобное управление структурой вашей организации.

Разработчики расширили функциональность "структуры", позволяя создавать папки внутри папок и назначать права на них, аналогичные правам на группы. Кроме того, добавили удобный поиск в структуре с отображением полного пути до найденного объекта, что значительно упрощает работу с данными.

Было также добавлено новое меню действий с элементами структуры, позволяющее подключаться к ним, просматривать логи и выполнять другие операции, аналогичные странице "Устройства". Это обеспечивает единый интерфейс управления вашей инфраструктурой, упрощая процесс работы.

Улучшили качество передачи картинки при работе с текстом

В RuDesktop услышали отзывы клиентов и сделали значительные улучшения в передаче изображений на экране при работе с текстом. Теперь вы можете быть уверены, что качество картинки будет максимально четким.

«Мы продолжаем развивать и совершенствовать наше программное обеспечение, чтобы предоставить нашим пользователям лучший опыт работы. Для этого более 200 исправлений были внедрены для улучшения стабильности и производительности RuDesktop. Кроме того, было добавлено более 20 мелких улучшений и новых функций. Следите за нашими обновлениями, чтобы быть в курсе всех новых функций и возможностей», — отметили в компании.

Расскажем про обновление подробнее

Приглашаем на вебинар, на котором вы узнаете о новых возможностях RuDesktop 2.6. Специалист расскажет о последних обновлениях в программном комплексе, предназначенном для эффективного управления рабочими столами удаленных устройств.

Дата и время вебинара:

16 мая в 11:00 по МСК

Спикер:

Вохминцев Филипп, Менеджер Продукта, RuDesktop.

Что вас ждет на вебинаре:

- Вы узнаете о совместимости с RedOS, дополнительных настройках безопасности, опции "Только просмотр" с запросом на управление и других улучшениях.

- Посмотрите, как новые функции RuDesktop 2.6 могут быть применены на практике для повышения эффективности удаленного управления.

- Наш эксперт ответит на ваши вопросы о новой версии RuDesktop и её применении в вашей работе.

Не упустите возможность узнать первыми о новейших обновлениях и задать вопросы нашему эксперту. Присоединяйтесь к нам на вебинаре!

Место: Онлайн

Подробности и регистрация: https://my.mts-link.ru/j/87627509/615846832?utm_source=anti&utm_medium=a...