PT Cloud Application Firewall — первый коммерческий облачный продукт для защиты веб-приложений от Positive Technologies. Межсетевой экран уровня веб-приложений (web application firewall, WAF) теперь доступен по подписке через технологических партнеров — авторизованных сервисных и облачных провайдеров.

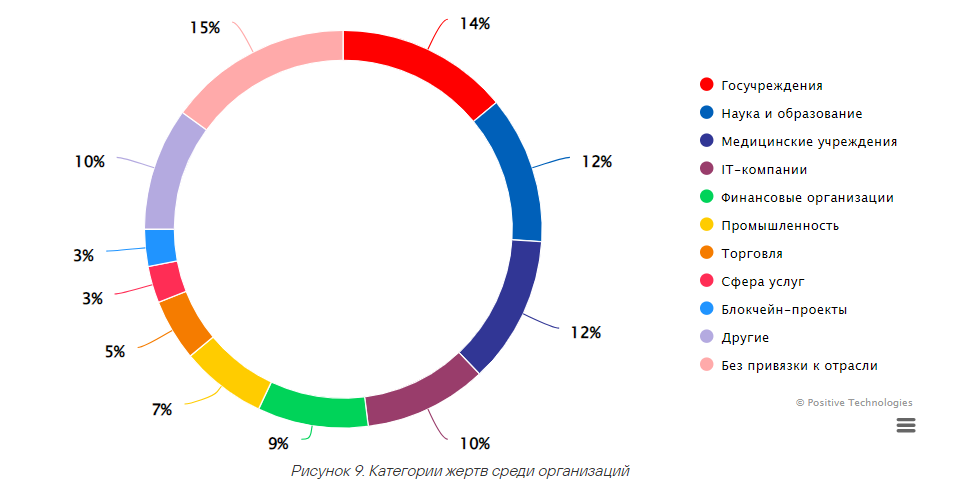

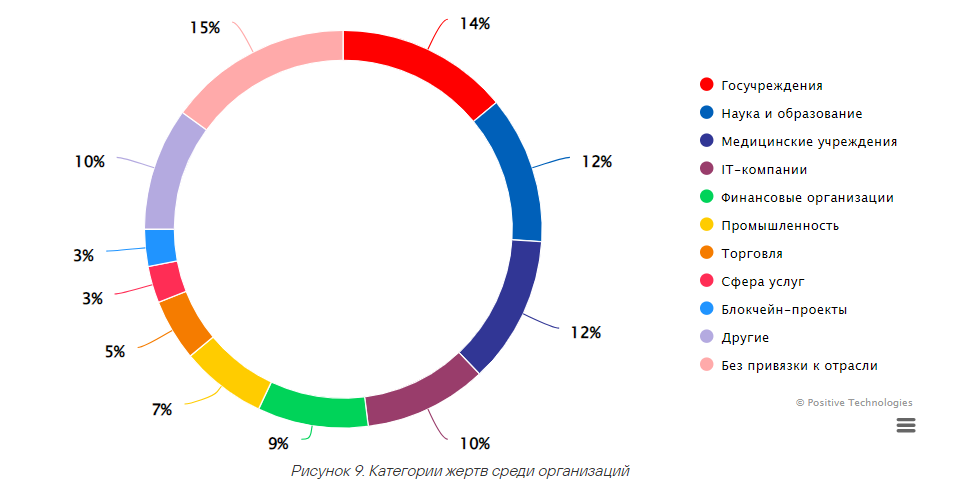

Это позволяет среднему и малому бизнесу защитить свои веб-ресурсы от внешних киберугроз, а также атак нулевого дня. По данным Positive Technologies, количество успешных кибератак на бизнес ежеквартально растет, под ударом оказываются компании из любых отраслей, вне зависимости от их размеров.

Отрасли, которые стали целью кибермошенников во II квартале 2023 года

При этом уязвимым звеном компаний до сих пор остаются веб-приложения — 98% веб-ресурсов подвержены атакам. Используя приложение как точку входа в компанию, злоумышленник может распространить вредоносное программное обеспечение, украсть персональные данные или провести дефейс — изменить содержимое ресурса. Согласно аналитике сервиса «Домены России», в РФ зарегистрировано порядка 3 млн веб-приложений, а треть из них принадлежит юридическим лицам. Таким образом, 1 млн коммерческих веб-приложений нуждаются в защите от кибератак. Обеспечить полноценную защиту приложений может класс продуктов информационной безопасности web application firewall (WAF).

Однако не всегда бизнес может позволить себе крупные капитальные расходы (CAPEX) на приобретение on-premise продуктов информационной безопасности. Для некоторых организаций операционные затраты (OPEX) выгоднее. Более того, многие компании переводят инфраструктуру в облака, а новые проекты внедряют по большей части в облачном формате. Для того чтобы кардинально изменить ситуацию на рынке защиты веб-приложений, сделать защиту веб-ресурсов доступной для всех, Positive Technologies выпустила облачную версию межсетевого экрана уровня веб-приложений — PT Cloud Application Firewall.

«PT Cloud Application Firewall — это скорость запуска, защиту от кибератак он может обеспечить уже с первого дня установки. Для старта не нужны дополнительная инфраструктура и команда специалистов по ИБ — достаточно обратиться к нашему партнеру и получить защиту веб-ресурса как услугу практически в тот же день, — говорит Денис Прохорчик, директор направления по развитию бизнеса облачных продуктов Positive Technologies. — Новая модель использования продукта информационной безопасности — по подписке — позволяет бизнесу защитить веб-ресурсы, не требуя одномоментного вложения оборотных средств. Услуги по обслуживанию и сопровождению PT Cloud Application Firewall предоставляют сам вендор и технологический партнер. А управлять продуктом и отслеживать его работу можно из любой точки мира».

Облачная версия продукта позволяет клиентам подобрать оптимальный тарифный план в зависимости от загруженности веб-приложения, начиная от 100 RPS. Тариф можно легко изменить, гибко синхронизируясь с трафиком загрузки приложения.

Межсетевой экран уровня веб-приложений PT Application Firewall и опыт компании по защите веб-приложений легли в основу создания облачной версии — PT Cloud Application Firewall.

«По итогам девяти месяцев 2023 года доля PT Application Firewall в объеме отгрузок компании составила 16%. За год продукт показал двукратный рост продаж. Сейчас за более чем 10 лет существования PT Application Firewall его пользователями являются около 2000 российских компаний из разных отраслей экономики, — отмечает Денис Кораблев, управляющий директор, директор по продуктам Positive Technologies. — При этом мы не можем останавливаться в развитии, несмотря на тот факт, что сейчас продукт — лидер в своем классе. Сегодня мы выпускаем облачную версию PT Application Firewall, чтобы сделать защиту веб-приложений доступной для всех компаний. Но и это только первый шаг компании к переходу на cloud-native платформу безопасной разработки, которая будет включать в себя и другие наши средства защиты».

Создание облачной версии продукта потребовало от команды внедрить новые подходы в процесс разработки и создать новые компетенции в команде.

«Главное, что мы реализовали в PT Cloud Application Firewall, — новый для нас подход к доставке продуктов информационной безопасности. Это движение в сторону поддержки cloud-native инфраструктуры, которую нужно защищать, но on-premise для этого не подходит, — делится Алексей Астахов, руководитель продуктов application security в Positive Technologies. — А сервисная модель потребления позволяет нам сократить время от внедрения новой функциональности в продукт до получения фидбека от пользователей — короткий цикл обратной связи важен для качественного развития продуктов, тем более таких сложных, как web application firewall. Это особенно ценно для экспертной части продукта — улучшения его алгоритмов защиты и уменьшения времени реагирования на актуальные уязвимости. С учетом того, что главная задача продуктов класса WAF — защита от кибератак, где крайне важна скорость реакции, облачный продукт — необходимость».

PT Cloud Application Firewall уже успешно внедрен в инфраструктуры технологических партнеров Positive Technologies — сервисных и облачных провайдеров. А они в свою очередь готовы оказывать услуги по защите веб-приложений российским компаниям на базе облачной версии, учитывая особенности и требования клиентов.