По данным Positive Technologies, в III квартале 2023-го количество атак на финансовые организации и их клиентов удвоилось по сравнению с таким же периодом прошлого года. Мотивом для подобных атак в России зачастую является хактивизм.

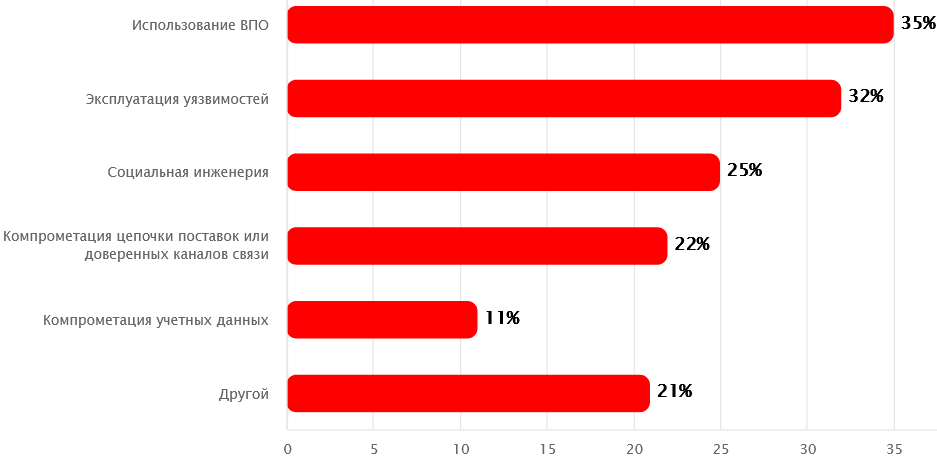

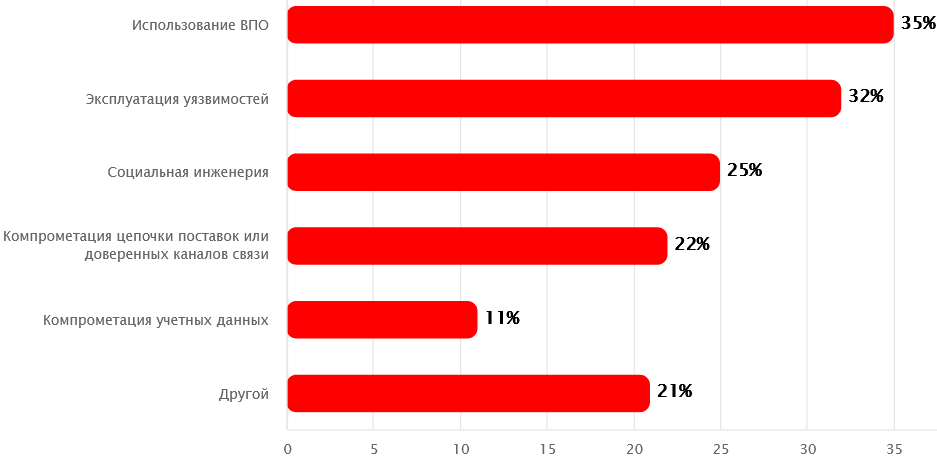

Подавляющее большинство таких инцидентов в финансовом секторе (98%) составляют целевые атаки. Для компрометации ИТ-инфраструктуры чаще всего используются вредоносные программы; вклад шифровальщиков при этом возрос в 3,5 раза (63% атак, зафиксированных за три квартала текущего года).

В этом году также значительно увеличилось количество случаев использования уязвимостей на сетевом периметре, а доля социальной инженерии сократилась почти в два раза. При проведении атак на цепочку поставок зачастую используется софт с открытым исходным кодом. Эксперты рекомендуют финансистам отслеживать использование сторонних компонентов в собственных разработках и проверять их на наличие закладок и уязвимостей.

«Наше исследование выявило низкий уровень защищенности сетевых периметров компаний по всему миру, — комментирует директор департамента ИБ-аналитики PT Евгений Гнедин. — Это подтверждают и результаты тестирований на проникновения в сети финансовых организаций, проведенных нашими экспертами в 2023 году. Специалисты получили доступ к корпоративной локальной вычислительной сети всех протестированных банков. Только один имел хорошую защиту, но эксперты нашли и проэксплуатировали уязвимость нулевого дня».

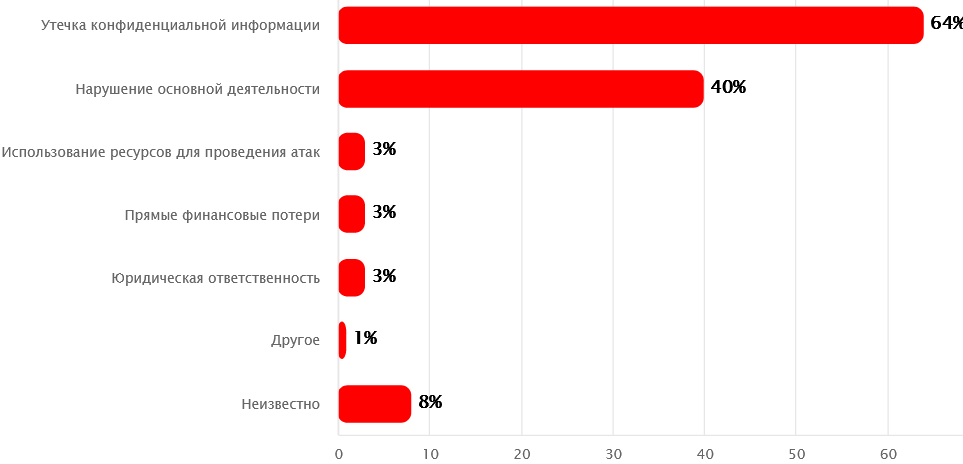

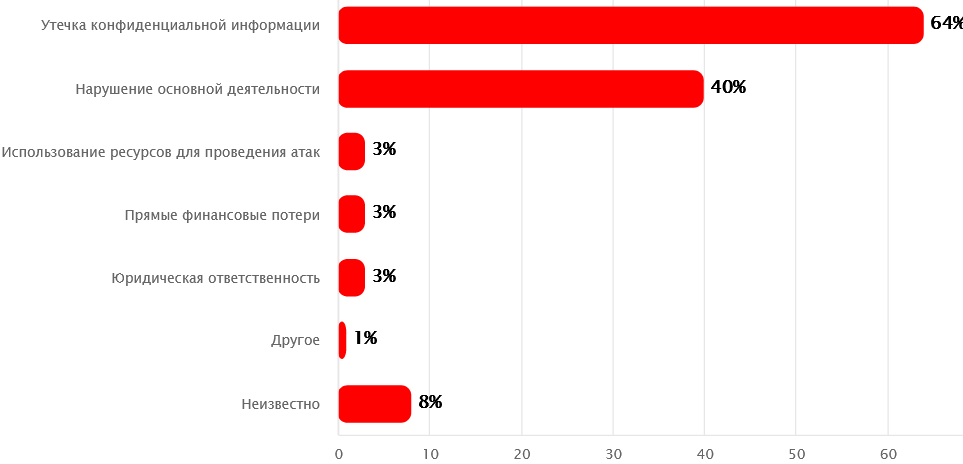

Из последствий атак наиболее часты утечки информации, их доля, согласно статистике ИБ-компании, возросла на 13 п. п. Анализ 236 разноязычных телеграм-каналов и теневых форумов с общей аудиторией свыше 16,7 млн показал, что 42% сообщений связаны с базами данных.

В 43% случаев такие файлы распространяются бесплатно. Доля объявлений о продаже свежих данных и услугах инсайдеров составляет 30%, сообщений о покупке — 29%. Стоимость половины баз не превышает $1 тыс., одну запись можно приобрести за 5 долларов.

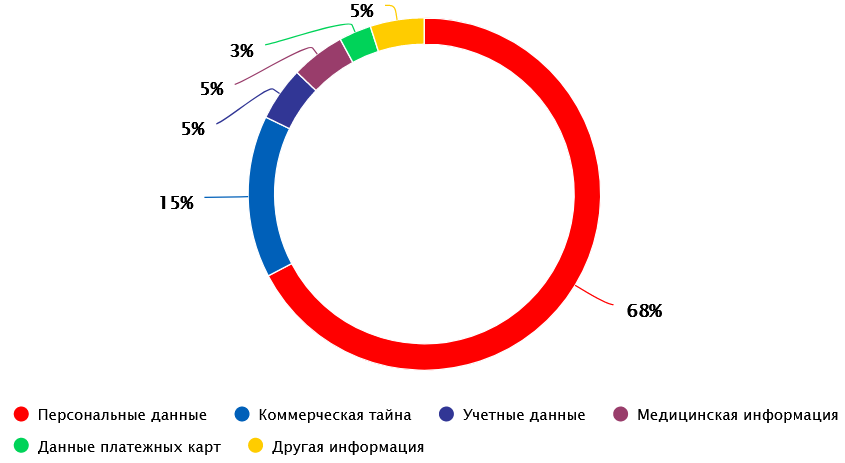

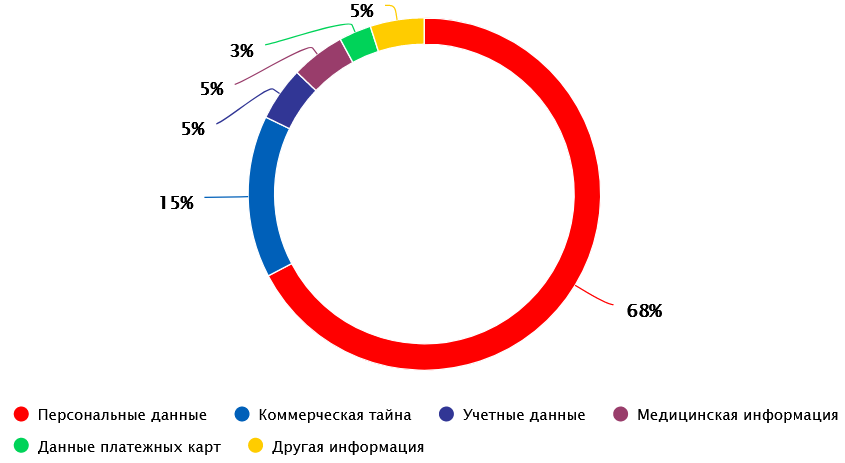

Подавляющее большинство слитых баз содержат клиентские ПДн и коммерческую информацию. В некоторых можно также обнаружить номера платежных карт и учетные данные, в утечках российских страховых компаний может присутствовать медицинская информация.

Базы данных финансовых организаций России зачастую выкладывают хактивисты. Большинство объявлений о продаже и покупке такой информации имеют указание на конкретный регион; в этом рейтинге лидируют Россия и страны бывшего СНГ с общей долей 14%.

«Хактивисты атакуют отдельные компании, при этом конечной их целью является дестабилизация финансовой системы страны в целом, — отметил советник гендиректора PT Артем Сычев. — В этих условиях финансовым компаниям целесообразно выстраивать защиту так, чтобы недопустимые события не могли быть реализованы».

Эксперт также подчеркнул необходимость централизованного подхода при решении растущих проблем кибербезопасности. Такой подход должен включать координацию реагирования на угрозы на отраслевом уровне, а также анализ возможных цепочек событий, которые могут привести к фатальным последствиям.

Результаты исследования киберугроз для финансистов по итогам трех кварталов были представлены на международном форуме кибербезопасности государства «Цифротех». Аналитика основана на собственной экспертизе Positive Technologies, аналитических отчетах ведущих ИБ-компаний и данных проверенных новостных ресурсов, агрегирующих информацию о киберинцидентах.