«Ростелеком-Солар» представил новую версию системы предотвращения утечек информации Solar Dozor 7.9. В обновлении появилась возможность создавать иерархию групп рабочих станций, развертывать Linux-агент на рабочих станциях через веб-интерфейс Solar Dozor, контролировать передачу данных через VK Teams, eXpress и Airdrop, передавать события и инциденты из Solar Dozor в различные SIEM-системы в режиме реального времени и ряд других опций.

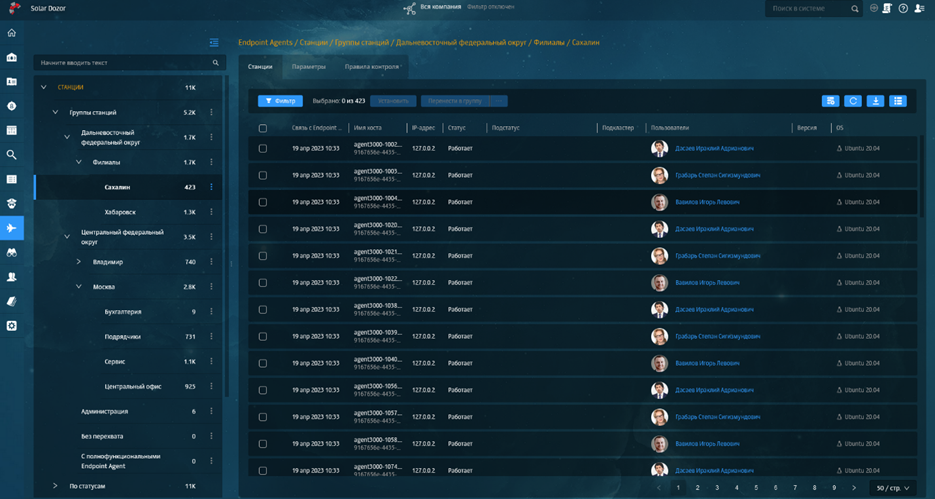

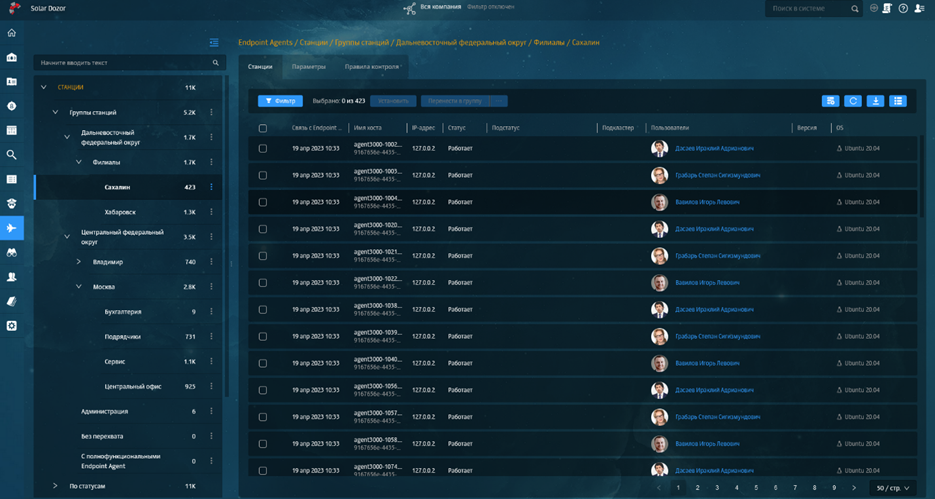

В Solar Dozor 7.9 заметно улучшены функции управления endpoint-агентами. Так, повысилось удобство управления группами рабочих станций. В предыдущих версиях нельзя было создать подгруппы рабочих станций – все группы находились на одном уровне иерархии. Теперь такая возможность появилась, и она будет особенно востребована крупными мультифилиальными компаниями с разветвленной структурой групп рабочих станций.

Начиная с версии 7.9, Linux-агент Solar Dozor можно развертывать с помощью веб-интерфейса DLP-системы. Ранее установка проводилась только посредством shell-скрипта. Теперь же в веб-интерфейсе можно запускать процесс развертывания агента и всех необходимых пакетов на рабочих станциях, управлять дистрибутивами агента и наборами этих дистрибутивов, учетными записями пользователей с правами на установку Linux-агента. Реализация этой функции ускоряет и упрощает процесс массовой установки агента на компьютерах пользователей, особенно для крупных компаний с большим парком рабочих мест на базе Linux и для тех, кому предстоит перейти на эту ОС

В модуле Dozor Endpoint Agent для Windows разработан новый, не зависящий от протокола механизм перехвата сообщений, передаваемых в WhatsApp Desktop, обеспечивающий более надежный по сравнению с предыдущей реализацией перехват. Перехватываются данные, передаваемые окну приложения (мессенджера), которое сотрудник использует на своей рабочей станции. Кроме того, в новой версии Solar Dozor существенно расширен набор контролируемых каналов передачи данных. В частности, на рабочих станциях под управлением macOS обеспечивается перехват и блокировка передачи файлов через AirDrop. Осуществляется перехват файлов (документов и изображений), передаваемых с помощью AirDrop с рабочего стола компьютера пользователя, из файлового менеджера Finder или напрямую из приложений, а также блокировка передачи файлов через AirDrop при соответствующей настройке политики.

Также взята под контроль коммуникация в отечественных мессенджерах VK Teams и eXpress. Отправляемые сотрудниками через эти мессенджеры сообщения и файлы перехватываются системой Solar Dozor и проходят проверку в соответствии с условиями политики безопасности организации. Теперь офицер безопасности может найти и просмотреть переписку сотрудника в VK Teams и eXpress, сообщения в групповом чате eXpress и список участников чата, настроить политику безопасности с учетом перехвата сообщений и файлов в eXpress и VK Teams. Улучшение значимо снижает риск утечки конфиденциальных данных из компаний.

«Вопрос контроля передачи информации в мессенджерах сегодня весьма актуален — это очень важный канал коммуникаций, который по интенсивности общения не уступает корпоративной почте, а в части передачи чувствительной информации даже и превосходит ее. Сотрудники компаний пользуются для обмена информацией и корпоративными – теперь преимущественно отечественными, и публичными мессенджерами, а значит, риски утечек конфиденциальных данных существуют в обоих случаях, и такие коммуникации обязательно нужно контролировать», – подчеркнул Илья Лушин, руководитель продукта Solar Dozor компании «Ростелеком-Солар».

Досье сотрудников в Solar Dozor 7.9 может пополняться данными из нового источника: реализована поддержка LDAP-сервера со свободной лицензией и открытым программным кодом – FreeIPA (389 Directory Server). Помимо сведений о сотрудниках, из этого источника также можно получить список рабочих станций (например, для установки на них агентов).

Также в версии 7.9 расширены интеграционные возможности DLP-системы. В интерфейсе реализована настройка передачи событий и инцидентов из Solar Dozor в различные SIEM-решения в режиме реального времени с помощью выгрузки необходимых данных в syslog – журнал, который поддерживается большинством SIEM-систем. Это позволяет пользователям централизованно обрабатывать события безопасности сразу из нескольких систем.

Пользователи Solar Dozor 7.9 заметят некоторые обновления интерфейса системы. Так, раздел Перехватчики был разделен на разделы Endpoint Agents и File Crawler. В каждый из разделов добавлены новые возможности навигации, поиска, настройки отображения элементов. В разделе Поиск переработан интерфейс форм запроса для быстрого и расширенного поисков, а также для шаблонов. Расширены возможности использования быстрого поиска по беседам и работы с результатами поиска.

И, наконец, разработчики новой версии уделили внимание повышению контроля за работоспособностью системы. В Solar Dozor версии 7.9 появились новые триггеры, позволяющие оперативно контролировать: отсутствие входящего трафика от Dozor Traffic Analyzer, истечение срока действия пароля учетной записи для синхронизации с AD, недоступность мастер-узла и подчиненных узлов кластера, имеющих сервис Досье. Теперь администратор системы может использовать больше инструментов для анализа текущего состояния и работоспособности Solar Dozor.