Исследователи из AhnLab выявили новую киберкампанию — злоумышленники раздают троян удаленного доступа BitRAT с файлообменников, популярных в Южной Корее. Используемые при этом элементы социальной инженерии рассчитаны на любителей халявы: вредоносный загрузчик упакован вместе с левым верификатором лицензии Windows 10.

Активировать Windows можно двумя способами — с помощью цифровой лицензии или ключа продукта. При этом происходит привязка экземпляра к аккаунту пользователя Microsoft и конкретному оборудованию. Возможность получить Windows 10 бесплатно существует, но для апгрейда все равно нужна валидная лицензия, и многие стремятся обойти это препятствие с помощью неофициального активатора. В этом случае высока вероятность, что инструмент окажется зараженным.

Троянизированный софт, распространяемый в рамках новой BitRAT-кампании, был умышленно загружен в веб-хранилища, которые корейцы называют webhard. Эти потоковые сайты предоставляют пользователям возможность расшарить создаваемый контент с помощью прямых ссылок, публикуемых в соцсетях или Discord, и неизменно демонстрируют высокую посещаемость.

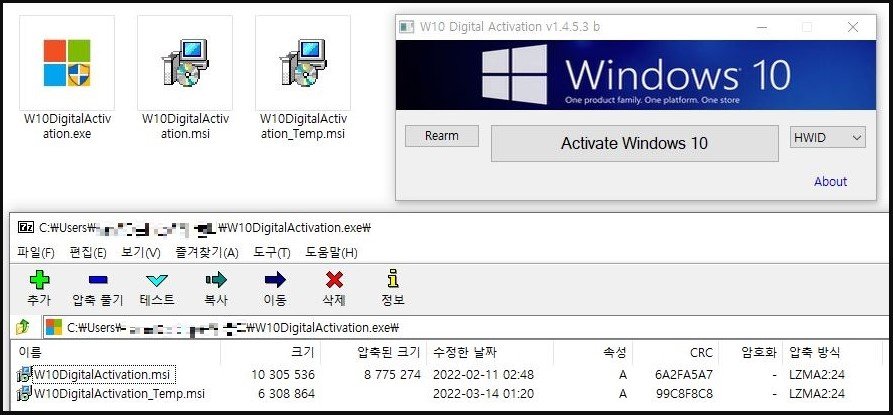

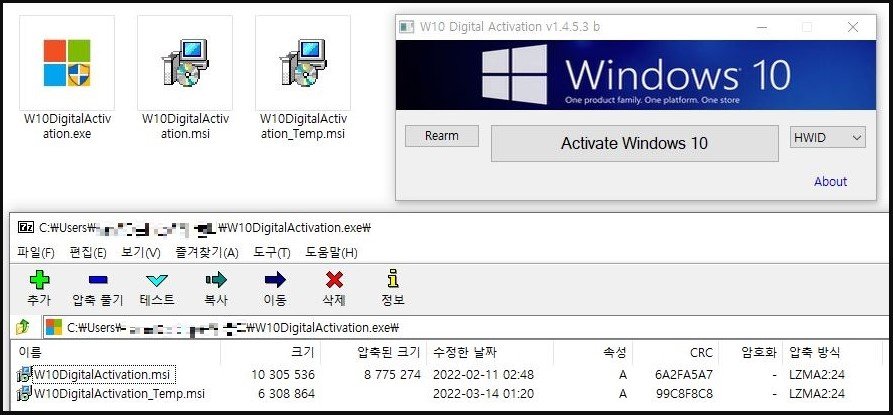

Разбор текущих атак показал, что раздаваемый таким образом запароленный файл Program.zip содержит некий инструмент W10DigitalActivation.exe — архив 7z SFX с двумя схожими по имени файлами. Один из них действительно оказался активатором Windows 10, притом работоспособным, а другой (W10DigitalActivation_Temp.msi) — зловредом.

При распаковке оба файла устанавливаются одновременно и работают в параллель, так что жертва даже не заподозрит подлог. Вредонос при этом подключается к своему серверу (адрес вшит в код) и скачивает BitRAT, прописывая его в папке временных файлов как Software_Reporter_Tool.exe. Загрузчик также обеспечивает RAT-трояну автозапуск при старте Windows и защиту от детектирования (вносит в список исключений Microsoft Defender), а потом удаляет себя из системы.

Зловред BitRAT — коммерческий софт, его продают на подпольных форумах и теневых маркетплейсах, притом за умеренную цену. Способ распространения покупатель выбирает сам, и троян может попасть в систему после открытия вредоносного письма, посещения взломанного сайта или запуска зараженного приложения.

Боевой арсенал BitRAT весьма разнообразен; вредонос умеет не только открывать удаленный доступ к зараженной системе, но и регистрировать клавиатурный ввод, получать доступ к веб-камере и микрофону, воровать информацию из браузеров и буфера обмена, запускать криптомайнер XMRig, обеспечивать проведение DDoS-атак.

Опциональный набор функций также включает обход UAC, отключение Защитника Windows, обеспечение скрытого доступа к рабочему столу (hVNC) и проброс трафика через SOCKS4 и SOCKS5 (UDP). Для коммуникаций BitRAT использует защищенные соединения (TLS 1.2) и Tor.