Оказывается, злоумышленники теперь могут удалённо деактивировать ваш WhatsApp-аккаунт и даже препятствовать его восстановлению. Более того, двухфакторная аутентификация (2FA) не остановит атакующих, если они воспользуются описанным экспертами методом.

Чтобы привести схему в действие, злоумышленнику сначала потребуется узнать телефонный номер жертвы. Далее он устанавливает на своё устройство WhatsApp и вводит телефон пользователя.

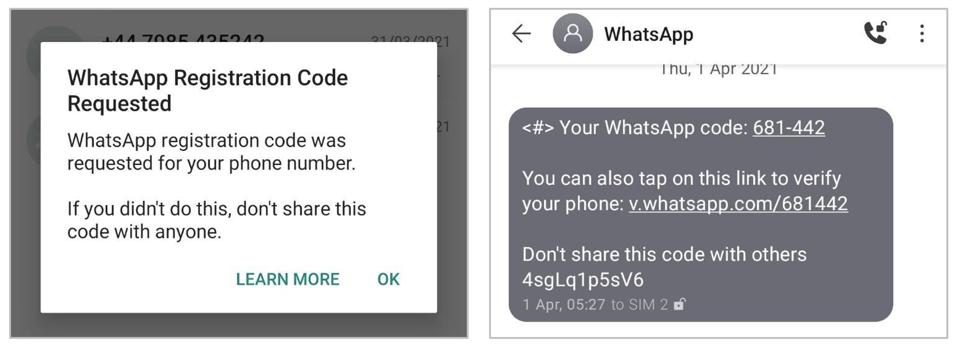

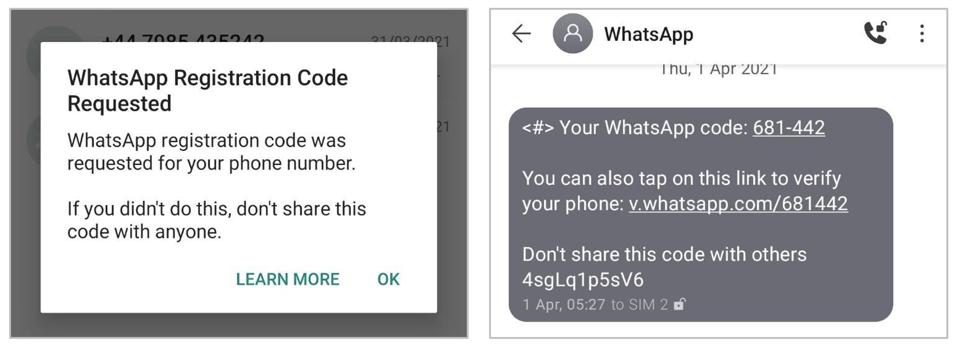

После этого жертве должны прийти шестизначные коды подтверждения или поступить звонки от WhatsApp. Помимо этого, сам мессенджер будет выводить уведомления с кодом верификации и соответствующими инструкциями.

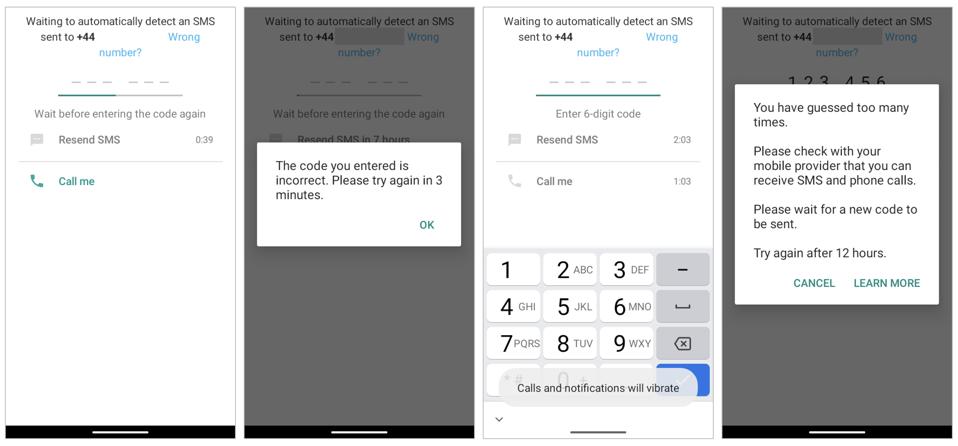

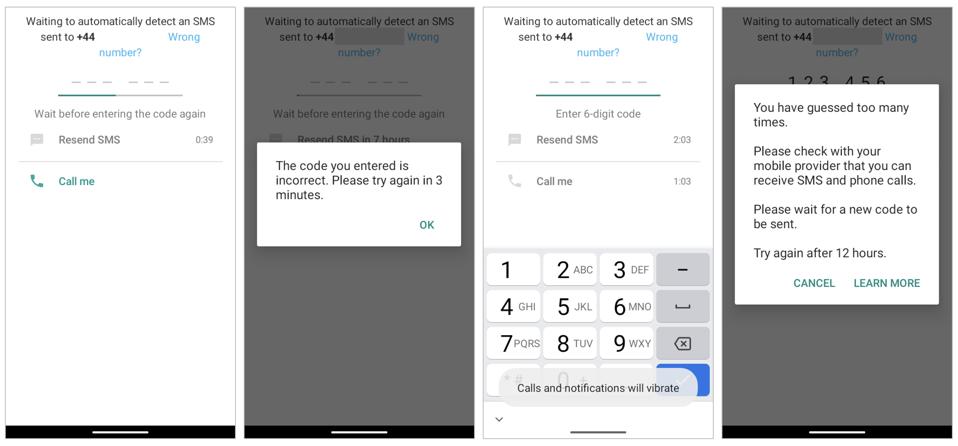

Атакующий постоянно запрашивает коды для проверки и постоянно вводит неверные цифры. Жертва, само собой, будет получать СМС-сообщения, но поскольку коды верификации некуда вводить, эти уведомления, скорее всего, просто будут игнорироваться.

Как известно, WhatsApp ограничивает число попыток ввода кода верификации. Таким образом, после нескольких «промахов» атакующий увидит сообщение о том, что попытки надо повторить спустя 12 часов.

Ключевым моментом является это 12-часовое окно, поскольку в это время законный владелец учётной записи не будет получать коды для проверки. В сущности, заморозка верификации сама по себе не представляет угрозы, но может сыграть злую шутку, если пользователь деактивирует аккаунт.

И тут мы как раз подходим к проблеме номер два. Атакующий регистрирует новый адрес электронной почты в Gmail, после чего отправляет письмо на support@whatsapp.com. В этом письме злоумышленник заверяет техподдержку WhatsApp, что у него украли (либо он сам потерял) телефон, и теперь его аккаунт нужно деактивировать.

При этом злодей указывает телефонный номер жертвы и подтверждает его в повторном письме. Именно так запускается автоматический процесс, который деактивирует учётную запись пользователя. Спустя приблизительно час жертва увидит сообщение:

«Ваш телефонный номер не привязан к WhatsApp на этом устройстве. Вполне возможно, что вы зарегистрировали его на другом телефоне. Если вы этого не делали, попробуйте снова войти в свой аккаунт».

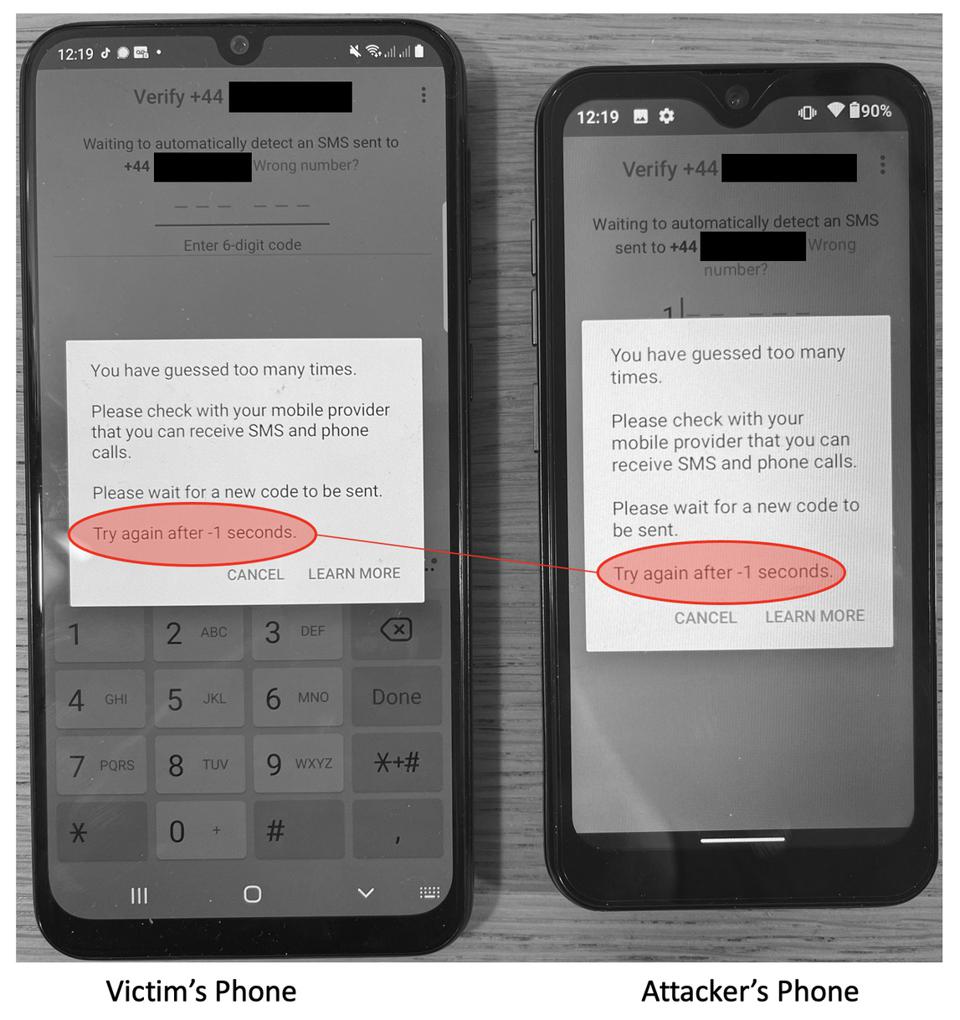

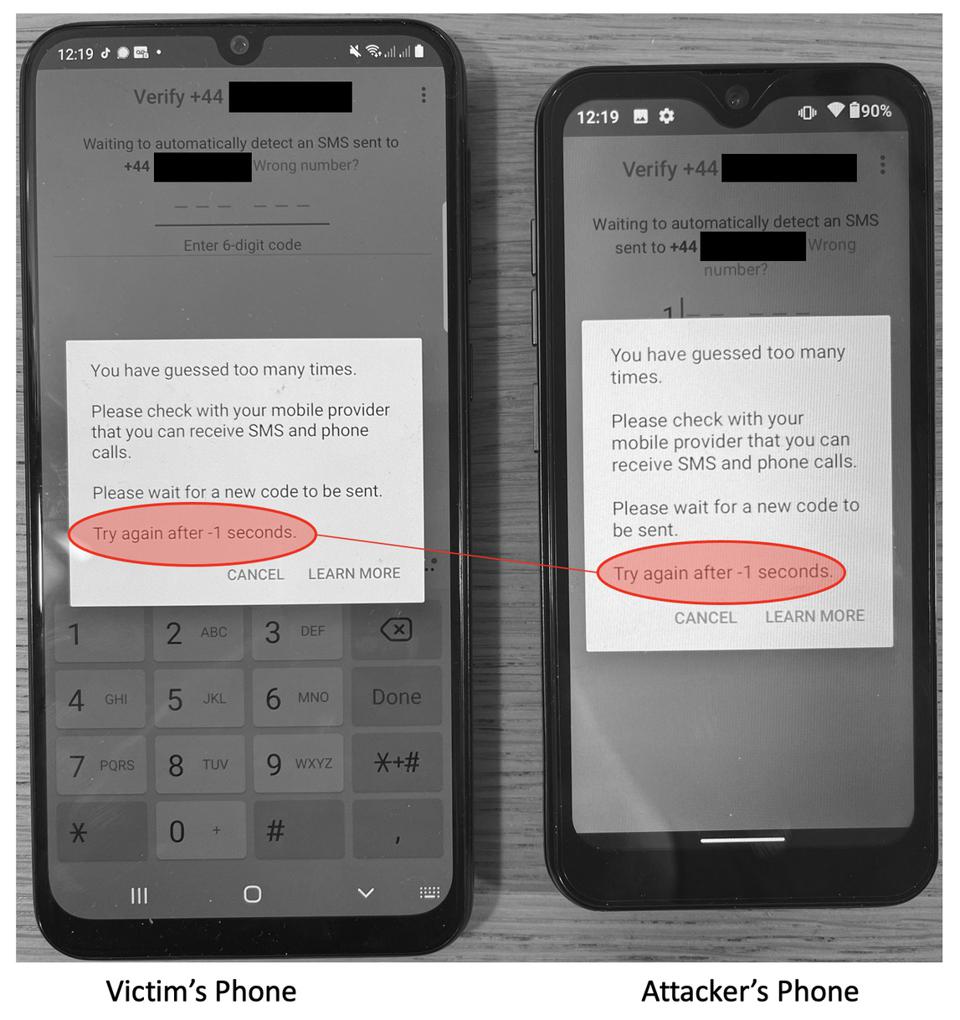

Однако коды для подтверждения входа, как вы уже поняли, не придут — в ход вступает 12-часовое окно. Атакующий может пойти и дальше: он запустит три таких 12-часовых цикла, а WhatsApp сломается. В частности, сообщение скажет, что вы можете попробовать повторно войти в аккаунт «через -1 секунду».

На этом этапе, как объяснили исследователи в разговоре с Forbes, пользователь уже не может сделать ничего самостоятельно. Ему нужно выйти на того, кто поможет ему вернуть доступ.

Заместитель генерального директора — технический директор компании «Газинформсервис» Николай Нашивочников рассказал о новой уязвимости в WhatsApp:

«Удивляет, что такие бреши существуют в популярных мессенджерах. Это случилось, потому что в ходе разработки приложения была допущена логическая ошибка при проектировании сценариев действий пользователя. Можно было избежать подобной уязвимости, если бы при попытке зарегистрировать новое устройство, после запроса нескольких одноразовых кодов, на старом активированном устройстве в приложении появлялось всплывающее окно с информацией о новом устройстве и запросом на подтверждение новой установки».

«Если правомерный пользователь отказывается подтверждать установку, то работа WhatsApp на новом устройстве блокировалась бы автоматически. В этом случае правомерный пользователь убережет свой аккаунт от блокировки, а злоумышленник не сможет использовать новое устройство для подобной атаки».

«Этот момент не учли при проектировании, и теперь новая уязвимость может затронуть миллионы пользователей. Сложно сказать, как злоумышленники способны монетизировать эту атаку. Пока что речь идет о неудобствах, которые мошенники могут причинить пользователю, лишив его аккаунта. Вероятно, что эту лазейку администрация WhatsApp скоро закроет. Но пока она открыта — рекомендую сохранять резервные копии своих переписок, чтобы не потерять необходимую вам информацию».