У пользователей в Казахстане возникли проблемы с доступом к GitHub, крупнейшей в мире платформе для хостинга ИТ-проектов и кода. Судя по жалобам, сам сайт в целом открывается, а вот со скачиванием файлов всё заметно хуже: во многих случаях без VPN это сделать просто не получается.

О проблеме в редакцию Tengrinews.kz сообщил один из читателей. По его словам, сбой наблюдается сразу у разных провайдеров связи, а сам сервис критически важен для казахстанских пользователей, поскольку GitHub ежедневно используют разработчики софта.

Похожие жалобы начали появляться и в соцсетях. Так, один из пользователей Reddit написал, что уже несколько дней не может ничего скачать с GitHub без VPN. По его словам, он успел проверить работу сервиса на пяти устройствах и в четырёх разных сетях Wi-Fi, менял DNS-серверы и даже пробовал подключаться из кофейни, но результат оставался тем же.

В Threads (принадлежит корпорации Meta, признанной экстремистской и запрещённой в России) программисты тоже выплёскивают раздражение. Один из авторов отметил, что попытка скачать код с GitHub без VPN закончилась неудачей, а сама необходимость использовать обходные пути для работы уже начинает восприниматься как что-то обычное.

По словам участников обсуждений, проблемы с GitHub в Казахстане случались и раньше, но теперь они стали более регулярными.

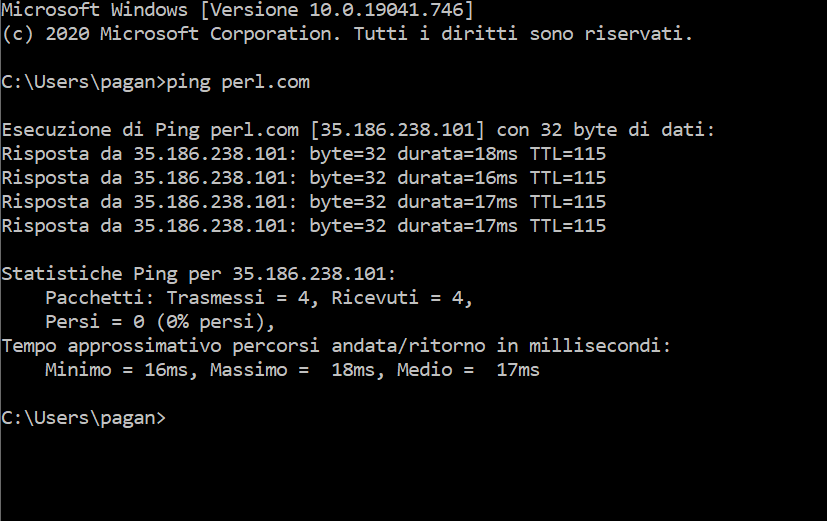

Журналисты Tengrinews.kz также протестировали работу платформы и выяснили, что портал GitHub открывается, однако сложности возникают именно при скачивании файлов. Причём ошибка появляется не всегда, но достаточно часто. При включённом VPN загрузка проходит без проблем.

На запрос редакции ответили в АО «Государственная техническая служба». Там заявили, что не имеют отношения к перебоям в работе GitHub, а такие обращения должны рассматриваться уполномоченными органами и операторами связи в рамках их компетенции.

Позже появилось уточнение и от Министерства культуры и информации: по данным ведомства, GitHub на территории Казахстана не блокируется.