Космин Иордаке стал первым участником программы по поиску уязвимостей, которому удалось заработать более двух миллионов долларов на площадке HackerOne. Также Иордаке вошёл в группу из семи исследователей, достигших за два года отметки в $1 млн.

В прошлом году представители HackerOne назвали имена пяти хакеров, которым удалось стать долларовыми миллионерами благодаря поиску уязвимостей. Например, 19-летний Сантьяго Лопез свой первый миллион заработал в марте 2019 года.

Что касается Космина Иордаке (известен в Twitter как @inhibitor181), эксперт заинтересовался методами взлома и поиском уязвимостей в 2016 году. На специальном соревновании для хакеров h1-65 в Сингапуре Иордаке признали самым «качественным» исследователем.

В 2019 году он повторил успех на аналогичном мероприятии в Лондоне. На тот момент специалист занёс себе в актив 468 выявленных проблем безопасности. Причём Иордаке нашёл уязвимости в системах всем известных корпораций: Verizon Media, PayPal, Dropbox, Facebook, Spotify, AT&T, TikTok, Twitter, Uber и GitHub. Более того, исследователю даже удалось пробить защиту Министерства обороны США.

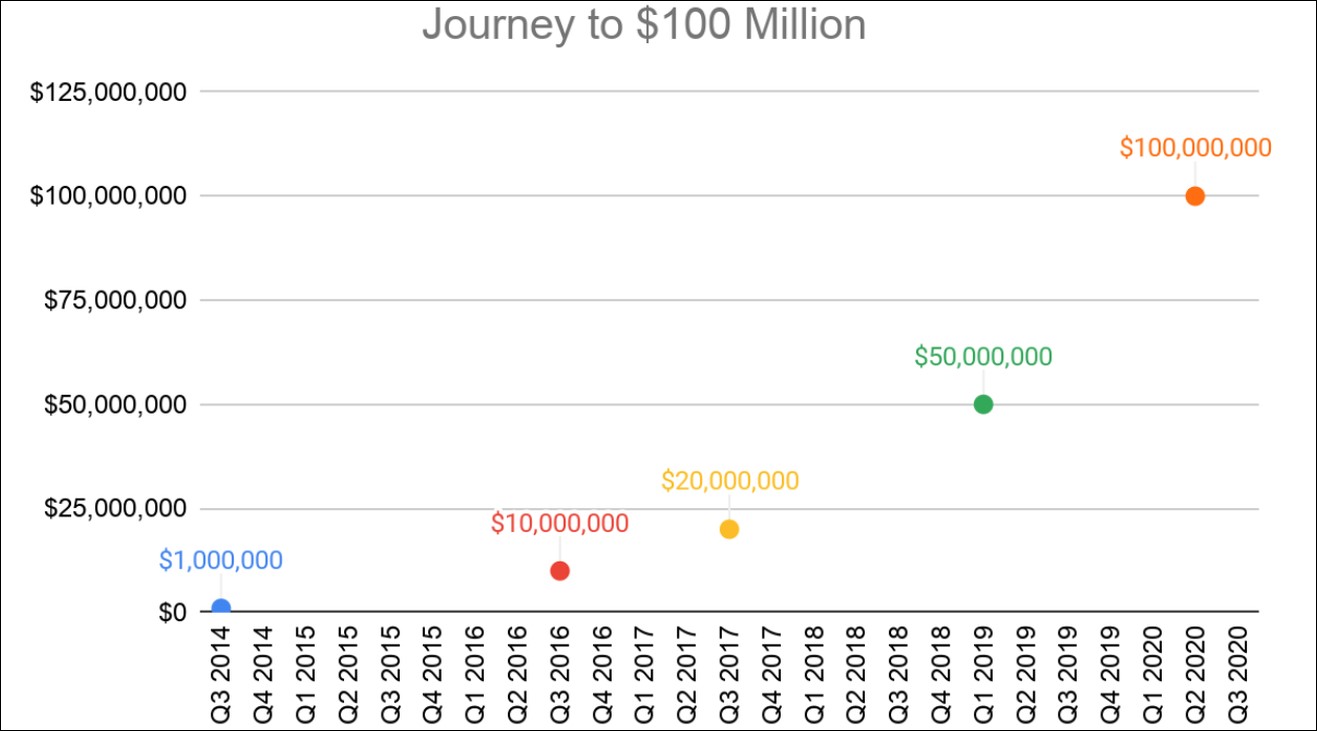

Платформа HackerOne часто пишет о выплаченных вознаграждениях, подчёркивая хорошие заработки, на которые могут рассчитывать специалисты в области кибербезопасности. В мае, например, сообщалось, что хакеры заработали $100 миллионов за всё время существования проекта.