Google на этой неделе удалил из официального магазина Play Store шпионское Android-приложение, которое использовалось для сбора информации о протестующих гражданах Белоруссии.

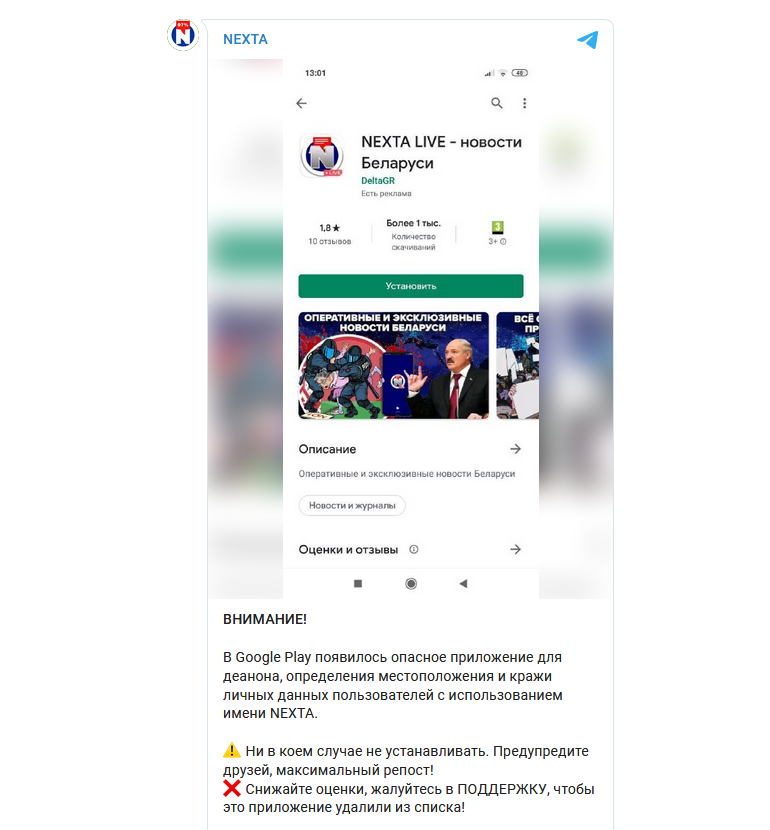

Приложение известно под именем NEXTA LIVE (com.moonfair.wlkm), на протяжении трёх недель его мог скачать любой желающий из официального источника. За это время программу загрузили тысячи раз, она получила сотни оценок пользователей.

NEXTA LIVE маскировалась под официальное Android-приложение от независимого белорусского новостного агентства Nexta, популярность которого взлетела после последних событий в стране.

Однако в своём канале в Telegram представители Nexta заявили, что их редакция не имеет никакого отношения к NEXTA LIVE, а последнее вообще используется для сбора данных о протестующих.

Сотрудники Nexta попросили граждан срочно удалить шпионский софт и предупредить всех своих родственников и близких об опасности установки этой программы. Также редакция обратилась к Google.

По словам независимого исследователя Android-вредоносов, NEXTA LIVE связывалась с доменом, расположенным на российском IP-адресе — at arcpi.nextialive.roimaster[.]site (89.223.89[.]47).

Другой анализ показал, что программа собирает данные геолокации и отправляет их на удалённый сервер. Всё это делается с целью установить личности активно участвующих в протестах белоруссов.