Последние три месяца злоумышленники активно атакуют пользователей популярных онлайн-сервисов Gmail, Netflix и PayPal. В ходе своей операции атакующие используют технику, известную как «перехват DNS» (DNS hijacking).

Об этих кибератаках сообщили эксперты из Bad Packets. По их словам, преступники скомпрометировали роутеры пользователей, а затем модифицировали настройки DNS таким образом, чтобы жертвы перенаправлялись на фейковые веб-сайты.

Именно так у пользователей выманивались учетные данные для входа в онлайн-сервисы.

В общей сумме в Bad Packets насчитали четыре мошеннических DNS-сервера, которые атакующие использовали для перехвата трафика пользователей.

«За последние три месяца наши ханипоты (honeypots) зафиксировали атаки перехвата DNS, в ходе которых злоумышленники компрометировали маршрутизаторы пользователей», — говорится в отчете Bad Packets.

«Все попытки взлома роутеров происходили из сети Google Cloud Platform. В этой кампании атакующие использовали четыре мошеннических DNS-сервера для перенаправления трафика своих жертв».

Первая волна атак затронула маршрутизаторы D-Link DSL-2640B, DSL-2740R, DSL-2780B и DSL-526B. Используемый в этих атаках DNS-сервер располагался в Канаде — 66[.]70.173.48.

Вторая волна также затронула роутеры серии D-Link DSL, на этот раз атаковал другой сервер (144[.]217.191.145), однако он тоже был расположен в Канаде.

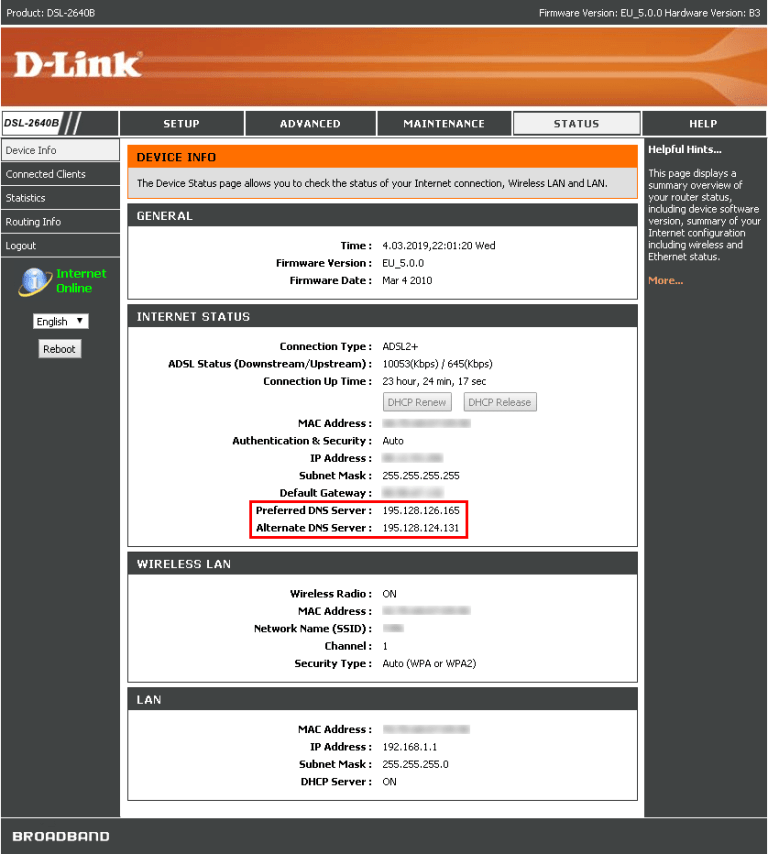

В ходе атак также использовались серверы из России — 195[.]128.126.165 и 195[.]128.124.131.