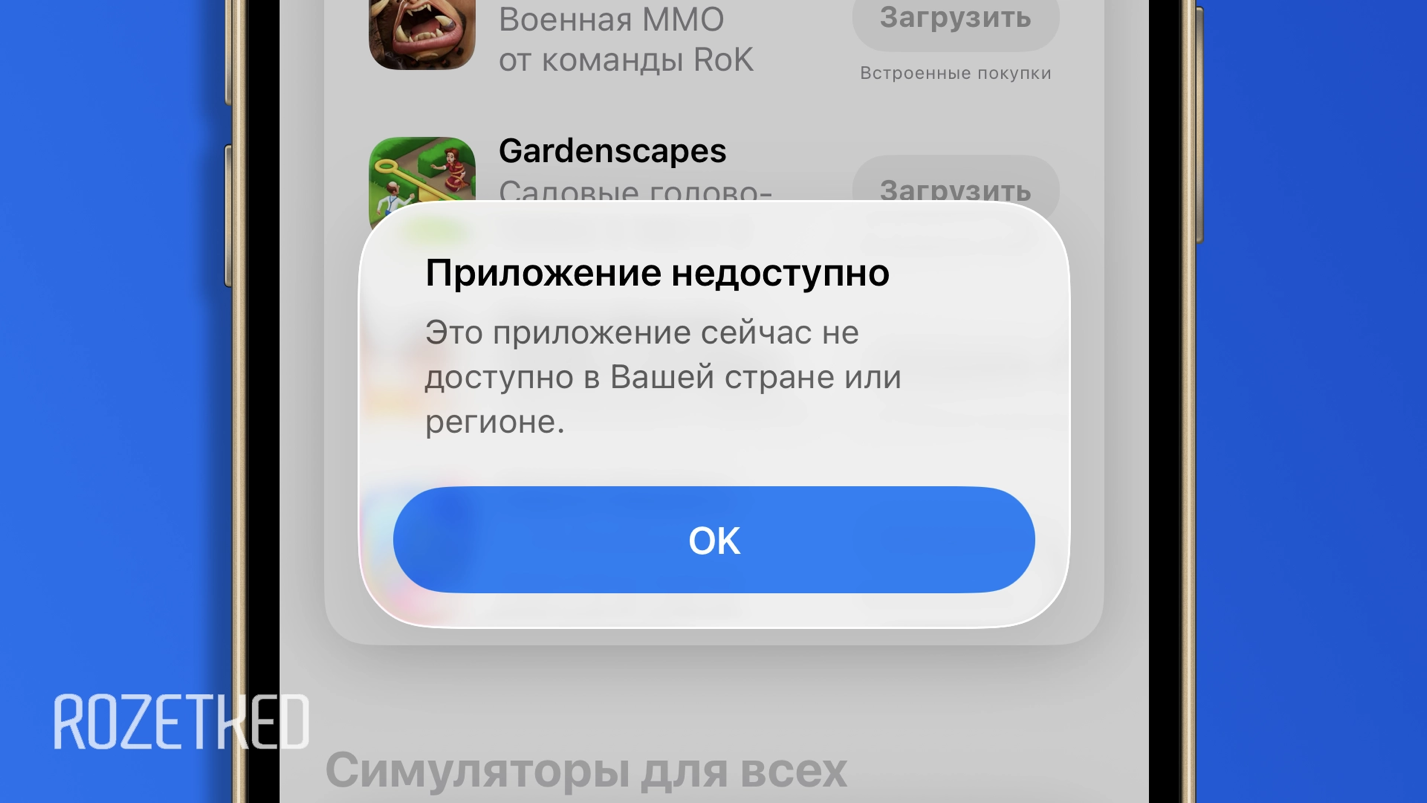

Российским пользователям мобильных устройств Apple стали недоступны около 20 VPN-сервисов. Разработчики одного из них прямо заявили, что приложение было удалено по требованию Роскомнадзора. Среди исчезнувших оказались Streisand, V2Box, v2RayTun и одна из версий Happ.

При этом более функциональная версия последнего приложения — Happ - Proxy Utility Plus — в App Store сохранилась.

Об исчезновении около 20 приложений сообщил портал «Код Дурова».

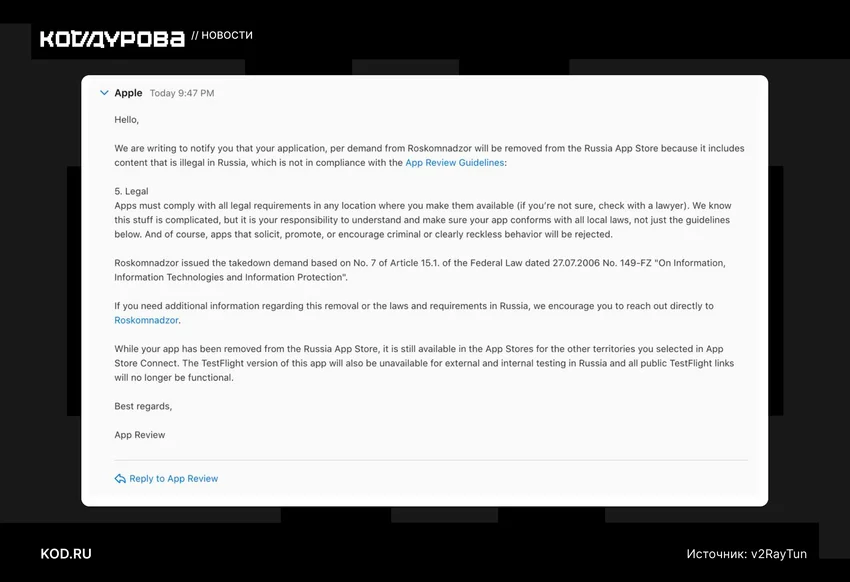

Разработчики v2RayTun назвали причиной скрытия приложения требование Роскомнадзора. В подтверждение они привели фрагмент переписки с Apple, где прямо говорится, что приложение удалено по запросу российского регулятора, который считает, что оно распространяет незаконный контент.

«Настоящим письмом мы уведомляем вас о том, что ваше приложение по требованию Роскомнадзора будет удалено из российского App Store, поскольку оно содержит незаконный в России контент, который не соответствует требованиям „Руководства по проверке приложений“», — такую выдержку из письма Apple приводит Rozetked.

В Google Play те же приложения для Android, которая значительно более распространена в России, остались доступны.

Всего, по состоянию на конец февраля, Роскомнадзор заявил о блокировке 469 VPN-сервисов. В целом активность регулятора по противодействию таким инструментам в текущем году заметно усилилась.