Согласно исследованию, опубликованному Recorded Future, в 2018 году уязвимости в Microsoft Office стали излюбленными векторами для кибератак. Бреши именно в этом программном обеспечении предпочитают эксплуатировать киберпреступники.

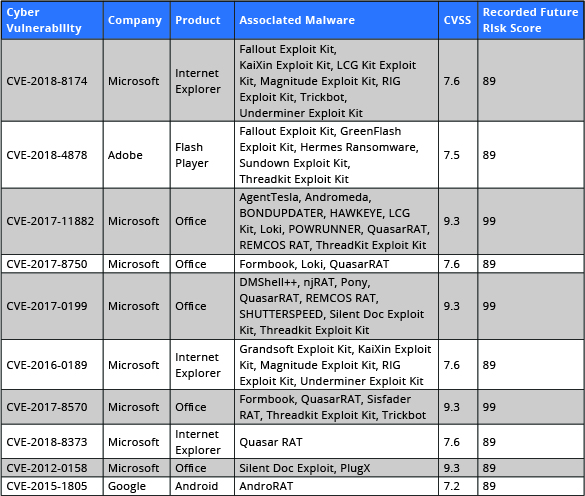

Согласно предоставленным Recorded Future данным, 8 из 10 эксплуатируемых в 2018 году уязвимостей были багами в Office. Дыры в Adobe Flash (второе место) и Android (десятое место) также являются популярными способами заражения устройств.

Специалисты отметили, что им также удалось обнаружить эксплойт для RCE-бага в Windows в таких наборах, как Fallout, KaiXin, LCG Kit, Magnitude, RIG, Trickbot и Underminer.

Исследователи Recorded Future обращают внимание на то, что уязвимости в браузерах теряют свою популярность среди киберпреступников. Это обусловлено, как считает Алан Лиска, аналитик Recorded Future, тем, что разработчики стали лучше защищать выпускаемые интернет-обозреватели.

В отчете компании также говорится о том, что в 2018 появилось всего пять новых наборов эксплойтов. Для примера — в 2017 их появилось 10, а в 2016 — 62.

Recorded Future опубликовали таблицу, на которой отражена статистика уязвимостей разного программного обеспечения: