Intel анонсировала выпуск нового 9-го поколения своих процессоров, которое включает аппаратную защиту от двух вариантов уязвимостей Spectre и Meltdown. Об этом корпорация сообщила на мероприятии Fall Desktop Launch.

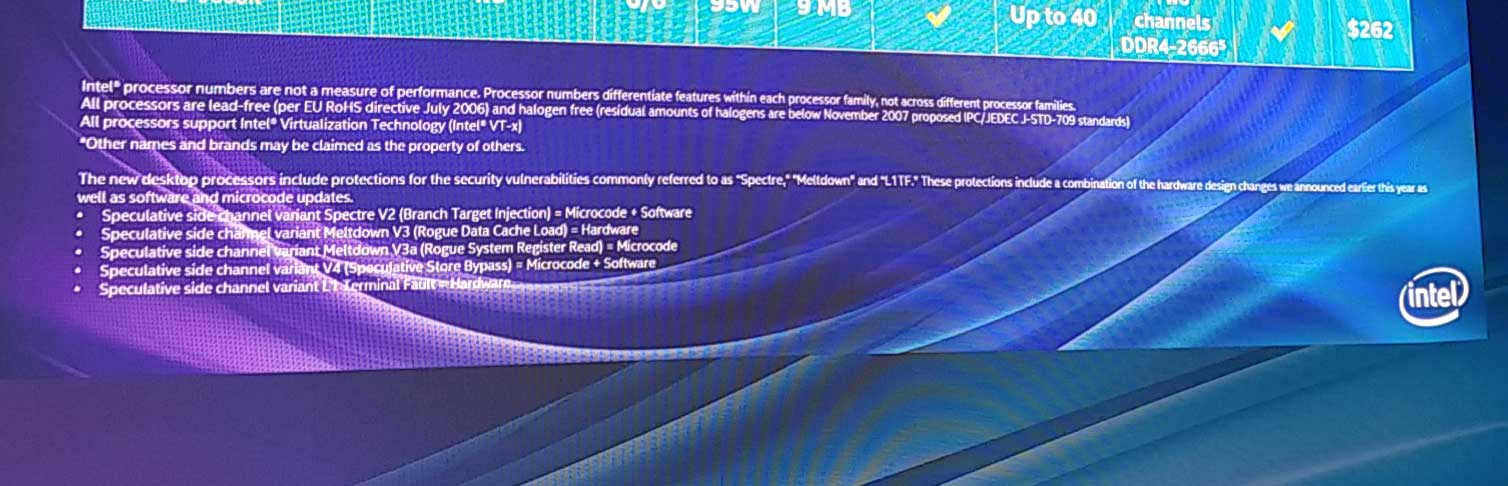

Об этом можно судить по фотографии, предоставленной изданием Bleepingcomputer:

«Новые десктопные процессоры будут включать защиту от уязвимостей, известный под именами "Spectre", "Meltdown" и "L1TF". Защита основана на изменениях, внесенных в аппаратную составляющую, в совокупности с программными изменениями и обновлениями микрокода».

Компания также перечислила все варианты брешей и указала меры, которые были предприняты по отношению к каждой из них.

- Spectre V2 = обновление микрокода + ПО.

- Meltdown V3 = аппаратное решение.

- Meltdown V3a = обновление микрокода.

- variant V4 = обновление микрокода + ПО.

- variant L1 Terminal Fault = аппаратное решение.

Напомним, что в августе корпорация Microsoft выпустила обновление под идентификатором KB4100347, которое предназначалось для Windows 10 и Windows Server 2016. Этот патч был примечателен тем, что в нем содержалось обновление микрокода процессоров Intel для противодействия атаке Spectre.

Однако оказалось, что эти «заплатки» вызвали множество проблем — пользователи сообщают о невозможности правильно загрузить систему Windows 10, а также о проблемах с производительностью.