Администрация Telegram анонсировала появление уведомлений о том, что собеседник использует неофициальный клиент. Такое сообщение будет сопровождаться предупреждением о потенциальных рисках для безопасности и конфиденциальности переписки.

О нововведении сообщил портал «Код Дурова» со ссылкой на администрацию мессенджера.

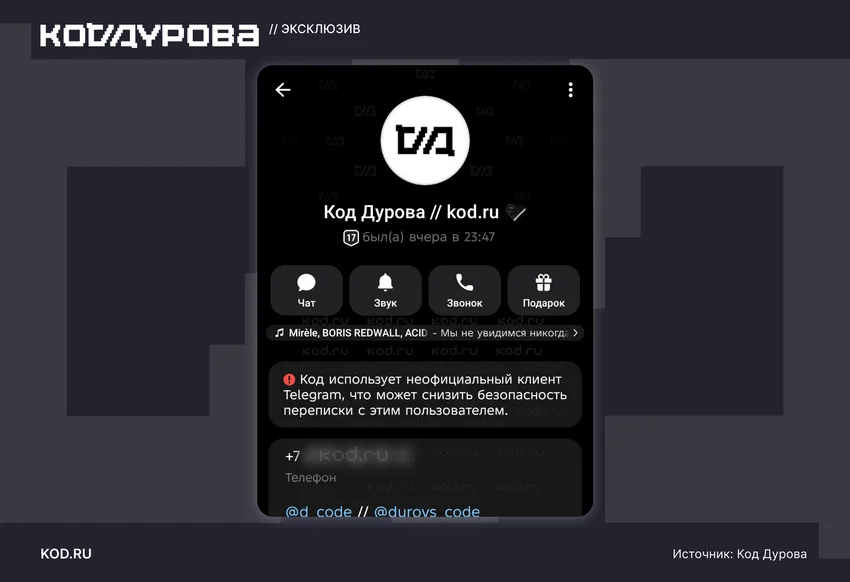

Уведомление будет выглядеть так: «[Пользователь] использует неофициальный клиент Telegram, что может снизить безопасность переписки с этим пользователем». Сейчас функция с таким предупреждением проходит закрытое тестирование.

В администрации Telegram заявили, что это нововведение стало ответом на рост популярности альтернативных клиентов, в частности Telega от российской компании «Даль». Авторы приложения называли его полностью независимой разработкой и отрицали связь с холдингом VK. Разработчики также утверждали, что используют все API и механизмы защиты оригинального Telegram.

Тем не менее результаты независимого исследования безопасности Telega оказались, мягко говоря, неоднозначными. В приложении используется альтернативный ключ шифрования, который задействуют серверы Telega. Это даёт основания опасаться возможного стороннего вмешательства и атак типа «человек посередине».

Кроме того, в клиенте отключены некоторые защитные механизмы, что потенциально создаёт риск компрометации старой переписки. Также фактически отключены секретные чаты. Помимо этого, обнаружены признаки механизмов сторонней модерации и фильтрации.