Судя по всему, Роскомнадзор рассуждает приблизительно так — у пользователей сейчас слишком мало проблем с доступом к важным сервисам, к которым все давно привыкли. Только такой логикой можно объяснить решение ведомства создать проблемы с доступом к re:Captcha, YouTube, Google Drive и веб-версии Google Play.

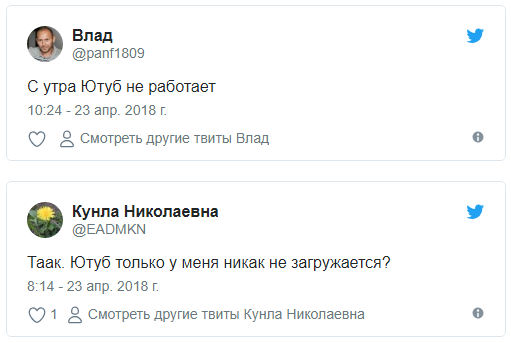

С утра многие пользователи обратили внимание на недоступность самого популярного видеохостинга YouTube. Согласно данным DownDetector, жители Москвы, Санкт-Петербурга, Екатеринбурга, Челябинска, Волгограда, Казани, Ижевска и Калуги больше других испытывали проблемы.

Пользователи уточнили, что загрузить YouTube не получается в браузерах Chrome и Opera.

Также стало известно, что под раздачу попали IP-адреса Google, отвечающие за сервис re:Captcha. У многих пользователей не работали формы регистрации и входа, где использовалась re:Captcha.

Но и на этом не все. Google Drive также пал жертвой войны Роскомнадзора с мессенджером Telegram. А вот Google Play доступен лишь частично — проблемы наблюдаются у веб-версии магазина.

Ранее стала известна причина проблем с доступом россиян к службам поисковой системы Google. Вряд ли кто-то сомневался в том, что именно Роскомнадзор внес в реестр запрещенных ряд IP-адресов Google, которые мессенджер Telegram использовал для обхода блокировки.