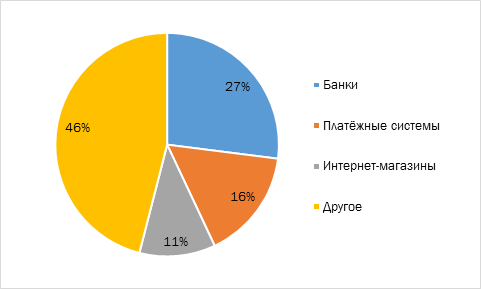

По данным «Лаборатории Касперского», в 2017 году доля финансового фишинга достигла рекордного уровня. Более половины (54%) всех фишинговых атак пришлось на различные сайты, так или иначе связанные с финансовыми услугами: банки, платёжные системы, интернет-магазины и т.д. Годом ранее этот показатель составлял 48%, а ещё раньше (в 2015 году) – 34%. При этом практически каждая четвёртая попытка загрузки фишинговой страницы была связана с банковским фишингом.

Собранные компанией статистические данные также говорят о том, что фишеры стали значительно чаще атаковать пользователей Mac-устройств: доля финансового фишинга, с которым сталкиваются пользователи Mac, увеличилась почти вдвое — 31% в 2016 году против 56% в 2017 (за основу взяты данные срабатывания компонента «Антифишинг» на устройствах Mас за 2016 и 2017 гг.).

«В условиях возросшего интереса фишеров к финансовым сайтам и сервисам пользователям стоит быть особенно внимательными в интернете. Мошенники хватаются за любую возможность в надежде заработать лёгкие деньги, и социальная инженерия, разновидностью которой как раз является фишинг, – один из их излюбленных приёмов. Создавая поддельные веб-страницы и имитируя популярные финансовые сервисы, злоумышленники стараются заполучить те данные пользователя, которые откроют им прямой доступ к его деньгам. Так что прежде чем вводить номер кредитной карты или учётные данные в системе онлайн-банкинга, стоит убедиться, что вы делаете это на официальной безопасной странице нужного вам сайта», – поясняет Надежда Демидова, ведущий контент-аналитик «Лаборатории Касперского».

Одновременно с этим число атак банковских троянцев, в том числе мобильных, продолжает снижаться: на 30% в случае с классическими компьютерными зловредами и на 15% в случае с Android-программами.

Россия остаётся в первой тройке наиболее атакуемых стран. Так, по количеству пользователей, атакованных банковскими троянцами, Россия занимает второе место (20%), уступая Германии три процента. А по числу атак мобильных банковских троянцев Россия является безусловным лидером, значительно опережая все другие страны – на её долю приходится 90% подобных атак. Эксперты объясняют это высокой популярностью СМС-банкинга, который упрощает для злоумышленников процесс кражи денег.

Буквально в прошлом месяце мы писали, что троян Coldroot, атакующий Mac, несколько лет оставался незамеченным. А чуть позже стало известно о новом Mac-вредоносе, загружающем на зараженный компьютер рекламные программы.